Clear Sky Science · fr

Une approche hybride d’apprentissage profond avec conscience temporelle pour la détection intelligente d’intrusions dans les réseaux IIoT compatibles 6G

Boucliers plus intelligents pour les usines du futur

La prochaine génération de réseaux sans fil et d’usines intelligentes promet une production plus rapide, le contrôle à distance et une surveillance en temps réel des machines. Mais à mesure que de plus en plus d’appareils communiquent par voie hertzienne, ils ouvrent aussi de nouvelles voies aux pirates. Cet article explore une nouvelle méthode pour repérer automatiquement les intrusions informatiques dans les futurs systèmes industriels connectés en 6G, en utilisant une forme avancée d’intelligence artificielle capable d’observer le trafic réseau dans le temps et de déceler des signes subtils de danger avant que des dommages ne surviennent.

Pourquoi les usines de demain ont besoin de nouveaux gardiens

Les sites industriels modernes se remplissent de capteurs connectés, de robots et de contrôleurs, tous reliés par ce qu’on appelle l’Internet industriel des objets. Avec l’arrivée de la 6G, encore plus d’appareils seront connectés à des débits supérieurs et avec des latences quasi nulles. C’est bénéfique pour des tâches comme la chirurgie à distance ou les véhicules autonomes à l’intérieur d’une usine, mais cela signifie aussi que les attaques peuvent se propager rapidement et se dissimuler dans d’énormes flux de données. Les outils de sécurité traditionnels reposent sur des règles fixes et des signatures de menaces connues ; ils fonctionnent mieux lorsque l’attaque est déjà bien comprise. Dans des réseaux industriels 6G complexes et en rapide évolution, de nombreuses attaques sont nouvelles, rares ou habilement déguisées, si bien que les systèmes basés sur des règles peinent à suivre.

Apprendre aux machines à repérer les menaces subtiles

Pour relever ce défi, les auteurs se tournent vers l’apprentissage profond, une branche de l’IA qui apprend les motifs directement à partir des données. Plutôt que de coder manuellement l’apparence d’une attaque, le système étudie de grandes quantités de trafic réseau historique issues d’un jeu de données ouvert appelé Edge-IIoTset, qui comprend de nombreux types d’attaques tels que déni de service, vol de données, injection de code et logiciels malveillants, mêlés à des comportements normaux. Le jeu de données est fortement déséquilibré, avec beaucoup plus de trafic normal que d’attaques, et certains types d’attaques sont rares. Pour éviter des résultats trompeurs, les chercheurs préparent soigneusement les données : ils nettoient les données, suppriment les doublons, convertissent les entrées textuelles en valeurs numériques, éliminent les champs peu utiles ou trop spécifiques, et utilisent une technique d’échantillonnage stratifié afin que les jeux d’entraînement et de test contiennent une part équitable de chaque type d’attaque.

Comment fonctionne le chien de garde IA hybride

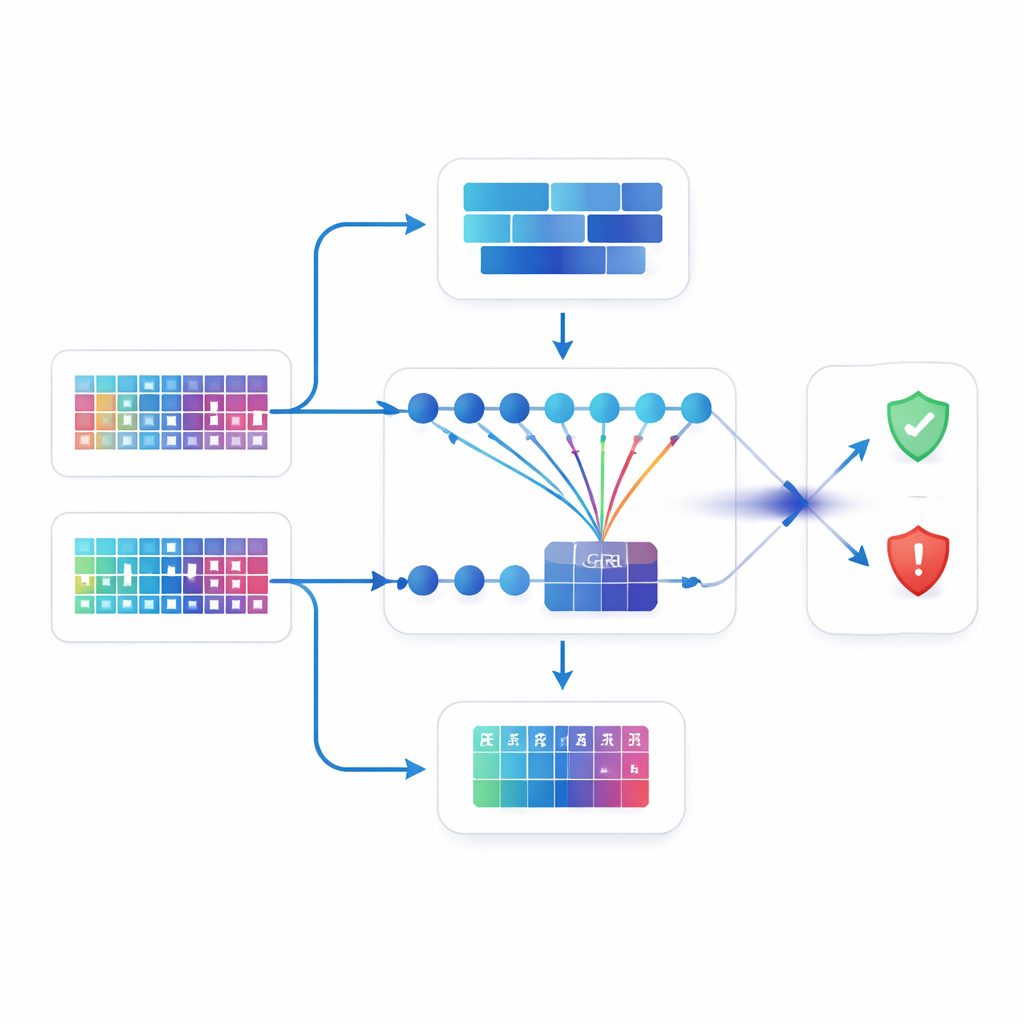

Le cœur de l’étude est un modèle hybride qui combine deux branches d’apprentissage profond différentes et un mécanisme d’attention. Une branche, un réseau de neurones profond, analyse le trafic comme une photo instantanée, extrayant des motifs globaux et larges sur l’ensemble des caractéristiques. L’autre branche, appelée unité récurrente à portes bidirectionnelle (bidirectional gated recurrent unit), est conçue pour les séquences ; elle suit l’évolution du trafic dans le temps, à la fois en avant et en arrière, capturant des rythmes et un contexte susceptibles de révéler des attaques lentes ou en plusieurs étapes. Par-dessus cela, un composant d’attention agit comme un projecteur, apprenant quels instants de l’historique du trafic sont les plus importants pour décider si quelque chose est suspect. Les sorties des deux branches sont ensuite fusionnées et transmises à un classifieur final qui décide si chaque flux est normal ou appartient à l’un des types d’attaque.

Mettre la nouvelle garde à l’épreuve

Les auteurs comparent leur architecture hybride à plusieurs configurations d’apprentissage profond largement utilisées, y compris des réseaux de neurones plus simples, des réseaux convolutionnels et des modèles qui combinent des couches convolutionnelles avec des couches récurrentes. Tous les modèles sont entraînés et testés dans les mêmes conditions pour garantir une comparaison équitable. Le modèle proposé atteint une précision d’environ 96,9 % et maintient un taux de fausses alertes très faible. Il surpasse non seulement les modèles de référence conçus par les auteurs, mais bat aussi les meilleurs résultats rapportés dans d’autres études récentes sur le même jeu de données. Des vérifications détaillées, telles que des matrices de confusion et des courbes de performance, montrent que le modèle peut distinguer de nombreuses catégories d’attaque tout en étiquetant rarement le trafic normal comme malveillant — ce qui est important pour éviter des arrêts inutiles dans une usine.

Ce que cela signifie pour une industrie connectée plus sûre

Pour un non-spécialiste, l’idée principale est que ce travail démontre une garde numérique plus vigilante et adaptable pour les futures usines et sites industriels. En combinant la détection de motifs larges, une analyse consciente du temps et un mécanisme de focalisation qui met en lumière les moments les plus révélateurs de l’activité réseau, le modèle peut détecter une grande variété de cyberattaques dans un environnement industriel chargé et compatible 6G avec une grande précision et peu de fausses alertes. Si les auteurs notent que des travaux supplémentaires sont nécessaires pour rendre le système plus interprétable, plus rapide et testé sur des données réelles supplémentaires, leurs résultats suggèrent que de telles approches IA hybrides pourraient devenir une composante centrale de la résilience des réseaux industriels de nouvelle génération face aux menaces cybernétiques évolutives.

Citation: Guo, G., Qamar, F., Kazmi, S.H.A. et al. A hybrid deep learning approach with temporal awareness for intelligent intrusion detection in 6G-enabled IIoT networks. Sci Rep 16, 13474 (2026). https://doi.org/10.1038/s41598-026-43058-x

Mots-clés: réseaux industriels 6G, détection d’intrusion, sécurité par apprentissage profond, Internet industriel des objets, détection de cyberattaques