Clear Sky Science · es

Un enfoque híbrido de aprendizaje profundo con conciencia temporal para la detección inteligente de intrusiones en redes IIoT habilitadas para 6G

Escudos más inteligentes para las fábricas del futuro

La próxima ola de redes inalámbricas y fábricas inteligentes promete producción más rápida, control remoto y supervisión en tiempo real de las máquinas. Pero a medida que más dispositivos se comunican por el aire, también se abren nuevas puertas para los atacantes. Este artículo explora una nueva forma de detectar automáticamente intrusos cibernéticos en futuros sistemas industriales conectados por 6G, usando un tipo avanzado de inteligencia artificial que puede vigilar el tráfico de la red a lo largo del tiempo y detectar señales sutiles de peligro antes de que se produzcan daños.

Por qué las fábricas del mañana necesitan nuevos guardianes

Los centros industriales modernos se están llenando de sensores conectados, robots y controladores, todos enlazados a través de lo que se denomina Internet Industrial de las Cosas. Con la llegada del 6G, se conectarán aún más dispositivos con mayores velocidades y casi sin latencia. Eso es positivo para tareas como cirugía remota o vehículos autónomos dentro de una planta, pero también significa que los ataques pueden propagarse rápidamente y ocultarse dentro de enormes flujos de datos. Las herramientas de seguridad tradicionales se basan en reglas fijas y firmas de amenazas conocidas; funcionan mejor cuando el ataque ya está bien entendido. En redes industriales 6G complejas y en rápida evolución, muchos ataques son nuevos, raros o están hábilmente disfrazados, por lo que los sistemas basados en reglas tienen dificultades para seguir el ritmo.

Enseñar a las máquinas a detectar amenazas sutiles

Para abordar este problema, los autores recurren al aprendizaje profundo, una rama de la IA que aprende patrones directamente de los datos. En lugar de codificar a mano cómo es un ataque, el sistema estudia grandes cantidades de tráfico de red pasado procedente de un conjunto de datos abierto llamado Edge-IIoTset, que incluye muchos tipos de ataques como denegación de servicio, robo de datos, inyección de código y malware, mezclados con comportamiento normal. El conjunto de datos está altamente desequilibrado, con mucho más tráfico normal que ataques, y algunos tipos de ataque son raros. Para evitar resultados engañosos, los investigadores preparan cuidadosamente los datos: los limpian, eliminan duplicados, convierten entradas de tipo texto en números, descartan campos poco útiles o excesivamente específicos y usan una técnica de muestreo estratificado para que tanto los conjuntos de entrenamiento como los de prueba contengan una proporción equilibrada de cada tipo de ataque.

Cómo funciona el vigilante híbrido de IA

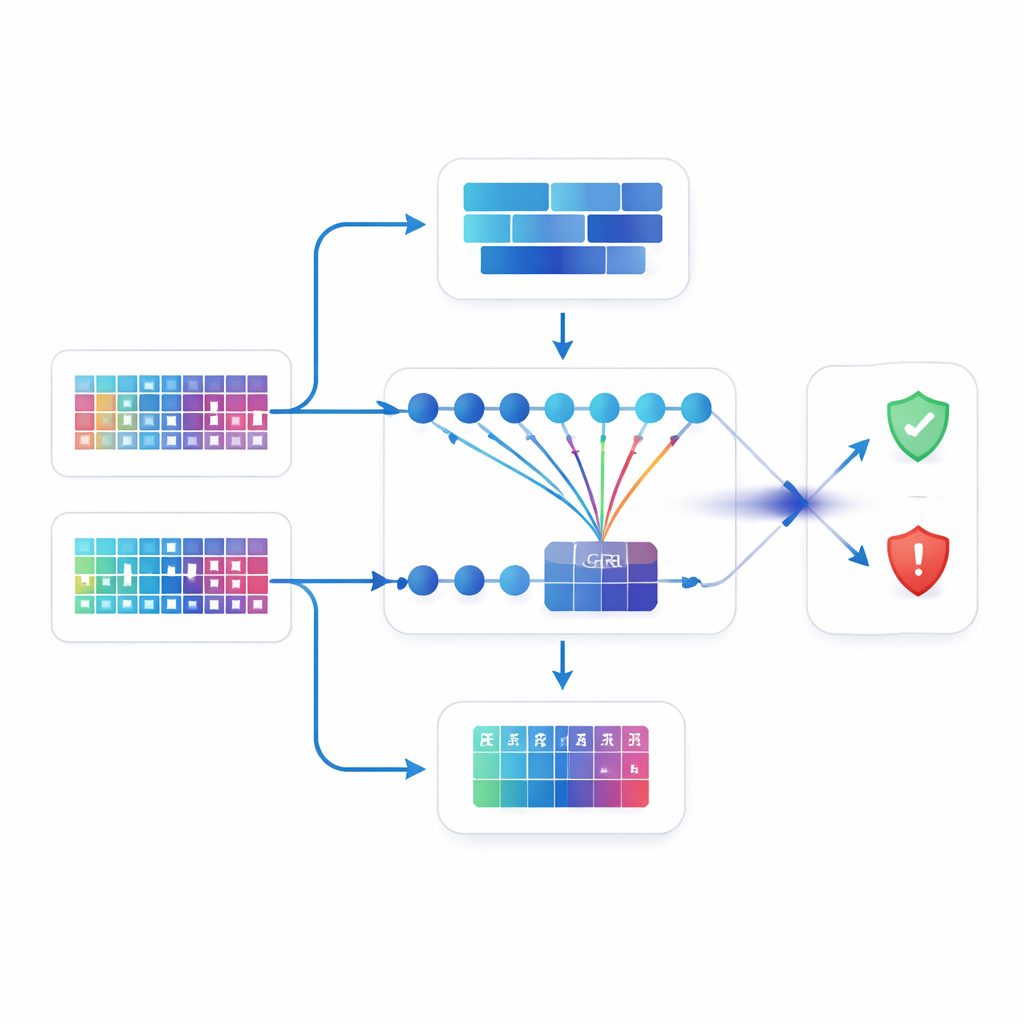

El núcleo del estudio es un modelo híbrido que combina dos ramas diferentes de aprendizaje profundo y un mecanismo de atención. Una rama, una red neuronal profunda, observa el tráfico más como una instantánea, extrayendo patrones amplios y globales a través de todas las características. La otra rama, denominada unidad recurrente con compuertas bidireccional (bidirectional gated recurrent unit), está diseñada para secuencias; sigue cómo evoluciona el tráfico a lo largo del tiempo, tanto hacia adelante como hacia atrás, capturando ritmos y contextos que pueden revelar ataques lentos o por etapas. Sobre esto, un componente de atención actúa como un foco, aprendiendo qué momentos en el historial del tráfico importan más para decidir si algo es sospechoso. Las salidas de las dos ramas se fusionan y se introducen en un clasificador final que decide si cada fragmento de tráfico es normal o pertenece a uno de varios tipos de ataque.

Poniendo a prueba al nuevo guardián

Los autores comparan su diseño híbrido con varias configuraciones de aprendizaje profundo ampliamente usadas, incluidas redes neuronales más simples, redes convolucionales y modelos que combinan capas convolucionales con capas recurrentes. Todos los modelos se entrenan y evalúan bajo las mismas condiciones para que la comparación sea justa. El modelo propuesto alcanza una precisión de aproximadamente el 96,9 por ciento y mantiene la tasa de falsas alarmas muy baja. No solo supera a los modelos base construidos por los autores, sino que también mejora los mejores resultados reportados en otros estudios recientes sobre el mismo conjunto de datos. Comprobaciones detalladas, como matrices de confusión y curvas de rendimiento, muestran que el modelo puede separar muchas categorías de ataque diferentes mientras rara vez etiqueta tráfico normal como malicioso —algo importante para evitar paradas innecesarias en una fábrica.

Qué significa esto para una industria conectada más segura

Para un público no especializado, la conclusión clave es que este trabajo demuestra un guardián digital más vigilante y adaptable para fábricas y sitios industriales futuros. Al combinar detección de patrones amplios, análisis con conciencia temporal y un mecanismo de enfoque que resalta los momentos más reveladores en la actividad de la red, el modelo puede detectar una amplia gama de ciberataques en un entorno industrial concurrido habilitado para 6G con alta precisión y pocas falsas alarmas. Aunque los autores señalan que hace falta más trabajo para que el sistema sea más interpretable, más rápido y probado con datos adicionales del mundo real, sus resultados sugieren que estos enfoques híbridos de IA podrían convertirse en una parte central de cómo las redes industriales de próxima generación se mantienen resistentes frente a amenazas cibernéticas en evolución.

Cita: Guo, G., Qamar, F., Kazmi, S.H.A. et al. A hybrid deep learning approach with temporal awareness for intelligent intrusion detection in 6G-enabled IIoT networks. Sci Rep 16, 13474 (2026). https://doi.org/10.1038/s41598-026-43058-x

Palabras clave: redes industriales 6G, detección de intrusiones, seguridad con aprendizaje profundo, Internet industrial de las cosas, detección de ciberataques