Clear Sky Science · pl

Model wykrywania włamań oparty na sztucznej inteligencji i bezpiecznej komunikacji dla zrównoważonych sieci 6G‑IoT

Dlaczego mądrzejsze sieci mają znaczenie

Miliardy codziennych przedmiotów — od termostatów i sygnalizacji świetlnej po urządzenia medyczne i roboty fabryczne — są już podłączone do sieci. W miarę jak przyszłe sieci 6G spajają wszystkie te urządzenia, jedno niezauważone włamanie cyfrowe może wywołać przerwy w dostawie energii, korki czy zakłócenia w szpitalach. W artykule przedstawiono nowy system sztucznej inteligencji zaprojektowany do wykrywania i powstrzymywania takich ataków w rozległych sieciach Internetu Rzeczy (IoT), zanim wyrządzą szkody w świecie rzeczywistym.

Rosnące ryzyko w hiperpołączonym świecie

Obecne systemy bezprzewodowe już obsługują telefony, czujniki i inteligentne urządzenia domowe, ale sieci 6G pójdą znacznie dalej. Obiecują niemal natychmiastowe czasy reakcji, ogromne prędkości przesyłu danych i gęste pokrycie dla niezliczonych urządzeń. Ta siła niesie ze sobą ryzyko: więcej punktów wejścia dla hakerów, więcej ruchu do analizowania i bardziej złożone wzorce zachowań normalnych i nieprawidłowych. Tradycyjne narzędzia bezpieczeństwa opierające się na stałych regułach lub prostych statystykach mają trudności z nadążeniem za ewoluującymi zagrożeniami, zwłaszcza gdy ataki są subtelne, rzadkie lub ukryte jako zwykły ruch.

Nauczanie maszyn rozpoznawania zagrożeń

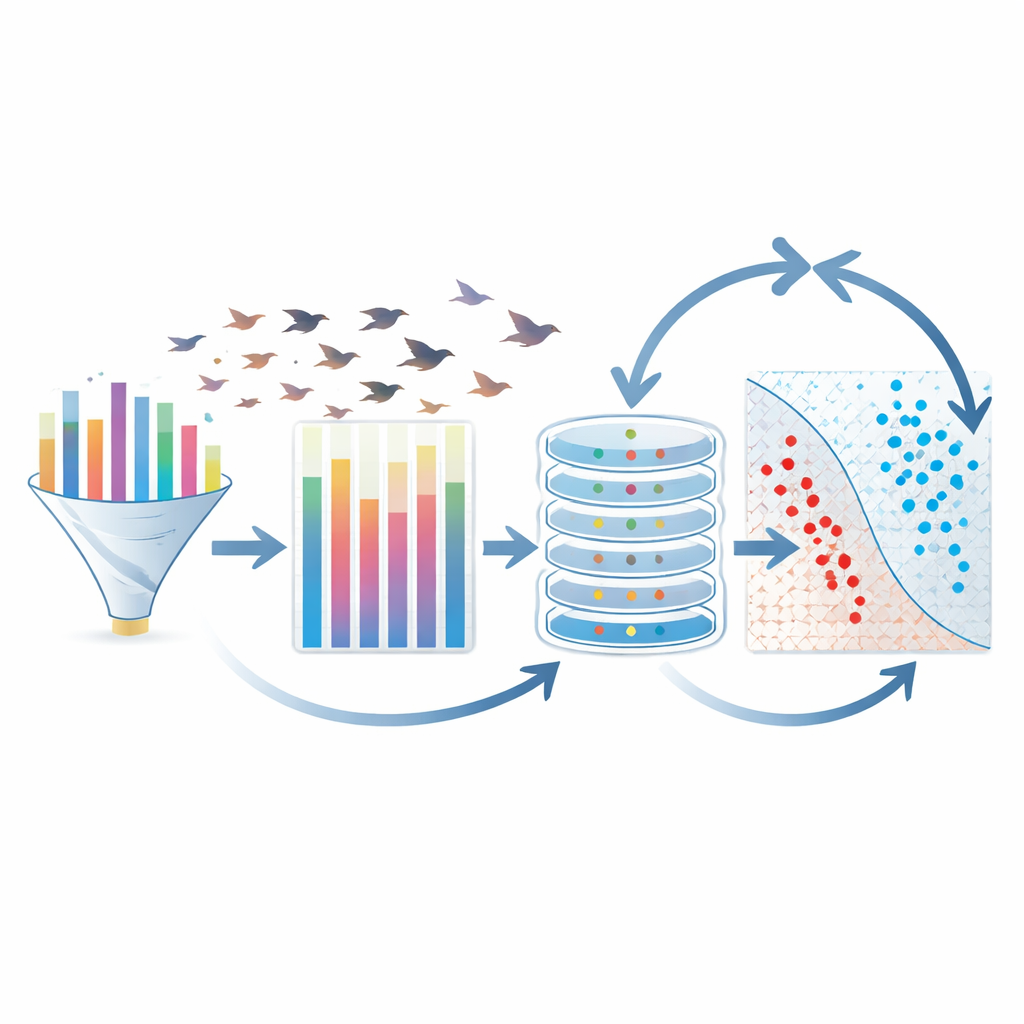

Autorzy proponują podejście napędzane AI o nazwie AIBID‑SCSA, które monitoruje ruch 6G‑IoT w czasie rzeczywistym. Zamiast reguł tworzonych ręcznie, system uczy się z danych, które wzorce sygnalizują niebezpieczeństwo. Zaczyna od przekształcenia wszystkich napływających pomiarów na wspólną skalę liczbową, aby żadna pojedyncza cecha nie dominowała jedynie z powodu większych wartości. Następnie automatycznie wybiera zwarte zestawy najbardziej informatywnych sygnałów z każdego połączenia — na przykład jak często przychodzą pakiety lub jak są routowane — redukując szum i zmniejszając ilość obliczeń. Tak ukierunkowany widok pozwala silnikowi AI skupić się na wskazówkach najbardziej istotnych do odróżnienia zachowań normalnych od włamań.

Śledzenie cyfrowych śladów w czasie

Ataki na nowoczesne sieci często rozwijają się jako ciąg kroków, a nie pojedyncze podejrzane zdarzenie. Aby to uchwycić, AIBID‑SCSA wykorzystuje rodzaj modelu uczenia głębokiego, który świetnie radzi sobie ze zrozumieniem danych uporządkowanych w czasie, śledząc, jak ruch zmienia się na przestrzeni wielu momentów. Model ten efektywnie „pamięta” wcześniejsze zdarzenia, jednocześnie uwzględniając nowe obserwacje, co pozwala wychwycić powolne, wieloetapowe włamania i subtelne anomalie, które umykają metodom opartym na pojedynczych migawkach. Poprzez łączenie informacji patrzących zarówno wstecz, jak i w przód w sekwencji, potrafi interpretować całą historię połączenia zamiast izolowanych klatek.

Pozwolenie algorytmom na samodzielne dostrajanie

Budowa tak inteligentnej straży wymaga wielu decyzji projektowych: jak duży powinien być model, jak szybko ma się uczyć i jak silnie go regularizować, by uniknąć przeuczenia. Zamiast polegać na metodzie prób i błędów ekspertów, badacze zastosowali strategię poszukiwań inspirowaną sposobem, w jaki zwierzęta eksplorują otoczenie. Warstwa optymalizacyjna automatycznie testuje i dostosowuje wewnętrzne ustawienia modelu, równoważąc szerokie badanie możliwości z drobiazgowym poprawianiem najlepszych kandydatów. Efektem jest dostrojony detektor oferujący wysoką dokładność bez marnowania zasobów obliczeniowych — ważna cecha dla elementów bezpieczeństwa, które mogą działać na urządzeniach brzegowych lub ruchliwych bramach.

Jak dobrze to działa?

Zespół ocenił swój system na kilku publicznych zbiorach danych do wykrywania włamań, które symulują warunki 6G‑IoT, obejmujących wiele typów ataków, takich jak zalewy typu denial‑of‑service, zgadywanie haseł, ransomware i skryte zachowania typu man‑in‑the‑middle. W tych testach AIBID‑SCSA konsekwentnie przewyższał szeroki zakres istniejących podejść uczenia maszynowego i uczenia głębokiego, klasyfikując prawidłowo niemal cały ruch z dokładnością około 99% przy niskim wskaźniku fałszywych alarmów. Przetwarzał też dane szybciej niż wiele konkurencyjnych modeli, co sugeruje, że może sprostać wymaganiom niskich opóźnień przyszłych sieci wysokiej prędkości.

Co to oznacza dla przeciętnego użytkownika

Dla osób niebędących specjalistami kluczowy wniosek jest taki, że zabezpieczenie sieci następnej generacji będzie w dużej mierze zależało od adaptacyjnych, opartych na uczeniu się mechanizmów obronnych, a nie tylko statycznych zapór ogniowych. Ramy AIBID‑SCSA pokazują, że połączenie starannego przygotowania danych, mądrego wyboru cech, uczenia głębokiego uwzględniającego sekwencje oraz zautomatyzowanego dostrajania może dać detektor włamań zarówno precyzyjny, jak i wydajny. Autorzy zauważają, że przed wdrożeniem potrzebne są dalsze testy na bardziej zróżnicowanych i przeciwniczych danych, ale ich praca wskazuje kierunek dla przyszłych systemów 6G‑IoT, w których wbudowana inteligencja stale czuwa nad naszymi podłączonymi urządzeniami — cicho blokując zagrożenia cyfrowe, aby miasta, domy i szpitale mogły polegać na swoich sieciach z większym zaufaniem.

Cytowanie: Assiri, M. Artificial intelligence-based intrusion detection and secure communication model for sustainable 6G-IoT networks. Sci Rep 16, 12662 (2026). https://doi.org/10.1038/s41598-026-42664-z

Słowa kluczowe: bezpieczeństwo 6G IoT, wykrywanie włamań, uczenie głębokie, cyberbezpieczeństwo sieci, inteligentne urządzenia