Clear Sky Science · fr

Modèle de détection d’intrusion et de communication sécurisée basé sur l’intelligence artificielle pour des réseaux 6G‑IoT durables

Pourquoi des réseaux plus intelligents sont essentiels

Des milliards d’objets du quotidien — thermostats et feux de circulation aux dispositifs médicaux et robots d’usine — sont désormais en ligne. À mesure que les réseaux 6G futurs rassembleront tous ces appareils, une seule brèche numérique non détectée pourrait provoquer des pannes d’électricité, des embouteillages ou des perturbations hospitalières. Cet article présente un nouveau système basé sur l’intelligence artificielle conçu pour repérer et arrêter de telles attaques au sein de vastes réseaux Internet des objets (IoT) avant qu’elles ne causent des dommages dans le monde réel.

Des risques croissants dans un monde hyper‑connecté

Les systèmes sans fil actuels prennent déjà en charge téléphones, capteurs et appareils intelligents, mais les réseaux 6G iront beaucoup plus loin. Ils promettent des temps de réponse quasi instantanés, des débits de données énormes et une couverture dense pour un nombre incalculable d’appareils. Cette puissance s’accompagne de risques : davantage de points d’entrée pour les pirates, plus de trafic à analyser et des schémas de comportement normal et anormal plus complexes. Les outils de sécurité traditionnels fondés sur des règles fixes ou des statistiques simples peinent à suivre l’évolution des menaces, en particulier lorsque les attaques sont subtiles, rares ou déguisées en trafic ordinaire.

Apprendre aux machines à repérer les problèmes

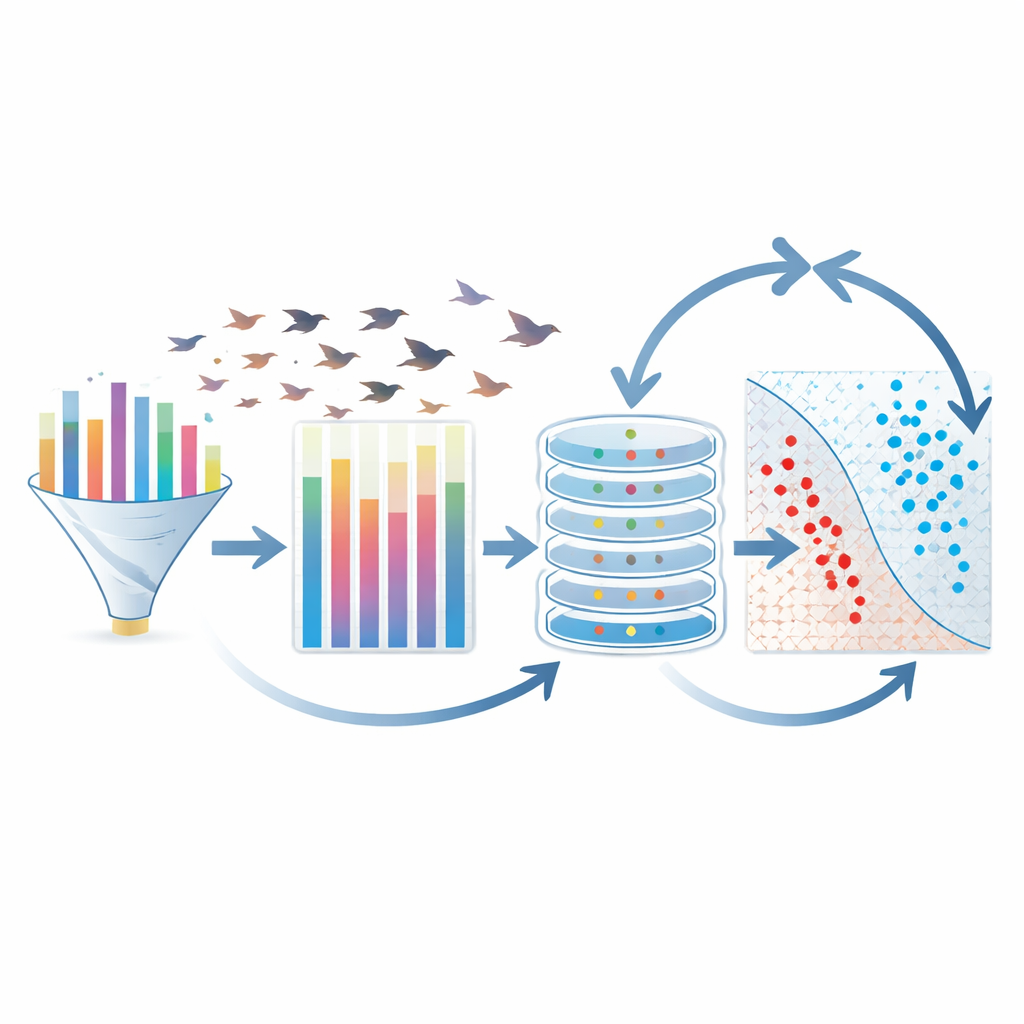

Les auteurs proposent une approche pilotée par l’IA appelée AIBID‑SCSA pour surveiller le trafic 6G‑IoT en temps réel. Plutôt que des règles manuelles, le système apprend à partir des données quels schémas signalent un danger. Il commence par ramener toutes les mesures entrantes à une échelle numérique commune afin qu’aucune caractéristique ne domine simplement parce qu’elle a des valeurs plus élevées. Ensuite, il sélectionne automatiquement un ensemble compact des signaux les plus informatifs pour chaque connexion — par exemple la fréquence d’arrivée des paquets ou leur routage — réduisant le bruit et la quantité de calcul nécessaire. Cette vue ciblée permet au moteur d’IA de se concentrer sur les indices les plus pertinents pour distinguer le comportement normal des intrusions.

Suivre les empreintes numériques dans le temps

Les attaques sur les réseaux modernes se déroulent souvent comme une séquence d’étapes plutôt que comme un événement suspect isolé. Pour le capturer, AIBID‑SCSA utilise un type de modèle d’apprentissage profond particulièrement adapté à la compréhension des données ordonnées dans le temps, suivant l’évolution du trafic sur de nombreux instants. Ce modèle « se souvient » efficacement de ce qui s’est passé plus tôt tout en pondérant les nouvelles observations, ce qui lui permet de détecter des intrusions multi‑étapes lentes et des anomalies subtiles qui échapperaient aux méthodes basées sur des instantanés. En combinant des informations regardant à la fois en arrière et en avant dans une séquence, il peut interpréter l’histoire globale d’une connexion plutôt que des images isolées.

Permettre aux algorithmes de s’ajuster eux‑mêmes

Concevoir un tel garde‑fou intelligent nécessite de nombreux choix de conception : taille du modèle, vitesse d’apprentissage, et force de régularisation pour éviter le surapprentissage. Plutôt que de s’appuyer sur des essais‑erreurs par des experts humains, les chercheurs utilisent une stratégie de recherche inspirée de la manière dont les animaux explorent leur environnement. Cette couche d’optimisation teste et ajuste automatiquement les paramètres internes du modèle, équilibrant une exploration large des possibilités et une amélioration fine autour des meilleurs candidats. Le résultat est un détecteur ajusté offrant une grande précision sans gaspiller les ressources informatiques — une propriété importante pour des composants de sécurité qui peuvent devoir fonctionner sur des appareils de bord ou des passerelles chargées.

Quelle est son efficacité ?

L’équipe a évalué son système sur plusieurs jeux de données publics de détection d’intrusion qui simulent des conditions réelles 6G‑IoT, incluant de nombreux types d’attaques comme les dénis de service, le craquage de mots de passe, les ransomwares et les comportements furtifs de type homme‑du‑milieu. Dans ces tests, AIBID‑SCSA a systématiquement surpassé un large éventail d’approches existantes d’apprentissage automatique et profond, classant correctement presque tout le trafic avec une précision d’environ 99 % tout en maintenant un faible taux de fausses alertes. Il a également traité les données plus rapidement que de nombreux modèles concurrents, ce qui suggère qu’il peut répondre aux exigences de faible latence des réseaux haut débit futurs.

Ce que cela signifie pour les utilisateurs quotidiens

Pour les non‑spécialistes, la conclusion principale est que la sécurisation des réseaux de nouvelle génération dépendra largement de défenses adaptatives et basées sur l’apprentissage plutôt que de pare‑feu statiques seuls. Le cadre AIBID‑SCSA montre que l’association d’une préparation soigneuse des données, d’une sélection intelligente des caractéristiques, d’un apprentissage profond sensible aux séquences et d’un réglage automatisé peut aboutir à un détecteur d’intrusion à la fois précis et efficace. Bien que les auteurs notent que des tests supplémentaires sur des données plus diversifiées et adversariales soient nécessaires avant un déploiement, leur travail ouvre la voie à des systèmes 6G‑IoT futurs où une intelligence embarquée surveille en continu nos appareils connectés — bloquant discrètement les menaces numériques pour que villes, domiciles et hôpitaux puissent davantage compter sur leurs réseaux.

Citation: Assiri, M. Artificial intelligence-based intrusion detection and secure communication model for sustainable 6G-IoT networks. Sci Rep 16, 12662 (2026). https://doi.org/10.1038/s41598-026-42664-z

Mots-clés: Sécurité 6G IoT, détection d’intrusion, apprentissage profond, cybersécurité des réseaux, objets connectés