Clear Sky Science · ar

نموذج للكشف عن التسلل والاتصال الآمن قائم على الذكاء الاصطناعي لشبكات إنترنت الأشياء 6G المستدامة

لماذا تهم الشبكات الأذكى

المليارات من الأشياء اليومية — من منظمات الحرارة وإشارات المرور إلى الأجهزة الطبية وروبوتات المصانع — متصلة الآن بالإنترنت. ومع تشابك هذه الأدوات عبر شبكات 6G المستقبلية، قد يتسبب اختراق رقمي واحد غير ملحوظ في انقطاعات كهربائية أو ازدحام مروري أو تعطيل للمستشفيات. يقدم هذا البحث نظاماً جديداً قائمًا على الذكاء الاصطناعي مصمماً لرصد وإيقاف مثل هذه الهجمات داخل شبكات إنترنت الأشياء الواسعة قبل أن تتسبب بضرر في العالم الحقيقي.

مخاطر متزايدة في عالم مترابط بشدة

تدعم أنظمة الاتصالات اللاسلكية الحالية الهواتف وأجهزة الاستشعار والأجهزة الذكية، لكن شبكات 6G ستصل إلى ما هو أبعد من ذلك. فهي تعد بزمن استجابة شبه فوري، وسرعات بيانات هائلة، وتغطية كثيفة لعدد لا يحصى من الأجهزة. وتأتي هذه القوة مع مخاطر: مزيد من نقاط الدخول للمخترقين، ومزيد من الحركة المرورية التي يجب تحليلها، ونماذج سلوك أكثر تعقيدًا بين الطبيعي وغير الطبيعي. تكافح أدوات الأمان التقليدية التي تعتمد على قواعد ثابتة أو إحصاءات بسيطة لمجاراة التهديدات المتطورة، خاصة عندما تكون الهجمات دقيقة أو نادرة أو متنكّرة كحركة عادية.

تعليم الآلات على اكتشاف المشكلات

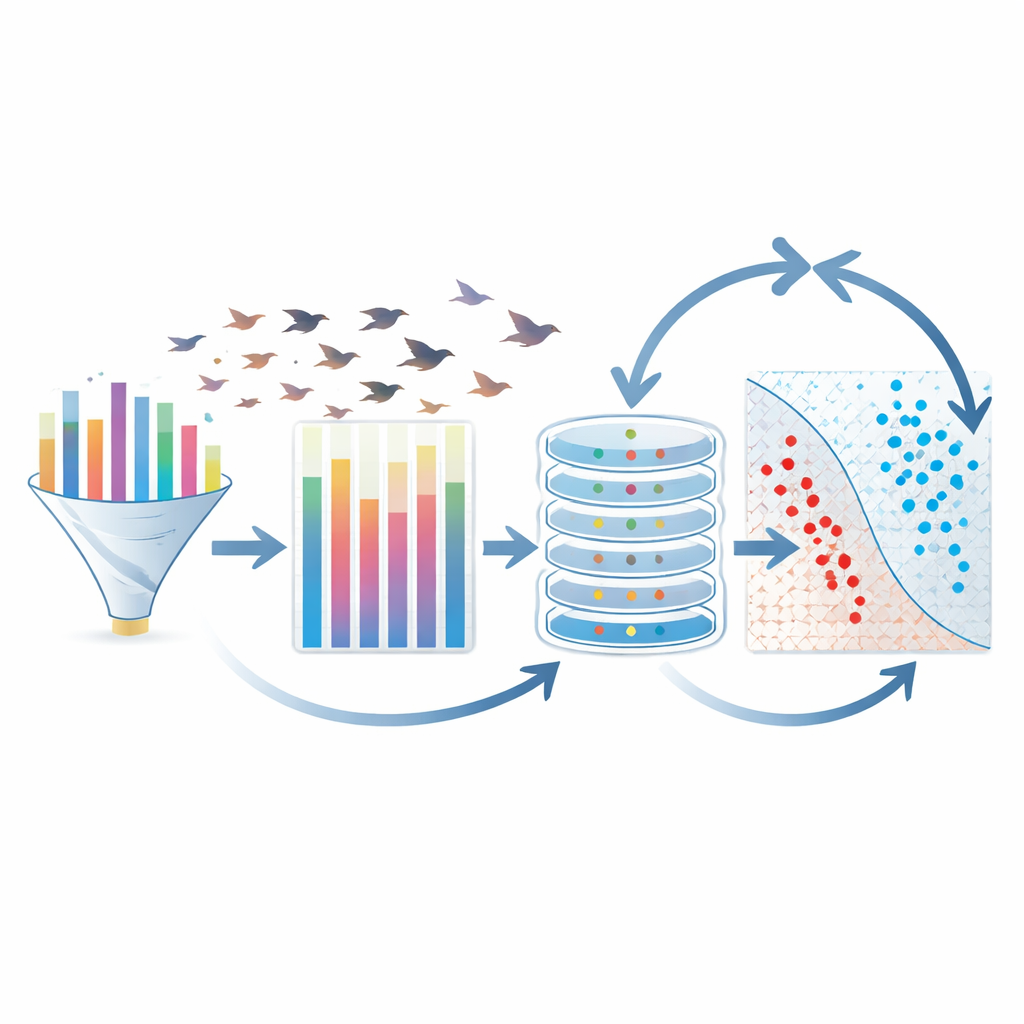

يقترح المؤلفون نهجًا مدفوعًا بالذكاء الاصطناعي يسمى AIBID‑SCSA لمراقبة حركة 6G‑IoT في الزمن الحقيقي. بدلاً من القواعد المصممة يدويًا، يتعلم النظام من البيانات أي الأنماط تشير إلى خطر. يبدأ بتوحيد كل القياسات الواردة إلى مقياس رقمي مشترك بحيث لا يهيمن أي متغير بمجرّد أن له قيمًا أكبر. ثم يختار تلقائيًا مجموعة مدمجة من الإشارات الأكثر معلوماتية من كل اتصال — مثل تكرار وصول الحزم أو كيفية توجيهها — مما يقلل الضوضاء ويخفض كمية الحساب المطلوبة. تتيح هذه الرؤية المركزة لمحرك الذكاء الاصطناعي التركيز على الدلائل الأكثر أهمية للتفريق بين السلوك الطبيعي والتسللات.

متابعة الآثار الرقمية عبر الزمن

تتطور الهجمات على الشبكات الحديثة غالبًا كسلسلة من الخطوات بدلاً من حدث مشبوه واحد. لالتقاط ذلك، يستخدم AIBID‑SCSA نوعًا من نماذج التعلم العميق التي تتقن فهم البيانات المرتبة زمنياً، متتبعةً كيفية تطور الحركة عبر لحظات متعددة. يحتفظ هذا النموذج بما حدث سابقًا مع وزن الملاحظات الجديدة، مما يتيح له اكتشاف التسللات متعددة المراحل والبطيئة والمشكلات الدقيقة التي قد تهرب من طرق تعتمد على لقطات منفصلة. من خلال مزج معلومات تنظر إلى الخلف والأمام في السلسلة، يمكنه تفسير القصة الكاملة للاتصال بدلًا من إطارات معزولة.

إتاحة ضبط الخوارزميات لنفسها

يتطلب بناء مثل هذا الحارس الذكي العديد من خيارات التصميم: حجم النموذج، وسرعة تعلمه، ومدى التنظيم لمنع الإفراط في التخصيص. بدلاً من الاعتماد على التجربة والخطأ من خبراء بشريين، يستخدم الباحثون استراتيجية بحث مستوحاة من كيفية استكشاف الحيوانات لبيئاتها. تختبر طبقة التحسين هذه تلقائيًا وتضبط إعدادات النموذج الداخلية، موازنةً بين استكشاف واسع للإمكانات وتحسين دقيق حول أفضل المرشحين. النتيجة هي كاشف مضبوط يقدم دقة عالية دون إهدار موارد الحوسبة — خاصية مهمة لمكونات الأمان التي قد تحتاج للتشغيل على أجهزة الحافة أو البوابات المزدحمة.

ما مدى فعاليته؟

قيّم الفريق نظامهم على عدة مجموعات بيانات كشف تسلل عامة تحاكي ظروف 6G‑IoT الحقيقية، بما في ذلك أنواع عديدة من الهجمات مثل فيضات حجب الخدمة، ومحاولات تخمين كلمات المرور، وبرمجيات الفدية، وسلوكيات الرجل في الوسط المتخفية. عبر هذه الاختبارات، تفوق AIBID‑SCSA باستمرار على مجموعة واسعة من الأساليب القائمة على تعلم الآلة والتعلم العميق، مصنفًا معظم الحركة بدقة تقارب 99% وحافظًا على إنذارات كاذبة منخفضة. كما عالج البيانات أسرع من العديد من النماذج المنافسة، مما يوحي بأنه قادر على تلبية متطلبات التأخير المنخفض لشبكات السرعة العالية المستقبلية.

ماذا يعني هذا للمستخدمين العاديين

بالنسبة لغير المتخصصين، الخلاصة هي أن تأمين الشبكات من الجيل القادم سيعتمد بدرجة كبيرة على دفاعات تكيفية قائمة على التعلم بدلًا من الجدران النارية الثابتة وحدها. يبيّن إطار AIBID‑SCSA أن الجمع بين إعداد بيانات دقيق، واختيار ميزات ذكي، وتعلم عميق واعٍ بالتسلسل، وضبط تلقائي يمكن أن ينتج كاشف تسلل دقيق وفعال في الموارد. وبينما يشير المؤلفون إلى ضرورة إجراء اختبارات إضافية على بيانات أكثر تنوعًا وخصمية قبل النشر، يشير عملهم إلى أنظمة 6G‑IoT المستقبلية حيث تراقب الذكاء المضمّن أجهزتنا المتصلة باستمرار — كاسرًا التهديدات الرقمية بهدوء حتى تتمكن المدن والمنازل والمستشفيات من الاعتماد على شبكاتها بثقة أكبر.

الاستشهاد: Assiri, M. Artificial intelligence-based intrusion detection and secure communication model for sustainable 6G-IoT networks. Sci Rep 16, 12662 (2026). https://doi.org/10.1038/s41598-026-42664-z

الكلمات المفتاحية: أمن إنترنت الأشياء 6G, كشف التسلل, التعلم العميق, أمن شبكات الحاسوب, الأجهزة الذكية