Clear Sky Science · pt

Detecção de distúrbios e ciberataques em redes inteligentes usando aprendizado de máquina explicável

Por que manter as luzes acesas hoje depende dos dados

As redes elétricas não são mais apenas torres de metal e turbinas giratórias. Tornaram-se sistemas profundamente digitais, repletos de sensores e computadores que mantêm o fluxo de eletricidade estável. Esse sistema nervoso digital também abre novas portas para hackers, enquanto tempestades, falhas de equipamentos e erros humanos ainda ameaçam a rede física. Este artigo explora como um único framework de aprendizado de máquina explicável pode vigiar a rede, detectar tanto problemas naturais quanto ciberataques, e mostrar aos operadores de forma clara por que está soando o alarme.

Um sistema nervoso, muitos tipos de problema

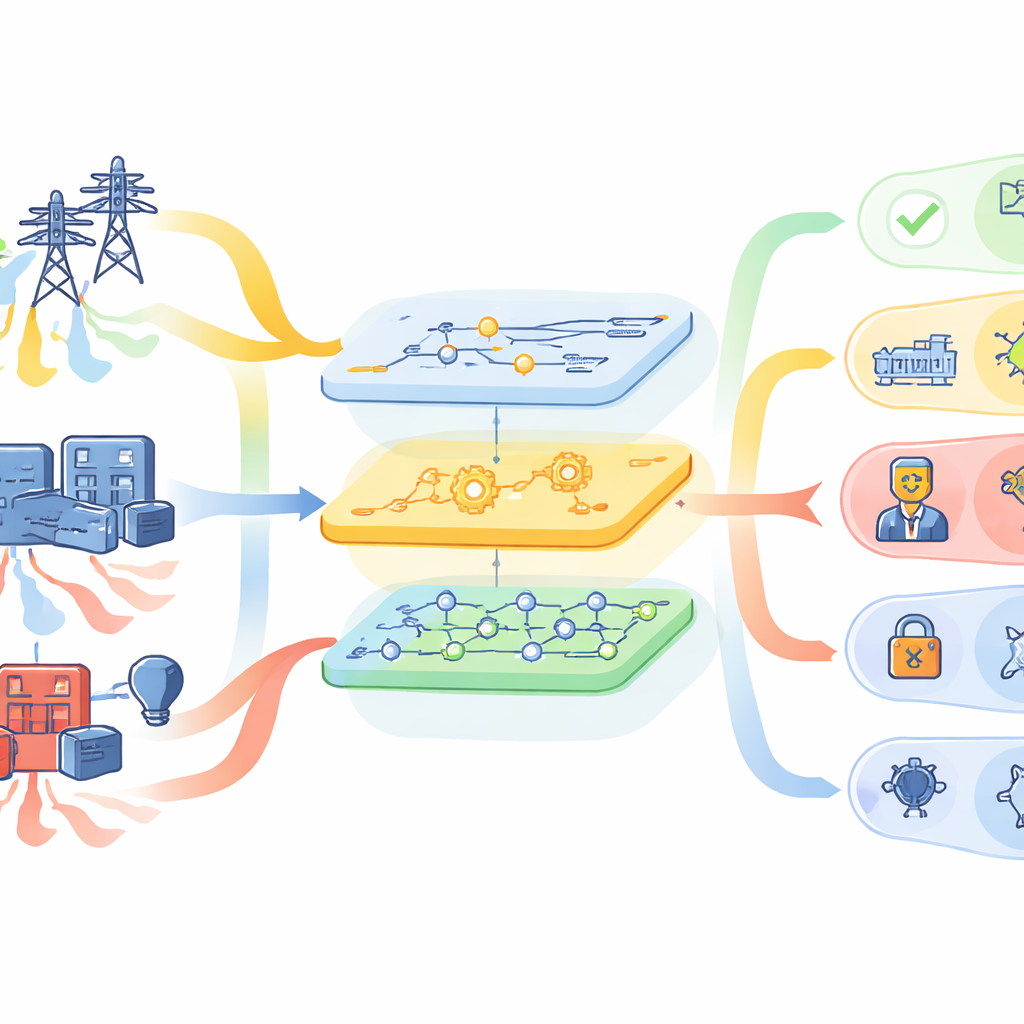

As modernas “redes inteligentes” combinam tecnologia operacional que move elétrons com tecnologia da informação que move dados. Sensores ao longo de linhas de alta tensão medem tensões, correntes e frequências dezenas de vezes por segundo. Painéis de controle registram operações de chaves, e monitores de rede sinalizam tráfego suspeito. No mundo real, uma linha em curto para o solo e um ataque bem elaborado de falsificação de dados podem parecer surpreendentemente semelhantes nesses fluxos. Sistemas de proteção tradicionais geralmente tratam falhas de hardware e incidentes cibernéticos como problemas separados, muitas vezes usando modelos caixa‑preta de difícil interpretação. Os autores argumentam que o que os operadores realmente precisam é de uma visão unificada que consiga distinguir operação normal, distúrbios naturais e comportamento malicioso em tempo real—e explicar seu raciocínio.

Ensinando máquinas a reconhecer “histórias” da rede

O estudo se baseia em um rico conjunto de dados público proveniente de um testbed de alta fidelidade criado pelo Oak Ridge National Laboratory e parceiros. O sistema de teste simula uma rede de transmissão sob 37 cenários detalhados, incluindo faltas em linhas, manutenção, condições normais e vários estilos de ciberataque, como injeção de dados falsos, logs de relés reproduzidos e comandos de desarme remoto. Cada evento registrado agrupa 128 medições sincronizadas de diferentes fontes: leituras rápidas de sensores, logs de relés, alertas de intrusão de rede e ações de controle. Os pesquisadores tratam cada evento como uma espécie de história curta contada ao longo do tempo—como tensões, correntes e logs evoluem em conjunto quando algo dá errado.

De sinais brutos a decisões claras

Para transformar essas histórias em avisos confiáveis, o framework segue um pipeline cuidadosamente arquitetado. Primeiro, ele limpa os dados preenchendo valores ausentes, domando outliers e escalando medições para que nenhuma característica domine apenas por causa de suas unidades. Em seguida, remove redundâncias usando várias estratégias de seleção de características, incluindo importância por floresta aleatória, análise de componentes principais, eliminação recursiva e informação mútua. Esta etapa visa manter apenas as medições que realmente ajudam a distinguir um tipo de evento de outro, o que acelera o aprendizado e pode melhorar a precisão. Os dados refinados então alimentam uma família de modelos de aprendizado de máquina—como florestas aleatórias, gradient boosting, máquinas de vetor de suporte e redes neurais—cujos parâmetros são ajustados automaticamente por uma ferramenta de otimização chamada Optuna para alcançar o melhor equilíbrio entre velocidade e correção.

Vendo dentro da caixa‑preta

A alta precisão por si só não é suficiente quando decisões afetam uma rede nacional. Os operadores devem confiar e entender por que um algoritmo diz “isto é um ciberataque” em vez de “isto é uma falha causada por tempestade”. Para abrir essa caixa‑preta, os autores usam uma técnica de IA explicável conhecida como permutation SHAP. Essencialmente, ela mede quanto cada característica—como um ângulo de fase de tensão específico ou uma leitura de corrente particular—contribui para a decisão final ao embaralhá‑la e observar como o desempenho do modelo muda. Tanto em tarefas de nível médio (três classes) quanto em tarefas detalhadas (37 classes), o método destaca um conjunto consistente de medições-chave: certos ângulos de fase de tensão, magnitudes de tensão e correntes de sequência zero de um punhado de sensores colocados estrategicamente. Esses resultados se alinham bem com a física de sistemas de potência, dando aos especialistas humanos confiança de que o modelo está “olhando” para as partes corretas da rede.

Quão bem funciona na prática

O framework é testado em três cenários de exigência crescente: separar ataques de não‑ataques (binário), distinguir ataques, eventos naturais e períodos sem evento (três classes), e identificar qual dos 37 cenários específicos está ocorrendo (multiclasse). Para conjuntos de dados individuais focados em condições particulares da rede, os melhores modelos rotineiramente ultrapassam 96% em precisão, recall, F1‑score, acurácia e especificidade. Mesmo quando muitos cenários são agrupados para imitar condições do mundo real mais variadas, o desempenho médio permanece acima de 93%. A inferência—o tempo necessário para classificar um novo evento—fica abaixo de um décimo de segundo por amostra em hardware padrão, rápido o suficiente para as escalas de tempo típicas do controle de rede. Etapas mais caras, como busca de hiperparâmetros e análise detalhada de SHAP, são feitas offline, para que não retardem o monitoramento em tempo real.

O que isso significa para as redes elétricas do futuro

Para não especialistas, a conclusão é que este trabalho oferece um sistema de alerta prévio prático e transparente para redes inteligentes. Ao fundir muitos tipos de dados de sensores e logs, o framework pode dizer se um distúrbio é uma falha normal, uma mudança operacional inofensiva ou um ciberataque furtivo projetado para parecer natural—e pode mostrar quais medições motivaram esse julgamento. Embora os autores ressaltem desafios abertos, como lidar com tipos de ataque totalmente novos e condições operacionais em mudança, seus resultados sugerem que o aprendizado de máquina explicável pode se tornar uma ferramenta central para manter os sistemas elétricos altamente digitais de amanhã confiáveis e seguros.

Citação: Farsi, M., Alwateer, M., Alsaedi, S.A. et al. Detection of disturbances and cyber-attacks in smart grids using explainable machine learning. Sci Rep 16, 9834 (2026). https://doi.org/10.1038/s41598-026-35449-x

Palavras-chave: segurança de redes inteligentes, ataques ciberfísicos, detecção de intrusões, IA explicável, monitoramento de sistemas elétricos