Clear Sky Science · pl

Wykrywanie zakłóceń i cyberataków w inteligentnych sieciach energetycznych za pomocą wyjaśnialnego uczenia maszynowego

Dlaczego to, by światła pozostały zapalone, zależy dziś od danych

Sieci elektroenergetyczne to już nie tylko metalowe maszty i wirujące turbiny. To głęboko zdigitalizowane systemy, wypełnione czujnikami i komputerami, które zapewniają płynność dostaw energii. Ta cyfrowa „nerwowa sieć” otwiera jednak nowe możliwości dla hakerów, podczas gdy burze, awarie sprzętu i błędy ludzkie nadal zagrażają części fizycznej. Artykuł bada, jak pojedyncze, wyjaśnialne rozwiązanie oparte na uczeniu maszynowym może nadzorować sieć, wykrywać zarówno naturalne problemy, jak i cyberataki oraz jasno pokazywać operatorom, dlaczego uruchamia alarm.

Jedna „sieć nerwowa”, wiele rodzajów problemów

Nowoczesne „inteligentne sieci” łączą technologię operacyjną, która przesyła elektrony, z technologią informacyjną, która przesyła dane. Czujniki wzdłuż linii wysokiego napięcia mierzą napięcia, prądy i częstotliwości dziesiątki razy na sekundę. Panele sterowania rejestrują działania przełączników, a monitory sieciowe sygnalizują podejrzany ruch. W praktyce zwarcie linii do ziemi i starannie przygotowany atak polegający na fałszowaniu danych mogą wyglądać w tych strumieniach na myląco podobnie. Tradycyjne systemy ochronne traktują zwykle usterki sprzętowe i incydenty cybernetyczne jako oddzielne problemy, często wykorzystując trudne do interpretacji modele „black‑box”. Autorzy argumentują, że operatorom potrzebny jest zjednoczony obraz, który w czasie rzeczywistym rozróżni normalną pracę, naturalne zakłócenia i złośliwe działania — oraz wyjaśni swoje rozumowanie.

Nauka maszyn rozpoznawania „opowieści” sieci

Badanie opiera się na obszernym publicznym zbiorze danych z wysokiej wierności środowiska testowego stworzonego przez Oak Ridge National Laboratory i partnerów. System testowy symuluje sieć przesyłową w 37 szczegółowych scenariuszach, w tym zwarcia linii, prace konserwacyjne, warunki normalne oraz kilka stylów ataków cybernetycznych, takich jak wstrzyknięcie fałszywych danych, odtwarzane logi przekaźników i zdalne polecenia wyłączania. Każde zarejestrowane zdarzenie łączy 128 zsynchronizowanych pomiarów z różnych źródeł: szybkich odczytów czujników, logów przekaźników, alertów systemu wykrywania włamań i działań kontrolnych. Badacze traktują każde zdarzenie jak krótką opowieść rozgrywającą się w czasie — jak napięcia, prądy i logi współewoluują, gdy coś idzie nie tak.

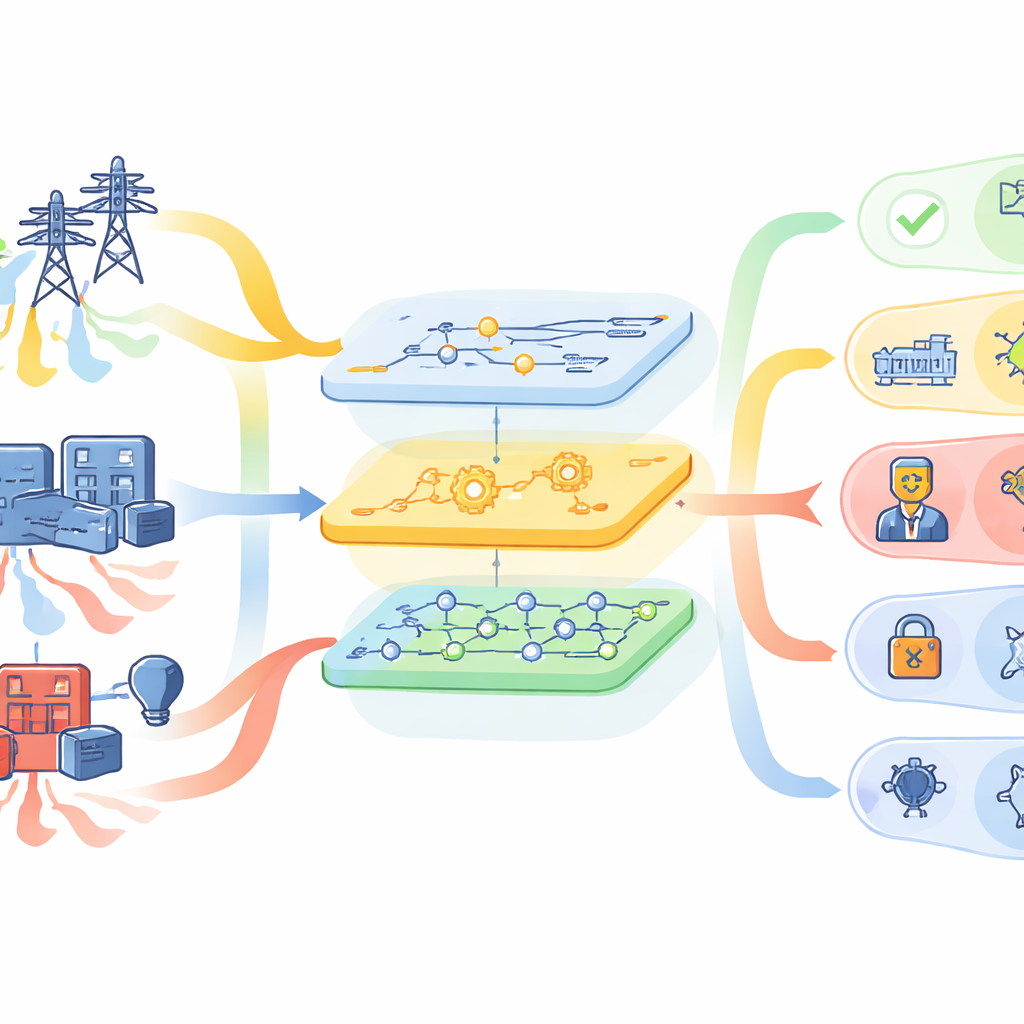

Od sygnałów surowych do przejrzystych decyzji

Aby zamienić te opowieści w wiarygodne ostrzeżenia, ramy postępowania stosują starannie przemyślaną sekwencję kroków. Najpierw oczyszczają dane, uzupełniając brakujące wartości, łagodząc wartości odstające i skalując pomiary tak, by żadna cecha nie dominowała tylko z powodu jednostek. Następnie eliminują redundancję, stosując kilka strategii selekcji cech, w tym istotność z lasów losowych, analizę głównych składowych, rekurencyjne usuwanie i informację wzajemną. Ten etap ma na celu zachowanie tylko tych pomiarów, które naprawdę pomagają odróżnić jeden typ zdarzenia od innego, co przyspiesza uczenie i może poprawić dokładność. Oczyszczone dane trafiają potem do zestawu modeli uczenia maszynowego — takich jak lasy losowe, gradient boosting, maszyny wektorów nośnych i sieci neuronowe — których ustawienia są automatycznie dostrajane narzędziem optymalizacyjnym Optuna, aby znaleźć najlepszą równowagę między szybkością a poprawnością.

Zajrzeć do środka czarnej skrzynki

Wysoka dokładność sama w sobie nie wystarcza, gdy decyzje wpływają na sieć krajową. Operatorzy muszą ufać i rozumieć, dlaczego algorytm mówi „to jest atak cybernetyczny”, a nie „to jest awaria spowodowana burzą”. Aby otworzyć tę czarną skrzynkę, autorzy wykorzystują technikę wyjaśnialnej sztucznej inteligencji znaną jako permutation SHAP. W istocie mierzy ona, jak bardzo każda cecha — na przykład konkretny kąt fazowy napięcia lub dany odczyt prądu — przyczynia się do końcowej decyzji, poprzez losowe przemieszanie jej wartości i obserwację zmian w wydajności modelu. Zarówno w zadaniach o średnim poziomie szczegółu (trzy klasy), jak i w zadaniach szczegółowych (37 klas), metoda wskazuje spójny zestaw kluczowych pomiarów: pewne kąty faz napięcia, wielkości napięć i prądy sekwencji zerowej z kilku strategicznie rozmieszczonych czujników. Są one zgodne z fizyką systemów elektroenergetycznych, co daje ekspertom pewność, że model „patrzy” na odpowiednie części sieci.

Jak to działa w praktyce

Ramę przetestowano w trzech coraz bardziej wymagających ustawieniach: odróżnianie ataków od braku ataków (binarne), rozróżnianie ataków, zdarzeń naturalnych i okresów bez zdarzeń (trzy klasy) oraz identyfikacja, który z 37 konkretnych scenariuszy ma miejsce (wieloklasowe). Dla poszczególnych zbiorów danych skoncentrowanych na określonych warunkach sieci, najlepsze modele rutynowo przekraczały 96% w precyzji, czułości, F1, dokładności i specyficzności. Nawet gdy wiele scenariuszy łączono, aby naśladować bardziej zróżnicowane warunki rzeczywiste, średnia wydajność utrzymywała się powyżej 93%. Czas inferencji — potrzebny do sklasyfikowania nowego zdarzenia — wynosi poniżej jednej dziesiątej sekundy na próbkę na standardowym sprzęcie, co jest wystarczająco szybkie dla typowych skali czasowych sterowania siecią. Bardziej kosztowne kroki, takie jak przeszukiwanie hiperparametrów i szczegółowa analiza SHAP, wykonywane są poza linią produkcyjną, więc nie spowalniają monitoringu w czasie rzeczywistym.

Co to oznacza dla przyszłych sieci energetycznych

Dla osób niebędących specjalistami wniosek jest taki, że praca ta oferuje praktyczny, przejrzysty system wczesnego ostrzegania dla inteligentnych sieci. Dzięki łączeniu wielu rodzajów danych z czujników i logów, ramy potrafią rozpoznać, czy zakłócenie to zwykła usterka, nieszkodliwa zmiana operacyjna, czy ukryty atak cybernetyczny zaprojektowany tak, by wyglądać naturalnie — i potrafią pokazać, które pomiary zadecydowały o tej ocenie. Choć autorzy zauważają otwarte wyzwania, takie jak radzenie sobie z całkowicie nowymi typami ataków i zmieniającymi się warunkami pracy, ich wyniki sugerują, że wyjaśnialne uczenie maszynowe może stać się kluczowym narzędziem w utrzymaniu niezawodności i bezpieczeństwa silnie zdigitalizowanych systemów energetycznych jutra.

Cytowanie: Farsi, M., Alwateer, M., Alsaedi, S.A. et al. Detection of disturbances and cyber-attacks in smart grids using explainable machine learning. Sci Rep 16, 9834 (2026). https://doi.org/10.1038/s41598-026-35449-x

Słowa kluczowe: bezpieczeństwo sieci inteligentnej, ataki cyber‑fizyczne, detekcja włamań, wyjaśnialna AI, monitoring systemu elektroenergetycznego