Clear Sky Science · pl

Łączenie nieładu i porządku w przypadkowych laserach do zastosowań kryptograficznych za pomocą uczenia głębokiego

Światło, chaos i ukryte wzorce

Codziennie nasze prywatne wiadomości, dane bankowe i dokumentacja medyczna są chronione cyfrowymi kluczami — długimi ciągami bitów, których odgadnięcie powinno być niemożliwe. Jednak w miarę jak komputery, zwłaszcza kwantowe, stają się coraz potężniejsze, dzisiejsze matematyczne sztuczki do generowania i udostępniania tych kluczy mogą przestać być bezpieczne. W tym badaniu rozważane jest zupełnie inne podejście: wykorzystanie specjalnego rodzaju „losowego” lasera i sztucznej inteligencji do tworzenia i przesyłania kluczy w sposób oparty na prawach fizyki, a nie na trudnych problemach matematycznych.

Niespokojny laser zrodzony z nieładu

Zamiast starannie wypolerowanych zwierciadeł stosowanych w zwykłych laserach, laser losowy polega na nieładu. Autorzy używają krótkiego odcinka plastikowego światłowodu wypełnionego cząsteczkami barwnika i drobnymi nanocząstkami. Gdy impuls zielonego lasera wnika do mętnego rdzenia, światło odbija się w nieprzewidywalny sposób, zyskując energię podczas rozpraszania. Powyżej pewnej energii pompującej ta mieszanka wzmocnienia i rozpraszania wytwarza laser o spektrum przypominającym las wąskich, postrzępionych pików. Pozycje tych pików w barwie pozostają stałe, ale ich wysokości migoczą gwałtownie z impulsu na impuls. To niespokojne zachowanie czyni urządzenie atrakcyjnym fizycznym źródłem losowości — istotnym składnikiem bezpiecznej kryptografii.

Losowe w czasie, ale nie pod każdym względem

Zespół najpierw pyta, czy te fluktuacje natężenia w czasie można przewidzieć. Traktują spektrum dla każdej barwy jako oddzielny szereg czasowy i karmią długimi historiami tych sygnałów kilka zaawansowanych modeli sieci neuronowych, które zazwyczaj znakomicie uczą się wzorców w danych. Dla porównania generują też konwencjonalny ciąg pseudo-losowy, który technicznie jest przewidywalny, ponieważ podąża za ukrytą formułą. Sieci łatwo uczą się sztucznego ciągu, osiągając niemal doskonałą dokładność predykcji. W ostrym kontraście te same modele wypadają bardzo słabo na danych z lasera, nawet przy większej liczbie przykładów treningowych czy dłuższych historiach. Pokazuje to, że impuls po impulsie jasność w danym kanale barwnym jest w zasadzie nieprzewidywalna, co wzmacnia wartość lasera jako źródła wysokiej jakości losowości.

Porządek ukryty w spektrum

Ale historia nie kończy się na chaosie. Gdy autorzy przyglądają się spektrum w jednym momencie czasu, dostrzegają oznaki struktury: niektóre długości fal mają tendencję do wspólnego wzrostu i spadku, podczas gdy inne zachowują się przeciwnie. Aby zbadać tę subtelną uporządkowaną strukturę, kompresują każde spektrum przez próbkowanie tylko stabilnych szczytów i dolin, a następnie stawiają głębokiej sieci neuronowej nowe wyzwanie: przewidzieć wysokość jednego lub kilku brakujących szczytów na podstawie pozostałych w tym samym momencie. Tutaj uczenie maszynowe błyszczy. Używając tylko intensywności w innych barwach, sieć potrafi odtworzyć pojedynczy brakujący szczyt z około 99,99% dokładnością, a kilka szczytów z wciąż wysoką dokładnością. Innymi słowy, chociaż laser jest losowy w czasie, jego składowe spektralne w danym momencie są połączone ukrytą, deterministyczną relacją, którą sieć neuronowa potrafi nauczyć się wykorzystać.

Przekształcanie migotania w cyfrowe sekrety

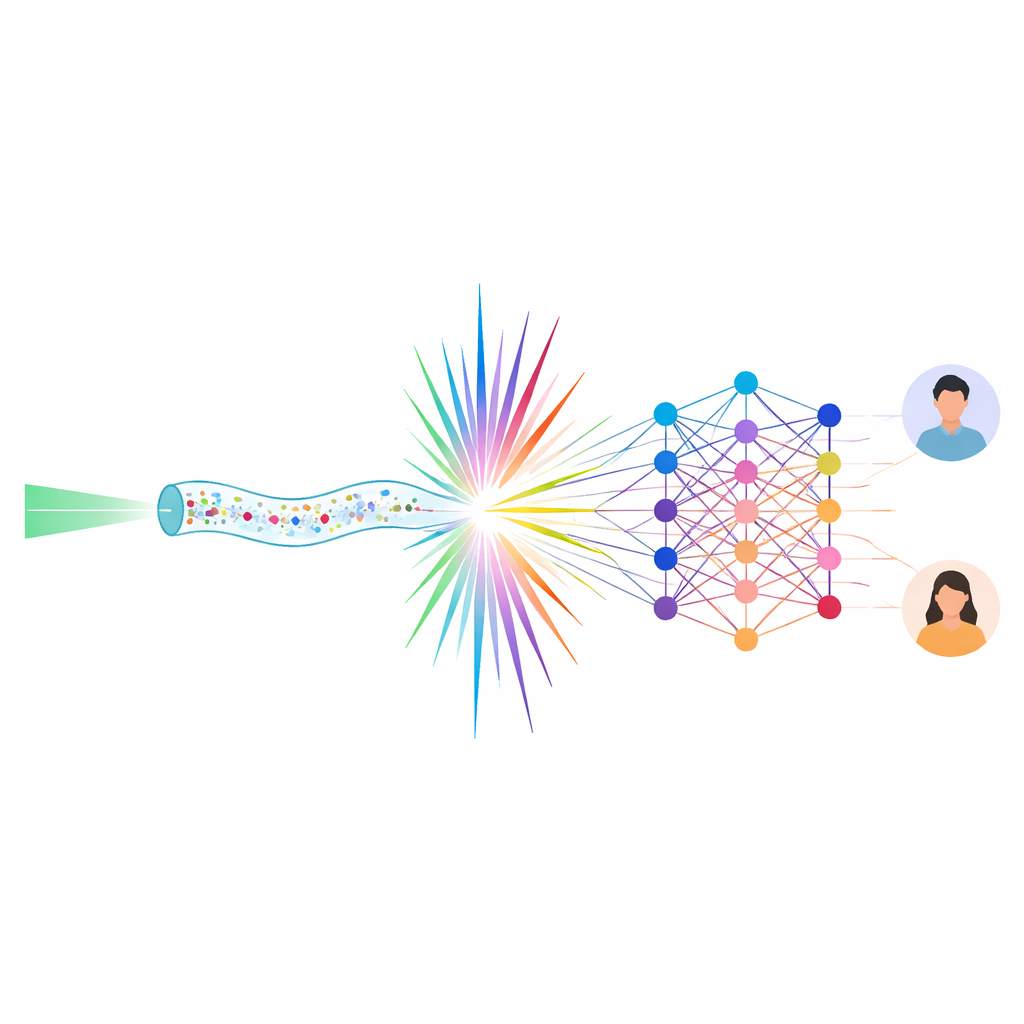

Wykorzystując tę podwójną naturę — losową w czasie, uporządkowaną w przekroju barw — badacze projektują fizyczny schemat do generowania i dystrybucji bezpiecznych kluczy. Jedna strona, Alicja, mierzy jasność wybranego szczytu spektralnego przez wiele impulsów i zamienia ten nieprzewidywalny ciąg na bity losowe, starannie przetwarzając go tak, aby zera i jedynki pojawiały się z równym prawdopodobieństwem i przechodziły rygorystyczne testy statystyczne. Następnie usuwa ten szczyt ze spektrum i wysyła jedynie pozostałe światło do Boba przez przestrzeń wolną. Bob mierzy niekompletne spektrum i podaje intensywności jego szczytów i dolin do sieci neuronowej, która została uprzednio wytrenowana. Sieć rekonstruuje intensywność brakującego szczytu dla każdego impulsu, co pozwala Bobowi wygenerować dokładnie ten sam ciąg bitów, co Alicja — bez bezpośredniego otrzymania kluczowego szczytu.

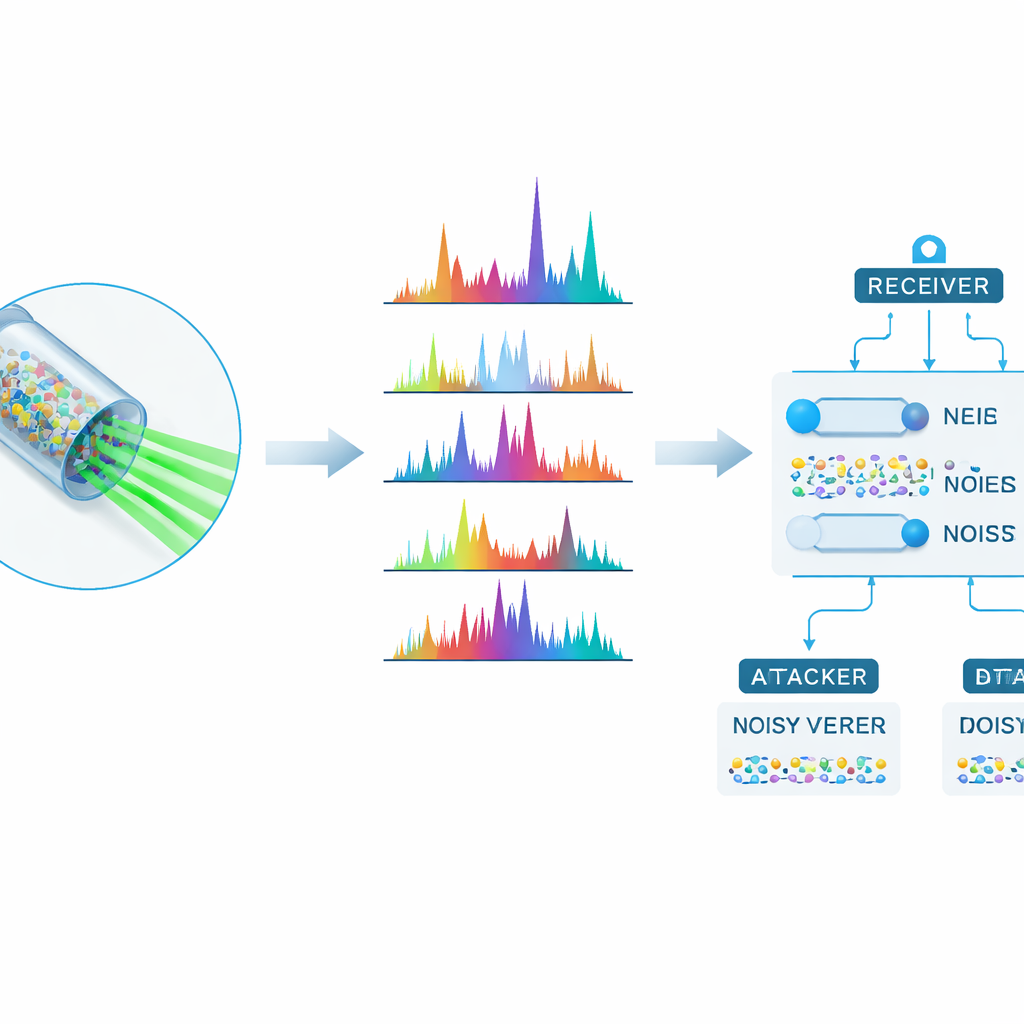

Trzymanie podsłuchujących w ciemności

Autorzy rozważają również dwa typy podsłuchujących. Jeden podsłuchuje bez dostępu do wyspecjalizowanej sieci neuronowej i może jedynie próbkować pobliski kanał spektralny; drugi ma właściwą sieć, ale otrzymuje zniekształcony, zaszumiony sygnał, który nieznacznie przesuwa pozycje próbkowania. W symulacjach obaj atakujący otrzymują klucze zasadniczo niepowiązane z kluczem Alicji, podczas gdy klucz rekonstruowany przez Boba pozostaje niemal idealnie zgodny nawet w obecności szumu i zmian mocy lasera. Kody korygujące błędy mogą dodatkowo wyczyścić bity Boba bez pomagania atakującym. Dla laika głównym przesłaniem jest to, że to hybrydowe połączenie nieuporządkowanego światła i sprytnych algorytmów może tworzyć wspólne cyfrowe sekrety niezwykle trudne do wykradzenia, wskazując nowe, sprzętowe drogi zabezpieczania informacji w przyszłości, w której tradycyjna kryptografia może już nie wystarczyć.

Cytowanie: Hu, Z., Qi, L., He, S. et al. Bridging disorder and order in random lasers for cryptographic applications via deep learning. Commun Phys 9, 132 (2026). https://doi.org/10.1038/s42005-026-02600-z

Słowa kluczowe: lasery losowe, kryptografia fizyczna, uczenie głębokie, bezpieczne rozpowszechnianie kluczy, światłowody