Clear Sky Science · fr

Faire le lien entre désordre et ordre dans les lasers aléatoires pour des applications cryptographiques via l’apprentissage profond

Lumière, chaos et motifs cachés

Chaque jour, nos messages privés, nos coordonnées bancaires et nos dossiers médicaux sont protégés par des clés numériques — de longues suites de bits qui devraient être impossibles à deviner. Mais à mesure que les ordinateurs, et en particulier les ordinateurs quantiques, gagnent en puissance, les astuces mathématiques actuelles pour générer et échanger ces clés risquent de ne plus être sûres. Cette étude explore une approche entièrement différente : utiliser un type particulier de laser « aléatoire » et l’intelligence artificielle pour créer et transmettre des clés d’une manière ancrée dans les lois de la physique plutôt que dans des problèmes mathématiques difficiles.

Un laser agité né du désordre

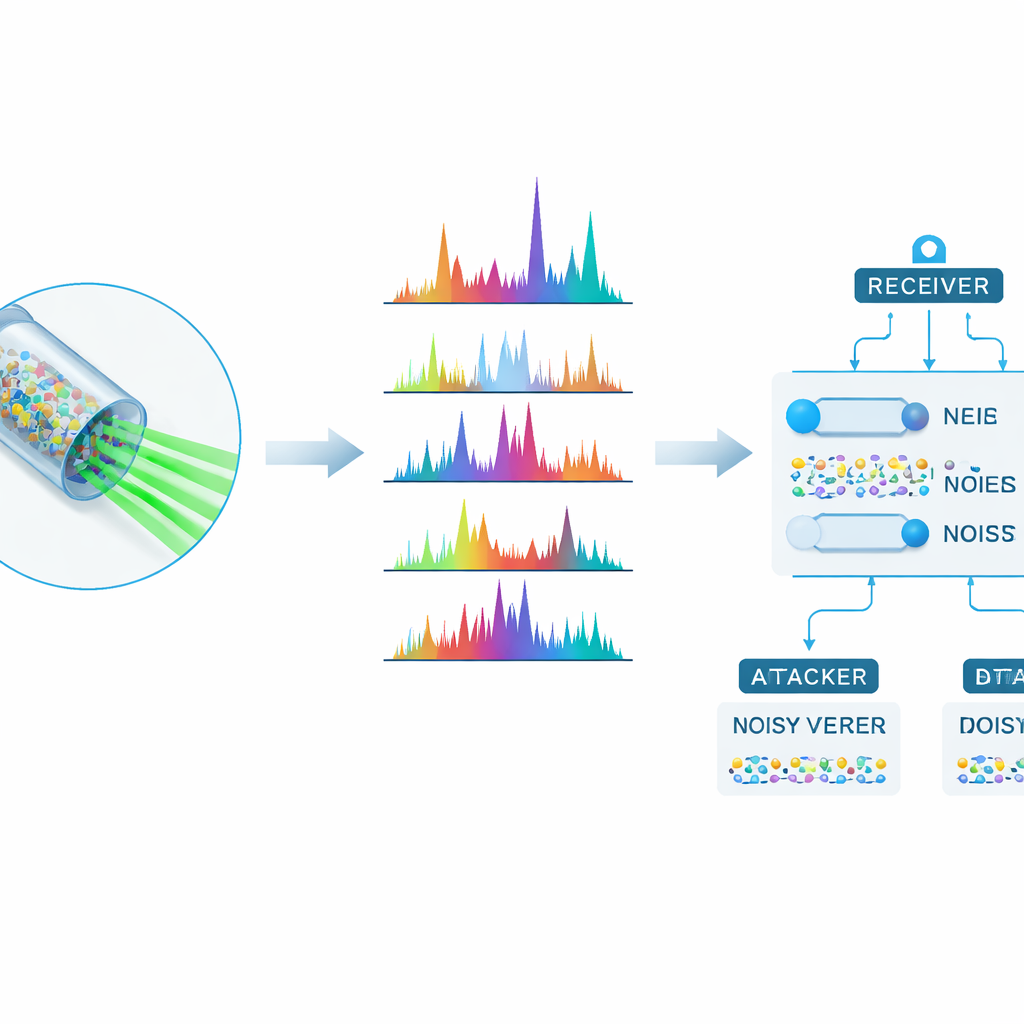

Au lieu des miroirs soigneusement polis que l’on trouve dans les lasers ordinaires, un laser aléatoire repose sur le désordre. Ici, les auteurs utilisent une courte longueur de fibre optique plastique remplie de molécules colorantes et de minuscules nanoparticules. Lorsqu’une impulsion laser verte pénètre ce noyau trouble, la lumière rebondit de façon imprévisible, gagnant de l’énergie en se dispersant. Au-delà d’un certain niveau d’excitation, ce mélange d’amplification et de diffusion produit un laser dont le spectre ressemble à une forêt de pics étroits et irréguliers. Les positions de ces pics en couleur restent fixes, mais leurs intensités vacillent fortement d’une impulsion à l’autre. Ce comportement instable fait de l’appareil une source physique de hasard séduisante, un ingrédient essentiel pour une cryptographie sûre.

Aléatoire dans le temps, mais pas en tous points

L’équipe se demande d’abord si ces fluctuations d’intensité au fil du temps peuvent être prédites. Ils traitent le spectre à chaque longueur d’onde comme une série temporelle distincte et alimentent de longues histoires de ces signaux dans plusieurs modèles de réseaux neuronaux avancés, généralement excellents pour apprendre des motifs dans les données. À titre de comparaison, ils génèrent aussi une séquence pseudo-aléatoire conventionnelle, techniquement prévisible car elle suit une formule cachée. Les réseaux apprennent facilement la séquence artificielle, atteignant presque une précision de prédiction parfaite. En contraste frappant, les mêmes modèles performent très mal sur les données du laser, même lorsqu’on leur fournit davantage d’exemples d’entraînement ou des historiques plus longs. Cela montre que, d’une impulsion à l’autre, la luminosité à un canal spectral donné est essentiellement imprédictible, renforçant la valeur du laser comme source de hasard de haute qualité.

Un ordre caché dans le spectre

Cependant, l’histoire ne s’arrête pas au chaos. Lorsque les auteurs regardent l’ensemble du spectre à un instant donné, ils voient des indices de structure : certaines longueurs d’onde tendent à monter et descendre ensemble, tandis que d’autres s’opposent. Pour sonder cet ordre subtil, ils compressent chaque spectre en échantillonnant uniquement les pics et vallées stables, puis confient à un réseau neuronal profond un nouveau défi : prédire la hauteur d’un ou de plusieurs pics manquants à partir des autres points mesurés au même instant. Là, l’apprentissage automatique brille. En n’utilisant que les intensités aux autres couleurs, le réseau peut retrouver un pic manquant avec environ 99,99 % de précision, et plusieurs pics avec une précision encore élevée. Autrement dit, bien que le laser soit aléatoire dans le temps, ses composantes spectrales à un instant donné sont liées par une relation déterministe cachée que le réseau peut apprendre à exploiter.

Transformer les scintillements en secrets numériques

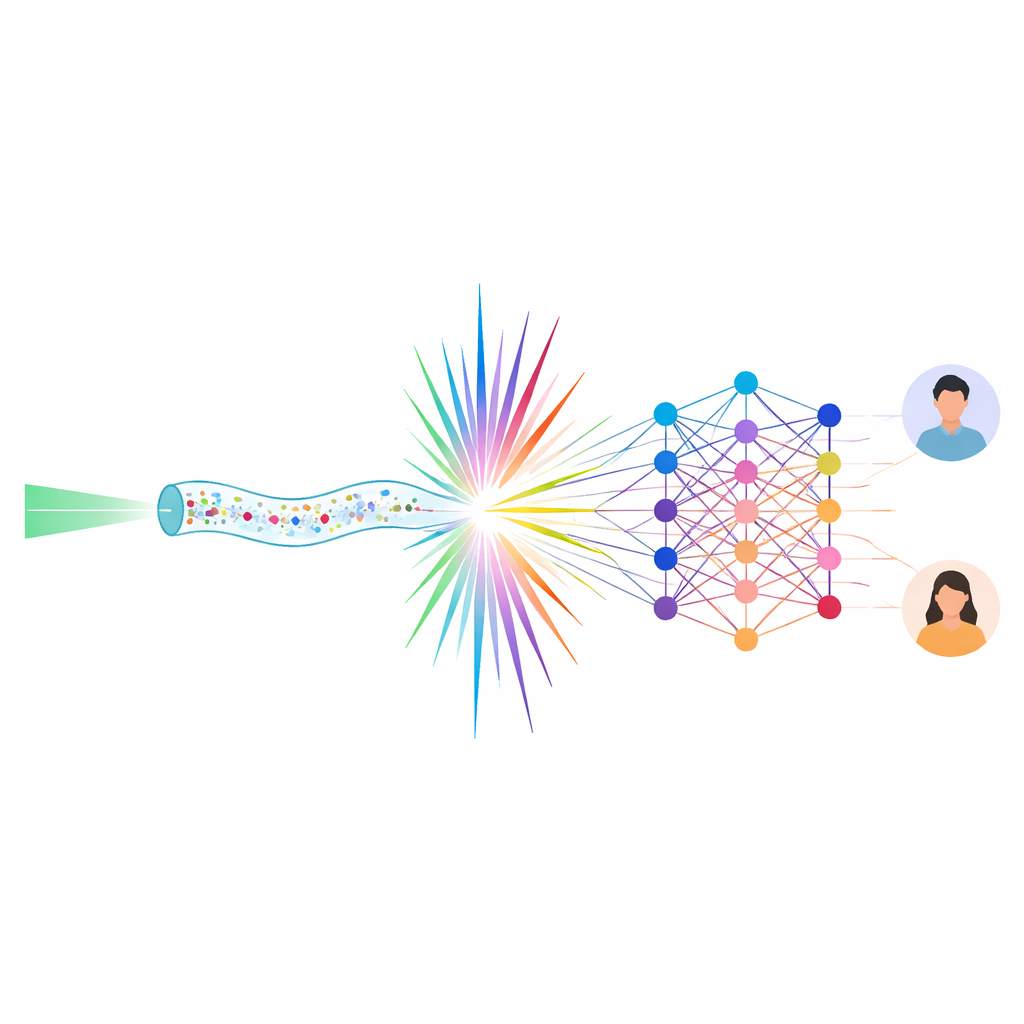

S’appuyant sur cette double nature — aléatoire dans le temps, ordonnée selon les couleurs — les chercheurs conçoivent un protocole physique pour la génération et la distribution sécurisée de clés. Une partie, Alice, mesure la luminosité d’un pic spectral choisi sur de nombreuses impulsions et convertit cette suite imprévisible en bits aléatoires, en la traitant soigneusement pour que les zéros et les uns apparaissent avec la même probabilité et passent des tests statistiques stricts. Elle retire ensuite ce pic du spectre et n’envoie que la lumière restante à Bob par espace libre. Bob mesure le spectre incomplet et alimente les intensités de ses pics et vallées dans un réseau neuronal préalablement entraîné. Le réseau reconstitue l’intensité du pic manquant à chaque impulsion, permettant à Bob de générer exactement la même suite de bits qu’Alice — sans avoir jamais reçu directement le pic critique.

Maintenir les espions dans l’obscurité

Les auteurs considèrent aussi deux types d’espions. Le premier écoute sans accès au réseau neuronal spécialisé et ne peut échantillonner qu’un canal spectral voisin ; le second possède le bon réseau mais reçoit un signal dégradé et bruité qui décale légèrement les positions d’échantillonnage. Dans les simulations, les deux attaquants se retrouvent avec des clés essentiellement non corrélées à celle d’Alice, tandis que la clé reconstituée par Bob reste quasi parfaitement alignée même en présence de bruit et de variations de puissance du laser. Des codes correcteurs d’erreurs peuvent encore améliorer les bits de Bob sans aider les attaquants. Pour un observateur non spécialiste, le message principal est que cet hybride de lumière désordonnée et d’algorithmes astucieux peut créer des secrets numériques partagés extrêmement difficiles à dérober, ouvrant la voie à de nouvelles méthodes matérielles pour sécuriser nos informations dans un avenir où la cryptographie traditionnelle pourrait ne plus suffire.

Citation: Hu, Z., Qi, L., He, S. et al. Bridging disorder and order in random lasers for cryptographic applications via deep learning. Commun Phys 9, 132 (2026). https://doi.org/10.1038/s42005-026-02600-z

Mots-clés: lasers aléatoires, cryptographie physique, apprentissage profond, distribution sécurisée de clés, fibres optiques