Clear Sky Science · pl

Zunifikowane, niskowęglowe ramy cyberbezpieczeństwa łączące energooszczędne wykrywanie intruzów, lekką kryptografię i planowanie uwzględniające emisje dla architektur edge–cloud

Dlaczego bezpieczeństwo cyfrowe i wpływ na klimat idą teraz w parze

Każde kliknięcie, strumień wideo i inteligentny czujnik w naszych sieciach cicho zużywa energię elektryczną. Systemy broniące tych sieci, zwłaszcza te poszukujące cyfrowych intruzów, należą do największych konsumentów prądu. W miarę jak nasze życie przenosi się do usług w chmurze, inteligentnych domów i połączonych samochodów, pytanie brzmi już nie tylko „Czy jesteśmy bezpieczni?”, lecz także „Jaki jest tego koszt dla środowiska?”. W artykule tym przedstawiono GreenShield — ramy cyberbezpieczeństwa zaprojektowane tak, by powstrzymywać hakerów przy jednoczesnym znaczącym ograniczeniu zużycia energii i emisji dwutlenku węgla generowanych przez współczesne narzędzia zabezpieczające.

Rosnący koszt pozostawania bezpiecznym online

Nowoczesne systemy wykrywania włamań przesiewają ogromne ilości ruchu sieciowego, by wykryć ataki. Najdokładniejsze z nich opierają się na głębokim uczeniu — rodzaju sztucznej inteligencji, która jest potężna, ale energochłonna. Uruchamianie takich systemów nieustannie na urządzeniach brzegowych, lokalnych węzłach i odległych centrach danych sprawia, że sama ochrona może pochłaniać znaczący fragment zużycia energii w centrach danych na świecie. Ponieważ intensywność węglowa sieci energetycznych różni się znacznie w zależności od miejsca i pory dnia, ta sama ilość energii może powodować bardzo różne skutki klimatyczne. Tradycyjne projekty koncentrują się niemal wyłącznie na szybkim wykrywaniu ataków; rzadko uwzględniają, ile energii zużywają ani kiedy i gdzie energia jest najbardziej „czysta”.

Wielowarstwowa tarcza od urządzenia po chmurę

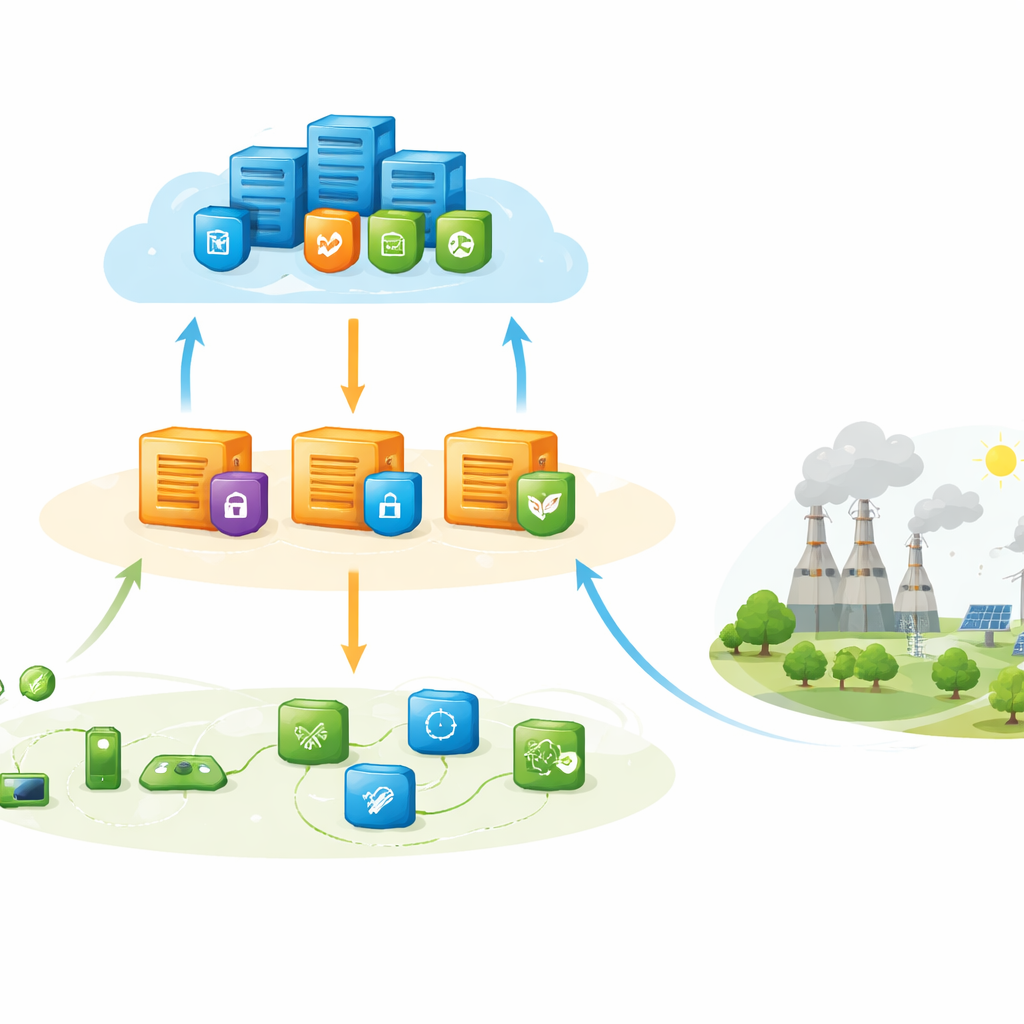

GreenShield rozwiązuje ten problem, przeprojektowując cyberbezpieczeństwo jako kompleksową, niskowęglową usługę rozciągającą się od mikrourządzeń brzegowych po duże serwery w chmurze. Urządzenia brzegowe, takie jak czujniki i bramy, wykonują proste, szybkie kontrole przy użyciu kompaktowych sieci neuronowych i lekkich mechanizmów szyfrowania. Sąsiednie węzły fog zbierają i dopracowują te wyniki, podczas gdy mocne serwery w chmurze koordynują globalne uczenie i planowanie. W całej tej trójwarstwowej architekturze ramy łączą cztery idee: energooszczędny detektor ataków, uproszczony mechanizm szyfrowania, schemat współpracującego uczenia, który unika przesyłania surowych danych, oraz harmonogram preferujący momenty i lokalizacje, w których energia elektryczna jest czystsza.

Mądrzejsze „mózgi”, które zużywają mniej energii

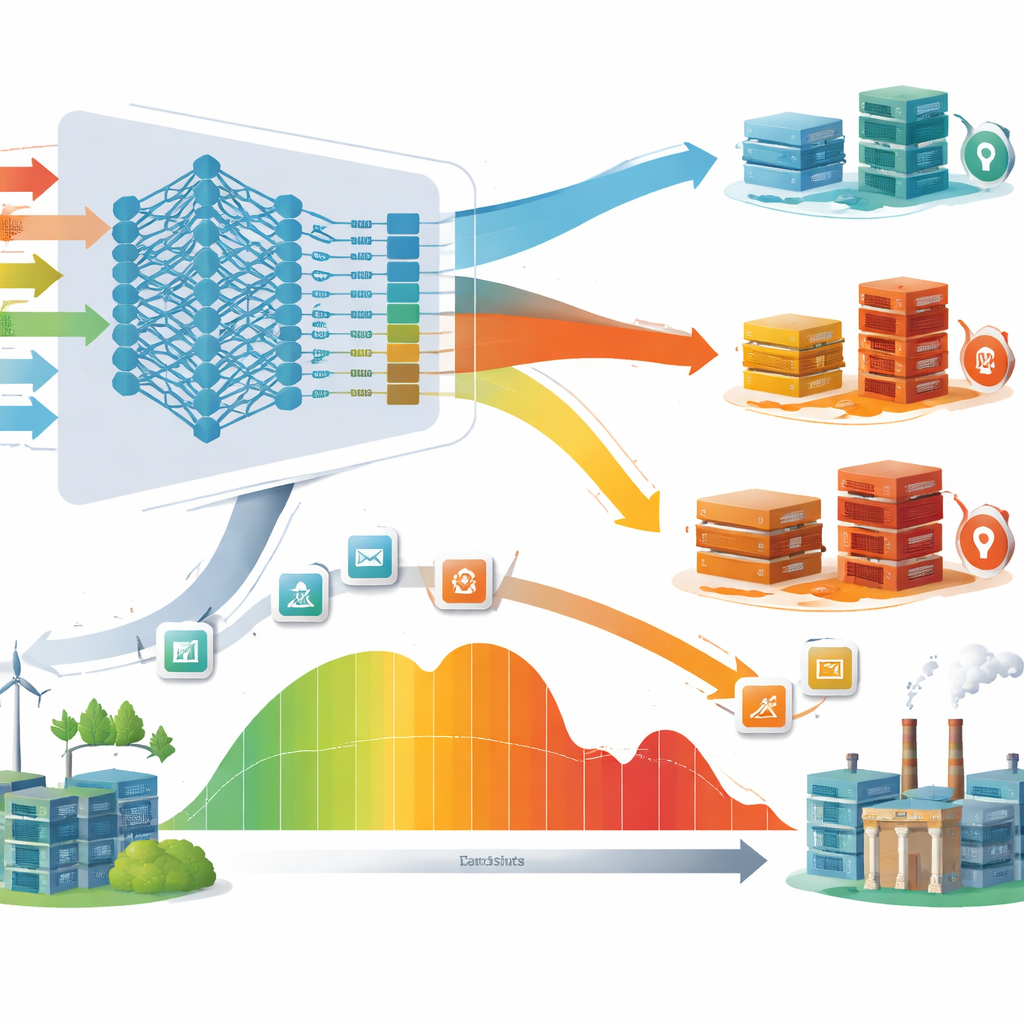

W sercu GreenShield znajduje się detektor włamań, który uczy się od dużej, dokładnej sieci neuronowej „nauczyciela”, ale działa jako mniejszy model „ucznia” na urządzeniach o ograniczonych zasobach. Przeniesienie wiedzy zachowuje większość dokładności nauczyciela przy jednoczesnym drastycznym zmniejszeniu liczby obliczeń. GreenShield idzie dalej, dostosowując w czasie rzeczywistym precyzję obliczeń ucznia w zależności od bieżącego poziomu zagrożenia. W okresach spokoju używa bardzo zwięzłych reprezentacji numerycznych, które są tanie w przetwarzaniu; gdy rośnie liczba ataków, automatycznie przełącza się na wyższą precyzję, by nie przeoczyć zagrożeń. Testy na dwóch dużych zbiorach danych z cyberbezpieczeństwa pokazują, że to podejście utrzymuje około 98,7% skuteczności wykrywania, jednocześnie zmniejszając energię zużywaną na każdą decyzję o ponad dwie trzecie na sprzęcie niskiego poboru mocy.

Współpraca bez udostępniania tajemnic

Aby utrzymać modele aktualne, GreenShield wykorzystuje formę współpracującego trenowania, w której węzły edge i fog uczą się lokalnie na własnym ruchu i dzielą się jedynie aktualizacjami modelu, a nie surowymi danymi. Te aktualizacje są łączone hierarchicznie: węzły fog najpierw scalają wyniki z pobliskich urządzeń, a następnie chmura łączy podsumowania z wielu regionów. Strategia kompresji, która wysyła tylko najważniejsze fragmenty każdej aktualizacji, znacznie zmniejsza obciążenie komunikacyjne. Podejście to redukuje ruch sieciowy i związane z nim zużycie energii, jednocześnie zachowując dokładność i stabilność modelu oraz poprawia prywatność, ponieważ wrażliwe pakiety nigdy nie opuszczają swoich pierwotnych lokalizacji.

Pozwolenie energii odnawialnej kierować pracą zabezpieczeń

Harmonogram GreenShield dodaje wymiar czasu i miejsca, który często brakuje w projektowaniu zabezpieczeń. Monitoruje prognozy intensywności węglowej sieci energetycznej w różnych lokalizacjach i porach, a następnie przypisuje zadania związane z bezpieczeństwem — takie jak ponowne szkolenie modeli czy uruchamianie ciężkich analiz — do węzłów i momentów, gdy dostępna jest bardziej odnawialna energia. System respektuje ścisłe limity dotyczące czasu, w jakim ataki muszą być wykryte, więc pilne zadania nigdy nie są opóźniane kosztem emisji. W eksperymentach symulujących sieci od opartych na węglu po bogate w odnawialne źródła energii, planowanie uwzględniające emisje w połączeniu z innymi optymalizacjami zmniejsza szacowane emisje operacyjne nawet do 97,6% w porównaniu z konwencjonalnym detektorem włamań opartym na głębokim uczeniu, przy jednoczesnym spełnieniu wymagań reakcji w czasie rzeczywistym.

Bardziej bezpieczny internet z mniejszym śladem

Badanie konkluduje, że silne cyberbezpieczeństwo i zrównoważony rozwój środowiskowy nie muszą być ze sobą sprzeczne. GreenShield pokazuje, że przemyślany projekt — wykorzystujący mniejsze, a wciąż precyzyjne modele AI, efektywne szyfrowanie, współpracujące uczenie i inteligentne planowanie ciężkich zadań — może utrzymać wskaźniki wykrywania bliskie poziomom najnowszych rozwiązań, jednocześnie dramatycznie redukując zużycie energii i emisje. Dla organizacji dążących do wypełnienia zarówno zobowiązań dotyczących bezpieczeństwa, jak i klimatu, ten framework oferuje mapę drogową, jak przekształcić bezpieczeństwo z ukrytego źródła zużycia energii w widoczną część zielniejszej infrastruktury cyfrowej.

Cytowanie: Alshammari, A. A unified low-carbon cybersecurity framework integrating energy-efficient intrusion detection, lightweight cryptography, and carbon-aware scheduling for edge–cloud architectures. Sci Rep 16, 10603 (2026). https://doi.org/10.1038/s41598-026-44260-7

Słowa kluczowe: zielone cyberbezpieczeństwo, wykrywanie włamań, przetwarzanie edge cloud, energooszczędna AI, obliczenia uwzględniające emisje