Clear Sky Science · de

Ein einheitliches CO2‑armes Cybersicherheits‑Framework, das energieeffiziente Eindringlingserkennung, leichte Kryptographie und CO2‑bewusste Planung für Edge–Cloud‑Architekturen integriert

Warum Cybersicherheit und Klimaauswirkungen heute Hand in Hand gehen

Jeder Klick, Videostream und jeder intelligente Sensor in unseren Netzen verbraucht unauffällig Strom. Die Systeme, die diese Netze schützen, insbesondere jene, die nach digitalen Eindringlingen suchen, gehören zu den größten Stromverbrauchern. Während unser Leben sich auf Cloud‑Dienste, smarte Häuser und vernetzte Autos verlagert, lautet die Frage nicht mehr nur „Sind wir sicher?“, sondern auch „Zu welchem ökologischen Preis?“ Dieses Papier stellt GreenShield vor, ein Cybersicherheits‑Framework, das Angreifer fernhält und gleichzeitig den Energieverbrauch und die CO2‑Emissionen moderner Sicherheitswerkzeuge drastisch reduziert.

Die wachsenden Kosten, online sicher zu bleiben

Moderne Systeme zur Eindringlingserkennung durchsieben enorme Mengen an Netzwerkverkehr, um Angriffe zu erkennen. Die genauesten Varianten beruhen auf Deep Learning, einer Form der künstlichen Intelligenz, die leistungsfähig, aber energieintensiv ist. Solche Systeme kontinuierlich über Edge‑Geräte, lokale Knoten und entfernte Rechenzentren laufen zu lassen, bedeutet, dass Sicherheitsfunktionen allein einen erheblichen Anteil des weltweiten Rechenzentrumsstroms ausmachen können. Da die CO2‑Intensität von Stromnetzen stark von Ort zu Ort und Stunde zu Stunde variiert, kann dieselbe Strommenge sehr unterschiedliche Klimaauswirkungen haben. Traditionelle Designs konzentrieren sich fast ausschließlich darauf, Angriffe schnell zu erkennen; sie berücksichtigen selten, wie viel Energie sie verbrauchen oder wann und wo dieser Strom am saubersten ist.

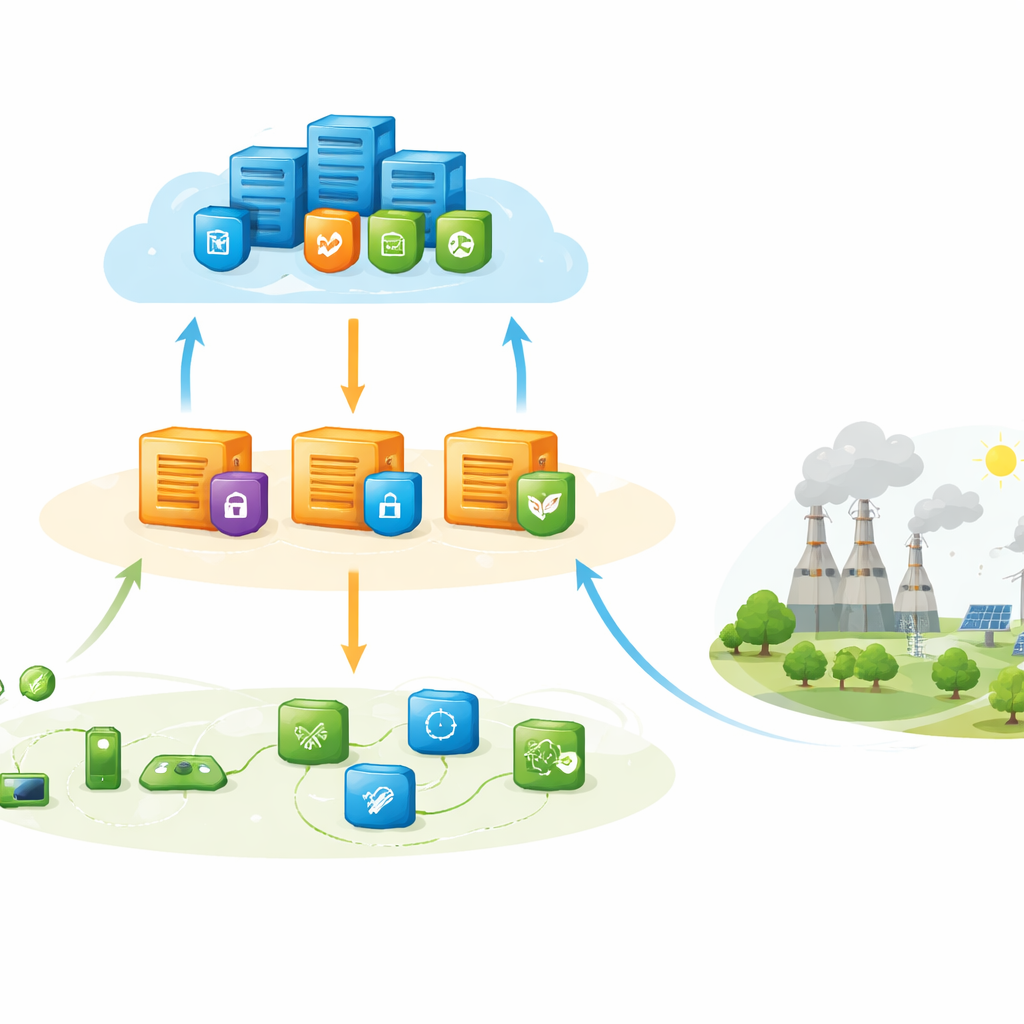

Ein geschichteter Schutz von Gerät bis Cloud

GreenShield geht dieses Problem an, indem Cybersicherheit als durchgängiger, CO2‑armer Dienst neu gestaltet wird, der sich von winzigen Edge‑Geräten bis hin zu großen Cloud‑Servern erstreckt. Edge‑Geräte wie Sensoren und Gateways führen einfache, schnelle Prüfungen mit kompakten neuronalen Netzen und leichter Verschlüsselung durch. Nahegelegene Fog‑Knoten sammeln und verfeinern diese Ergebnisse, während leistungsfähige Cloud‑Server globales Lernen und Planung koordinieren. Über alle drei Ebenen hinweg verknüpft das Framework vier Konzepte: einen energiearmen Angriffserkenner, eine schlanke Verschlüsselungs‑Engine, ein kollaboratives Lernschema, das den Versand roher Daten vermeidet, und einen Scheduler, der Zeiten und Orte bevorzugt, an denen der Strom sauberer ist.

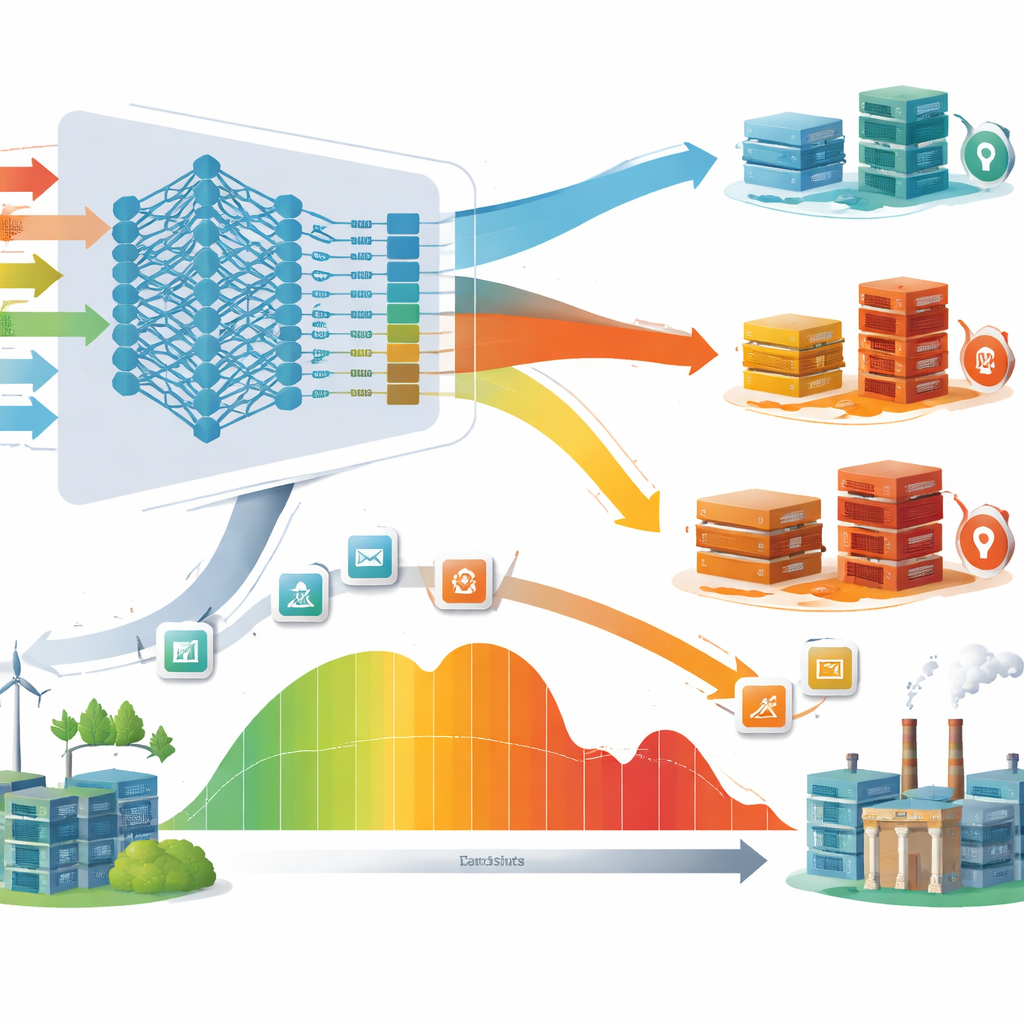

Schlauere Modelle mit geringerem Strombedarf

Im Zentrum von GreenShield steht ein Eindringlingserkenner, der von einem großen, genauen „Lehrer“‑Neuronalen‑Netz lernt, aber als kleineres „Schüler“‑Modell auf eingeschränkten Geräten läuft. Dieser Wissens‑Transfer bewahrt den Großteil der Genauigkeit des Lehrers, während die Zahl der Rechenoperationen drastisch reduziert wird. GreenShield geht weiter, indem es in Echtzeit anpasst, wie präzise der Schüler rechnet, je nach aktuellem Gefahrenniveau. In ruhigen Phasen verwendet es sehr kompakte numerische Darstellungen, die günstig zu verarbeiten sind; bei Anstiegen von Angriffen schaltet es automatisch auf höhere Präzision, um Bedrohungen nicht zu übersehen. Tests an zwei großen Cybersicherheits‑Datensätzen zeigen, dass dieses Design etwa 98,7 % Erkennungsgenauigkeit beibehält und gleichzeitig den Energieverbrauch pro Entscheidung auf stromsparender Hardware um mehr als zwei Drittel reduziert.

Zusammenarbeit ohne Weitergabe von Geheimnissen

Um Modelle aktuell zu halten, verwendet GreenShield eine Form des kollaborativen Trainings, bei der Edge‑ und Fog‑Knoten lokal aus ihrem eigenen Verkehr lernen und nur Modellupdates, nicht jedoch Rohdaten, teilen. Diese Updates werden hierarchisch zusammengeführt: Fog‑Knoten verschmelzen zunächst Ergebnisse von nahegelegenen Geräten, und die Cloud verbindet anschließend Zusammenfassungen aus vielen Regionen. Eine Kompressionsstrategie, die nur die wichtigsten Teile jedes Updates sendet, verringert die Kommunikationslast drastisch. Dieser Ansatz reduziert den Netzwerkverkehr und den damit verbundenen Energieverbrauch, bewahrt dabei Genauigkeit und Stabilität des Gesamtsystems und verbessert die Privatsphäre, da sensible Pakete ihren Ursprungsort nie verlassen.

Die Nutzung sauberer Energie zum Leiten von Sicherheitsaufgaben

Der Scheduler von GreenShield fügt der Sicherheitsplanung eine Zeit‑und‑Orts‑Dimension hinzu, die oft fehlt. Er überwacht Prognosen zur CO2‑Intensität der Stromnetze an verschiedenen Standorten und Stunden und weist dann Sicherheitsaufgaben – wie das Nachtrainieren von Modellen oder das Ausführen rechenintensiver Analysen – den Knoten und Zeiten mit mehr erneuerbarer Energie zu. Dabei respektiert er strenge Grenzen dafür, wie schnell Angriffe erkannt werden müssen, sodass dringende Aufgaben niemals aus Emissionsgründen verzögert werden. In Experimenten, die Netze von kohleabhängig bis erneuerungsreich nachbilden, reduziert diese CO2‑bewusste Planung in Kombination mit den anderen Optimierungen die geschätzten betrieblichen Emissionen um bis zu 97,6 % im Vergleich zu einem herkömmlichen, auf Deep Learning basierenden Eindringlingserkenner, während die Anforderungen an die Echtzeitreaktion weiterhin erfüllt werden.

Ein sichereres Internet mit kleinerer Umweltbilanz

Die Studie kommt zu dem Schluss, dass starke Cybersicherheit und ökologische Nachhaltigkeit nicht im Widerspruch stehen müssen. GreenShield zeigt, dass sorgfältiges Design – mit kleineren, aber dennoch leistungsstarken KI‑Modellen, effizienter Verschlüsselung, kollaborativem Lernen und intelligenter zeitlicher Planung rechenintensiver Aufgaben – Erkennungsraten nahe dem Stand der Technik erhalten kann und gleichzeitig den Energie‑ und CO2‑Ausstoß drastisch senkt. Für Organisationen, die sowohl Sicherheitsauflagen als auch Klimaziele erfüllen wollen, bietet dieses Framework eine Roadmap, um Sicherheit von einer versteckten Energiequelle in einen sichtbaren Teil einer grüneren digitalen Infrastruktur zu verwandeln.

Zitation: Alshammari, A. A unified low-carbon cybersecurity framework integrating energy-efficient intrusion detection, lightweight cryptography, and carbon-aware scheduling for edge–cloud architectures. Sci Rep 16, 10603 (2026). https://doi.org/10.1038/s41598-026-44260-7

Schlüsselwörter: grüne Cybersicherheit, Eindringlingserkennung, Edge‑Cloud‑Computing, energieeffiziente KI, CO2‑bewusstes Rechnen