Clear Sky Science · pl

Propagacja zaufania oparta na GNN i inteligentny mechanizm decyzji o unieważnieniu certyfikatów dla sieci IoT na dużą skalę

Dlaczego inteligentne urządzenia potrzebują mądrzejszego zaufania

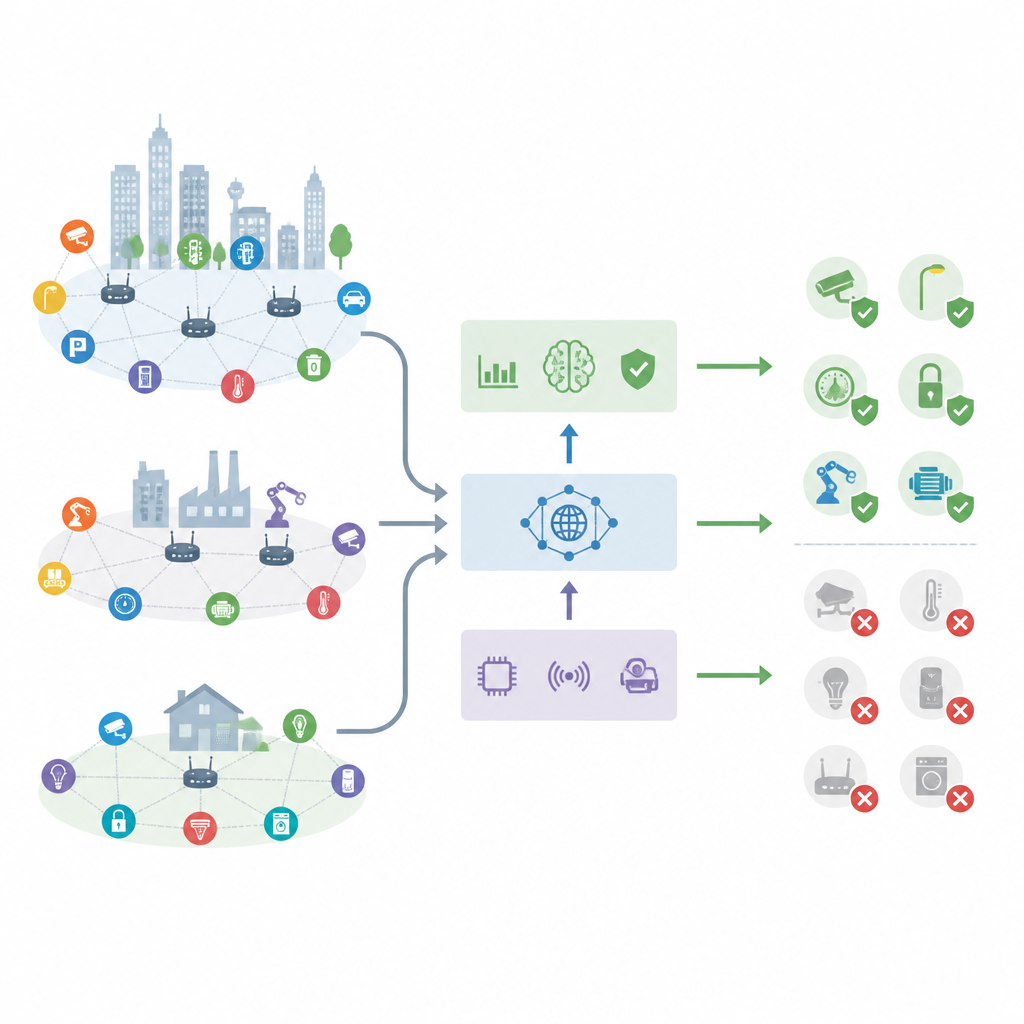

Od kamer domowych po czujniki fabryczne — miliardy urządzeń komunikują się dziś między sobą i z internetem. Każde z nich polega na cyfrowych kartach identyfikacyjnych, zwanych certyfikatami, aby udowodnić, że można mu ufać. Gdy urządzenie zostanie zhakowane, te identyfikatory trzeba szybko unieważnić. Tradycyjne narzędzia często reagują zbyt wolno w tak ogromnych, szybko zmieniających się sieciach. W tym badaniu przedstawiono system sterowany AI, który pomaga dużym sieciom Internetu Rzeczy decydować, którym urządzeniom ufać i kiedy odcinać ich certyfikaty niemal w czasie rzeczywistym.

Rosnące problemy połączeń

W miarę jak urządzenia podłączone rozprzestrzeniają się po miastach, szpitalach i przemyśle, śledzenie, które z nich są jeszcze bezpieczne, stało się ogromnym wyzwaniem. Stare systemy zabezpieczeń powstały z myślą o mniejszych, stabilniejszych sieciach, a nie o milionach energooszczędnych czujników, które pojawiają się, znikają i przemieszczają. Listy unieważnionych certyfikatów mogą potrzebować godzin na aktualizację, a kontrole online każdego urządzenia mogą przeciążyć sieć. Jednocześnie proste oceny reputacji oparte na przeszłym zachowaniu ignorują złożoną sieć relacji między urządzeniami. W efekcie powstają powolne, nieprecyzyjne narzędzia, które albo przeoczają rzeczywiste ataki, albo wyłączają zdrowe urządzenia.

Postrzeganie urządzeń jako żywej sieci

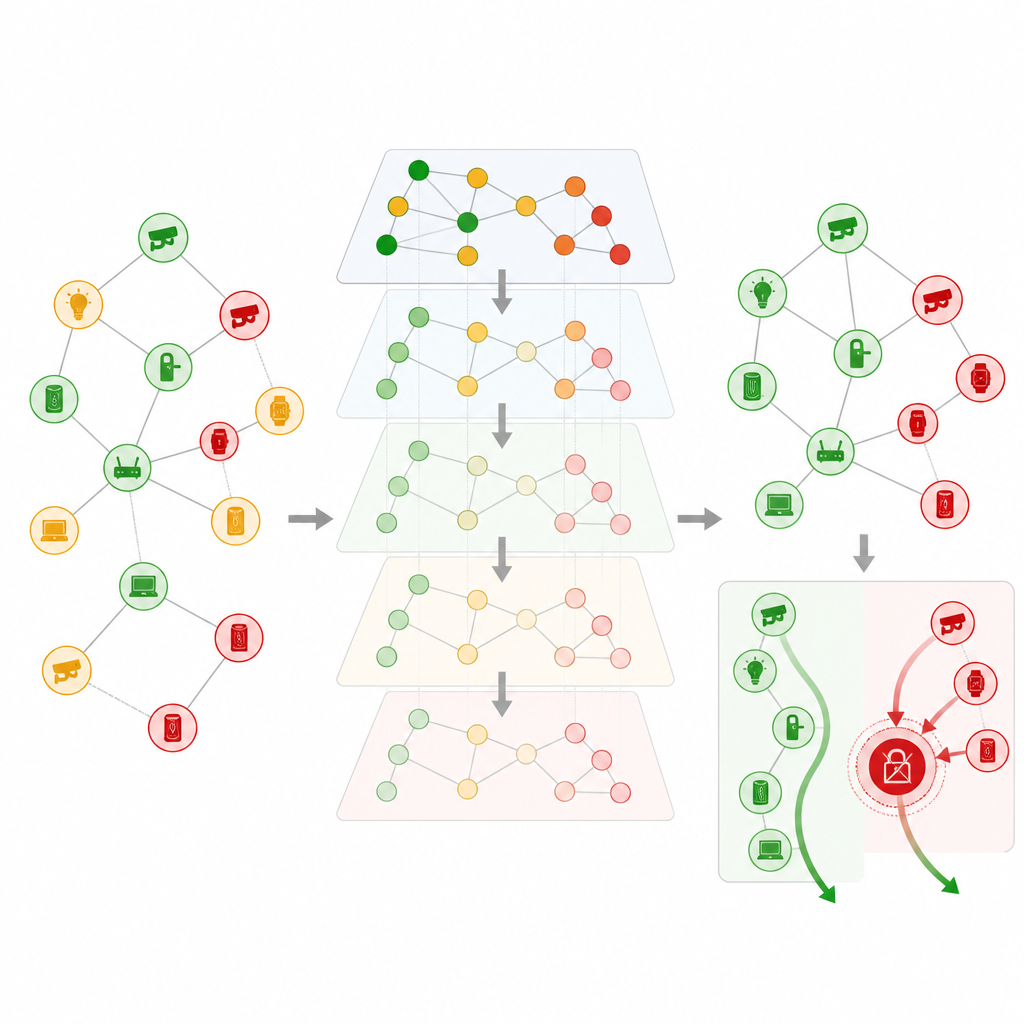

Autorzy argumentują, że zaufanie w takich systemach zachowuje się bardziej jak w sieci społecznej niż jak prosta lista kontrolna. Urządzenia nie komunikują się jedynie z centralnym serwerem; stale wchodzą ze sobą w interakcje, tworząc zmieniający się graf połączeń. Aby uchwycić tę strukturę, zespół modeluje całe wdrożenie IoT jako sieć węzłów i łącz. Każdy węzeł zawiera informacje o statusie certyfikatu, wzorcach zachowania i roli, podczas gdy każda krawędź odzwierciedla, jak często dwa urządzenia się komunikują i jak wiarygodny jest ten związek. Ten graf następnie zasila specjalny rodzaj sieci neuronowej zaprojektowanej do uczenia się z połączeń, a nie tylko z pojedynczych punktów danych.

Jak AI uczy się i rozprowadza zaufanie

W sercu systemu znajduje się model z uwagą grafową, który rozprowadza poziomy zaufania po sieci. Zamiast traktować wszystkich sąsiadów jednakowo, model uczy się, które pobliskie urządzenia zasługują na większy wpływ przy ocenie, czy dany węzeł jest godny zaufania. Wprowadza też pomysł, że stare informacje z czasem tracą wartość, więc przestarzałe zapisy liczą się mniej niż świeże obserwacje. Stosując kilka takich warstw uwagi, system bierze pod uwagę nie tylko bezpośrednich sąsiadów, lecz także urządzenia kilka kroków dalej, nie pozwalając jednocześnie, by dalekie, nierzetelne informacje dominowały. W rezultacie powstaje zwarty „odcisk zaufania” dla każdego urządzenia, który odzwierciedla zarówno jego własną historię, jak i pozycję w szerszej sieci.

Przekształcanie sygnałów zaufania w szybką akcję

Sama ocena zaufania nie wystarcza; ktoś nadal musi zdecydować, kiedy cofnąć certyfikat urządzenia. Badacze dodali więc moduł decyzyjny, który łączy odcisk zaufania urządzenia ze wskazówkami o nietypowym zachowaniu oraz z jego centralnością w sieci. Moduł przypisuje wynik ryzyka, a następnie stosuje adaptacyjny próg, który przesuwa się w zależności od liczby fałszywych alarmów generowanych przez system. Urządzenia można pozostawić bez zmian, objąć ścisłym nadzorem lub natychmiast unieważnić ich certyfikaty. Aby utrzymać narzut obliczeniowy na rozsądnym poziomie w bardzo dużych sieciach, ryzykowne urządzenia przetwarzane są partiami, priorytetyzując te, które najprawdopodobniej wyrządzą szkody w krótkim terminie.

Co ujawniają testy na dużych sieciach

Zespół przetestował swoje rozwiązanie na danych z inteligentnego kampusu wypełnionego różnorodnymi urządzeniami, dodając realistycznie symulowane ataki, takie jak fałszywe tożsamości i manipulacja zaufaniem. W sieciach obejmujących od nieco ponad tysiąca do ponad stu tysięcy urządzeń nowa metoda utrzymywała przewidywania zaufania blisko prawdy, przy efektywnym wykorzystaniu zasobów obliczeniowych. W porównaniu ze starszymi systemami reputacyjnymi i standardowymi modelami grafowymi pozostawała dokładna nawet w miarę wzrostu sieci. W decyzjach dotyczących certyfikatów osiągnęła silną równowagę między wykrywaniem naprawdę przejętych urządzeń a unikaniem niepotrzebnych unieważnień, z wynikami ryzyka, które odróżniały złośliwe zachowania od nietypowych, lecz nieszkodliwych.

Co to oznacza dla codziennego bezpieczeństwa

Mówiąc prosto, zaproponowane ramy oferują sposób, by duże systemy IoT szybciej i bardziej subtelnie wykrywały niegodne zaufania urządzenia niż obecne narzędzia. Postrzegając zaufanie jako coś, co płynie wzdłuż połączeń między urządzeniami i pozwalając adaptacyjnemu AI decydować, kiedy działać, system może skrócić czas między przejęciem a unieważnieniem certyfikatu do zaledwie kilku sekund w testowanym środowisku. Choć wyniki zależą od tego, na ile rzeczywiste ataki odpowiadają założeniom badania, praca wskazuje na narzędzia bezpieczeństwa, które rosną wraz z naszymi rozrastającymi się flotami połączonych urządzeń, zamiast je spowalniać.

Cytowanie: Han, W., Sui, M., Gao, Y. et al. GNN-based trust propagation and intelligent certificate revocation decision mechanism for large-scale IoT networks. Sci Rep 16, 14991 (2026). https://doi.org/10.1038/s41598-026-43310-4

Słowa kluczowe: Internet rzeczy, zaufanie w sieci, grafowa sieć neuronowa, unieważnianie certyfikatów, cyberbezpieczeństwo