Clear Sky Science · de

GNN-basierte Vertrauensausbreitung und intelligenter Mechanismus zur Entscheidung über Zertifikatswiderruf für großskalige IoT-Netzwerke

Warum intelligente Geräte ein noch schlaueres Vertrauen brauchen

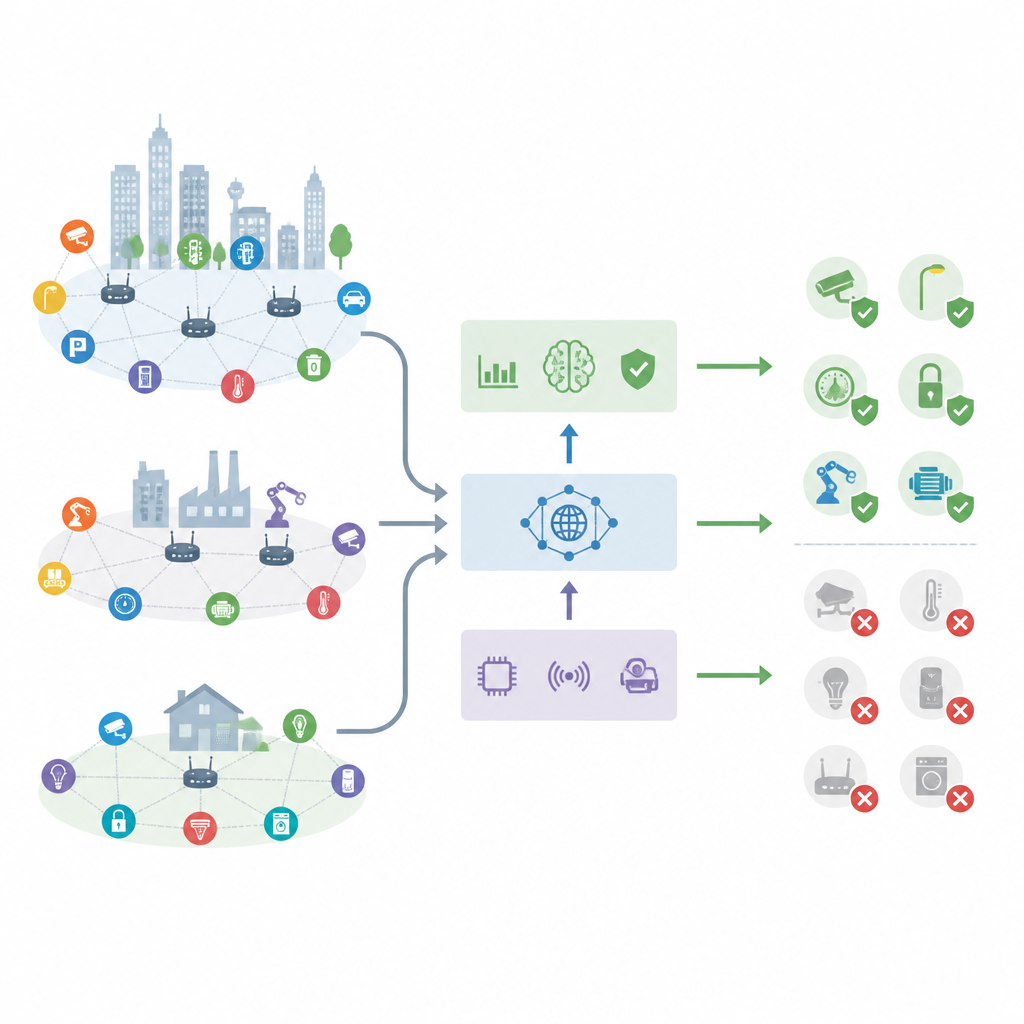

Von Überwachungskameras zu Hause bis zu Sensoren in Fabriken kommunizieren heute Milliarden von Geräten miteinander und mit dem Internet. Jedes Gerät stützt sich auf digitale Ausweise, sogenannte Zertifikate, um seine Vertrauenswürdigkeit zu belegen. Wird ein Gerät gehackt, müssen diese Ausweise schnell annulliert werden. Traditionelle Werkzeuge reagieren in so großen, sich schnell verändernden Netzen oft zu langsam. Diese Studie stellt ein KI‑gesteuertes System vor, das großen Internet‑der‑Dinge‑Netzwerken dabei hilft, in nahezu Echtzeit zu entscheiden, welchen Geräten vertraut werden kann und wann ihre Zertifikate entzogen werden sollten.

Wachstumsschmerzen vernetzter Geräte

Mit der Verbreitung vernetzter Geräte in Städten, Krankenhäusern und der Industrie ist es zu einer großen Herausforderung geworden, den Überblick zu behalten, welche Geräte noch sicher sind. Alte Sicherheitslösungen wurden für kleinere, stabilere Netzwerke entwickelt, nicht für Millionen energiearmer Sensoren, die auftauchen, verschwinden und sich bewegen. Listen widerrufener Zertifikate können Stunden benötigen, um sich zu aktualisieren, und Online‑Prüfungen für jedes Gerät können das Netz überlasten. Gleichzeitig ignorieren einfache Reputation‑Scores, die auf vergangenem Verhalten basieren, das komplexe Beziehungsgeflecht zwischen Geräten. Das Ergebnis sind langsame, grobe Werkzeuge, die reale Angriffe übersehen oder gesunde Geräte abschalten.

Geräte als lebendiges Netzwerk betrachten

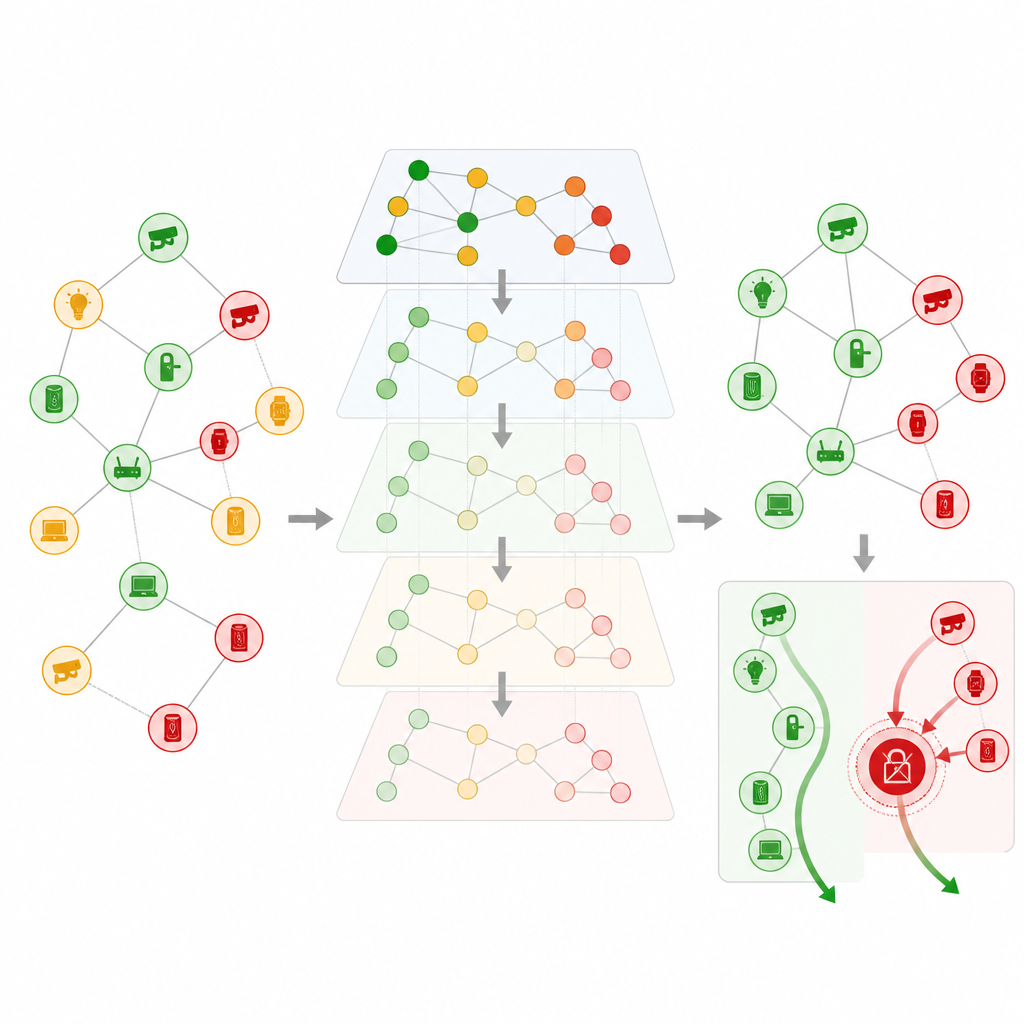

Die Autoren argumentieren, dass Vertrauen in solchen Systemen eher wie in einem sozialen Netzwerk funktioniert denn wie eine einfache Checkliste. Geräte kommunizieren nicht nur mit einem zentralen Server; sie interagieren ständig miteinander und bilden ein sich veränderndes Verbindungsnetz. Um diese Struktur abzubilden, modelliert das Team die gesamte IoT‑Bereitstellung als Netzwerk aus Knoten und Kanten. Jeder Knoten trägt Informationen über seinen Zertifikatsstatus, Verhaltensmuster und Rolle, während jede Kante widerspiegelt, wie oft zwei Geräte kommunizieren und wie vertrauenswürdig diese Beziehung war. Dieser Graph wird dann in eine spezielle Art von neuronalen Netzwerk eingespeist, das aus Verbindungen lernt, nicht nur aus einzelnen Datenpunkten.

Wie die KI Vertrauen lernt und verteilt

Im Kern des Systems steht ein Graph‑Attention‑Modell, das Vertrauenswerte über das Netzwerk verteilt. Anstatt alle Nachbarn gleich zu behandeln, lernt das Modell, welchen benachbarten Geräten beim Abschätzen der Vertrauenswürdigkeit eines Knotens mehr Einfluss zukommt. Es berücksichtigt außerdem, dass alte Informationen mit der Zeit an Wert verlieren, sodass veraltete Einträge weniger zählen als frische Beobachtungen. Durch das Stapeln mehrerer dieser Attention‑Schichten kann das System nicht nur direkte Nachbarn, sondern auch Geräte mehrere Schritte entfernt berücksichtigen, ohne dass entfernte, unzuverlässige Informationen dominieren. Das Ergebnis ist ein kompaktes „Vertrauens‑Fingerprint“ für jedes Gerät, das sowohl seine eigene Historie als auch seine Stellung im weiteren Netzwerk widerspiegelt.

Vertrauenssignale in schnelle Maßnahmen ummünzen

Vertrauenswerte allein reichen nicht aus; es muss immer noch entschieden werden, wann das Zertifikat eines Geräts entzogen wird. Daher ergänzen die Forscher ein Entscheidungsmodul, das das Vertrauens‑Fingerprint jedes Geräts mit Hinweisen auf ungewöhnliches Verhalten und seiner Zentralität im Netzwerk vermischt. Dieses Modul weist einen Risikowert zu und verwendet dann eine adaptive Schwelle, die sich je nach Anzahl der Fehlalarme verschiebt. Geräte können unbeachtet bleiben, intensiver überwacht werden oder sofort ihren Zertifikatssperrung erfahren. Um den Overhead in sehr großen Netzwerken handhabbar zu halten, werden riskante Geräte in Chargen verarbeitet, die diejenigen priorisieren, die wahrscheinlich kurzfristig den größten Schaden anrichten.

Was Tests an großen Netzwerken zeigen

Das Team testete sein Framework mit Daten von einem intelligenten Campus mit vielfältigen Geräten und ergänzte realistische simulierte Angriffe wie gefälschte Identitäten und Vertrauensmanipulation. In Netzwerken von etwas über tausend bis hin zu mehr als hunderttausend Geräten hielt die neue Methode Vertrauensvorhersagen eng an der Wahrheit und nutzte Rechenressourcen effizient. Im Vergleich zu älteren Reputationssystemen und Standard‑Graphmodellen blieb sie auch mit wachsender Netzgröße genau. Bei Zertifikatsentscheidungen fand sie ein starkes Gleichgewicht zwischen dem Erkennen tatsächlich kompromittierter Geräte und dem Vermeiden unnötiger Widerrufe, mit Risikowerte, die bösartiges von ungewöhnlichem, aber harmlosen Verhalten trennten.

Was das für die alltägliche Sicherheit bedeutet

Einfach ausgedrückt bietet das Framework eine Möglichkeit für große IoT‑Systeme, unzuverlässige Geräte schneller und nuancierter zu erkennen als aktuelle Werkzeuge. Indem Vertrauen als etwas betrachtet wird, das entlang der Verbindungen zwischen Geräten fließt, und indem eine adaptive KI entscheidet, wann eingegriffen wird, kann das System in der getesteten Umgebung die Zeit zwischen Kompromittierung und Zertifikatswiderruf auf nur wenige Sekunden reduzieren. Zwar hängen die Ergebnisse davon ab, wie gut reale Angriffe den Annahmen der Studie entsprechen, doch die Arbeit weist in Richtung von Sicherheitswerkzeugen, die mit unseren wachsenden Beständen vernetzter Geräte mitwachsen, statt sie auszubremsen.

Zitation: Han, W., Sui, M., Gao, Y. et al. GNN-based trust propagation and intelligent certificate revocation decision mechanism for large-scale IoT networks. Sci Rep 16, 14991 (2026). https://doi.org/10.1038/s41598-026-43310-4

Schlüsselwörter: Internet der Dinge, Netzwerkvertrauen, Graph-Neuronales Netzwerk, Zertifikatswiderruf, Cybersicherheit