Clear Sky Science · fr

DMSTG-AD : une méthode de détection d'intrusion SDN basée sur un réseau de neurones graphe spatio-temporel multi-échelle dynamique

Pourquoi des défenses plus intelligentes sont essentielles pour les réseaux modernes

Les dorsales Internet, centres de données et clouds d’aujourd’hui reposent de plus en plus sur le software-defined networking (SDN), où un contrôleur central décide du cheminement des données. Cela rend les réseaux plus flexibles et faciles à gérer — mais crée aussi un point de défaillance unique tentant pour des attaquants lançant des inondations de trafic ou cherchant à se dissimuler dans une activité normale. Cet article présente DMSTG-AD, un nouveau détecteur d’intrusion basé sur l’intelligence artificielle qui observe comment le trafic circule dans un SDN au fil du temps, repérant des attaques coordonnées que les outils plus anciens manquent souvent.

Une nouvelle carte pour le trafic numérique

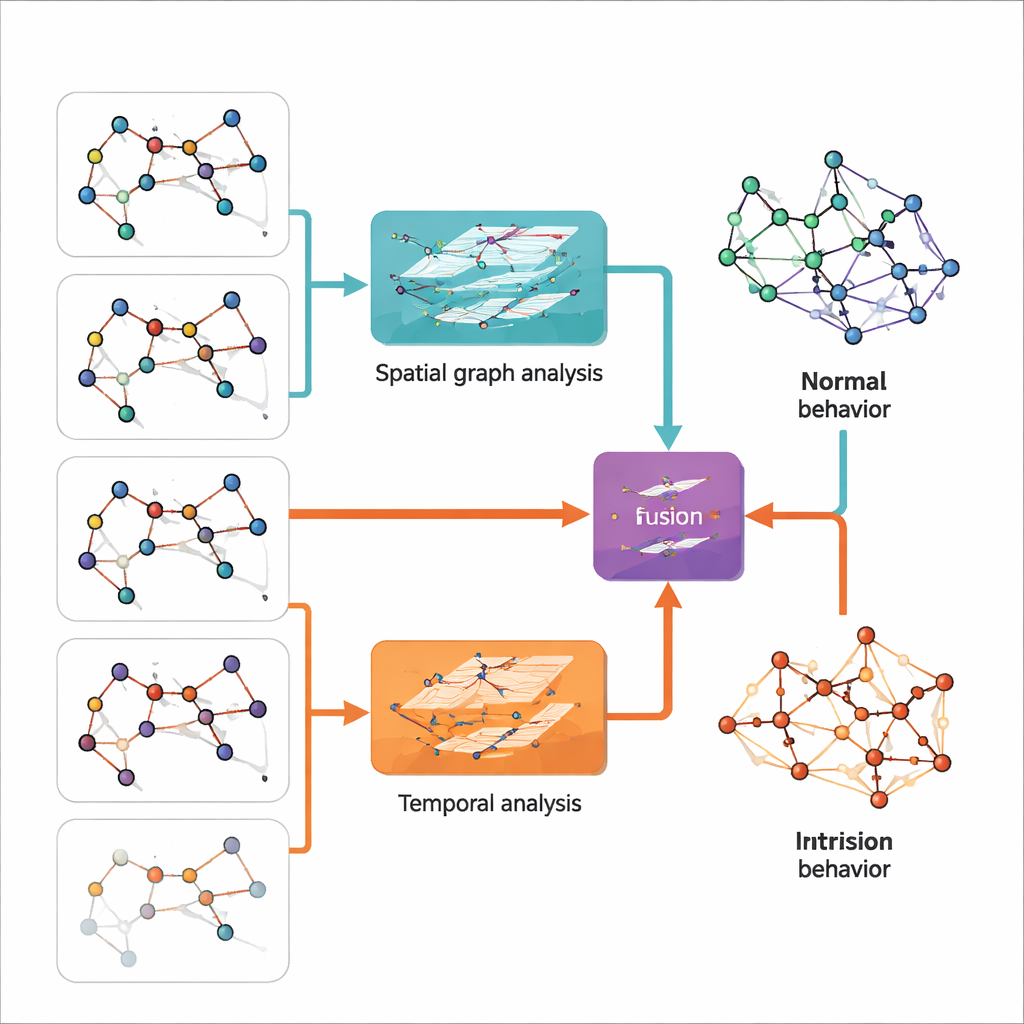

Les outils de sécurité traditionnels examinent en général chaque flux de données isolément ou s’appuient sur des règles manuelles. Cette approche peine lorsque les attaquants changent constamment de tactique. Les auteurs représentent au contraire le trafic réseau comme une carte vivante : chaque appareil ou connexion devient un nœud, et chaque communication devient un lien dans un graphe. À mesure que le trafic arrive au contrôleur SDN, ces graphes sont reconstruits dans de courtes fenêtres temporelles, formant une séquence qui capture la façon dont la structure du réseau évolue d’une minute à l’autre. Des pics inhabituels de connexions ou des grappes soudaines de machines bavardes apparaissent naturellement comme des motifs marquants sur cette carte dynamique.

Observer l’espace et le temps simultanément

La plupart des détecteurs précédents basés sur les graphes se concentraient soit sur la topologie du réseau à un instant donné, soit sur le comportement d’appareils individuels au fil du temps. DMSTG-AD est conçu pour faire les deux à la fois. D’abord, il apprend à quel point différents nœuds sont liés à chaque instant en construisant une toile « adaptative » de connexions qui évolue avec le trafic. En parallèle, il suit l’évolution du comportement de chaque nœud au cours des fenêtres récentes, en utilisant un module de type mémoire pour conserver l’historique à court terme. Ces éléments sont combinés afin que la description de chaque nœud reflète à la fois sa position dans le réseau et la manière dont son comportement a changé.

Se concentrer sur les explosions et les tendances de long terme

Les attaques peuvent être bruyantes et rapides, comme une soudaine rafale de requêtes qui submerge un serveur, ou lentes et furtives, se propageant sur des périodes plus longues. DMSTG-AD gère cela en superposant plusieurs lentilles temporelles. Un ensemble de filtres est accordé à des intervalles très courts, réagissant rapidement aux pics de trafic. D’autres couvrent des plages plus larges, capturant les changements graduels qui peuvent signaler une campagne persistante. Un analyseur de séquences bidirectionnel examine ensuite à la fois vers l’avant et vers l’arrière sur l’axe temporel, reliant ces vues courtes et longues en une image unique de l’évolution du comportement du réseau.

Permettre à l’espace et au temps de « se parler »

Se contenter d’assembler un instantané du réseau et une chronologie d’activité ne suffit pas. DMSTG-AD utilise une phase de fusion de type attention qui permet aux signaux spatiaux et temporels d’influencer mutuellement leur importance. Pour chaque nœud, le modèle se demande : étant donné la position de ce nœud dans le réseau, quels instants récents sont les plus pertinents ? La réponse devient un mélange adapté de contexte structurel et de motifs temporels. Les nœuds qui se lient soudainement étroitement à d’autres attaquants actifs, par exemple, reçoivent une plus forte pondération côté temporel, aidant le système à distinguer les menaces réelles des fluctuations inoffensives.

Performances du nouveau détecteur

Les chercheurs ont testé DMSTG-AD sur deux jeux de données largement utilisés qui reproduisent des environnements SDN réalistes, contenant des millions d’enregistrements et un mélange de trafic normal et d’attaques diverses telles que déni de service distribué, tentatives d’authentification par force brute, scans et botnets. Tant sur des tests simples « attaque vs normal » que sur des classifications multi-attaques plus exigeantes, la nouvelle méthode a systématiquement surpassé les systèmes existants basés sur l’apprentissage automatique et les graphes. Sur un des bancs d’essai, elle a correctement catégorisé plus de 99 % des flux selon leur type d’attaque spécifique, et a particulièrement bien détecté les rafales brèves mais intenses de trafic malveillant. Des études sur la façon dont les connexions internes du modèle évoluent pendant une attaque réelle montrent qu’il resserre automatiquement les liens entre attaquants collaborant précisément pendant l’assaut.

Ce que cela signifie pour la sécurité quotidienne

Pour les non-spécialistes, l’idée principale est que DMSTG-AD transforme un SDN d’un simple contrôleur de trafic en une sorte d’observateur intelligent, qui voit non seulement qui communique avec qui, mais aussi comment ces conversations changent dans le temps. En unissant structure réseau et temporalité dans un modèle unique et adaptable, il peut détecter une large gamme d’attaques avec une très grande précision tout en limitant les fausses alertes. À mesure que les infrastructures basées sur SDN se répandent dans les centres de données, réseaux télécoms et Internet des objets, des approches comme DMSTG-AD ouvrent la voie à des défenses qui évoluent avec les réseaux qu’elles protègent, plutôt que de s’appuyer sur des règles statiques vite dépassées.

Citation: Zhao, J., Zhang, D., He, Q. et al. DMSTG-AD: an SDN intrusion detection method based on dynamic multi-scale spatio-temporal graph neural network. Sci Rep 16, 14528 (2026). https://doi.org/10.1038/s41598-026-44360-4

Mots-clés: sécurité des réseaux définis par logiciel, détection d'intrusion par réseaux de neurones graphe, modélisation spatio-temporelle des réseaux, attaques réseau et DDoS, analyse dynamique du trafic