Clear Sky Science · de

DMSTG-AD: eine SDN-Einbruchserkennungsmethode basierend auf einem dynamischen multiskaligen räumlich‑zeitlichen Graph‑Neuronalen Netz

Warum intelligentere Abwehrmaßnahmen für moderne Netze wichtig sind

Die Rückgrate des Internets, Rechenzentren und Clouds setzen zunehmend auf Software‑Defined Networking (SDN), bei dem ein zentraler Controller darüber entscheidet, wie Daten fließen. Das macht Netzwerke flexibler und leichter zu verwalten – schafft aber zugleich einen attraktiven einzelnen Ausfallpunkt für Angreifer, die Flutangriffe starten oder versuchen, sich in normale Aktivitäten einzuschleichen. Dieser Beitrag stellt DMSTG-AD vor, einen neuen, auf künstlicher Intelligenz basierenden Einbruchsmelder, der beobachtet, wie sich der Datenverkehr in einem SDN über die Zeit bewegt, und koordinierte Angriffe erkennt, die ältere Werkzeuge oft übersehen.

Eine neue Art Karte für digitalen Verkehr

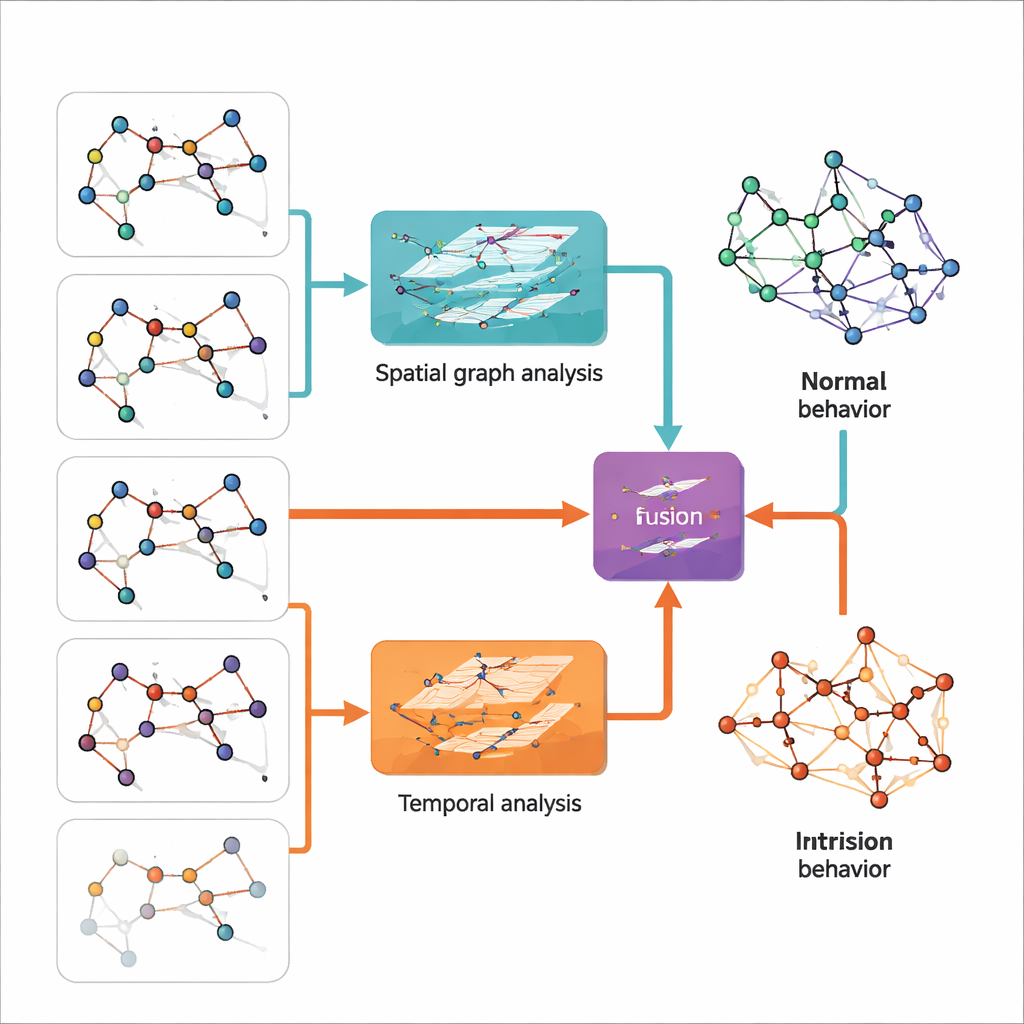

Traditionelle Sicherheitswerkzeuge betrachten normalerweise jeden Datenfluss isoliert oder stützen sich auf handgefertigte Regeln. Dieses Vorgehen stößt an seine Grenzen, wenn Angreifer ständig ihre Taktiken ändern. Die Autoren stellen stattdessen den Netzwerkverkehr als lebendige Karte dar: Jedes Gerät oder jede Verbindung wird zu einem Knoten, jede Kommunikation zu einer Kante in einem Graphen. Wenn Traffic beim SDN‑Controller ankommt, werden diese Graphen in kurzen Zeitfenstern neu aufgebaut und bilden eine Sequenz, die abbildet, wie sich die Struktur des Netzwerks von Minute zu Minute verschiebt. Ungewöhnliche Verbindungs‑Explosionen oder plötzliche Cluster kommunikativer Maschinen treten in dieser sich entwickelnden Karte als auffällige Muster hervor.

Raum und Zeit gleichzeitig beobachten

Die meisten früheren graphbasierten Detektoren konzentrierten sich entweder auf das Layout des Netzwerks in einem einzelnen Moment oder auf das Verhalten einzelner Maschinen über die Zeit. DMSTG-AD ist so konzipiert, beides gleichzeitig zu tun. Zunächst lernt es, wie stark verschiedene Knoten in jedem Moment miteinander verbunden sind, indem es ein „adaptives“ Netz von Verbindungen aufbaut, das sich mit dem Verkehr verändert. Gleichzeitig verfolgt es, wie sich das Verhalten jedes Knotens über die letzten Fenster entwickelt hat, mithilfe eines speicherähnlichen Moduls, das kurzfristige Historie festhält. Diese Komponenten werden kombiniert, sodass die Beschreibung jedes Knotens sowohl widerspiegelt, wo er im Netzwerk sitzt, als auch wie sich sein Verhalten verändert hat.

Hineinzoomen auf Ausbrüche und langfristige Trends

Angriffe können laut und schnell sein, wie eine plötzliche Flut von Anfragen, die einen Server überwältigt, oder langsam und heimlich, sich über längere Zeiträume ausbreitend. DMSTG-AD begegnet dem, indem es mehrere zeitliche Betrachtungsebenen schichtet. Eine Gruppe von Filtern ist auf sehr kurze Intervalle abgestimmt und reagiert schnell auf scharfe Verkehrsspitzen. Andere erstrecken sich über breitere Bereiche und erfassen allmähliche Verschiebungen, die auf eine anhaltende Kampagne hindeuten könnten. Ein bidirektionaler Sequenzanalysator betrachtet dann sowohl vorwärts als auch rückwärts entlang der Zeitachse und verbindet diese kurz‑ und langfristigen Sichtweisen zu einem einheitlichen Bild davon, wie sich das Verhalten des Netzwerks entfaltet.

Raum und Zeit miteinander „sprechen“ lassen

Einfach nur eine Momentaufnahme des Netzwerks und eine Aktivitäten‑Zeitleiste aneinanderzukleben, reicht nicht aus. DMSTG-AD verwendet eine Aufmerksamkeits‑ähnliche Fusionsstufe, die räumliche und zeitliche Signale einander beeinflussen lässt. Für jeden Knoten fragt das Modell: Angesichts seiner Position im Netzwerk, welche Zeitpunkte der jüngeren Vergangenheit sind am wichtigsten? Die Antwort wird zu einer maßgeschneiderten Mischung aus strukturellem Kontext und Zeitmustern. Knoten, die plötzlich enge Verbindungen zu anderen aktiven Angreifern aufbauen, erhalten beispielsweise stärkere Gewichtung von der temporalen Seite, was dem System hilft, echte Bedrohungen von harmlosen Schwankungen zu unterscheiden.

Wie gut der neue Detektor abschneidet

Die Forschenden testeten DMSTG-AD an zwei weit verbreiteten Datensätzen, die realistische SDN‑Umgebungen nachbilden, mit Millionen von Einträgen und einer Mischung aus normalem Verkehr und verschiedenen Angriffen wie verteiltem Denial‑of‑Service, Brute‑Force‑Anmeldungen, Scans und Botnets. Sowohl in einfachen „Angriff vs. normal“ Tests als auch in anspruchsvolleren Multi‑Angriffs‑Klassifikationen übertraf die neue Methode durchgehend bestehende maschinelle Lern‑ und graphbasierte Systeme. In einem Benchmark ordnete sie über 99 % der Flows korrekt ihren spezifischen Angriffstypen zu und war besonders leistungsfähig beim Erkennen kurzer, aber heftiger Traffic‑Fluten. Untersuchungen, wie sich die internen Verbindungen des Modells während eines realen Angriffs verändern, zeigen, dass es die Verbindungen zwischen kooperierenden Angreifern genau dann automatisch stärkt, wenn der Angriff läuft.

Was das für die tägliche Sicherheit bedeutet

Für Nicht‑Spezialisten ist die wichtigste Aussage, dass DMSTG-AD ein SDN von einem einfachen Verkehrssteuerer in eine Art intelligenten Beobachter verwandelt, der nicht nur sieht, wer mit wem kommuniziert, sondern auch, wie sich diese Gespräche über die Zeit verändern. Indem es Netzwerkstruktur und Zeitverhalten in einem einzigen, anpassbaren Modell vereint, kann es eine breite Palette von Angriffen mit sehr hoher Genauigkeit erkennen und gleichzeitig Fehlalarme niedrig halten. Da SDN‑basierte Infrastrukturen in Rechenzentren, Telekom‑Netzen und dem Internet der Dinge verbreitet werden, weisen Ansätze wie DMSTG-AD den Weg zu Abwehrmechanismen, die sich zusammen mit den Netzwerken weiterentwickeln, die sie schützen, statt sich auf starre Regeln zu stützen, die schnell veralten.

Zitation: Zhao, J., Zhang, D., He, Q. et al. DMSTG-AD: an SDN intrusion detection method based on dynamic multi-scale spatio-temporal graph neural network. Sci Rep 16, 14528 (2026). https://doi.org/10.1038/s41598-026-44360-4

Schlüsselwörter: Sicherheitsaspekte von Software‑Defined Networking, Graph‑Neuronales Netz zur Einbruchserkennung, räumlich‑zeitliche Netzwerkmodellierung, DDoS und Netzwerkangriffe, dynamische Verkehrs‑Analyse