Clear Sky Science · ar

تحليل الشبكة العصبية الاصطناعية لنموذج وبائي سيبراني كسرِي في الحساسات اللاسلكية تحت معامل هادامارد–كابوتو النسبي

لماذا قد تستمر العدوى الرقمية طويلاً

لا تنتشر البرمجيات الخبيثة عبر شبكات الحاسوب دائماً في هجمات سريعة ومباشرة. في شبكات الحساسات اللاسلكية — أجهزة صغيرة منتشرة في المباني أو الحقول أو المدن لقياس العالم — يمكن أن تتوهج الهجمات ببطء لفترات طويلة، ثم تندلع مجدداً عندما تعود اتصالات قديمة أو تحديثات مؤجلة لتؤثر على النظام. يقدم هذا المقال طريقة جديدة لوصف مثل هذه التفشيات السيبرانية ذات «الذاكرة الطويلة»، مما يساعد المهندسين على فهم متى سيختفي البرمجيات الخبيثة بسرعة ومتى قد تستمر بعناد.

من المرضى إلى الحساسات المريضة

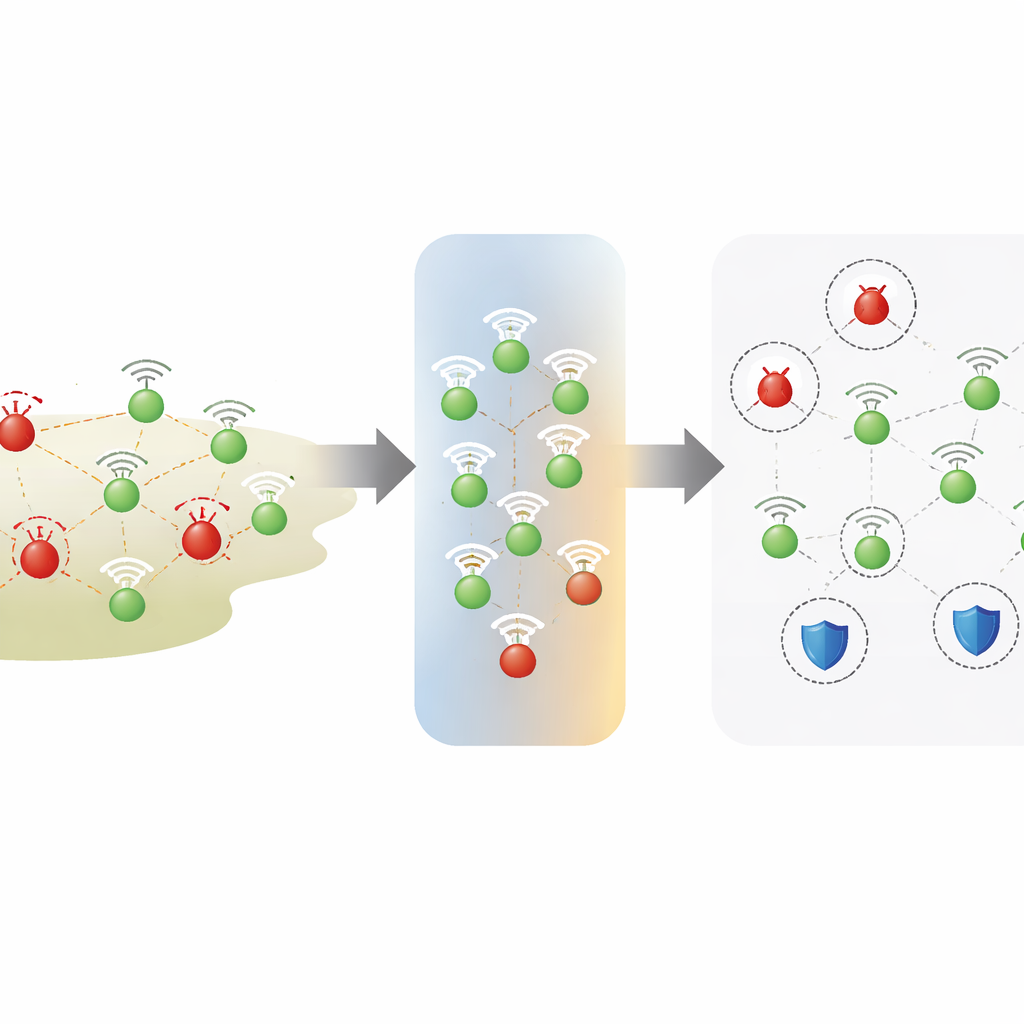

يستعير المؤلفون أفكاراً من نمذجة الأمراض الكلاسيكية، حيث يتم تقسيم السكان إلى مجموعات مثل المعرضين للإصابة والمصابين والمتعافين. هنا، «السكان» هم شبكة حساسات لاسلكية. تُقسَّم الأجهزة إلى ست فئات: سليمة لكنها عرضة، معرضة لكنه لم يبدأ في نشر البرمجيات بعد، مُعدية نشطة، معزولة (الحجر)، متعافية، ومطعّمة (مُحصنة بواسطة تحديثات أو رقع). تتيح هذه البنية للنموذج تتبع كيفية انتقال الأجهزة بين الحالات أثناء تواصلها مع بعضها، أو عزلها، أو إصلاحها، أو حمايتها. بترجمة تفكير الأوبئة البشرية إلى المجال الرقمي، يربط العمل عقوداً من رياضيات الصحة العامة بدفاعات الأمن السيبراني الحديثة.

بناء الذاكرة داخل الرياضيات

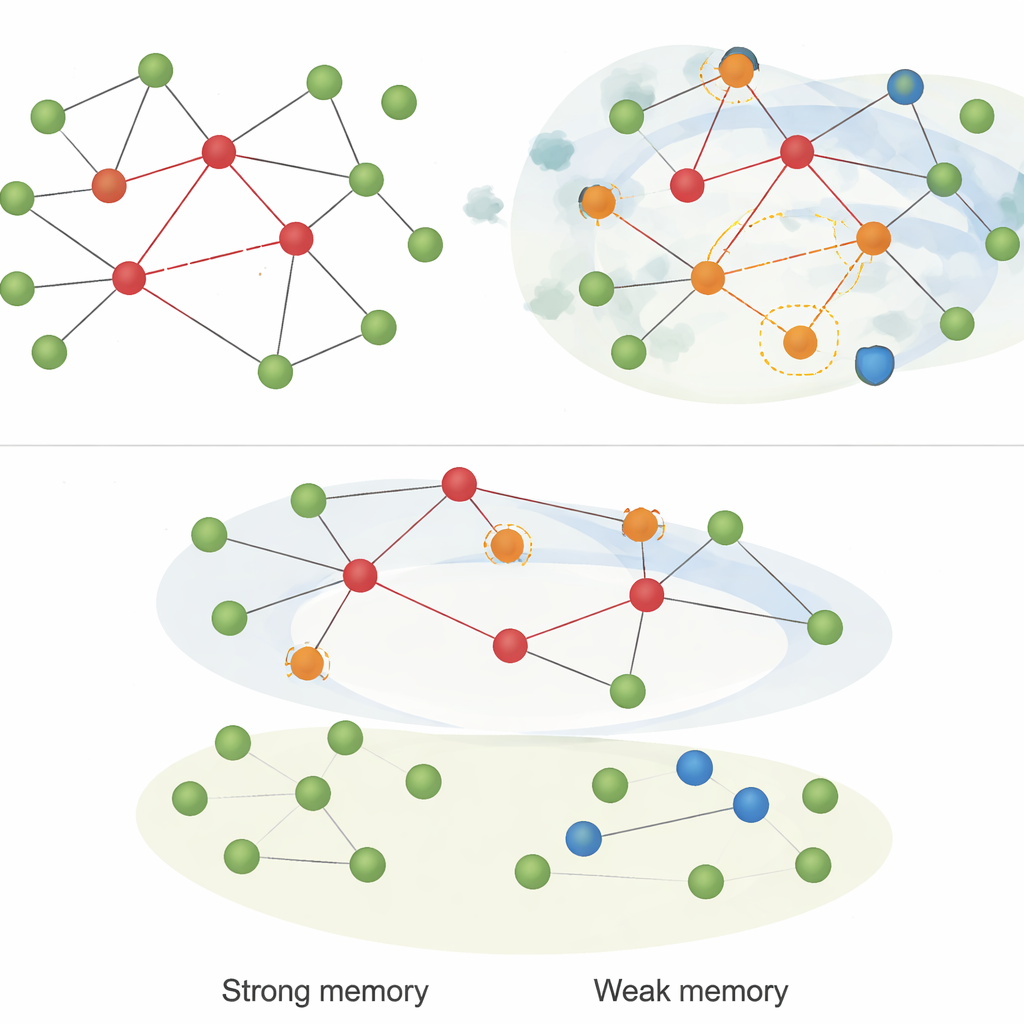

تفترض النماذج القياسية أن حالة الشبكة الحالية فقط هي ما يهم: ما سيحدث لاحقاً يعتمد فقط على الحاضر، وليس على تاريخ مفصّل. هذا افتراض غير واقعي في كثير من الأحيان. عملياً، تعني الاتصالات القديمة والتأخر في الترقيع والثغرات المستمرة أن الماضي يواصل التأثير على الحاضر. للتقاط هذا، يستخدم المؤلفون نسخة «كسرية» من التفاضل والتكامل تسمح لمعدلات التغير بأن تعتمد على تاريخ مرجّح للنشاط السابق. أداة متخصصة، معامل هادامارد–كابوتو النسبي، تتيح ضبط هذه الذاكرة والتعبير عنها بمقياس زمني لوغاريتمي، وهو مناسب لعمليات تبطؤها مع مرور الزمن. عنصران أساسيان يتحكمان في مدى تأثير الماضي على المستقبل، بحيث يظهر السلوك الكلاسيكي الخالي من الذاكرة كحالة حدية خاصة.

ضمان سلوك منطقي للنموذج

لا بد أن يكون أي نموذج مفيد ليس واقعياً فحسب، بل سليماً رياضياً أيضاً. يبرهن المؤلفون أن نظامهم له على الأقل حل واحد يتطور بسلاسة في الزمن، وأن هذا الحل فريد تحت شروط معتدلة. يفعلون ذلك بإعادة كتابة المعادلات الكسرية الأصلية كمعادلة تكاملية ثم تطبيق نظريات «النقطة الثابتة» القوية — أدوات تُظهر أن معادلة ما تُعيد دالة إلى نفسها بطريقة مسيطر عليها. كما يثبتون شكلاً من أشكال الاستقرار المعروف باسم استقرار أولام–هايرز: إذا كانت المعادلات أو البيانات منحرفة قليلاً بسبب ضوضاء القياس أو خطأ رقمي، تبقى الحلول الناتجة قريبة من الحلول الحقيقية. هذا يعني أن المحاكاة والتنبؤات المبنية على النموذج يمكن الوثوق بها ضمن هوامش خطأ واضحة.

محاكاة التفشيات الرقمية الطويلة

لجعل الإطار عملياً، يصمم الفريق طريقة عددية خطوة بخطوة، مكيِّفة مخطط متوقع–مصحح معروف للتعامل مع نواة الذاكرة الخاصة بمعاملهم. بالعمل في متغير زمني محوَّل، يستخلصون أوزاناً بسيطة تُشفِر مقدار تأثير الحالات الماضية. تكشف محاكيات انتشار البرامج الخبيثة في شبكة حساسات عن نمط لافت: عندما تكون الذاكرة قوية أو كان الرتبة الكسرية أقل، ينخفض مستوى العدوى ببطء أكبر وتستمر مرحلة «الانتشار النشط» لفترة أطول. ومع اقتراب إعدادات النموذج من الحالة الكلاسيكية الخالية من الذاكرة، يبلغ الانتشار ذروة ثم يخبو بسرعة أكبر، مما يؤدي إلى استقرار الشبكة بسرعة.

ما يعنيه هذا لحماية الشبكات

بعبارات بسيطة، تُظهر الدراسة أن حساب «الذاكرة الرقمية» — الاتصالات الماضية، التنظيف المؤجل، والثغرات التي تتلاشى ببطء — يمكن أن يغيّر بشكل كبير التوقعات حول المدة التي ستستمر فيها البرمجيات الخبيثة في أنظمة الحساسات اللاسلكية. يوفر النموذج الكسري أدوات ضبط تسمح لمخططي الأمان بمطابقة الذيول الطويلة الملحوظة في البيانات الحقيقية، بينما تضمن نتائج الاستقرار أن تلك التنبؤات متينة تجاه عدم اليقين الطفيف. عندما تكون آثار الذاكرة ضعيفة وتكون هناك حاجة إلى قرارات سريعة، قد يكفي نموذج كلاسيكي أبسط. لكن عندما تبدو العدوى "متمسكة" بالرغم من إجراءات المواجهة، يقدم هذا الإطار الكسري الواعي بالذاكرة دليلاً أكثر حذراً وواقعية لتصميم استراتيجيات العزل والترقيع والتطعيم لشبكات الحساسات التي تراقب عالمنا بهدوء.

الاستشهاد: Barakat, M.A., Hyder, AA., Aboelenen, T. et al. Artificial neural network analysis of a fractional cyber-epidemic model in wireless sensors under the proportional Hadamard–Caputo operator. Sci Rep 16, 10742 (2026). https://doi.org/10.1038/s41598-026-45202-z

الكلمات المفتاحية: شبكات الحساسات اللاسلكية, انتشار البرمجيات الخبيثة, التفاضل والتكامل الكسري, علم الأوبئة السيبراني, نمذجة أمان الشبكات