Clear Sky Science · ar

نموذج تعلُّم عميق هجين قائم على البلوكشين لاكتشاف الهجمات متعددة المتجهات في أنظمة الرعاية الصحية الموصولة بالإنترنت

لماذا حماية المستشفيات المتصلة مهمة

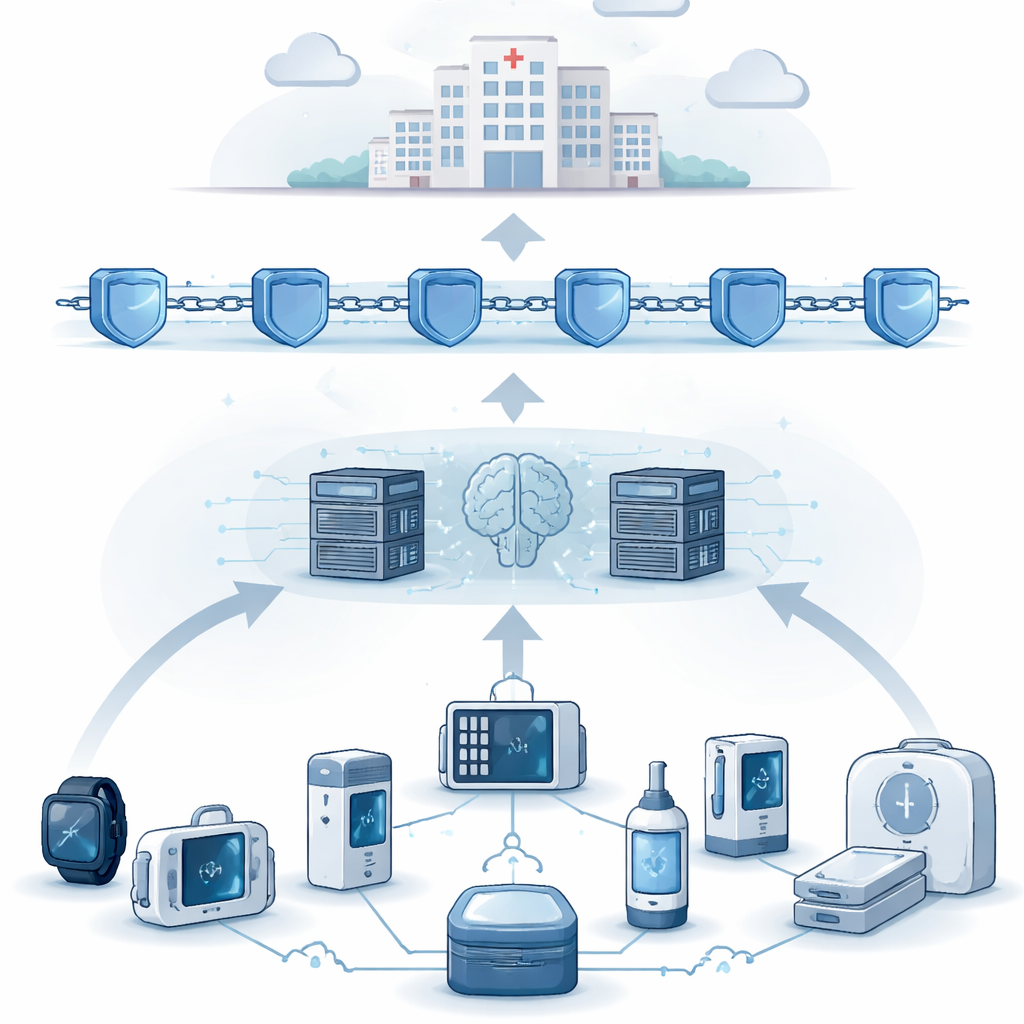

تعتمد المستشفيات الحديثة بشكل متزايد على أجهزة متصلة بالإنترنت: أجهزة مراقبة القلب التي تبث العلامات الحيوية، ومضخات التسريب التي تعدّل جرعات الأدوية، وأجهزة الاستشعار القابلة للارتداء التي تتابع المرضى بعد الخروج. يمكن أن تحسّن هذه الشبكة الرقمية الرعاية بشكل كبير—ولكنها تفتح أيضاً أبواباً جديدة للقراصنة. تشرح الورقة طريقة جديدة لحماية هذه الشبكات الطبية من مجموعة من الهجمات السيبرانية، باستخدام مزيج من الذكاء الاصطناعي والبلوكشين، بهدف كشف التهديدات في غضون أجزاء من الثانية مع الحفاظ على موثوقية وخصوصية بيانات المرضى.

أبواب عديدة، وأنواع متعددة من المتسلّلين

شبكات الرعاية الصحية تختلف عن أنظمة المكاتب العادية. فهي تدمج معدات قديمة وجديدة، يجب أن تستجيب في الوقت الحقيقي، وتحمل معلومات حساسة جداً. يمكن للمهاجمين إغراق الشبكات لإيقاف الخدمات، أو التنصّت على الرسائل سراً، أو تخمين كلمات المرور عبر محاولات تسجيل متعددة، أو الانتقال ببطء عبر طبقات النظام ابتداءً من جهاز ضعيف واحد. يصف المؤلفون كيف يمكن لهذه الهجمات «متعددة المتجهات» أن تستهدف الأجهزة والبيانات والبنية التحتية وحتى الأجهزة الحرجة للحياة مثل أجهزة التنفّس، ما يوضح أن الجدران النارية وقوائم القواعد البسيطة لم تعد كافية.

تعليم الآلات التعرّف على السلوك الضار

تستخدم الطريقة المقترحة التعلّم العميق لمراقبة حركة الشبكة وتقرير ما إذا كانت تبدو طبيعية أم خبيثة. أولاً، يقوم نموذج يُسمى المشفّر التلقائي المتفرق العميق (deep sparse autoencoder) بضغط التفاصيل التقنية العديدة لكل تدفق شبكي—من يتواصل مع من، كم مرة، وكمية البيانات—إلى بصمة قصيرة ما تزال تحتفظ بالأنماط المهمة. تغذي هذه البصمات شبكة متكررة ثنائية الاتجاه تتعلم كيف تتطور الحركة مع الزمن، فيمكنها التمييز بين دفعة نشاط قصيرة والبناء البطيء لهجمة. بالتوازي، يركز ثلاثة كاشفات متخصّصة على تهديدات معينة: واحد مضبوط لفيضانات حجب الخدمة، وآخر لانتحال الطرف الأوسط، وثالث لتجارب تسجيل الدخول بالقوة الغاشمة.

دمج آراء الخبراء وتقدير الثقة

بدلاً من ترك القرار لنموذج واحد، يمزج النظام مخرجات جميع الكاشفات باستخدام خطوة دمج بايزية من نوع «حاصل مضروب الخبراء» (product-of-experts). تكافئ هذه الصياغة الرياضية الاتفاق بين الخبراء وتقلّل من وزن الإشارات غير الموثوقة. ثم يقوم مرحلة معايرة بضبط هذه الاحتمالات بحيث تتصرف مثلاً إنذار بنسبة 90% فعلياً كما لو كان "9 من 10" في الواقع. كما يأخذ النظام في الحسبان السياق الطبي: لأجهزة دعم الحياة، يميل النظام إلى الحذر، فيعامل السلوك المشبوه بجدّية أكبر مما يفعل مع مستشعر أقل خطورة. عندما تكون الثقة عالية، يمكن للنظام أن يشرع في الحجب أو إعادة التوجيه؛ وعندما تكون حالة عدم اليقين كبيرة، يمكنه تمييز الحركة لمراجعة بشرية بدلاً من التصرف تلقائياً.

كتابة يومية أمنيّة لا يمكن تغييرها

لتتبع ما يحدث عبر مستشفيات أو عيادات مختلفة، يضيف المؤلفون طبقة بلوكشين خاصة. يُكتب كل حدث كشف—ما الذي رُصد، مدى تأكد النظام، والإجراء المتّخذ—في دفتر مشترك باستخدام طريقة إجماع سريعة، بحيث لا يمكن لأي طرف بمفرده تعديل السجل سراً. تفرض العقود الذكية على هذا السجل من يَسمح له برؤية أي أجزاء من السجلات بناءً على دوره والغرض، مع إبقاء التأخيرات منخفضة بما يكفي حتى لا تتعطّل الرعاية الجارية. أظهرت اختبارات على شبكة رعاية صحية محاكاة مكونة من 12 عقدة أن البلوكشين يمكنه معالجة مئات أحداث الأمان في الثانية بمعدلات نجاح عالية وأزمنة تأكيد تقل عن الثانية.

مدى فعاليته عملياً

قيّم الفريق تصميمه على مجموعتين كبيرتين من حركة إنترنت الأشياء الحقيقية والمحاكاة، إحداهما مُخصّصة لأجهزة العناية المركزة والأخرى شملت أكثر من مئة جهاز مختلف. عبر هذه المجموعات، كشف النظام المدمج الهجمات بدقة تقريبية بين 93–97%، متفوقاً على الأساليب التقليدية مثل أدوات القواعد/التوقيع، وآلات الناقل الداعمة، والغابات العشوائية بفارق 7–20 نقطة مئوية. ومن الأهمية أنه حقق ذلك مع تأخيرات كشف أقل من 16 ملي ثانية في اختبارات مضبوطة، وتعامَل مع عدة أنواع هجمات في آن واحد أفضل من أي نموذج منفرد. عندما اختُبرت النماذج المدربة على مجموعة بيانات على الأخرى، انخفض الأداء لكن بقي محترماً، مما يشير إلى قدرة معتدلة على التعميم خارج بيئة التدريب.

ماذا يعني هذا للمرضى والمستشفيات

بعبارة بسيطة، تُظهر الدراسة أن المستشفيات يمكنها استخدام مزيج من تقنيات التعرف المتقدّم وسجلات محمية من التلاعب لمراقبة أجهزتها المتصلة في الوقت الحقيقي. تعمل مكونات التعلّم العميق مثل فريق من محلّلي الأمان المتخصّصين في أنواع مختلفة من السلوكيات الخاطئة، بينما يعمل البلوكشين كدفتر غير قابل للفساد لما تم رصده وكيف استجاب الطاقم. ومع أن المؤلفين يشيرون إلى حاجة تجارب العالم الحقيقي وتعامل أفضل مع الهجمات النادرة والمتقدّمة، فإن نتائجهم توحي أن مثل هذا التصميم الهجين قد يجعل المستشفيات الرقمية المستقبلية أكثر ذكاءً وأمناً، مما يقلّل فرص أن تُغيّر هجمة إلكترونية البيانات بصمت أو تعطل الرعاية.

الاستشهاد: Sengan, S., Shieh, CS. & Horng, MF. A hybrid blockchain based deep learning model for multivector attack detection in internet of things enabled healthcare systems. Sci Rep 16, 10060 (2026). https://doi.org/10.1038/s41598-026-40765-3

الكلمات المفتاحية: أمن سيبراني للرعاية الصحية, إنترنت الأشياء, أمن البلوكشين, كشف الاقتحام, التعلّم العميق