Clear Sky Science · ar

تجميعة تكديس مع تحسين باريتو لاكتشاف سرقة الكهرباء بالقابلية للتوسع عبر إصلاح بيانات هجين ونشر خفيف الوزن

لماذا تهم سرقة الكهرباء الجميع

قد تبدو سرقة الكهرباء مشكلة بعيدة، لكنها ترفع فواتير الطاقة بصمت، وتجهد الشبكة، وتزيد من احتمالات الانقطاعات. في أنحاء العالم، يقوم أشخاص بتركيب وصلات غير قانونية أو العبث بالعدادات، مما يكبد شركات التوزيع مليارات الدولارات سنوياً. تقدم هذه الدراسة طريقة جديدة لرصد مثل هذه السرقات تلقائياً في تدفقات البيانات الضخمة القادمة من العدادات الذكية، بهدف حماية استقرار الشبكة ومحافظ المستهلكين الصادقين.

كيف يمكن للعدادات الذكية أن تساعد وتضلل في الوقت نفسه

تسجل العدادات الذكية الحديثة مقدار الكهرباء التي تستهلكها المنازل والأعمال يومياً، فتكوّن صورة مفصلة للطلب عبر الزمن. من الناحية النظرية، يمكن أن تكشف الأنماط غير الاعتيادية في هذه السجلات عن السرقة، مثل الانخفاضات المفاجئة في الاستهلاك المبلَّغ عنه أو النبضات الشاذة غير المنتظمة. عملياً، ومع ذلك، تكون البيانات فوضوية: تفتقد قراءات، وتُفسد بعضها، ويكون عدد العملاء الصادقين أكبر بكثير من السارقين. القواعد البسيطة أو البرمجيات القديمة إما تفوّت الكثير من حالات السرقة أو تُطلق إنذارات كاذبة كثيرة، مما يجعلها صعبة الاعتماد في التشغيل الحقيقي.

تنقية البيانات المعيبة قبل إصدار الأحكام

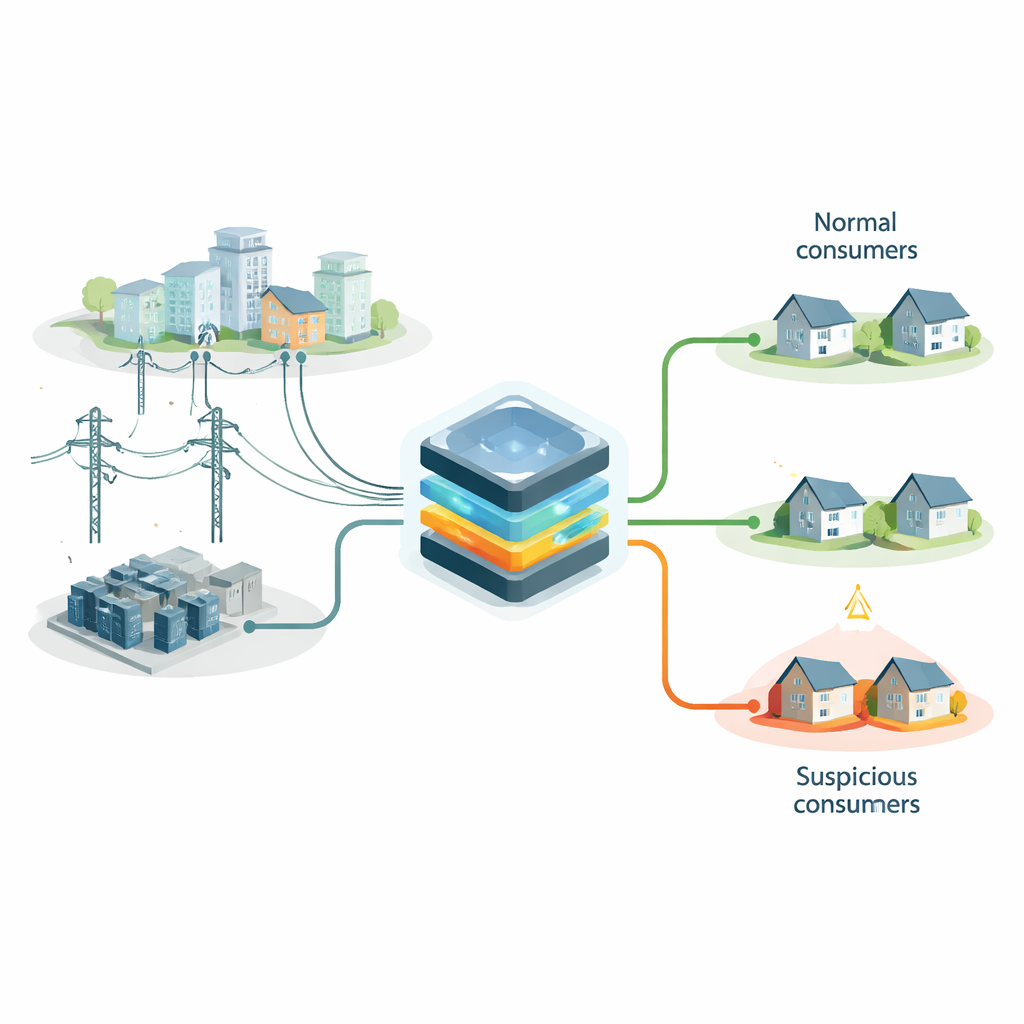

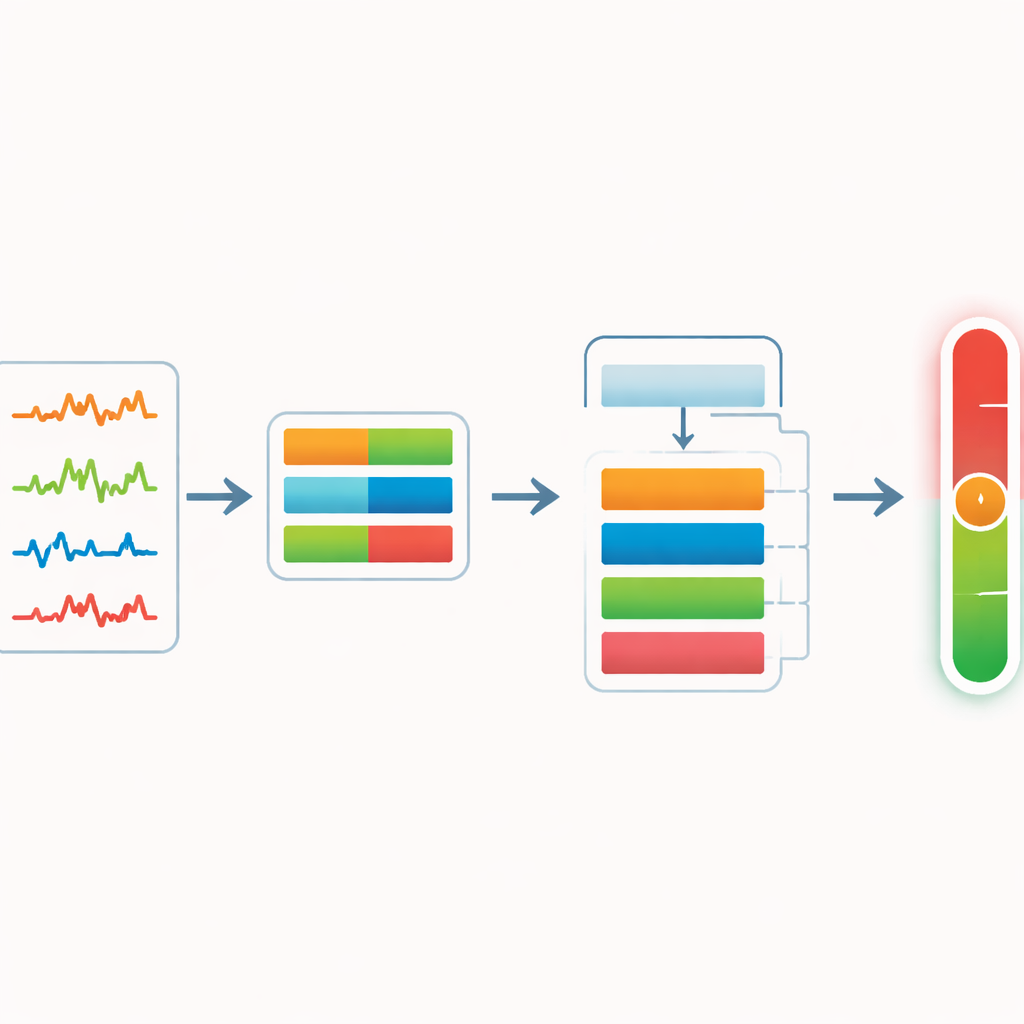

صمم الباحثون خط أنابيب كاملًا، أسموه STL-Net، يعامل جودة البيانات بقدر جدية المعاينة النهائية. أولاً، يصلحون القراءات المفقودة عبر عملية هجينة تجمع بين تقنيات متعددة، وتختار طرقاً مختلفة حسب مدى نقص كل جزء من البيانات. بعد ذلك، يتعاملون مع ندرة حالات السرقة عبر إعادة توازن دقيقة للبيانات حتى ترى خوارزميات التعلم أمثلة كافية للسلوك المريب دون الإفراط في التكيف. أخيراً، يضغطون تواريخ الاستخدام اليومية الطويلة إلى مجموعة أصغر من الميزات الملخّصة التي ما تزال تحتفظ بالأنماط الرئيسية، مما يجعل المشكلة أسرع حلاً مع بقاء مفسرة.

تكديس عدة نماذج ذكية بدلاً من صندوق أسود كبير واحد

في قلب STL-Net نهج يعرف بالتكديس: بدلاً من الوثوق بنموذج تنبؤ واحد، يدرب النظام عدة نماذج مختلفة ثم يتعلم كيفية دمج مخرجاتها بأفضل شكل. هنا، أربعة نماذج متقدمة قائمة على الأشجار تقيّم كل واحدة احتمال أن يكون العميل يحتال على الكهرباء. ثم يتعلم نموذج خامس كيفية وزن ودمج هذه الآراء الفردية إلى قرار نهائي. لتجنب بناء نظام معقد مفرطاً، يستخدم المؤلفون استراتيجية بحث وراثية تبحث عن إعدادات نموذج توازن بين هدفين في آن واحد: دقة عالية وتكلفة حسابية منخفضة. ينتج عن هذا التحسين بنهج «باريتو» تكوينات جيدة على الجانبين، بدلاً من التطرف في أحدهما فقط.

سريع بما يكفي للتطبيق العملي، وقابل للتدقيق

على مجموعة بيانات حقيقية كبيرة من مؤسسة الشبكة الوطنية الصينية، تغطي أكثر من ألف يوم من الاستخدام لأكثر من أربعين ألف عميل، رصد STL-Net السرقة بدرجة عالية من الثقة. تفوق على نطاق واسع مجموعة من أساليب التعلم الآلي القياسية والشبكات العصبية العميقة، محققاً كلٍ من درجات قوية في التعرف الصحيح على السارقين ومعدلات منخفضة لوصم المستخدمين الصادقين عن طريق الخطأ. كما بنى الفريق نسخة أخف، STL-Lite، تزيل أبطأ مكوّن لخفض زمن الاستجابة بحوالي 40%، مما يجعلها أكثر عملية للأجهزة ذات قدرة حسابية محدودة مع الحفاظ على جودة الكشف شبه المماثلة.

معرفة سبب وسم النظام لعميل ما

بعيداً عن الدقة الخام، تحتاج شركات التوزيع والجهات الرقابية إلى فهم سبب اتهام النظام لعميل بالسرقة. يعالج STL-Net هذا باستخدام تقنية تفسير تُنسب كل قرار إلى الميزات الأكثر تأثيراً، مثل التغيرات الأخيرة في الاستهلاك خلال نوافذ زمنية محددة. تكشف هذه التفسيرات أن النموذج يركز على التحولات المشبوهة المستمرة في الاستهلاك الحديث، بدلاً من القفزات المعزولة، وتسمح للمشغلين بفحص الحالات الحدية بعناية أكبر. تساعد هذه الشفافية في تحويل النموذج من صندوق أسود غامض إلى أداة قرار يمكن تدقيقها والثقة بها.

ماذا يعني ذلك لفواتير الكهرباء والموثوقية مستقبلاً

بعبارات بسيطة، تُظهر الدراسة أنه من الممكن بناء كاشف لسرقة الكهرباء يكون دقيقاً وفعالاً وقابلاً للتفسير في ذات الوقت. عبر إصلاح البيانات بعناية، وموازنة حالات السرقة النادرة، ودمج عدة نماذج مكملة، مع مراعاة سرعة الحساب، يقدم STL-Net أداة عملية لشركات التوزيع. إذا تم تبنيه وتكييفه وفق الظروف المحلية، قد تساهم مثل هذه الأنظمة في تقليل الخسائر الخفية، ودعم فواتير أكثر إنصافاً، ومساعدة على إبقاء الشبكة أكثر استقراراً للجميع الذين يعتمدون عليها.

الاستشهاد: Rahaman, M.A., Mohamad Idris, R. A stacking ensemble with Pareto optimization for scalable electricity theft detection via hybrid data repair and lightweight deployment. Sci Rep 16, 14548 (2026). https://doi.org/10.1038/s41598-026-39693-z

الكلمات المفتاحية: سرقة الكهرباء, عدادات ذكية, تعلم الآلة, نماذج تجميعية, أمن الشبكة الذكية