Clear Sky Science · zh

利用质子交换/退火质子交换波导上的光折变效应破解连续变量量子密钥分发

这对保密通信为何重要

如今每天有越来越多的私人数据通过光纤传输:金融交易、病历,甚至政府通信。量子密钥分发(QKD)常被誉为面向未来的保密手段,因为它依赖于物理定律而非对计算能力的假设。本文表明,即便是量子系统也可能被悄悄破坏——不是通过推翻物理定律,而是通过用一束微弱的可见光将真实硬件从理想行为微微移位。

量子密钥应如何保持安全

在连续变量量子密钥分发中,信息被编码在激光光的微妙性质上并通过光纤传送。两个用户,通常称为爱丽丝和鲍勃,通过调制光脉冲的强度和相位,然后用灵敏探测器测量,来共享随机密钥。保证窃听者无法获知密钥的安全证明都假设爱丽丝和鲍勃的设备完全按模型工作——例如,一个“可变光衰减器”确实对每个发出的脉冲施加了预期的衰减。如果真实设备偏离了这一理想模型,就可能出现隐藏的旁路通道,为攻击者打开后门。

一种微妙的使硬件偏离轨道的方式

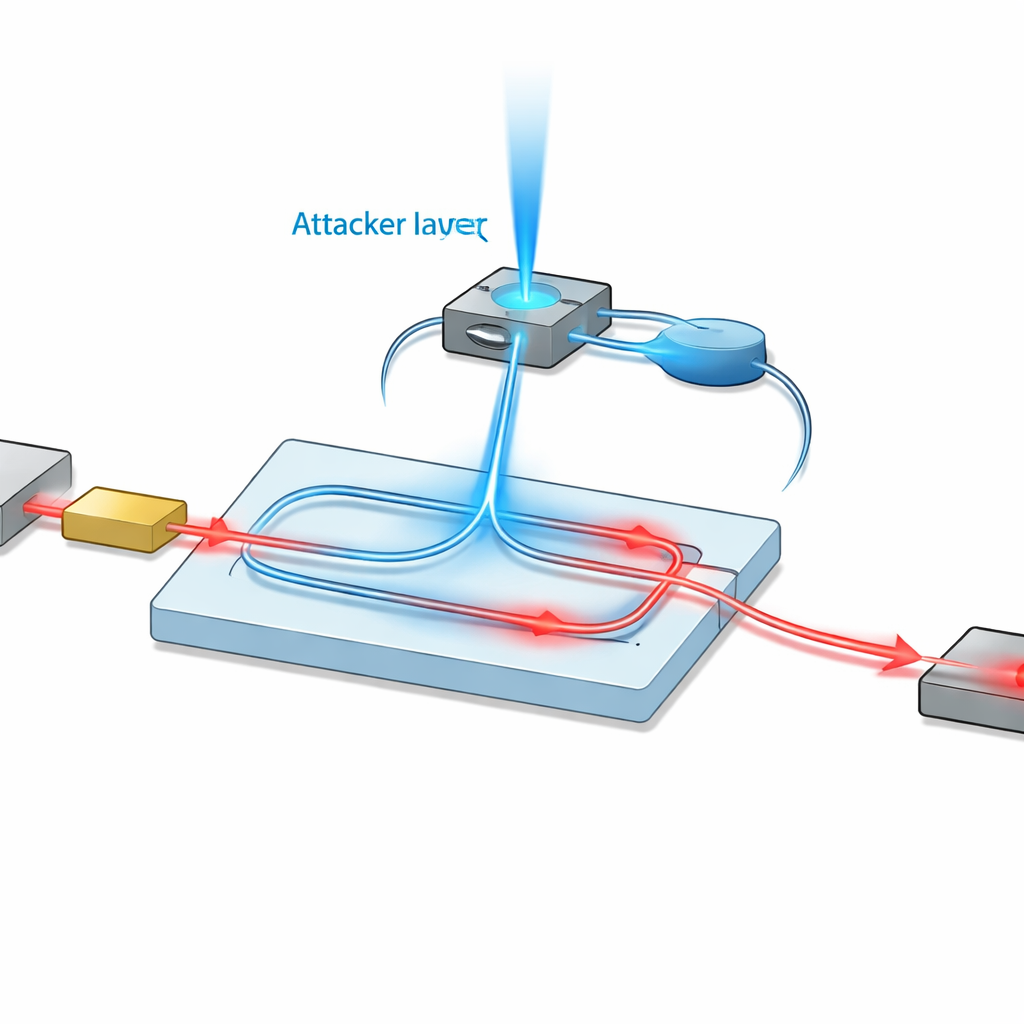

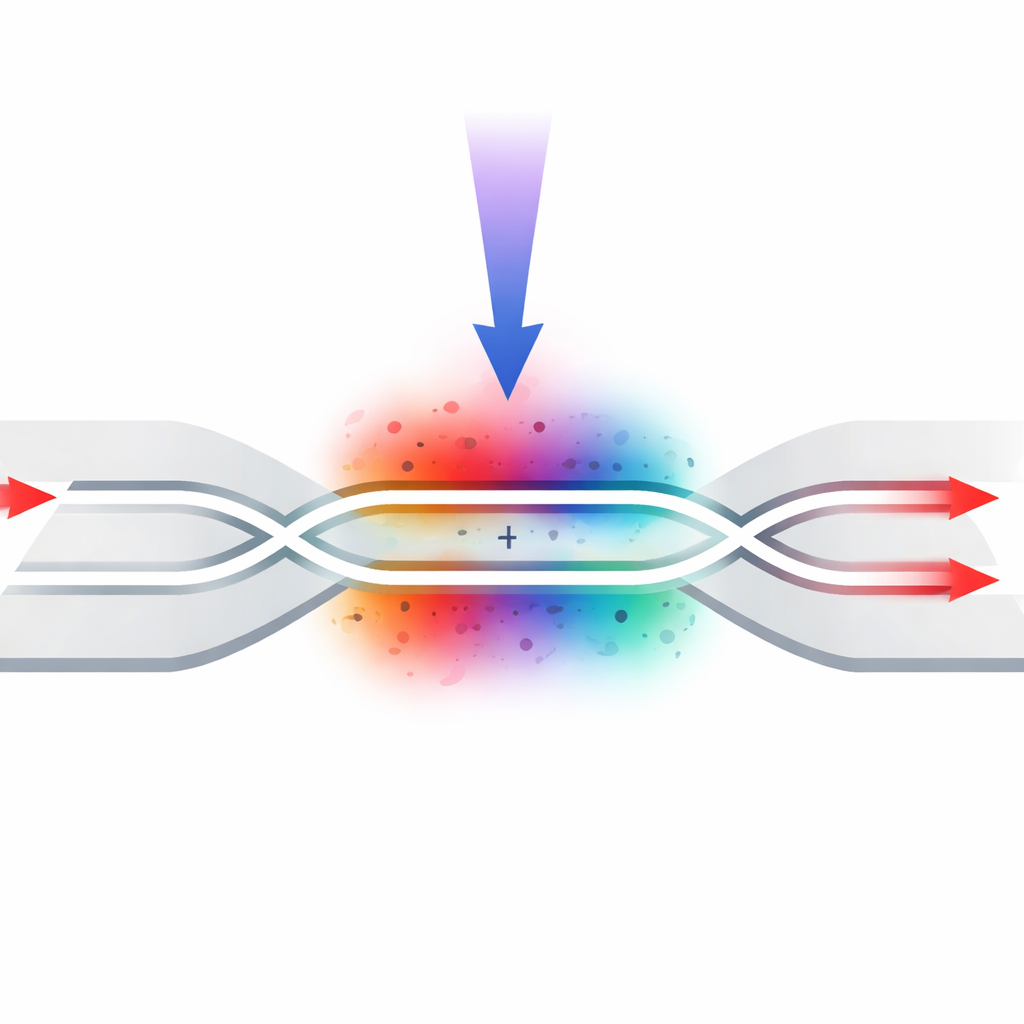

现代量子通信系统中的许多组件由铌酸锂制成,这种晶体因能在芯片上成形和调制光而备受青睐。铌酸锂还有一个较少为人知的副作用:在照明下,其内部结构会重排,从而略微改变其折射光的方式,这种现象称为光折变效应。作者考察了当窃听者伊芙向爱丽丝的铌酸锂衰减器注入一束非常弱的488纳米可见光束时会发生什么。额外的光会在晶体中诱导出小但持久的折射率变化,进而改变执行衰减工作的微小干涉仪内部的相位平衡。其最终结果是,设备悄然减少了对信号的衰减,低于爱丽丝所认为的程度。

从细微变化到可利用的漏洞

研究详细建模了这一效应在两种常见铌酸锂波导技术(称为质子交换和退火质子交换)中的表现。通过将注入光功率与晶体的折射率变化以及干涉仪输出强度联系起来,作者表明即便是低强度照射——大约每平方厘米几瓦,对应于总功率在微瓦以下——也能显著降低衰减。关键在于,爱丽丝和鲍勃通常通过将一部分数据与理论模型比对来推断通信信道的噪声和损耗。当衰减器被改变时,他们的统计量会朝看起来更干净、更少噪声的方向偏移:他们高估了光纤的质量并低估了扰动,从而错误地相信自己可以安全地提取比实际更多的密钥比特而未发现明显异常。

攻击更先进的“设备无关”式协议

该工作不仅涵盖基本的一路量子密钥分发,还分析了连续变量测量设备无关(CV-MDI)方案,这类方案专门设计用来通过将最脆弱的测量放在不可信中继处来封闭探测器一侧的所有漏洞。这使得信源设备成为最后的主要薄弱点。作者表明,对用户侧铌酸锂衰减器的同样光诱导变化也能破坏CV-MDI的安全性。根据经典纠错步骤如何安排——即以爱丽丝或鲍勃的数据为参考——伊芙通过攻击某一方、另一方或双方所获得的收益会不同。模拟显示,仅用适度的注入功率,她就能在用户计算出的“表观”安全密钥速率与实际上安全的更小速率之间制造出巨大的差距。

可能的防御及其局限

鉴于完全重设计硬件困难重重,作者讨论了实用的对策。滤波器和波长选择元件可以减少不想要的光,但光折变效应覆盖较宽的光谱范围,商用滤波器或密集波分复用器可能无法提供足够的抑制。光学隔离器在强光或磁场下可能失效,甚至改进的限功率器件也可能放行比此攻击所需更多的光。一种更有前景的方法是主动监测:用额外的光电二极管抽取一小部分被衰减的信号并持续检查其强度是否与预期值一致。如果不一致,爱丽丝可以修正数据或终止协议,从而封闭由器件诱导变化产生的漏洞。

研究最终揭示了什么

简单来说,这项研究表明量子安全并非因为量子理论出错而失效,而是因为由铌酸锂制成的真实组件对杂散光有细微的敏感性。攻击者利用这种敏感性,可以将关键芯片的行为稍微倾斜,以骗过标准安全检查,即便使用极低、难以检测的光强。研究结果强调,构建真正安全的量子网络不仅需要健全的协议和证明,还需要对那些证明依赖的材料与器件有深入理解——并可能激发为未来量子通信基础设施设计更健壮的结构与监测策略。

引用: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

关键词: 量子密钥分发, 旁路通道攻击, 铌酸锂, 光折变效应, 连续变量密码学