Clear Sky Science · zh

利用联邦学习的实时行为入侵检测,结合LSTM、注意力机制、GAN与大语言模型

为什么更智能的网络防御关系到每个人

你发送的每封邮件、分享的每张照片或在线支付的每笔账单都会经过不断遭受攻击的网络。传统安全工具在发现新型、罕见或巧妙隐藏的入侵时往往力不从心,要么侵犯用户隐私,要么向分析员发送大量难以分辨的重要性提示。本文提出了一种新的数字流量监测方法,旨在在高度准确与深度尊重隐私之间取得平衡,同时以易于理解的语言解释其决策。

在不收集你数据的情况下观察攻击

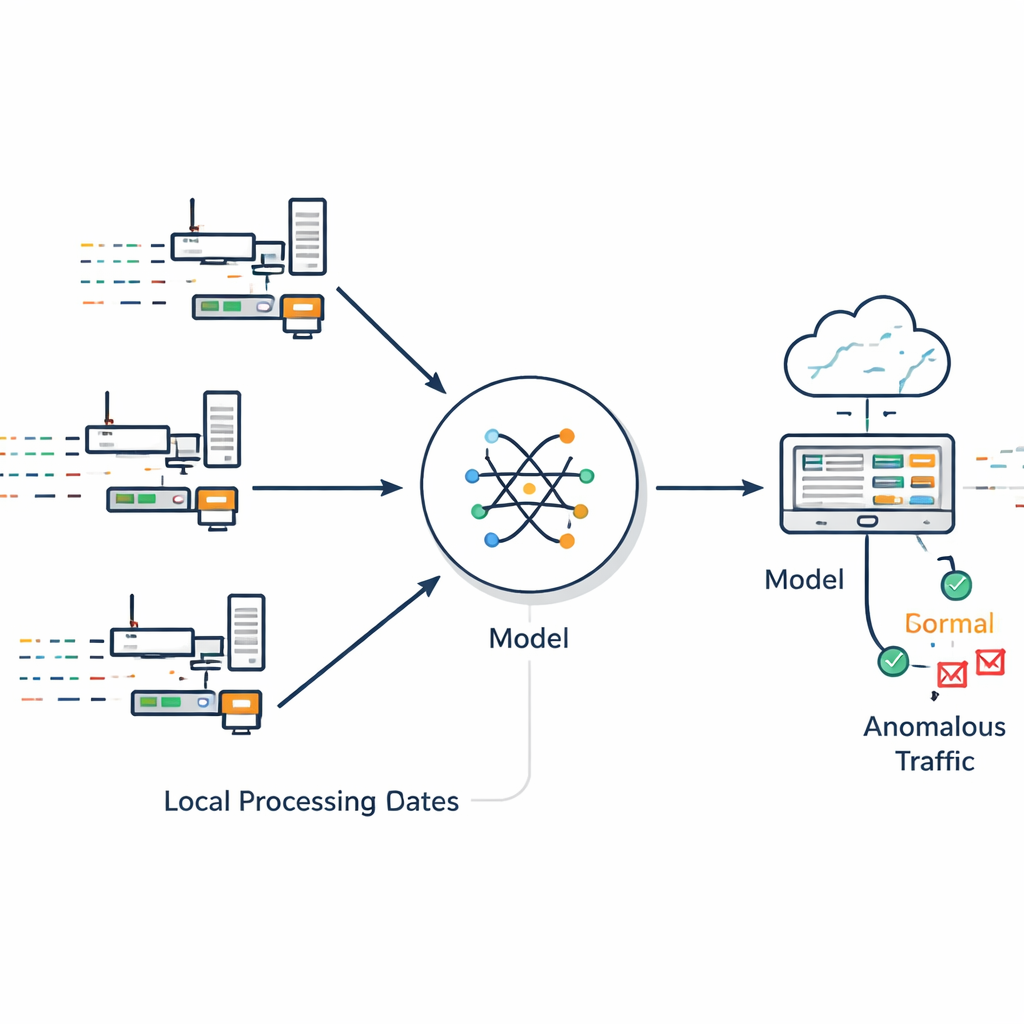

大多数入侵检测系统像一个中央检查点:将来自许多设备的原始数据汇聚到一个地方并扫描异常。这会带来明显的隐私问题,并随着网络扩大而难以扩展。作者提出了一种不同的方法,称为联邦入侵检测与缓解框架(FIDMF)。参与的每个设备或站点都在本地数据上训练检测模型,而不是上传原始流量日志。仅共享学习到的模型更新并合并为全局模型,再将其下发到各设备。通过这种方式,系统可以从广泛的真实环境中学习,而无需暴露底层私有数据。

从长期行为中学习

攻击通常以序列形式展开:先扫描、再探测、然后入侵,有时可能跨越较长时间。FIDMF关注这些行为模式,而非简单的签名。它采用一种序列感知的神经网络,能够记住连接中早先发生的事件,并配备“注意力”组件以突出流量流中最重要的部分。这有助于系统关注真正表明可疑行为的特征,例如突发的连接尝试或不寻常的协议组合,而不是被常规使用中的正常变动分散注意力。

用合成与语义洞见填补空白

真实网络中的普通活动远多于攻击,而且某些类型的攻击极其罕见。在如此不平衡的数据上训练检测器通常会导致其漏报异常威胁。FIDMF通过两种方式应对这一问题。首先,它使用数学方法生成罕见攻击类型的额外样本,使模型能更好地学习这些模式。其次,它采用受语言语境引导的生成模型,构造新的、逼真的攻击变体,符合专家对威胁的描述。这种双重策略为检测器提供了更多有意义的学习样本,从而更有能力识别与以往不同的未知或“零日”入侵。

教机器理解网络故事

此项工作的一个关键创新是将面向文本的语言模型引入网络防御领域。许多网络特征——例如服务名、协议类型和连接状态——携带着简单数值编码无法捕捉的细微含义。作者将这些类别细节转换为简短短语并输入精简的语言模型,产生富有语境感知的表示。这些表示帮助检测器把握原本难以察觉的关系,例如某些服务与标志在高风险情形下常共同出现。相同的语言技术也指导合成数据生成器,确保生成的攻击模式连贯且真实,而非随机噪声。

为人类分析员提供清晰解释

安全团队对那种发出告警却不说明原因的“黑箱”工具往往持谨慎态度。FIDMF通过将基于行为的检测器与另一种专门用于解释的语言模型配对来解决这一问题。当系统将某事件标记为可疑时,会提取对决策贡献最大的特征——例如一阵短连接的突发或不寻常的协议使用——并将其转化为简短、可读的叙述。在专家评审测试中,这些解释被评为既可理解又对事件响应有用,帮助分析员信任并根据系统发现采取行动。

这些结果对日常安全意味着什么

在多种广泛使用的基准数据集上,FIDMF取得了很高的准确率,能在不离开本地设备的情况下正确识别超过100个样本中99个以上的正常与恶意流量。同样重要的是,它在识别罕见攻击类型方面远胜以往方法,并在不同类型的网络上保持了强健的性能。对普通用户来说,结论是:构建既更强、更具适应性,又更注重隐私和透明度的防御变得可行。像FIDMF这样的框架指向一个未来:你的设备悄然协作以保护你的在线安全——既不交出你的数据,也不让你对决策过程无所适从。

引用: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

关键词: 入侵检测, 联邦学习, 网络安全, 深度学习, 大语言模型