Clear Sky Science · zh

基于异常的入侵检测在网络安全基准数据集上的综合评估

为什么更聪明的防御对所有在线用户都很重要

你发送的每封电子邮件、播放的每个视频或在线支付的每笔账单,都在不断受到攻击者探测的网络中传输。被称为入侵检测系统的安全工具,像数字警报一样扫描这些流量以寻找危险迹象。但随着攻击变得更加多样和复杂,基于规则的旧工具正难以跟上。本研究探索了现代深度学习方法如何驱动更准确、更具适应性的警报,既能发现已知威胁,也能识别前所未见的攻击,同时保持低误报率。

从固定规则到基于经验的学习

传统的入侵检测工具运行方式很像杀毒软件:它们查找已知签名——与已编目攻击匹配的特定模式。这种方法对已知威胁快速且可靠,但当攻击者改变策略或利用所谓的零日漏洞时就会失效。一种更新的策略是异常检测,它学习正常网络行为的模式并标记异常活动。这使其在捕捉新型攻击方面更有优势,但也可能导致过多误报。作者将注意力放在深度学习上——人工智能的一个分支,层叠的简单处理单元网络能从数据中自动学习模式——目标是将异常检测的适应性与签名系统的可靠性相结合。

将两种学习引擎放在同一考验中

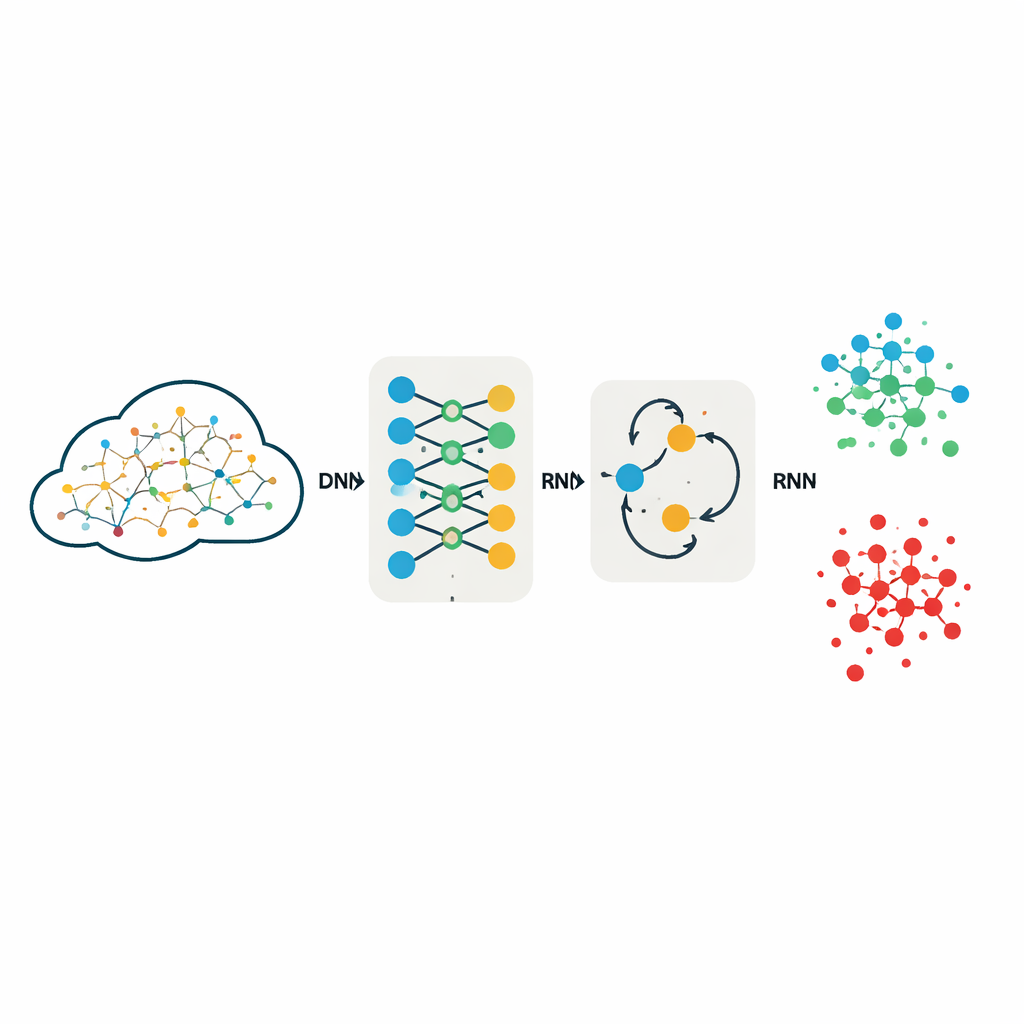

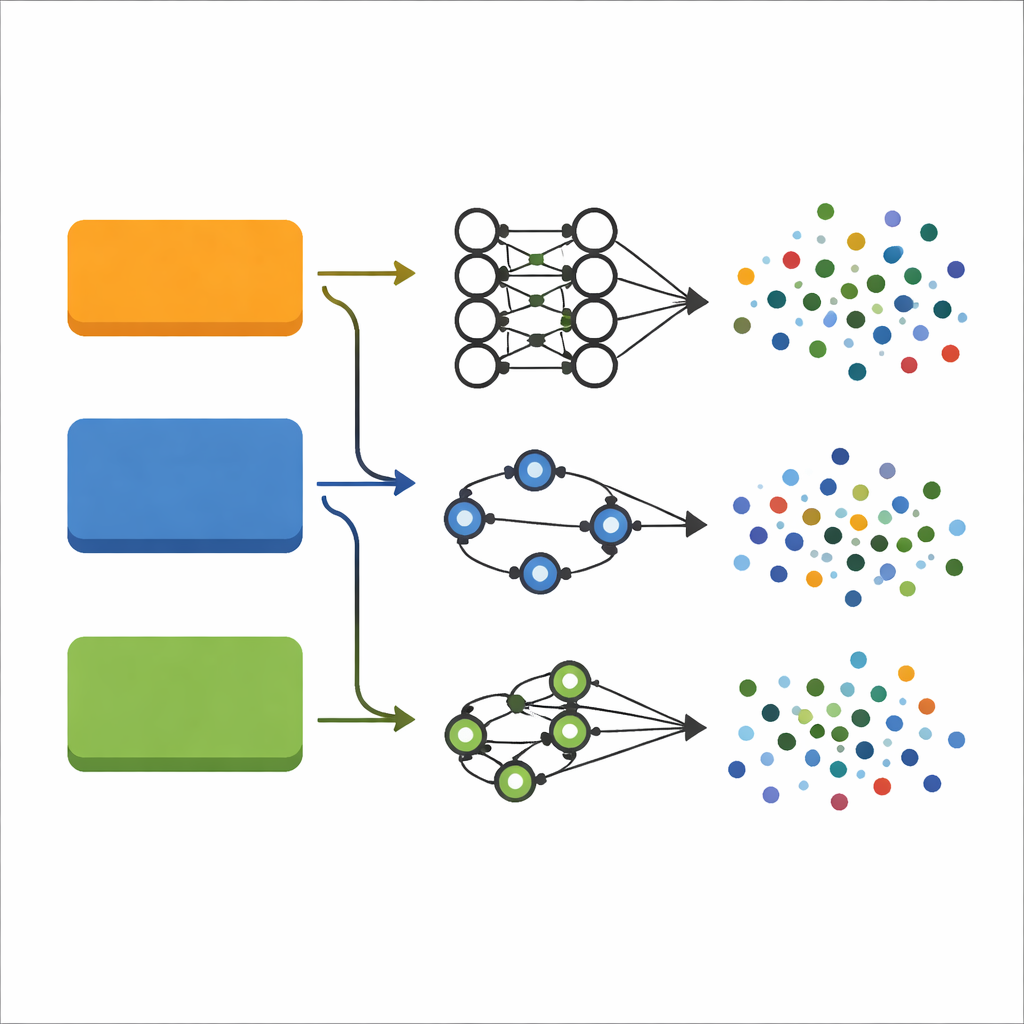

研究人员评估了两种流行的深度学习模型:深度神经网络(DNN),它将每个网络连接视为丰富的数值记录来处理;以及循环神经网络(RNN),它增加了一种内部“记忆”以捕捉有序数据间的关系。他们没有手工设计特征,而是将描述每个网络连接的完整测量集输入这些模型,先将文本字段转换为数值并对所有值进行缩放。两种模型在三个广泛使用的网络流量基准集合——KDDCup99、NSL-KDD 和 UNSW-NB15——上以完全相同的方式进行训练和测试,这些数据集共同涵盖了从向服务器发送大量流量(DoS)到隐蔽的提权尝试等多种攻击类型。

研究是如何被精心设置的

为了使比较公平且可重复,团队将模型设计保持得有意简单且透明。DNN 使用三层全连接层,将 40–42 个输入特征转换为对五类或十类流量(例如“正常”或不同攻击族)的预测。RNN 使用一个轻量的循环层,随后是最终决策层,将每条记录视为很短的序列,因此仍能对特征间的交互建模。两种模型使用相同的激活函数和一种被广泛采用、以学习稳定著称的优化策略。关键的是,作者没有丢弃特征来缩减数据;早期工作表明,激进的特征压缩可能会丢失用于区分罕见但危险攻击的细微线索。

结果对准确性与可靠性说明了什么

在较早的 KDDCup99 和 NSL-KDD 数据集上,两种模型都表现出惊人的高性能:准确率超过 99%,误报率低于 1%。这意味着几乎所有恶意连接都被正确检测到,而被误标记为攻击的合法连接非常少。在更现代、挑战性更大的 UNSW-NB15(包含十个不同类别)上,性能如预期有所下降,但仍然强劲。DNN 达到约 96% 的准确率,而 RNN 约为 82%。详细分数显示,DNN 不仅能很好地分类常见攻击,也能以较高的 F1 分数处理诸如蠕虫和用户提权等罕见类别——F1 分数平衡了发现攻击与避免漏报。对更复杂的基于 Transformer 的模型的实验实际上表现更差,这表明额外的架构复杂性并不必然带来更好的安全性。

这对构建更安全网络的意义

研究的结论是,设计良好但相对简单的深度学习模型可以成为实用入侵检测系统的核心。通过直接在全特征的基准数据集上训练并仔细调整学习过程,尤其是 DNN 在各种攻击类型上实现了具有业界领先水平的高准确率和低误报。对普通用户来说,这意味着安全工具在发现常见和异常威胁方面更可靠,而不会频繁发出伪警。作者建议未来工作可以在此基础上改进循环模型、探索有选择的特征缩减以提高速度,并将深度特征提取器与传统分类器结合,从而使入侵检测在真实网络中既强大又高效。

引用: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

关键词: 入侵检测, 网络安全, 深度学习, 异常检测, 网络攻击