Clear Sky Science · zh

在物联网医疗设备中使用联邦 TinyGAN 提升安全性以实现轻量且准确的恶意软件检测

智能化安全对互联医疗设备为何至关重要

从病床到健身手表,越来越多的医疗设备已联入网络,默默收集心率、胰岛素水平及其他敏感数据。这个“医疗物联网”(IoMT)有望带来更好、更迅速的护理——但也为黑客打开了新通道。本文所述论文提出了一种新的方法,用于在这些设备上识别恶意软件(malware),兼顾高准确率与对设备有限电池、内存和处理能力的低负担。

智能设备世界中日益增长的风险

从输液泵到家用血压计,数十亿日常物件通过互联网通信。由于它们价格低、体积小、且由多家不同厂商制造,通常缺乏统一且强健的安全防护。感染哪怕一台此类设备的恶意软件也可能迅速在医院或家庭网络中传播、窃取隐私数据或发起破坏性攻击,例如曾使大量网站瘫痪的 Mirai 僵尸网络。传统防御常依赖汇总原始数据到中央服务器进行分析并返回决策。尽管有效,这种方法会加重脆弱设备的负担、引入延迟,并创造吸引攻击者的靶心——他们只需入侵中央数据库即可获取全部信息。

在不泄露数据的情况下从设备学习的新方案

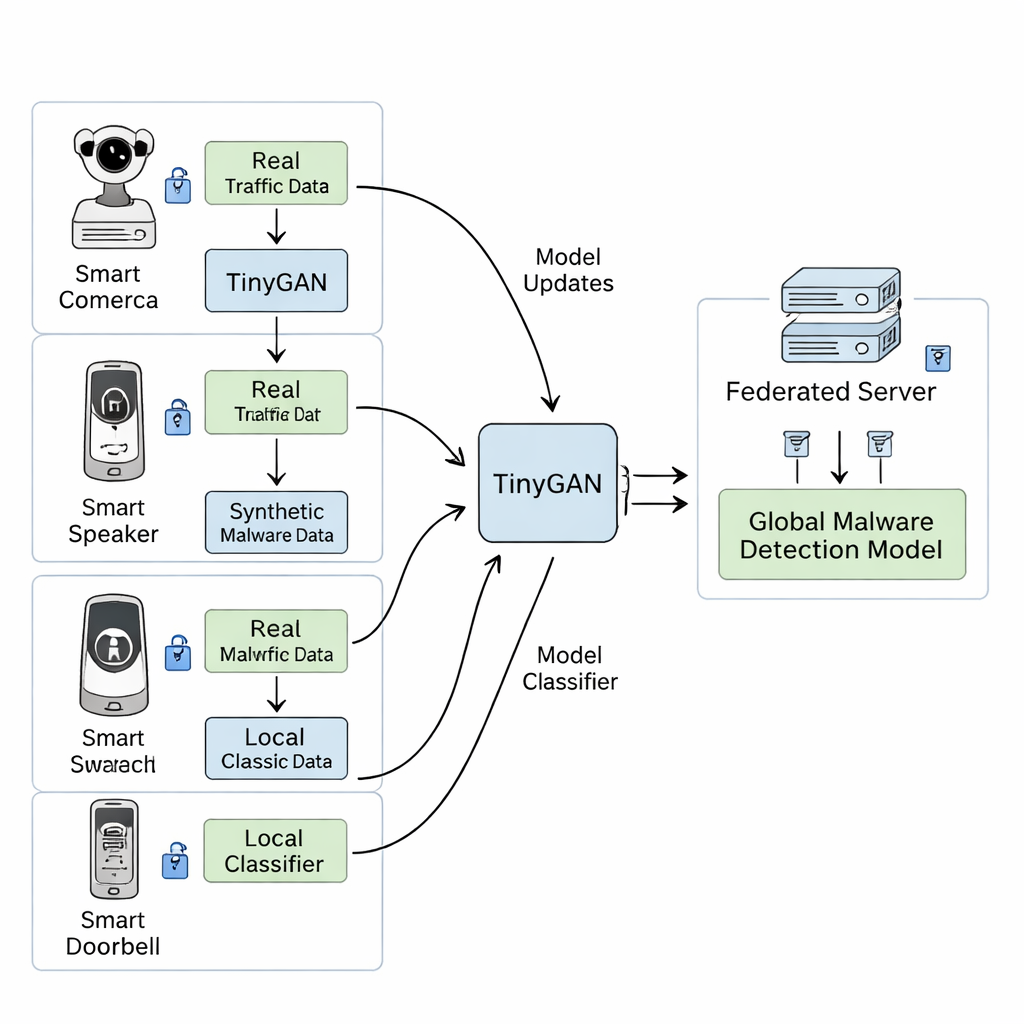

作者提出了基于一种称为联邦学习的不同策略。各设备不是将原始数据传到中央服务器,而是在本地用自身流量日志训练一个小型检测模型。周期性地,设备仅发送匿名化的模型更新——类似改进后的“经验规则”——到中央服务器,服务器将其平均合并成更强的共享模型并下发改进后的版本。个人或医疗数据不会离开设备。此设计减少带宽使用,遵守隐私法规并维护患者信任,同时可在新的攻击模式出现时进行自适应。

让系统学习罕见与新型攻击

安全领域的一个关键挑战是识别罕见或前所未见(“零日”)恶意软件。真实世界的数据集通常不均衡:常见攻击随处可见,而某些危险变种仅出现极少次数。为应对这一点,该框架加入了一个名为 TinyGAN 的紧凑合成数据生成器。在每台设备上,TinyGAN 学习恶意网络流量的统计“形态”,然后生成逼真的伪样本,模拟难以发现的恶意软件。这些合成样本与真实流量混合用于训练本地检测器,使其在无需收集大量真实攻击数据的情况下,对不良行为有更丰富的认识。

在真实网络流量上的实地测试

研究人员在 IoT‑23 数据集(一份包含多个著名物联网恶意软件家族如 Mirai 与 Hajime 的大型公开互联网流量数据集)上测试了他们的方法。他们在两台性能适中的边缘设备——树莓派与 NVIDIA Jetson Nano——上部署系统,并连接到中央服务器,模拟一个小规模但现实的 IoMT 环境。他们比较了三种方案:简单的多层感知机(MLP)、混合前馈与记忆层的更深模型(FNN/LSTM),以及他们的联邦 TinyGAN 设计。尽管在简单的二分类任务(恶意 vs 良性)中,较重的 FNN/LSTM 达到了很高的准确率,但在区分多种恶意软件类型时表现吃力,且需要更多时间与资源。简单的 MLP 虽能轻松在小设备上运行,但无法很好地泛化到各设备间差异很大的数据上。相比之下,联邦 TinyGAN 系统收敛迅速——约在 20 轮训练内——并实现了 99.30% 的精确率、100% 的召回率以及接近 99.5% 的总体 F1 得分,同时将模型体积与内存使用保持在真实物联网硬件可承受的低水平。

为医疗互联网提供稳健且私密的防护

除了原始准确率外,作者还考察了系统在应对压力时的行为。他们证明即便小网络中的某台设备被攻破并故意标注错误数据,或通信通道存在噪声,全球模型的性能也仅略微下降并能随时间继续改进。对合成数据的分析证实 TinyGAN 生成的是多样且逼真的恶意样本,而非简单复制训练集,这有助于模型避免过拟合并更好地应对不熟悉的攻击。总体而言,研究得出结论:将联邦学习与轻量级合成数据生成器结合,提供了一种切实可行、保护隐私的方式来增强医疗及其他物联网设备对不断演进恶意软件的防护,而无需昂贵的硬件或暴露敏感的患者信息。

引用: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

关键词: 物联网安全, 医疗设备, 恶意软件检测, 联邦学习, 合成数据