Clear Sky Science · zh

使用 Cluster F1MI 方法的多重攻击检测在智能物联网中的应用

你的联网设备为什么需要更智能的防护

从智能门铃与摄像头到医疗传感器与工厂设备,物联网(IoT)如今悄然管理着许多日常生活环节。但这些连接设备常常防护薄弱,容易成为黑客的攻击目标,黑客可以监视我们、破坏服务或窃取数据。本文提出了一种低成本、自动化的防御系统,它监控网络流量、实时识别多种攻击,并在严重损害发生前发出警报。

为智能设备构建的数字邻里守望

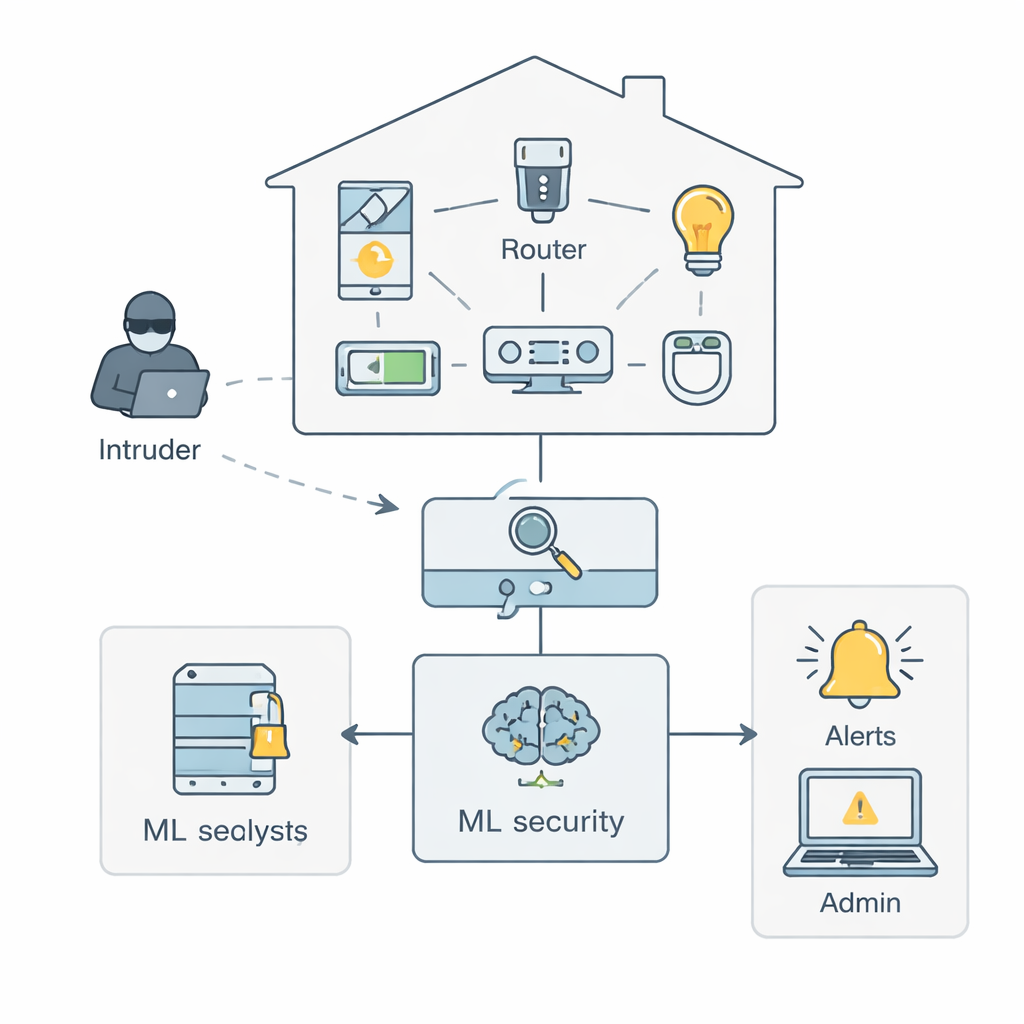

设想你的家庭或工作场所充满了通过同一路由器互相通信的智能设备。作者描述的场景中,入侵者试图混入这些通信,可能通过泛滥恶意流量来淹没网络或悄悄窃取数据。一个监控工具首先捕获流经路由器的所有数据包,并将其转换为结构化的数据集。随后,机器学习安全模块分析这些数据以区分正常行为与可疑模式;一旦发现异常,它会提醒管理员并可触发警报。该设置类似于为设备提供的邻里守望,持续扫描异常行为,而不需要人工整天盯着仪表板。

教机器关注正确的预警信号

原始网络数据通常很杂乱:包含数百万条记录和每次连接几十个技术指标,其中许多是重复或无用的。作者提出了一个智能安全物联网框架(Smart Secured IoT Framework,SSIF),先对数据进行清洗和标准化,然后对数据进行平衡,使得罕见但危险的攻击不会被日常流量淹没。接下来是方法的核心:一种称为 Cluster F1–MI 的特征工程方案。简言之,系统学习哪些测量指标包含关于攻击的最有价值线索——例如通信持续时间、单向发送的数据包数量、或数据包间隔的时间不规则性。它会根据各指标在区分攻击与正常流量方面的效果对它们进行排序,去除那些贡献很小的指标,并将相似指标归为簇,从每组中仅保留一个代表性特征。

将流量模式转化为攻击标签

一旦框架将数据精简为一组强信号,它便训练多种机器学习模型来识别不同威胁。模型使用 BoT‑IoT 数据集进行训练,该数据集是一个大型且逼真的模拟物联网设备流量集合,包含正常活动和多种攻击。这些攻击可分为三大类:情报收集(例如网络扫描与设备类型识别)、服务中断(包括淹没设备的伪造流量洪水)、以及数据外泄(窃取密码、击键或其他敏感信息)。作者评估了若干流行算法——支持向量机、随机森林、梯度提升方法、XGBoost 与神经网络——并通过严格的交叉验证与参数调优来避免过于乐观的结果。

该框架实际效果如何?

精炼的特征集与调优后的模型表现非常有效。在 11 种不同攻击类型的测试中,表现最好的模型——随机森林——准确率超过 97%,在精确度、召回率和 F1 分数上也表现相当出色。实际上,这意味着系统不仅能检测到大多数攻击,同时将误报率保持在较低水平。即使对于凭证盗窃或数据泄露等出现频率较低但微妙的威胁,框架也能维持较高的检测分数。与早期要么使用极少特征要么使用过多特征的入侵检测方法相比,SSIF 达到了平衡:它减少了模型需要考虑的测量数量,同时提升了检测质量,并将计算成本控制在适合资源受限的物联网环境的范围内。

从实验室框架走向日常防护

对非专业读者而言,关键结论是可以构建一个自动化、始终运行的安全层,保护大量智能设备,而无需昂贵硬件或持续的人工监督。通过让算法学习设备流量中真正重要的模式,并持续检查三类主要恶意行为——侦察、干扰与数据窃取——智能安全物联网框架可以在发现异常活动时通过电子邮件和警报提供早期警告。尽管未来工作将扩展到更丰富、更具多样性的真实世界数据集,本研究展示了将当下脆弱的智能家庭、医院和工业系统转变为更具韧性连接系统的明确路径。

引用: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

关键词: 物联网安全, 异常检测, 机器学习, 网络攻击, 入侵检测