Clear Sky Science · zh

面向未来5G无线基础设施的AI赋能网络安全框架

为什么保护5G与日常生活息息相关

第五代(5G)无线网络承诺提供极速下载、更流畅的视频通话、智慧城市、远程手术和自动驾驶等功能。但正是那些让5G强大的特性——连接海量设备、将计算能力推向网络边缘、以及将一张物理网络切分为多张虚拟网络——也为网络攻击打开了新通道。本文探讨如何保护这些未来网络,以便人们日常依赖的服务保持安全、可信且可用。

新优势带来新的薄弱点

早期移动网络主要关注更快的上网速度和更清晰的通话。相较之下,5G 被设计为支撑从家庭传感器到工业机器人在内的一切的灵活数字骨干。它采用了诸如网络切片(在共享硬件上运行多个虚拟网络)、边缘计算(在数据产生地附近处理数据)以及密集部署小基站等技术。这些进步大幅提升了速度和响应性,但也增加了攻击者可入侵的点。廉价且安全性不足的设备、暴露的软件接口,以及设备、无线塔、边缘服务器与核心数据中心之间的复杂关联,共同导致比4G更大的攻击面。

攻击者如何利用5G的弱点

作者概述了横跨物理和数字世界的广泛威胁态势。诸如天线和路边箱等物理设备可能被破坏或篡改。无线链路可能被干扰或欺骗,使手机和传感器连接到伪造的基站。在网络内部,频繁使用软件与虚拟化意味着单一被攻破的控制程序就能重新路由流量、窃听用户或破坏服务。原本为不同用途设计的网络切片——例如娱乐流媒体与远程手术——如果隔离失败,可能会彼此泄露。数以亿计安全性差的廉价物联网设备可能被劫持成僵尸网络,向网络发起恶意流量洪泛。除此之外,资源雄厚的国家支持团体可能悄然潜入5G基础设施,等待合适时机窃取数据或引发大规模中断。

通过分层与学习构建更聪明的防御

为应对这些威胁,论文提出了一个多层次的安全框架,将5G视为一系列互连区域的堆栈,而非单一待守的外围。在底层,每台设备在接入前必须证明其可信性,采用安全硬件检查、已验证的软件以及随着行为观测而动态更新的“可信度评分”。在中层,每个网络切片都有专门的安全规则并与其他切片严格隔离,限制入侵者的横向移动。一个专门的控制层监视虚拟网络功能之间的通信;任何异常的软件组件连接都会被标记并可自动关闭。在顶层,先进的人工智能实时扫描流量模式,寻找传统工具可能漏掉的细微攻击迹象。

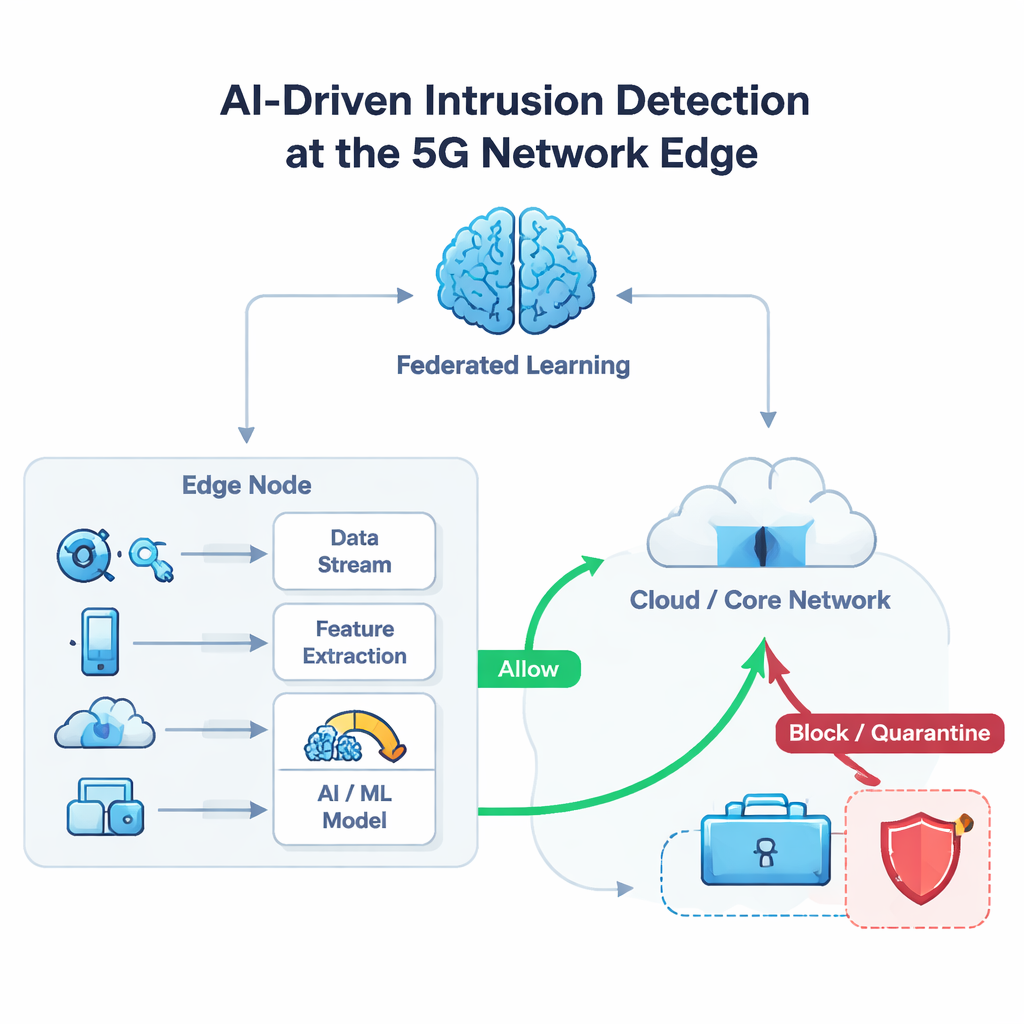

从边缘的AI监视

该框架的一个关键思想是将智能推向网络边缘,即数据最初产生之处。边缘服务器运行机器学习模型,检查来自邻近设备的数据包流,并为每个流量分配一个恶意概率。如果风险被评估为较高,边缘节点可以即时封阻该设备、隔离其流量或重新路由,从而在攻击到达网络核心前阻止许多攻击。为在不将敏感信息复制到集中数据库的情况下训练这些模型,系统使用联邦学习:边缘节点从本地数据中学习,然后仅共享抽象的模型更新,而非原始记录。在一个模拟的5G环境测试中,使用多达一百万台模拟设备并混合正常与恶意流量,这种方法以约97.6%的准确率检测出威胁,并在遭到主动攻击时仍将延迟保持在低至6.5毫秒。

这对未来连接意味着什么

对非专业读者而言,主要信息是:保障5G安全不会依赖单一的魔法防护,而是依赖多个协调的层,这些层不断衡量信任、监测异常行为,并在数分之一秒内自动响应。研究表明,将传统安全理念与AI和精心的网络设计相结合,可以让未来无线系统在服务数百万设备时既快速又有弹性。作者认为,这种主动的、AI增强的防御不仅对当前的5G 部署至关重要,对未来可能需要保护更高要求应用(如全息会议和全球实时机器控制)的6G 网络也同样必要。

引用: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

关键词: 5G 网络安全, AI 驱动的威胁检测, 网络切片安全, 边缘计算安全, 物联网安全