Clear Sky Science · zh

用于工业物联网与SCADA系统中鲁棒网络攻击检测的非局部注意力增强深度学习

为何保护智慧工业至关重要

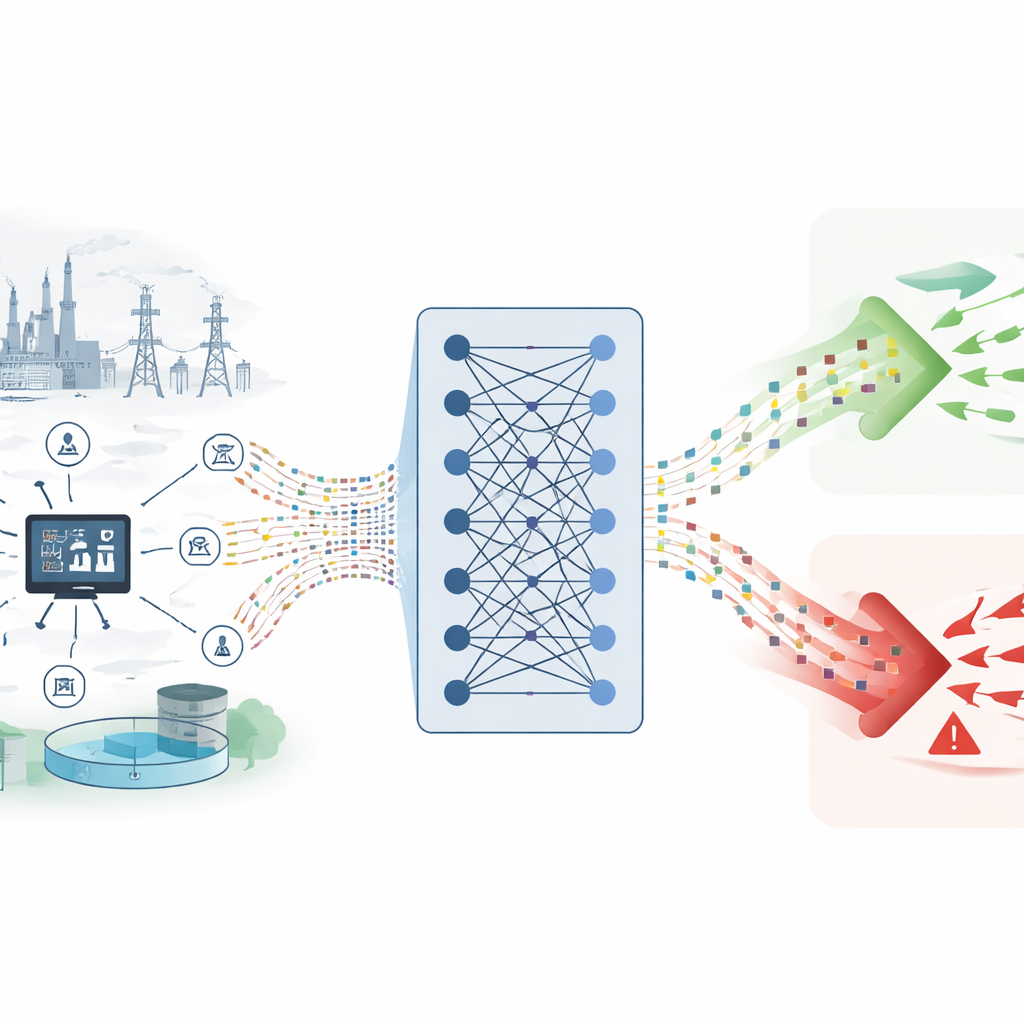

现代工厂、电网和供水系统越来越依赖联网的传感器与控制器来确保运行顺畅。这张设备网络,常称为工业物联网,为操作人员提供了强大的实时洞察力——但也为黑客打开了入口。本文所述的论文提出了一种新的人工智能系统,旨在在这些关键网络遭受可能引发停电、污染供水或使生产线停摆的攻击之前,识别出最罕见、最隐蔽的网络攻击。

当今工业如何互联

在许多关键领域,一个称为SCADA的中央控制平台监管着成千上万的现场设备:运行泵和涡轮的可编程逻辑控制器、测量压力和流量的传感器,以及用于切换断路器或阀门的远程单元。这些组件通过工业网络不断通信,将数据发送到控制室并接收指令。由于这些系统如今广泛连接——有时甚至可从公共互联网访问——它们已成为有吸引力的攻击目标。单个弱点或过时设备(处理能力有限且安全性差)就可能为攻击者提供立足点,从而扰乱整个工厂或地区。

为何传统防御不足以应对

针对这些网络的传统防御主要依赖固定规则:阻止匹配已知模式流量的防火墙和查找熟悉恶意软件签名的入侵检测工具。这类静态方法在面对持续变化的威胁时捉襟见肘。现代攻击者使用此前未见的“零日”手法、长期隐蔽的攻击活动,以及对传感器读数或控制信号的细微操纵,这些都能躲过基于规则的检查。与此同时,人工分析人员无法实时监视海量的工业网络数据。这些限制推动了对机器学习与深度学习的兴趣,因为它们能学习正常行为模式并自动标出异常活动。

更智能的网络流量监测方式

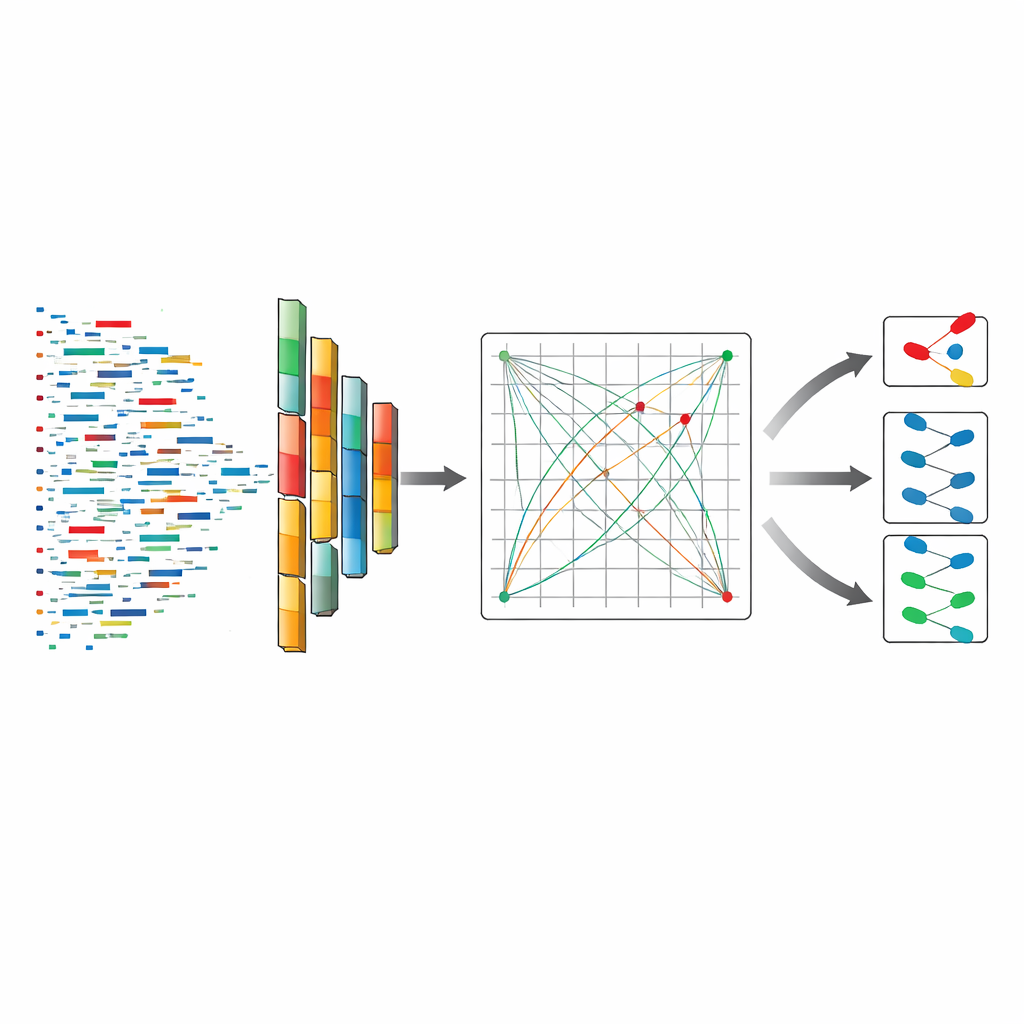

作者提出了一个专为工业物联网和SCADA流量设计的深度学习模型,名为DeepNonLocalNN。该模型不把每个数据点孤立看待,而是同时观察跨时间和多种测量之间的模式——例如数据包大小、时隙间隔以及设备间的数据传输速率。模型以擅长发现局部模式的卷积层为起点,比如来自异常设备的反复突发流量。在此基础上,它加入了“非局部注意力”模块,允许模型权衡流量流中远距事件之间的关系。这种组合有助于检测分散且微妙的恶意行为迹象,而这类迹象更简单的模型可能会错过。

在逼真环境中测试模型

为了评估DeepNonLocalNN的效果,研究人员使用了一个大型公共数据集,该数据集模拟了真实的工业网络,包含超过一百万条日常与恶意流量样本。大部分数据看起来是正常的,只有极少数对应严重攻击,例如隐蔽的后门或精心构造的命令注入。这种不平衡反映了现实:攻击罕见但危害重大。团队将他们的模型与若干成熟的深度学习方法进行了比较,包括追踪序列的循环网络和其他基于注意力的架构。他们不仅衡量整体准确率,还评估每种攻击类型的识别效果,特别是对稀有攻击的识别能力。

结果揭示了什么

DeepNonLocalNN表现出色。它几乎正确分类了所有流量,在标准的准确性和检测指标上接近完美。更重要的是,在识别最稀少但最危险的攻击类型方面,它远胜于竞争模型。其他方法常将这些稀有情况误判为正常流量,而新模型能够检测到大多数此类攻击,这得益于它将细粒度的局部模式与全局流量视角结合的能力。作者还使用了专门的训练策略来应对数据不平衡,确保模型不会简单地偏向占绝大多数的正常类别。

对日常生活意味着什么

对非专业读者来说,关键结论是更智能的算法可以为我们所依赖的关键基础设施——电力、供水、交通和制造——提供更强的预警系统。DeepNonLocalNN表明,让AI模型同时学习网络行为的局部细节与广泛上下文,可以在物理损害发生前捕捉到隐蔽且不常见的网络攻击。该工作尚未能在每个工厂中开箱即用——后续工作需降低其计算需求并在更多真实环境中测试——但它指向了比过去基于规则的防御更快速、可适应且能力更强的入侵检测工具。

引用: Yilmaz, M.T., Polat, O., Algul, E. et al. Non-local attention enhanced deep learning for robust cyberattack detection in industrial IoT-based SCADA systems. Sci Rep 16, 7857 (2026). https://doi.org/10.1038/s41598-026-37146-1

关键词: 工业物联网安全, SCADA 网络攻击, 入侵检测, 深度学习, 非局部注意力