Clear Sky Science · zh

一种集成格基的AES框架,用于资源受限边缘设备上的超安全生物特征保护

为什么你的指纹需要额外保护

现在很多人用指尖而不是密码来解锁手机、付账或登录应用。这样的做法既方便又显得技术前沿,但它掩盖了一个严重问题:如果有人窃取了你的指纹数字副本,你无法像更改密码那样更换指纹。本文提出了一种在日常设备上锁定指纹数据的新方法,即使黑客入侵设备,也无法重用或逆向工程出你的指纹。

从简单的解锁码到数字宝藏

我们的手机和其他“边缘设备”不断收集敏感信息——我们购买的东西、去过的地方以及在线互动的方式。指纹因其唯一性和易用性而成为保护这些数据的常用手段。但如今的系统通常存储经过处理的指纹“模板”,一旦被复制,就可能被重放或用来欺骗其他设备。传统加密工具如RSA、ElGamal或RC5可以保护这些模板,但在智能手机或智能门锁等小型设备上往往运行缓慢且耗电,而且仍存在技术熟练的攻击者可以利用的漏洞。

将指纹变为难以破解的密钥

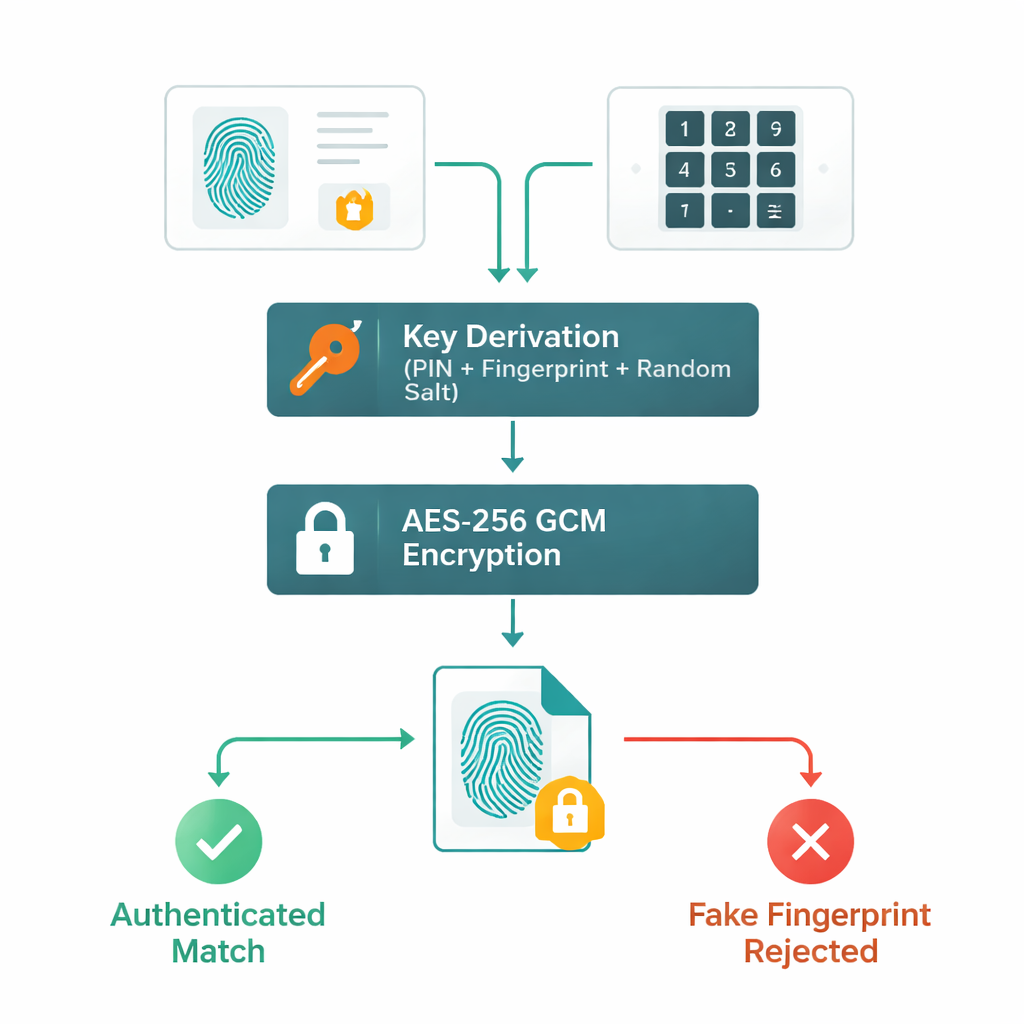

作者提出的框架并不把指纹仅视作身份标识,而是将其作为一次性、超强加密密钥的一部分。首先,对指纹图像进行清理和增强,以便将其微小的脊线特征(称为细节点)捕捉为紧凑的数字模板。然后将该模板与个人PIN结合,但不是以简单的方式。PIN会经过强哈希处理(SHA-512)和重复数千次计算的密钥派生过程。同时,一种受格数学启发并基于“带误差学习”(learning with errors)技术的特殊随机数生成器会产生不可预测的“盐值”和唯一的随机数。所有这些成分——指纹特征、PIN和基于格的随机数——被混合成用于AES-256 Galois/Counter Mode(GCM)加密算法的256位密钥。

在小设备上实现快速锁与钥匙

一旦生成该密钥,指纹模板本身就被加密为小于一千字节的扰乱数据块。稍后当你解锁设备时,系统扫描新的指纹,从新扫描和PIN中重生成密钥,并尝试解密存储的数据块。如果有任何篡改,AES-GCM内置的完整性检查会失败并拒绝访问。由于随机盐由轻量级的基于格的生成器产生,而非完整的、沉重的后量子加密系统,整个过程在标准手机级硬件上运行时间低于十分之一秒,既保持了流畅体验,又能抵抗暴力猜测、重放尝试和许多试图间接读取密钥的“侧信道”攻击手段。

将系统付诸考验

为了评估其设计效果,研究人员使用了公开的指纹库,包括广泛使用的FVC2002和SOCOFing数据集,以及用于模拟真实脊线模式的合成指纹。他们衡量了系统将真实用户与冒名顶替者区分开的准确性,以及加密和解密所需的时间。新框架在98.69%的案例中正确检测出伪造或不匹配的指纹——优于若干竞争方案——并且对模板的加密或解密仅需约20毫秒。额外分析显示,加密后的模板在本质上看起来像随机噪声,没有可供攻击者利用的可见结构,但在授权使用时仍能被完好恢复。

对日常用户意味着什么

通俗地说,这项工作展示了一种在不拖慢手机或智能设备的情况下,使基于指纹的登录更安全的方法。你的指纹不会以可读图片或简单模板的形式保留在设备上;相反,它参与创建一个一次性锁,只有你的指纹、PIN和内置随机数的组合才能打开。即使攻击者复制了加密数据,也无法逆向恢复出你的指纹或在其他地方重用。随着智能家居、汽车和城市中设备的普及,类似的方法可让我们更有信心地依赖生物识别技术,确保我们“不可更改”的身体特征保持私密。

引用: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

关键词: 指纹安全, 生物特征认证, AES-256加密, 边缘设备, 基于格的密码学