Clear Sky Science · zh

用于雾计算环境中的网络入侵检测的新型基于Transformer的模型

为何在网络边缘部署更智能的防御至关重要

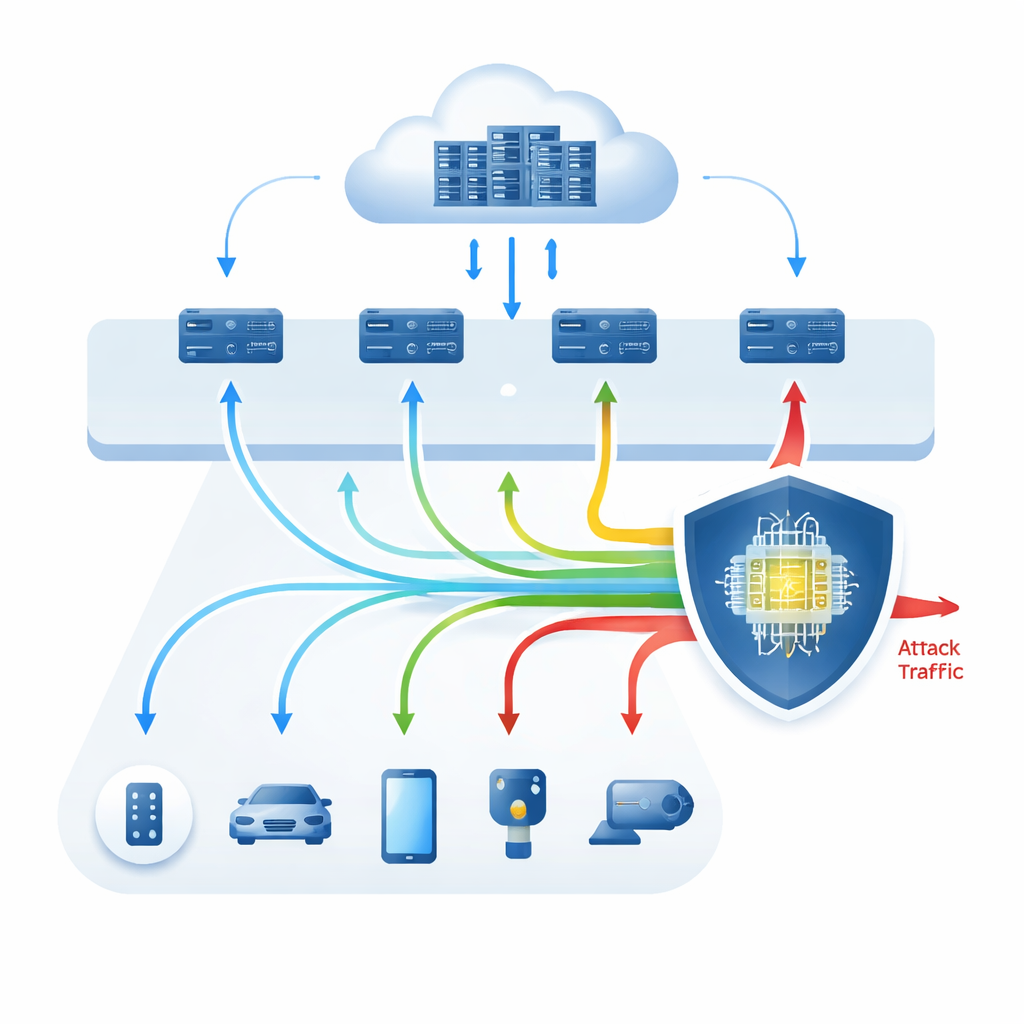

我们的家庭、汽车、工厂和城市如今依赖无数持续互相通信并与云端交互的小型设备。为了保持低延迟,这些数字通信中的大部分由一个中间层处理,称为“雾计算”,由靠近用户的本地网关和小型数据中心组成。但这种便利也为黑客打开了新的机会。本文探讨了一种新型人工智能模型——称为Transformer——如何在这一雾层中充当异常敏锐的守护者,在恶意活动到达关键系统之前识别网络流量中的危险行为。

介于你与云端之间的计算节点

雾计算位于边缘的小型设备(如传感器、手机和智能家电)与强大的云数据中心之间。与将所有数据直接发送到远程服务器不同,大部分数据会在附近的雾节点中被短暂处理或过滤。这种架构降低了延迟并节省带宽,但也意味着安全检查必须在资源有限的情况下快速完成。网络入侵检测系统用于监视流量中是否有拒绝服务攻击、探测扫描或试图悄然接管账户等攻击迹象。传统系统依赖固定规则或已知攻击的签名,常常漏掉新出现或正在演化的威胁,尤其是在现代物联网设备产生的大量多样流量中更是如此。

从经典算法到深度学习及其延伸

作者首先回顾了现有方法如何在这一苛刻环境中尝试检测入侵。经典机器学习方法通过学习“正常”流量的特征并标记偏离行为来检测异常,使用的算法包括k近邻、决策树、随机森林和简单神经网络。深度学习方法(包括循环网络及其变体如RNN、LSTM、GRU)进一步通过自动挖掘原始流量中的复杂模式来捕捉之前未见过的攻击。然而,这些深度模型通常需要大量带标签的数据、运行成本高,并且常表现为黑箱,难以解释为何触发警报。在雾计算环境中这些限制尤为突出,因为硬件较为有限且安全分析人员需要可理解的警告信息。

重新解读网络流量的新方法

为了解决这些问题,论文提出了一种为雾环境下网络入侵检测量身定制的基于Transformer的框架。与将每条流量记录视为一长串数字不同,该模型将每个特征视为短序列中的“标记”(token),让其注意力机制学习特征在整个记录中如何相互关联。作者探索了三种变体:类似GPT的仅解码器风格、类似BERT的仅编码器风格,以及完整的编码器—解码器Transformer。所有模型都在广泛使用的基准数据集(NSL-KDD)和更现代的以物联网为中心的数据集(IoT-20)上进行训练和测试。通过细致的数据准备、交叉验证以及处理罕见攻击类型的技术来减少偏差和过拟合。

接近完美的性能与更清晰的决策依据

结果令人瞩目。在NSL-KDD基准上,完整Transformer模型在二分类“攻击 vs. 正常”和多类别攻击区分任务上均达到了100%的准确率、精确率、召回率和F1分数。在更能反映当今多样化物联网流量的IoT-20数据集上,模型仍取得很高的分数:二分类约99.6%的准确率,多类别攻击识别超过95%。作者还将其系统与多种最先进的机器学习和深度学习方法进行了比较,发现Transformer总体上与之匹配或超越,同时仍足够快速,适合在雾节点上部署。为使行为更透明,研究还使用可解释人工智能工具来排序哪些流量特征对每个决策影响最大,并通过构造有意扰动的“对抗”样本来测试鲁棒性。即便在此类攻击下,Transformer仍保持了强劲的性能,并显示出其依赖的关键特征。

从实验室成功到现实世界保护

简而言之,这项工作表明,驱动现代语言模型的同类技术可以被改造为一种高度可用且更具可解释性的雾网络安全守护者。通过学习网络数据不同部分如何相互作用,基于Transformer的系统能够以惊人的准确性识别常见与罕见的入侵,同时运行速度足够快,适合部署在网络边缘。作者指出,仍需在实时且不断变化的流量上开展更多试验,未来工作应侧重于扩展该方法、应对攻击模式的变化以及在众多分布式雾节点间保护隐私。尽管如此,研究表明Transformer风格的模型有望成为保护支撑我们日常生活的大规模设备网络的基石之一。

引用: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

关键词: 雾计算安全, 网络入侵检测, Transformer 模型, 物联网网络攻击, 边缘人工智能