Clear Sky Science · zh

用于检测软件定义网络中DDoS攻击的混合机器学习方法

为什么阻止网络流量洪泛很重要

当你在线观看电影、购物或使用云应用时,数据会在必须保持快速可靠的网络中传输。一个越来越流行的网络运行方式——软件定义网络(SDN)——为企业提供了更多的控制力和灵活性,但它也为称为分布式拒绝服务(DDoS)的强大网络攻击打开了通路。这类攻击用垃圾流量淹没系统,直到真实用户被锁定在外。本研究展示了一种定制化的机器学习方法如何及早且准确地识别这些流量洪泛,从而在我们最需要时帮助保持在线服务的可用性。

一种新型网络,带来新的弱点

传统网络依赖路由器等设备,它们既决定数据去向又实际转发数据。SDN 将这些角色分离:被称为控制器的中央“脑”决定流量如何流动,而更简单的交换机则只按其指令执行。这种分离使网络更易管理、构建成本更低,并且对数据中心、云平台、5G 和物联网等高负载应用更具适应性。但这也有代价。由于大量控制权集中在控制器并通过开放的软件接口暴露,攻击者可以将攻击重点放在那里。如果他们能用虚假请求淹没控制器,就能一次性瘫痪整个网络。

攻击者如何将有用功能变成武器

DDoS 攻击利用被入侵的设备大军——从家用电脑到未受保护的摄像头——向目标发送大量不必要的流量。在 SDN 中,这类目标往往是控制器或向其报告的交换机。每个新的或异常的数据流都会迫使控制器做出决策并在交换机中更新规则。在 DDoS 洪泛期间,流和控制消息的数量会激增,耗尽控制器资源并阻碍正常用户。以往的检测工具往往依赖旧的、非 SDN 的数据或固定阈值,因此难以应对更新、更隐蔽的攻击以及现代网络流量不断变化的模式。

构建真实的攻击与正常流量图景

为了解决这些不足,研究人员没有重用旧数据集,而是搭建了自己的 SDN 测试环境。使用广泛采用的开源 SDN 控制器(Ryu)和虚拟交换机,他们创建了一个简单但经过精心控制的网络,可以生成日常流量和多种类型的 DDoS 洪泛(基于 TCP、UDP 和 ICMP)。控制器定期收集关于每个流和每个交换机端口的详细统计数据,例如流持续时间、通过的数据包和字节数、活跃流数量以及每个端口使用的带宽等。这些测量被转化为 22 个有针对性的特征,包括捕捉每个流携带数据量的新平均值。每条流记录都被自动标注为良性或恶意,最终生成了一个中等规模的、针对 SDN 的数据集,共 99,225 条样本。

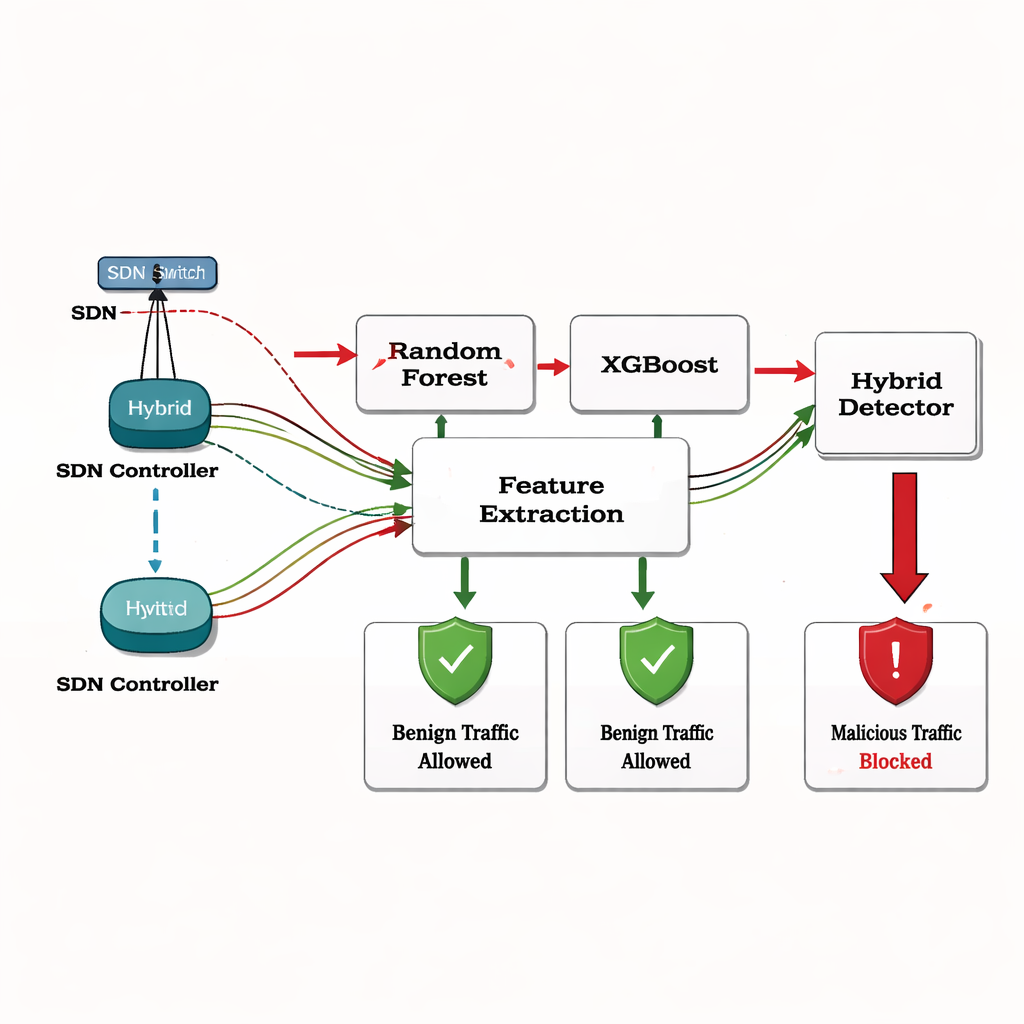

协同工作的学习引擎以发现问题

利用该数据集,团队比较了多种机器学习方法来将流分类为正常或攻击流量。他们发现,像逻辑回归或基础决策树这样的简单模型错过了许多统计数据中隐藏的微妙模式。两种基于树的“集成”方法——随机森林和 XGBoost——表现突出,它们以不同方式处理复杂关系。研究人员随后将它们组合成一个混合模型,让两种方法共同对结果投票。这个协同检测器达到了 99.36% 的准确率,误报极少且几乎没有漏报。使用接收者工作特性(ROC)曲线的测试显示性能接近完美,这意味着该模型可以在广泛设置下区分攻击流量与正常流量。

从早期预警到自动防御

除了检测之外,作者还概述了如何将此类模型直接接入 SDN 控制器。随着控制器收集实时统计数据,它可以将这些数据输入训练好的模型,当某条流看起来具有恶意时,立即向交换机下发新规则以丢弃、限速或阻断该流量。尽管本研究仅在受控的单交换机环境中使用合成流量进行测试,但结果表明,精心选择的、适用于 SDN 的特征与智能混合学习方法相结合,能够在及时响应之前可靠地识别 DDoS 攻击。对非专业读者而言,关键的信息是:将现代网络设计与同样现代、数据驱动的防御手段相结合,可以使我们依赖的在线服务在面对大规模流量洪泛时更具弹性。

引用: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

关键词: 软件定义网络, DDoS攻击, 机器学习, 网络安全, 流量检测