Clear Sky Science · zh

用于 Android 物联网恶意软件检测的高效特征排序混合框架

为什么你的智能设备需要更好的保镖

从智能门铃和电视到工厂传感器和联网汽车,数十亿设备现在运行 Android。便利背后有一个隐性代价:这些设备越来越成为恶意软件的目标,这些恶意软件可能窃取数据、监视用户或劫持整个网络。本文提出了一种新的方法,能够在低功耗设备上快速且高效地发现此类攻击,为家庭、医院、城市和工业带来更安全的路径。

日常设备中日益严重的问题

Android 因其灵活、开源且易于改造,已成为许多物联网设备的默认操作系统。正是这种开放性吸引了不法分子。许多基于 Android 的设备没有防病毒保护,依赖不受信任的应用商店,且很少获得及时的安全更新。近期威胁——包括发起大规模网络拥塞攻击的僵尸网络以及悄无声息收集密码、消息甚至生物识别数据的间谍软件——表明移动和物联网恶意软件正迅速演化。传统防御手段,例如特征匹配和简单的权限检查,在攻击者隐藏代码或实时改变行为时,往往难以跟上。

同时从两个角度审视应用

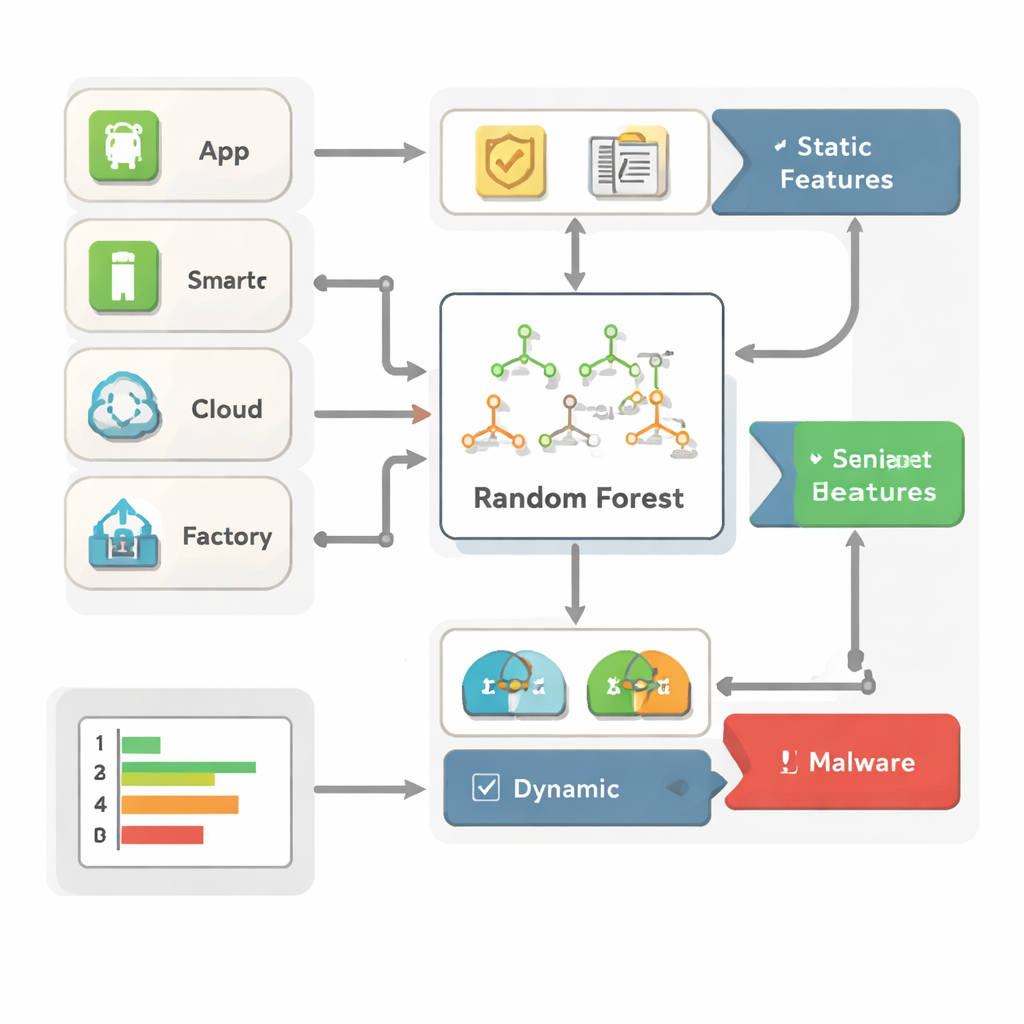

作者认为,单一视角已不足以应对当下威胁。因此他们结合了两种互补视角。第一种通常称为静态分析,检查应用请求了哪些权限、触及了哪些编程接口以及基本元数据——在不运行应用的情况下进行。第二种是动态分析,观察应用运行时的实际行为:如何使用内存和处理器、发出哪些系统调用以及如何进行网络通信。通过融合这两类线索,框架既能捕获明显的威胁,也能发现更微妙、可能躲过单一方法的变形恶意软件。

教一片决策树森林识别不良行为

为了把这些丰富的线索转换为决策,系统使用了一种叫随机森林的机器学习方法,可以把它看作是一群简单决策树对应用是否良性的投票。关键在于,作者并未将每个原始细节全部喂入模型,而是使用两种有用性度量对特征进行排序,只保留最具信息量的那些。此精简步骤减少了模型需要处理的数据量,加快了检测速度,并更清晰地表明哪些信号——例如某些短信权限、可疑的网络端口或异常的内存模式——在驱动其裁决。由于随机森林天然能突出哪些输入最重要,安全分析人员也能更好地理解并信任系统的判断。

在不同攻击类型和数据上的测试

该框架在四个知名的 Android 和工业物联网数据集上进行了评估。其一(Drebin)侧重于应用权限和代码,另一份(TUANDROMD)包含更详细的应用特征,第三份(CCCS‑CIC‑AndMal‑2020)跟踪应用运行时行为,第四份(CIMD‑2024)记录了真实工业设备多年的网络活动。在前三个数据集上,系统达到了极高的准确率——约 99% 到 100%——同时具有类似强劲的精确率和召回率,意味着很少漏报恶意软件或将干净应用误判。它运行快速、内存需求适中,适合无法承载大型深度学习模型的边缘设备。工业数据集揭示了一个重要限制:由于良性流量远多于攻击流量,简单模型在看似准确的同时可能仍会错过许多稀有但危险的威胁,这凸显了处理数据偏斜问题的必要性。

当前的局限与未来改进方向

尽管所提方法在若干基准上表现优异,但在恶意流量稀少且多样的真实工业网络中效果较差。作者坦承,在这种情况下,模型往往偏向多数的“安全”类别,忽视较小的恶意软件家族。他们建议通过更智能的采样、代价敏感训练以及持续的特征工程来改进,并对试图欺骗学习型系统的伪装性恶意软件进行测试。即便如此,这项工作表明,经过精心设计且透明的模型可以在不承担深度学习沉重成本的情况下提供近乎最新水平的防护,为保护日益增多的 Android 设备提供了实用蓝图。

对日常安全的意义

对非专家而言,结论很简单:可以构建既智能又足够轻量以运行在日常设备上的恶意软件防御系统,而且这些系统足够透明,便于人工专家审计其工作原理。通过结合应用声称要做的事情与其实际行为,并聚焦于最有说服力的预警信号,该框架能显著降低基于 Android 的手机和设备成为诱人目标的风险。若能进一步完善以应对高度不平衡的真实世界数据,类似系统可能成为保护我们互联的家庭、医院、工厂和城市免受数字入侵的关键无形安全网的一部分。

引用: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

关键词: Android 恶意软件, 物联网安全, 机器学习, 混合分析, 随机森林