Clear Sky Science · tr

Ağ güvenliği için kıyaslama veri setlerinde anomali tabanlı saldırı tespiti: kapsamlı bir değerlendirme

Çevrimiçi herkes için daha akıllı savunmalar neden önemli

Gönderdiğiniz her e-posta, izlediğiniz video veya çevrimiçi ödediğiniz her fatura, saldırganlar tarafından sürekli olarak yoklanan ağlar üzerinden geçer. Saldırı tespiti sistemleri adı verilen güvenlik araçları, bu trafiği sorun belirtileri açısından tarayan dijital alarm sistemleri olarak görev yapar. Ancak saldırılar daha çeşitli ve sofistike hale geldikçe, eski kural tabanlı araçlar yetişmekte zorlanıyor. Bu çalışma, modern derin öğrenme yöntemlerinin hem bilinen hem de daha önce görülmemiş tehditleri tespit ederken yanlış alarmları düşük tutan daha doğru ve uyarlanabilir alarmlar sağlayıp sağlayamayacağını inceliyor.

Sabit kurallardan deneyimle öğrenmeye

Geleneksel saldırı tespiti araçları, antivirüs yazılımları gibi çalışır: kataloglanmış saldırılarla eşleşen belirli imzaları ararlar. Bu yaklaşım tanıdık tehditler için hızlı ve güvenilirdir, ancak saldırganlar taktik değiştirip sıfır-gün (zero-day) sömürüleri kullandığında başarısız olur. Daha yeni bir strateji olan anomali tespiti ise normal ağ davranışının nasıl göründüğünü öğrenir ve sıra dışı etkinlikleri işaretler. Bu, yeni saldırıları yakalamada daha iyidir, ancak çok sayıda yanlış alarma yol açma riski taşır. Yazarlar, katmanlı basit işlem birimlerinden oluşan ağların veriden otomatik olarak desenler öğrendiği yapay zekanın bir dalı olan derin öğrenmeye odaklanarak, anomali tespitinin uyarlanabilirliğini imza tabanlı sistemlerin güvenilirliğiyle birleştirmeyi amaçlıyor.

İki öğrenme motorunu teste sokmak

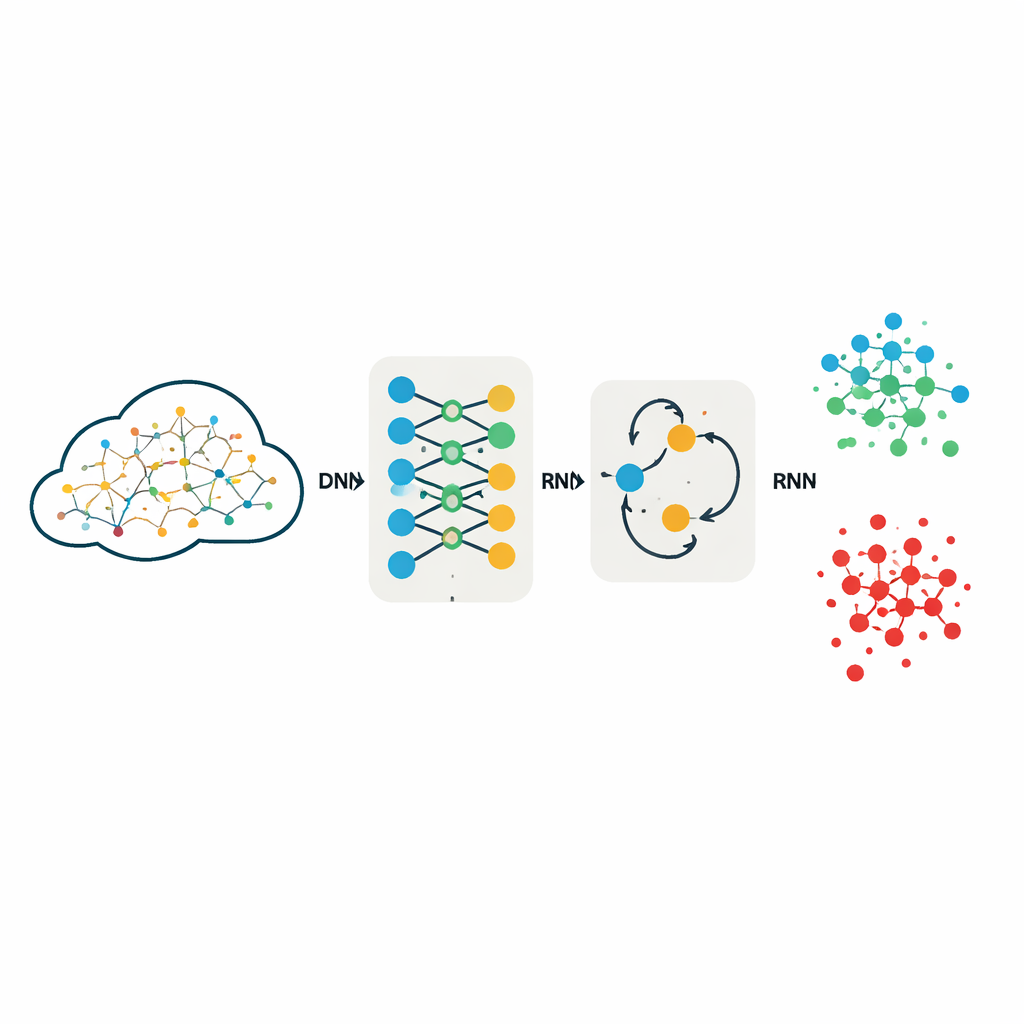

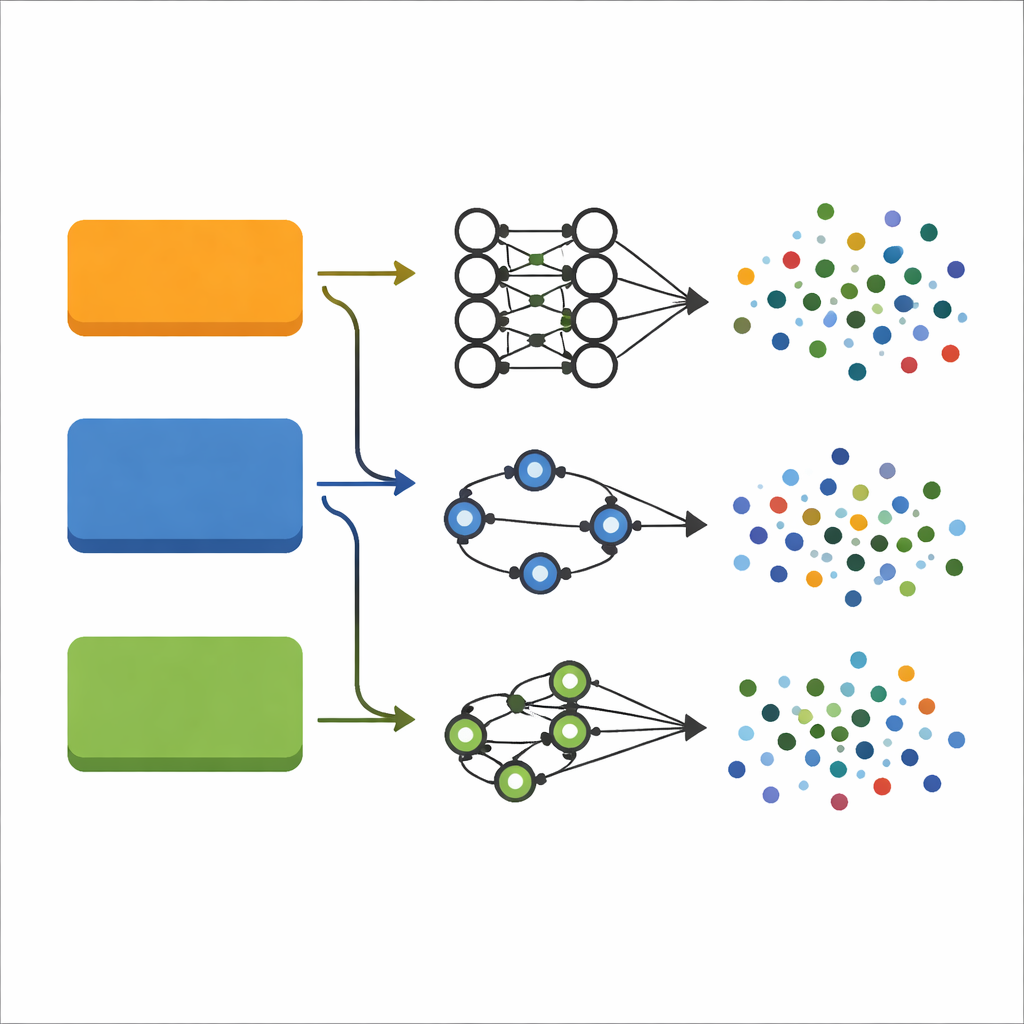

Araştırmacılar iki popüler derin öğrenme modelini değerlendiriyor: her ağ bağlantısını zengin sayısal bir kayıt olarak işleyen derin sinir ağı (DNN) ve sıralı veriler arasındaki ilişkileri yakalamak üzere dahili bir "hafıza" ekleyen yinelemeli sinir ağı (RNN). Özellikleri elle tasarlamak yerine, bu modelleri metin alanlarını sayılara çevirip tüm değerleri ölçeklendirerek her ağ bağlantısını tanımlayan tam ölçüm setleriyle besliyorlar. Her iki model de aynı şekilde eğitilip test ediliyor ve KDDCup99, NSL-KDD ve UNSW-NB15 olmak üzere yaygın kullanılan üç kıyaslama ağ trafiği koleksiyonunda sınanıyor; bu koleksiyonlar birlikte bir sunucuyu trafikle boğma (DoS) gibi saldırılardan yetki yükseltme girişimleri gibi gizli saldırılara dek geniş bir saldırı türü yelpazesini kapsıyor.

Çalışmanın dikkatle kurulma biçimi

Kıyaslamayı adil ve tekrar üretilebilir kılmak için ekip, model tasarımlarını kasıtlı olarak basit ve şeffaf tutuyor. DNN, 40–42 girdi özelliğini "normal" veya farklı saldırı aileleri gibi beş veya on trafik kategorisi üzerinden tahmine dönüştürmek için üç tam bağlı katman kullanıyor. RNN ise çok kısa bir diziyi modelleyerek özellikler arasındaki etkileşimleri hâlâ yakalayabilmek için hafif bir yinelemeli katman ve ardından nihai karar katmanı kullanıyor. Her iki model de aynı aktivasyon fonksiyonunu ve kararlı öğrenme için yaygın olarak benimsenmiş bir optimizasyon stratejisini kullanıyor. Kritik olarak, yazarlar veriyi küçültmek için özellikleri atlamıyor; önceki çalışmalar, agresif özellik indirgeme uygulamalarının nadir ama tehlikeli saldırıları ayırt etmede hayati olan ince ipuçlarını kaybedebileceğini göstermişti.

Sonuçlar doğruluk ve güvenilirlik hakkında ne söylüyor

Eski KDDCup99 ve NSL-KDD veri setlerinde, her iki model de çarpıcı şekilde yüksek performans gösteriyor: doğruluklar %99’un üzerinde ve yanlış alarmlar %1’in altında. Bu, neredeyse tüm kötü niyetli bağlantıların doğru şekilde yakalandığı ve çok az meşru bağlantının yanlış işaretlendiği anlamına geliyor. Daha modern ve zorlu olan UNSW-NB15’te, on farklı sınıf içeren bu veri setinde performans beklendiği gibi biraz düşüyor, ancak yine de güçlü kalıyor. DNN yaklaşık %96 doğruluğa ulaşırken, RNN yaklaşık %82 ile geride kalıyor. Ayrıntılı skorlar, DNN’in yaygın saldırıları iyi sınıflandırmakla kalmayıp, kurtçuklar ve kullanıcıdan root’a yükseltme saldırıları gibi nadir kategorileri de yüksek F1 skoru ile ele aldığını gösteriyor; F1 skoru saldırıları yakalamak ile kaçırmamayı dengeleyen bir ölçüdür. Daha karmaşık bir transformer tabanlı modelle yapılan deneyler ise aslında daha kötü performans gösteriyor; bu da ekstra mimari karmaşıklığın otomatik olarak daha iyi güvenlik sağlamayacağını düşündürüyor.

Daha güvenli ağlar için bunun anlamı

Çalışma, iyi tasarlanmış fakat nispeten basit derin öğrenme modellerinin pratik saldırı tespiti sistemlerinin omurgasını oluşturabileceği sonucuna varıyor. Tam özellikli kıyaslama veri setleri üzerinde doğrudan eğitim yaparak ve öğrenme süreçlerini dikkatle ayarlayarak, özellikle DNN geniş bir saldırı türü yelpazesinde düşük yanlış pozitif oranıyla son teknoloji doğruluğa ulaşıyor. Günlük kullanıcılar için bunun anlamı, hem rutin hem de alışılmadık tehditleri sürekli gereksiz alarmlar vermeden daha iyi tespit eden güvenlik araçları demek. Yazarlar, gelecekteki çalışmaların yinelemeli modelleri iyileştirmeye, hız için seçici özellik indirgeme yöntemlerini keşfetmeye ve derin özellik çıkarıcıları geleneksel sınıflandırıcılarla birleştirmeye dayılarak bu temelin üzerine inşa edilebileceğini; böylece gerçek dünya ağlarında hem güçlü hem de verimli saldırı tespiti yönünde ilerlemenin mümkün olduğunu öne sürüyorlar.

Atıf: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

Anahtar kelimeler: saldırı tespiti, ağ güvenliği, derin öğrenme, anomali tespiti, siber saldırılar