Clear Sky Science · tr

Ağ trafiği kullanarak proaktif Android fidye yazılımı tespiti için topluluk makine öğrenmesi

Telefonunuzun internet konuşması neden önemli

Akıllı telefonlarımız tüm gün sessizce internelle iletişim kurar. Bu konuşmanın içinde, siber suçluların dosyalarınızı ya da tüm cihazınızı kilitleyip bir ücret talep eden kötü niyetli bir saldırı türü olan fidye yazılımını gizlemeleri mümkündür. Bu makale, uygulamaların kendisine bakmak yerine o ağ trafiğini dikkatle izleyerek Android fidye yazılımlarını erken aşamada nasıl ortaya çıkarabileceğimizi araştırıyor; suçlular taktik değiştirdikçe öğrenen ve uyum sağlayan bir dizi akıllı makine öğrenmesi modeli kullanıyor.

Fidye yazılımı bir Android telefonu nasıl ele geçirir

Fidye yazılımları genellikle basit bir hata ile başlar: üçüncü taraf bir mağazadan zararsız görünen bir uygulama yüklemek, bir mesajdaki bağlantıya tıklamak ya da sahte bir güncelleme indirmek. Telefonuna yerleştikten sonra uygulama depolama, kamera, mikrofon veya sistem kontrolleri gibi geniş izinler ister. Bu izinler verildiğinde, fotoğrafları, belgeleri ve mesajları sessizce şifreleyebilir ve hassas verileri uzak sunuculara gönderebilir. Ancak gerçek niyetini ancak sonra gösterir: bir kilit ekranı veya uyarı mesajı gösterir ve erişimi geri yüklemek için genellikle kripto para ile ödeme talep eder. Bazı varyantlar kaldırma girişimlerine dirençli olacak şekilde tasarlandığından, bu tür tehditleri ortadan kaldırmak özellikle zor olur ve bir dikkatsizlik anını bireyler ve işletmeler için günler süren aksaklığa dönüştürebilir.

Dosyaları değil, akışı izlemek

Geleneksel antivirüs araçları bilinen kötü amaçlı kod “imzalarını” arar; saldırganlar yazılımlarını sürekli yeniden yazıp gizlediğinde bu yaklaşım zayıf kalır. Bu çalışma farklı bir yol izliyor: telefona giren ve çıkan verinin nasıl hareket ettiğini tanımlayan paket boyutları, paketler arasındaki zamanlama ve bağlantı örüntüleri gibi ağ trafiği meta verilerine odaklanıyor. Normal etkinliği ve on kötü şöhretli fidye yazılımı ailesini içeren 200.000'den fazla trafik kaydını kullanarak yazarlar, fidye yazılımının ayırt edici ritmini öğrenen bir sistem inşa ediyor: ani trafik patlamaları, alışılmadık bağlantı süreleri ya da günlük kullanımda nadiren görülen teknik bayrakların tuhaf bileşimleri. Bu yöntem davranışı koda göre incelediği için daha önce kataloglanmamış veya değiştirilmiş fidye yazılımı ailelerini tespit edebilir.

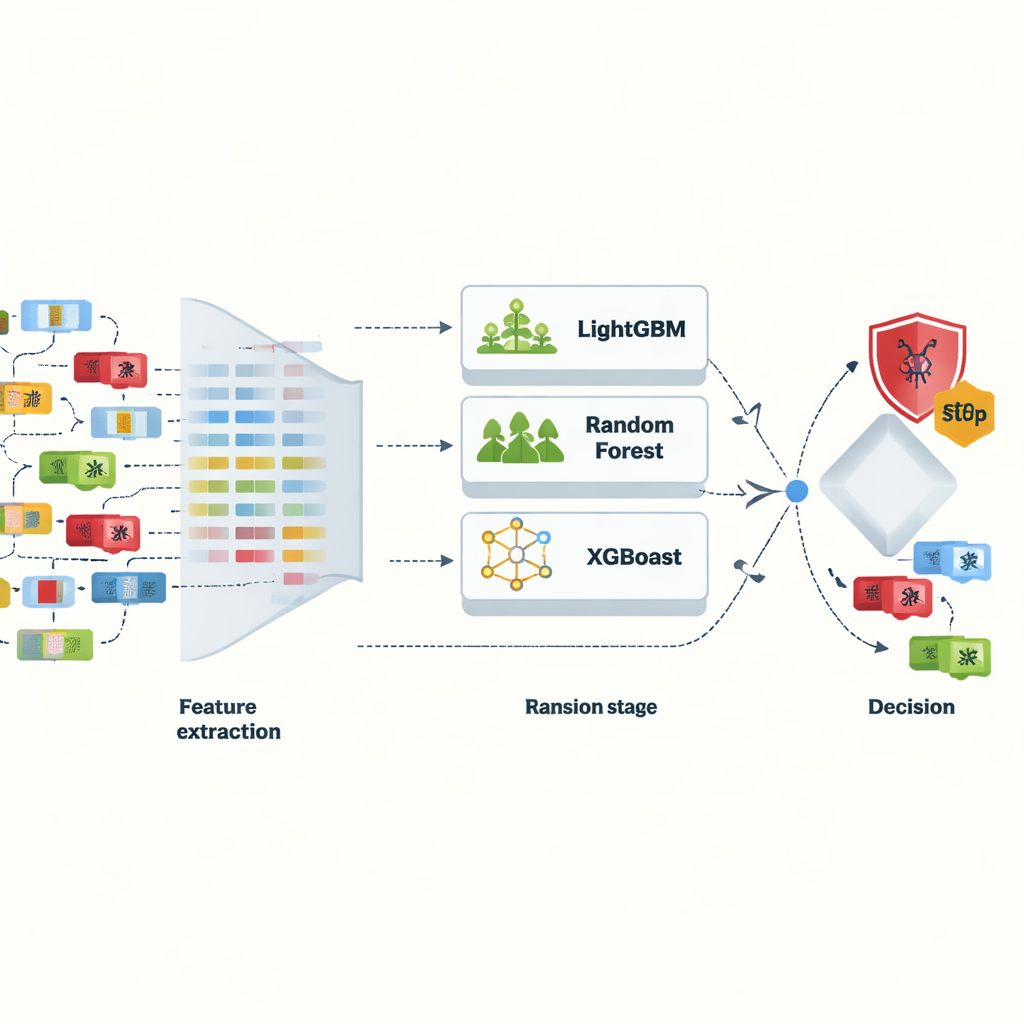

Bir dizi dijital “yargıç” oluşturmak

Tek bir modele güvenmek yerine araştırmacılar Light Gradient Boosting Machine, XGBoost, Random Forest ve diğerleri gibi birkaç makine öğrenmesi yaklaşımını bir araya getirerek bir topluluk (ensemble) kuruyor; bu tek bir değerlendiriciye değil bir uzman paneline danışmaya benziyor. Önce verileri temizleyip normalize ediyor, ardından ağ özniteliklerini filtreleyen, test eden ve sıralayan üç aşamalı bir boru hattı kullanarak en bilgilendirici özellikleri seçiyorlar. SMOTE gibi tekniklerle fidye yazılımı örneklerinin sıradan trafiğin içinde kaybolmaması için veri seti dengeleniyor. Titiz ayarlama ve beş katlı çapraz doğrulamanın ardından modeller karşılaştırmalı olarak değerlendiriliyor. Özellikle LightGBM çarpıcı bir performans sergiliyor; neredeyse tüm test vakalarında fidye yazılımını zararsız trafikten ayırt ediyor ve gerçek zamanlı kullanım için sınırlı kaynaklara sahip cihazlarda uygun olan nispeten küçük ve verimli bir özellik seti kullanıyor.

İnsan analistler için kara kutuyu açmak

Yüksek doğruluk tek başına güvenlik ekipleri için yeterli değildir; ekiplerin bir sistemin bağlantıyı neden tehlikeli olarak işaretlediğini anlaması gerekir. Bunu ele almak için yazarlar SHAP ve LIME adlı açıklanabilir yapay zeka araçlarını uyguluyor. Bu yöntemler her kararda en çok hangi trafik örüntülerinin etkili olduğunu ortaya koyuyor—örneğin hızlı şifrelemeyi andıran son derece kısa paket aralıkları veya bilgi kaçırılıyor gibi görünen olağandışı uzun veri akışları. Bu tür özellikleri MITRE ATT&ACK (ATT&CK) çerçevesinde kataloglanmış bilinen saldırgan taktikleriyle eşleyerek, sistemin uyarıları sadece evet-hayır cevapları olmaktan çıkıp araştırmacıların izleyebileceği ipuçlarına dönüşüyor. Bu şeffaflık modeli güvenilir kılmayı, savunma kurallarını iyileştirmeyi ve yeni bir fidye yazılımı dalgası ortaya çıktığında daha hızlı yanıt vermeyi kolaylaştırıyor.

Saldırganlar evrimleşirken uyumlu kalmak

Siber suçlular yerinde durmaz; bu yüzden tek seferlik eğitilmiş sabit bir model fidye yazılımları evrildikçe zamanla etkisini yitirecektir. Güncel kalmanın yollarını araştırmak için araştırmacılar trafik verilerini beş kronolojik bloğa bölerek bir LightGBM modelini adım adım güncelliyor ve çevrimiçi öğrenme senaryosunu taklit ediyor. Statik bir modelin doğruluğu bu değişen ortamda zayıflarken, kademeli olarak güncellenen versiyon daha güçlü bir performans koruyor; ancak son blokta yine de biraz kayıp yaşanıyor. Bu deney, kademeli öğrenmenin hem değerini hem de sınırlamalarını vurguluyor: sürekli güncellemeler yardımcı oluyor, ancak uzun vadeli sağlamlık yine periyodik yeniden eğitim veya daha gelişmiş uyarlanabilir stratejiler gerektirecek; özellikle saldırganlar şifrelenmiş ve gürültülü ağ ortamlarında saklanmanın yeni yollarını icat ettikçe.

Gündelik kullanıcılar için anlamı

Uzman olmayanlar için mesaj rahatlatıcı: verinin nasıl hareket ettiğine dikkat ederek, her olası kötü dosyayı kataloglamaya çalışmaktan daha hızlı ve doğru şekilde Android fidye yazılımlarını tespit etmek mümkün. Bu makalede önerilen çerçeve, dikkatli veri işleme ve açık açıklamalarla desteklenen iyi tasarlanmış bir makine öğrenmesi topluluğunun mobil cihazlar için pratik, gerçek zamanlı korumanın belkemiğini oluşturabileceğini gösteriyor. Bu yöntemleri gelecekteki tehditlere karşı sertleştirmek ve telefonlar ile uç cihazlarda verimli çalıştırmak için daha fazla çalışmaya ihtiyaç olsa da, çalışma telefonunuzun ağ trafiğindeki ince örüntülerin dijital yaşamınızı kilitlemeden önce fidye yazılımlarını sessizce engelleyen erken bir uyarı sistemi olarak hizmet ettiği bir geleceğe işaret ediyor.

Atıf: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Anahtar kelimeler: Android fidye yazılımı, ağ trafiği analizi, makine öğrenmesi güvenliği, topluluk modelleri, mobil siber güvenlik