Clear Sky Science · tr

Hibrit özellik seçimi yaklaşımı kullanılarak TON-IoT veri kümesinde saldırıların verimli tespiti

Neden akıllı cihazları korumak önemli

Ev kameralarından fabrikalardaki sensörlere kadar milyarlarca günlük cihaz artık internet üzerinden birbirleriyle konuşuyor; buna Nesnelerin İnterneti (IoT) diyoruz. Bu bağlantı kolaylık ve verimlilik sağlarken, aynı zamanda kötü niyetliler için yeni açıklar da yaratıyor. Burada özetlenen makale basit ama hayati bir soruyu ele alıyor: bu geniş cihaz ağlarında ağır, enerji-yoğun güvenlik yazılımlarına gerek kalmadan saldırıları nasıl güvenilir biçimde tespit edebiliriz?

Dijital ihlalleri fark etmenin zorluğu

IoT sistemlerine yönelik saldırıları incelemek için araştırmacılar genellikle normal çalışma ile siber saldırı zamanlarındaki ağ trafiğini kaydeden büyük, kamuya açık veri kümelerine dayanır. En yaygın kullanılanlardan biri, gerçekçi bir endüstriyel test ortamından elde edilen trafiği kaydeden ToN-IoT veri kümesidir; hizmet engelleme, fidye yazılımı, parola kırma ve araya girme gibi birçok saldırı türünü içerir. Ancak yazarlar bu veri kümesinin gizli bir tuzağı olduğunu gösteriyor: birçok saldırı sabit IP adresi ve port aralıklarından başlatılmış. Bu, bir modelin kötü niyetli davranışın neye benzediğini öğrenmek yerine "saldıranın kim olduğunu" öğrenerek hile yapabileceği anlamına geliyor. Böyle modeller laboratuvarda çok yüksek puan alabilir ama saldırgan yeni bir adresten geldiğinde kötü performans gösterebilir.

Hantal veriden davranışın sıkıştırılmış görünümüne

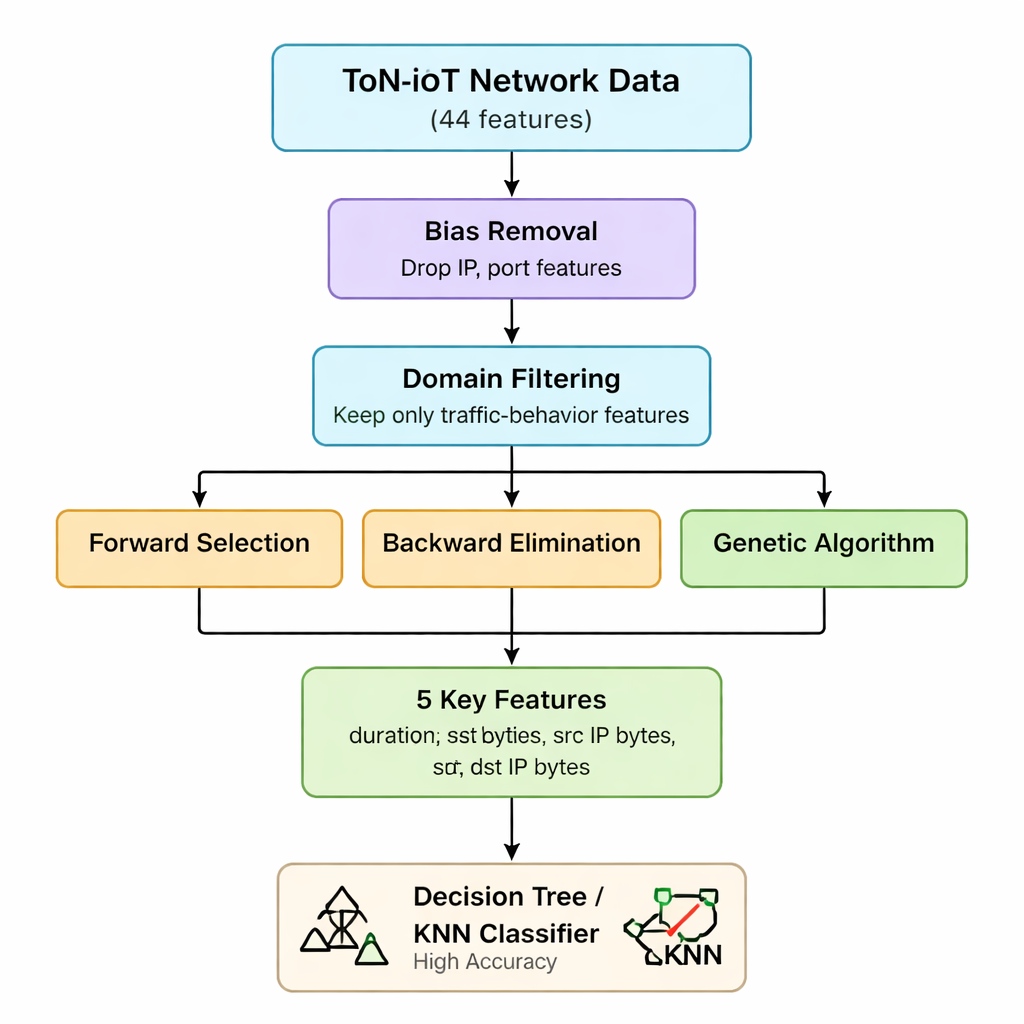

Orijinal ToN-IoT ağ verisi, her bağlantı için IP bilgileriyle web ve şifreli trafiğe kadar 44 farklı ölçüm içerir. Bunların tamamını işlemek hesaplama süresini ve bellek gereksinimlerini artırır; bu da küçük IoT ağ geçitleri ve uç cihazlar için sorun yaratır. Yazarlar önce saldırıların nasıl çalıştığına dair anlayışlarını kullanarak IP adresleri ve port numaraları gibi yanlı olan veya saldırıları ayırt etmede çok yardımcı olmayan özellikleri elerler. Çoğu IoT tehdidinin nihayetinde kimin kiminle konuştuğundan bağımsız olarak gönderilen/alınan paket ve bayt sayılarında ve bağlantı sürelerinde anormal desenler olarak ortaya çıktığını savunurlar. Bu ilk aşama, özellik kümesini 44'ten hacim ve süre ile ilgili yedi temel trafik istatistiğine indirger.

Hibrit özellik seçimi: aynı veri üzerinde üç mercek

Sonraki adımda ekip, hangi alt kümenin gerçekten en önemli olduğunu görmek için model eğiterek özellikleri ekleyen, çıkaran veya yeniden birleştiren üç farklı "wrapper" yöntem uygular. İleri seçim boş bir kümeden başlayıp yalnızca doğruluğu artıran özellikleri tutar. Geri eleme tüm yedi özellikten başlayıp çıkarıldığında doğruluğa zarar vermeyenleri kaldırır. Genetik algoritma paralel olarak birçok kombinasyonu keşfederek nesiller boyunca daha iyi alt kümeler evrimleştirir. Üçü de basit bir kararlı ağaç sınıflandırıcı kullanılarak, doğruluk ölçütüyle test edilir. Sonuçları kesiştirerek yazarlar beş sabit özellikten oluşan bir çekirdeğe ulaşırlar: bağlantı süresi, gönderilen bayt, alınan bayt ve bunların ilgili IP düzeyi bayt sayıları. Bu beş değişken, birçok farklı saldırı türünü işaret eden ani artışları veya trafikteki dengesizlikleri etkili biçimde yakalar.

Hafif modeller, yine de güçlü performans

Bu sadeleştirilmiş, davranış odaklı veri kümesiyle araştırmacılar basit makine öğrenimi modellerinin güvenli trafiği saldırılardan ne kadar iyi ayırt edebildiğini değerlendirir. Sadece seçilen beş özellik kullanıldığında, bir karar ağacı temel "saldırı vs normal" sınıflandırmasında %98,6 doğruluk ve birden fazla saldırı kategorisini ayırt etmede %97,2 doğruluk elde eder. k-en yakın komşu modeli benzer performans gösterir ve rastgele ormanlar veya gradyan artırma gibi daha karmaşık topluluk yöntemleri yalnızca çok küçük kazanımlar sunarken daha fazla hesaplama ve bellek gerektirir. Önemli olarak, yazarlar seçtikleri özelliklerin veri toplama biçiminin bir artefaktı değil, gerçekten bilgilendirici olduğunu istatistiksel testlerle doğrularlar. Bununla birlikte, normal akışlara karışmak üzere tasarlanmış ince araya girme (man-in-the-middle) saldırılarının tespitinin hâlâ daha zor olduğunu not ederler; bu durum gelecekte bu vakalar için daha zengin protokol veya zamanlama ipuçlarının gerekebileceğine işaret eder.

Gerçek dünya güvenliği için anlamı

Uzman olmayanlar için temel çıkarım şudur: IoT sistemlerini korumak için her zaman devasa modeller veya düzinelerce teknik ölçüme ihtiyaç yoktur. Sadece tek bir laboratuvar kurulumunda işe yarayan ipuçlarını çıkarıp bunun yerine bir avuç trafik davranışına odaklanarak yazarlar basit, hızlı algoritmaların çoğu saldırıyı yüksek güvenilirlikle yakalayabileceğini gösterir. ToN-IoT veri kümesinin beş özellikli versiyonu, ağın uç noktalarındaki sınırlı cihazlarda işlenmesi daha kolay olduğundan, tehditlere gerçek zamanlı tepki vermesi gereken yönlendiriciler, geçitler ve küçük hub’lar için pratik hale getirir. Kısacası çalışma, giderek etrafımızı saran günlük akıllı cihazlar için daha güvenilir ve dağıtılabilir bir izinsiz giriş tespiti yolunu işaret ediyor.

Atıf: Dharini, N., Janani, V.S. & Katiravan, J. Efficient detection of intrusions in TON-IoT dataset using hybrid feature selection approach. Sci Rep 16, 7763 (2026). https://doi.org/10.1038/s41598-026-37834-y

Anahtar kelimeler: Nesnelerin İnterneti güvenliği, izinsiz giriş tespiti, makine öğrenimi, özellik seçimi, ağ trafiği