Clear Sky Science · tr

Hafif ve doğru kötü amaçlı yazılım tespiti için federated TinyGAN kullanarak IoMT güvenliğini artırma

Bağlı tıbbi cihazlar için daha akıllı güvenliğin önemi

Hastane yataklarından akıllı saatlere kadar hızla artan sayıda tıbbi cihaz artık çevrimiçi, kalp atış hızları, insülin seviyeleri ve diğer hassas verileri sessizce topluyor. Bu "Tıbbi Şeylerin İnterneti" (IoMT) daha iyi, daha hızlı bakım vaat ediyor — ancak aynı zamanda bilgisayar korsanları için yeni kapılar açıyor. Burada özetlenen makale, bu cihazlardaki kötü amaçlı yazılımları yüksek doğrulukla ve sınırlı pil, bellek ve işlem gücü üzerinde nazikçe tespit eden yeni bir yaklaşım sunuyor.

Akıllı cihazlar dünyasında artan risk

İnfizyon pompalarından ev tipi tansiyon manşetlerine kadar milyarlarca günlük nesne internet üzerinden iletişim kuruyor. Ucuz, küçük ve birçok farklı üretici tarafından yapıldıkları için genellikle güçlü, tutarlı güvenliğe sahip değiller. Bu cihazlardan biri bile kötü amaçlı yazılımla enfekte olursa, bir hastane veya ev ağı içinde hızla yayılabilir, özel verileri çalabilir veya bir zamanlar büyük siteleri çevrimdışı bırakan Mirai botneti gibi yıkıcı saldırılar başlatabilir. Geleneksel savunmalar sıklıkla her cihazdan ham verileri toplayan, analiz eden ve kararları geri gönderen merkezi sunuculara dayanır. Bu yaklaşım etkili olsa da kırılgan cihazları aşırı yükleyebilir, gecikmelere yol açabilir ve saldırganların tek bir merkez veritabanını ele geçirerek her şeye erişmesini sağlayacak çekici hedefler yaratabilir.

Verileri açığa çıkarmadan cihazlardan öğrenmenin yeni yolu

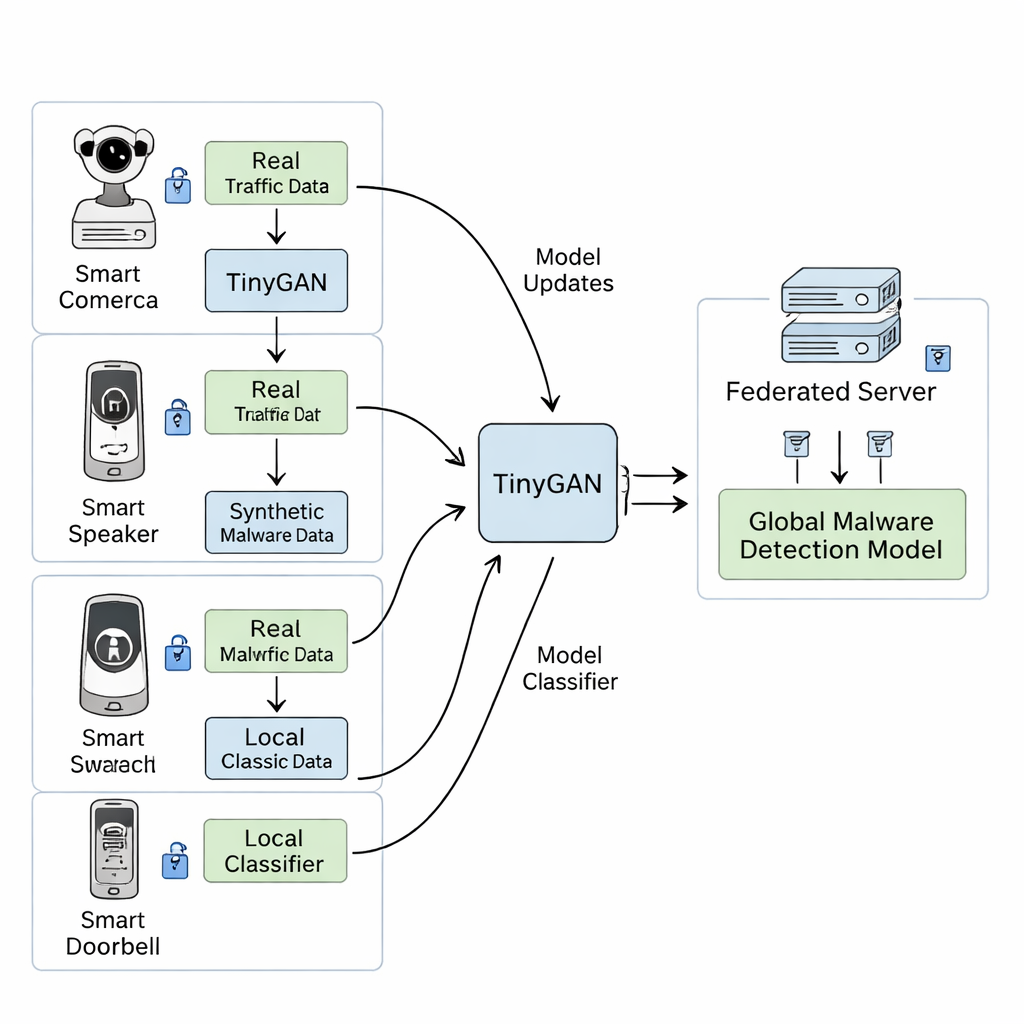

Yazarlar, federe öğrenme adı verilen bir tekniğe dayanan farklı bir strateji öneriyor. Ham verileri merkezi bir sunucuya göndermek yerine her cihaz kendi trafik günlüklerini kullanarak yerel olarak küçük bir tespit modeli eğitiyor. Periyodik olarak, cihazlar yalnızca anonimleştirilmiş model güncellemeleri — geliştirilmiş "pratik kurallar" gibi — merkezi bir sunucuya gönderiyor; sunucu bunları ortalayarak daha güçlü, paylaşılan bir model oluşturuyor ve geliştirilmiş sürümü geri gönderiyor. Hiçbir kişisel veya tıbbi veri cihazlardan dışarı çıkmıyor. Bu tasarım bant genişliği kullanımını azaltıyor, gizlilik yasalarına ve hasta güvenine saygı gösteriyor ve yeni saldırı kalıpları ortaya çıktıkça uyum sağlayabiliyor.

Nadir ve yeni saldırıları öğretmek

Güvenlikteki temel zorluklardan biri nadir veya daha önce görülmemiş ("sıfırıncı gün") kötü amaçlı yazılımları tespit etmektir. Gerçek dünya veri setleri genellikle dengesizdir: yaygın saldırılar her yerde görünürken bazı tehlikeli varyantlar yalnızca birkaç kez ortaya çıkar. Bunu ele almak için çerçeve, TinyGAN adı verilen kompakt bir sentetik veri üreticisi ekliyor. Her cihazda TinyGAN, kötü amaçlı ağ akışlarının istatistiksel "şeklini" öğreniyor ve sonra nadir bulunan kötü yazılım örneklerine benzeyen gerçekçi sahte örnekler oluşturuyor. Bu sentetik örnekler gerçek trafikle karıştırılarak yerel dedektörün eğitilmesi sağlanıyor; bu sayede çok büyük miktarda gerçek saldırı verisi toplamaya gerek kalmadan kötü davranışın neye benzeyebileceği konusunda daha zengin bir algı kazanıyor.

Sistemi gerçek ağ trafiğinde teste sokmak

Araştırmacılar yaklaşımlarını Mirai ve Hajime gibi birçok tanınmış IoT kötü amaçlı yazılım ailesini içeren büyük halka açık internet trafiği veri seti IoT-23 üzerinde test ettiler. Sistemi, merkezi bir sunucuya bağlı iki ölçülü uç cihazda — bir Raspberry Pi ve bir NVIDIA Jetson Nano — konuşlandırarak küçük ama gerçekçi bir IoMT kurulumunu taklit ettiler. Üç seçeneği karşılaştırdılar: basit bir sinir ağı (MLP), ileri beslemeli ve bellek tabanlı katmanları karıştıran daha derin bir model (FNN/LSTM) ve federe TinyGAN tasarımları. Daha ağır FNN/LSTM basit iki sınıflı görevde (kötücül vs. iyi niyetli) çok yüksek doğruluğa ulaşsa da, birçok kötü amaçlı yazılım türünü ayırt etmek istendiğinde zorlandı ve daha fazla zaman ve kaynak gerektirdi. Basit MLP küçük cihazlarda kolayca çalıştı ama her cihazın gördüğü çok farklı veriler arasında genelleme yapamadı. Buna karşın federe TinyGAN sistemi yaklaşık 20 eğitim turu içinde hızlıca yakınsadı ve model boyutu ile bellek kullanımını gerçek IoT donanımı için düşük tutarken %99,30 doğruluk, %100 geri çağırma (recall) ve yaklaşık %99,5 genel F1 skoru sağladı.

Tıbbi internet için sağlam, gizli koruma

Ham doğruluğun ötesinde, yazarlar sistemlerinin stres altındaki davranışını incelediler. Küçük ağdaki bir cihaz ele geçirilip kasıtlı olarak verileri yanlış etiketlese veya iletişim kanalı gürültülü olsa bile küresel modelin performansının yalnızca azaldığını ve zamanla gelişmeye devam ettiğini gösterdiler. Sentetik verilerin analizleri TinyGAN’in yalnızca eğitim setini kopyalamak yerine çeşitli, gerçekçi kötü amaçlı yazılım örnekleri ürettiğini doğruladı; bu da modelin aşırı uyumdan kaçınmasına ve tanımadığı saldırılarla daha iyi başa çıkmasına yardımcı oldu. Genel olarak çalışma, federe öğrenmeyi hafif bir sentetik veri üreticisiyle birleştirmenin, ağır donanım gerektirmeden veya hassas hasta bilgilerini açığa çıkarmadan tıbbi ve diğer IoT cihazlarını evrilen kötü amaçlı yazılımlara karşı güçlendirmenin pratik, gizliliği koruyan bir yolu olduğunu sonuçlandırıyor.

Atıf: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Anahtar kelimeler: IoT güvenliği, tıbbi cihazlar, kötü amaçlı yazılım tespiti, federe öğrenme, sentetik veri