Clear Sky Science · tr

Kuantuma dirençli sıfır-güvenli AI güvenliği için kategorik çerçeve

Neden AI güvenliği yeni tür bir kilit gerektirir

Yapay zeka hastanelerden fabrikalara ve evlere yayıldıkça, bu sistemleri çalıştıran modeller bilgisayar korsanları için başlıca hedefler haline geliyor. Aynı zamanda geleceğin kuantum bilgisayarları, bugünün verilerini koruyan birçok şifreleme şemasını kırma tehdidi oluşturuyor. Bu makale, hem zeki insan saldırganlara hem de yarının kuantum makinelerine dayanacak şekilde tasarlanmış, aynı zamanda küçük ve ucuz cihazlarda çalışabilen yeni bir AI model koruma yöntemi sunuyor.

AI etrafında “asla güvenme” kalesi inşa etmek

Yazarlar, “sıfır güven” adı verilen bir güvenlik felsefesinden yola çıkıyor. Bir kuruluş ağının içindeki her şeyin güvenli olduğunu varsaymak yerine sıfır güven, her erişim girişimini şüpheli kabul eder. Önerilen tasarımda dış müşteriler, korumalı yerel ağdaki AI modellere erişmeden önce bir ESP32 tabanlı aracıdan (broker) ve sonra bir ESP32 tabanlı güvenlik ajanından geçmek zorunda. Her istek kimin yaptığını, hangi modeli istediğini, ne zaman istediğini ve nereden geldiğini kontrol ediyor. Erişim dar, zaman sınırlı ve belirli rollere bağlı olduğu için sistemin bir bölümü ele geçirilse bile saldırganlar serbestçe diğer modellere veya verilere yatay hareket edemez.

Kuantum bilgisayarlara dayanabilecek kilitler

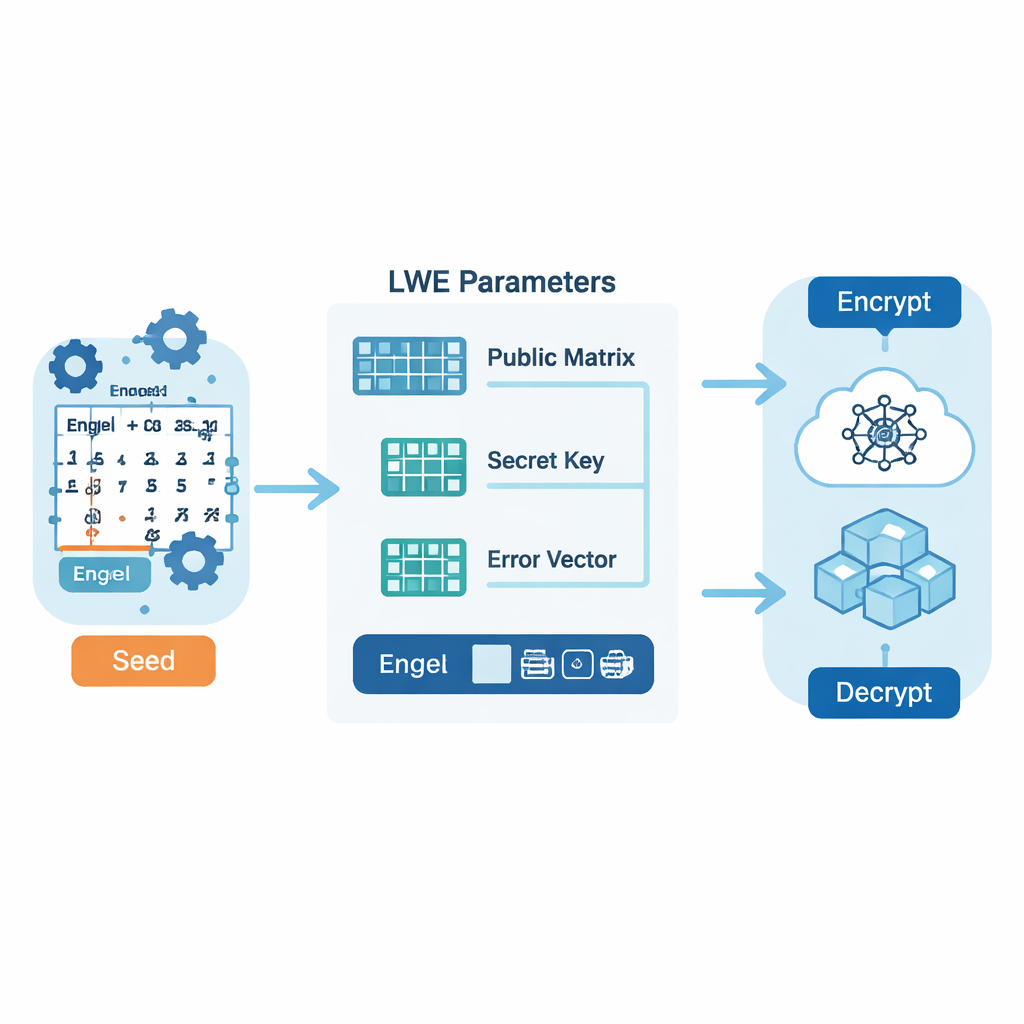

Bu sıfır-güven geçidinden geçen mesajları korumak için sistem, ızgara tabanlı kuantum sonrası kriptografi olarak bilinen bir teknik ailesine dayanıyor. Bugünün tanıdık sayı teorisi bulmacaları yerine, bu şemalar bilgiyi yüksek boyutlu sayı ızgaralarında gizliyor; bu yapıların kuantum makineler için bile çözülmesinin zor olduğu düşünülüyor. Bu çalışmadaki önemli teknik kıvrım, şifrelemeyi yönlendiren “rastgele görünümlü” sayıların nasıl üretildiğiyle ilgili. Geleneksel bir rastgele sayı üreteci kullanmak yerine yazarlar gizli bir gerçek sayıdan başlayıp bunu Engel açılımı adı verilen bir yöntemle uzun bir rakam dizisine genişletiyor, sonra bunu kaotik bir harita ile daha da karıştırıyorlar. Bu, verimli bir şekilde depolanıp yeniden üretilebilen kadar yapılandırılmış, bilinen saldırılara dayanacak kadar da öngörülemez bir değer akışı üretiyor.

Derin matematiği güvenlik planına dönüştürmek

Bu çerçeveyi ayıran unsur, tüm güvenlik iş akışını tanımlamak için kategori teorisi adlı bir matematik dalının kullanılmasıdır. Düşük seviyeli koda odaklanmak yerine kategori teorisi, anahtar üretimi, şifreleme veya rastgele dizilerin karıştırılması gibi her kriptografik işlemi soyut nesneler arasındaki bir ok (morphizm) olarak ele alır ve güvenlik politikalarını bu oklar arasındaki daha yüksek düzeyli eşlemeler olarak tanımlar. Sistemi bu şekilde organize ederek yazarlar, “şifreledikten sonra çözmek sizi orijinal mesaja geri getirir” veya “bir parametrenin değiştirilmesi güvenliği sessizce zayıflatmaz” gibi önemli güvenceleri basit diyagram kuralları olarak ifade edebilirler. Bu, bileşenler değiştirildiğinde veya yükseltildiğinde tasarımın sağlam kalmasını sağlamaya yardımcı olan katı bir kontrol listesi sağlar.

Güçlü güvenliği küçük donanımda çalıştırmak

Teorinin yanı sıra makale, AI hizmetlerinin önünde aracılı ve ajan rolündeki düşük maliyetli ESP32 mikrodenetleyiciler üzerinde tam bir uygulama rapor ediyor. Kuantuma dirençli şifreleme gerçekleştiriyor olmalarına rağmen cihazlar oldukça verimli kalıyor: şifreleme yaklaşık 11 milisaniye, şifre çözücü 3 milisaniyenin altında sürüyor ve kriptografik işlemlerden sonra boş heap’in %90’ından fazlası kullanılmadan kalıyor. Güç ölçümleri, yoğun ızgara hesaplamaları sırasında 500 milliwatt’ın altında kısa zirvelerle birlikte yaklaşık 300 milliwatt civarında sabit bir temel gösteriyor; bu seviyeler pil ile çalışan sensörler için uygundur. Testlerde sistem, 1.000’den fazla yetkisiz erişim girişiminin %100’ünü engellerken, toplam AI yanıt süresine bir saniyeden az ekledi; bunun çoğu şifrelemeden ziyade modellerin kendisinde harcanıyordu.

Güvenliği bozmadan gelecek güncellemeye hazırlanmak

Aynı matematiksel çerçeve ayrıca “kripto-esneklik”i destekliyor: bir şifreleme bileşenini—örneğin bugünün ızgara şemasını geleceğin bir standardı ile değiştirmeyi—kalan sistemi baştan yeniden tasarlamadan değiştirme yeteneği. Kategorik görünümde her kriptografik algoritma takılabilir bir modül olarak kabul edilir ve aralarındaki güvenli geçişler gizlilik ve bütünlük gibi güvenlik hedeflerini koruyan yapılandırılmış eşlemeler olarak ifade edilir. Bu, yeni kuantum sonrası standartlar veya donanım optimizasyonları geldiğinde değiştirilmesi gereken kod miktarını ve yeniden test gereksinimini azaltır.

Günlük kullanıcılar için bunun anlamı

Uzman olmayanlar için pratik mesaj şudur: AI için güçlü, geleceğe dayanıklı güvenlik sadece büyük veri merkezlerine ayrılmak zorunda değil. Sıfır-güven kontrollerini, kuantuma dirençli matematiği ve tüm parçaların nasıl birleştiği üzerine dikkatli akıl yürütmeyi birleştirerek yazarlar, küçük ve ucuz çiplerin bile güçlü AI modelleri için güvenilir bekçiler olarak hareket edebileceğini gösteriyor. Prototipleri her yetkisiz isteği reddediyor, gecikmeleri düşük tutuyor ve kriptografik en iyi uygulamalar değiştikçe gelişebiliyor. Geniş çapta benimsenirse, bu tür yaklaşımlar insanların güvendiği AI hizmetlerinin—akıllı tarımdan tıbbi izlemeye kadar—saldırganlar ve hesaplama teknolojisinin gelişmesiyle birlikte bile güvende kalmasına yardımcı olabilir.

Atıf: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Anahtar kelimeler: kuantum sonrası kriptografi, sıfır güven mimarisi, AI model güvenliği, ızgara tabanlı şifreleme, gömülü IoT güvenliği