Clear Sky Science · tr

Nesnelerin interneti ve siber-fiziksel sistemler için çalışma zamanında hareketli hedef savunmasının uygulanabilirliğini anlamaya doğru

Neden küçük bilgisayarlar büyük savunmalara ihtiyaç duyar

Akıllı termostatlardan endüstriyel robotlara kadar günlük yaşam, dünyamızı sessizce ölçen, kontrol eden ve otomatikleştiren küçük bağlı cihazlara dayanıyor. Ancak bu aynı cihazlar, uzun zamandır bilinen yazılım açıkları sömürülerek kötü niyetliler tarafından ele geçirilebiliyor. Bu makale, hareketli hedef savunması adı verilen güçlü bir güvenlik hilesinin, çoğu Nesnelerin İnterneti (IoT) ve siber‑fiziksel sistemleri (CPS) besleyen mütevazı donanım üzerinde gerçekten işe yarayıp yaramadığını — ve bunun artan derecede otomatikleşen dünyamızı güvende tutmak için ne anlama geldiğini — inceliyor.

Saldırganlar için hareketli bir hedef

Geleneksel güvenlik araçları, örneğin güvenlik duvarları veya antivirüsler, çoğunlukla bir saldırı başladıktan sonra harekete geçer. Hareketli hedef savunması farklı bir taktik dener: sistemin ana parçalarını sürekli değiştirir, böylece saldırganlar nereye nişan alacaklarından asla emin olamazlar. Burada incelenen özel teknik Adres Uzayı Düzeni Rastgeleleştirmesi (ASLR)’dir; bu, programların ve kütüphanelerin bellekte nerede yer aldığını her çalıştırmada karıştırır. Böylece saldırganlar zayıf bir nokta olduğunu bilseler bile, onun kesin adresini kolayca bulamazlar. ASLR artık büyük işletim sistemlerinde standarttır, ancak kaynakları sınırlı küçük cihazlarda — IoT ve CPS’de yaygın olan türlerde — nasıl davrandığı iyi anlaşılmamıştır.

Üç sistemi teste koymak

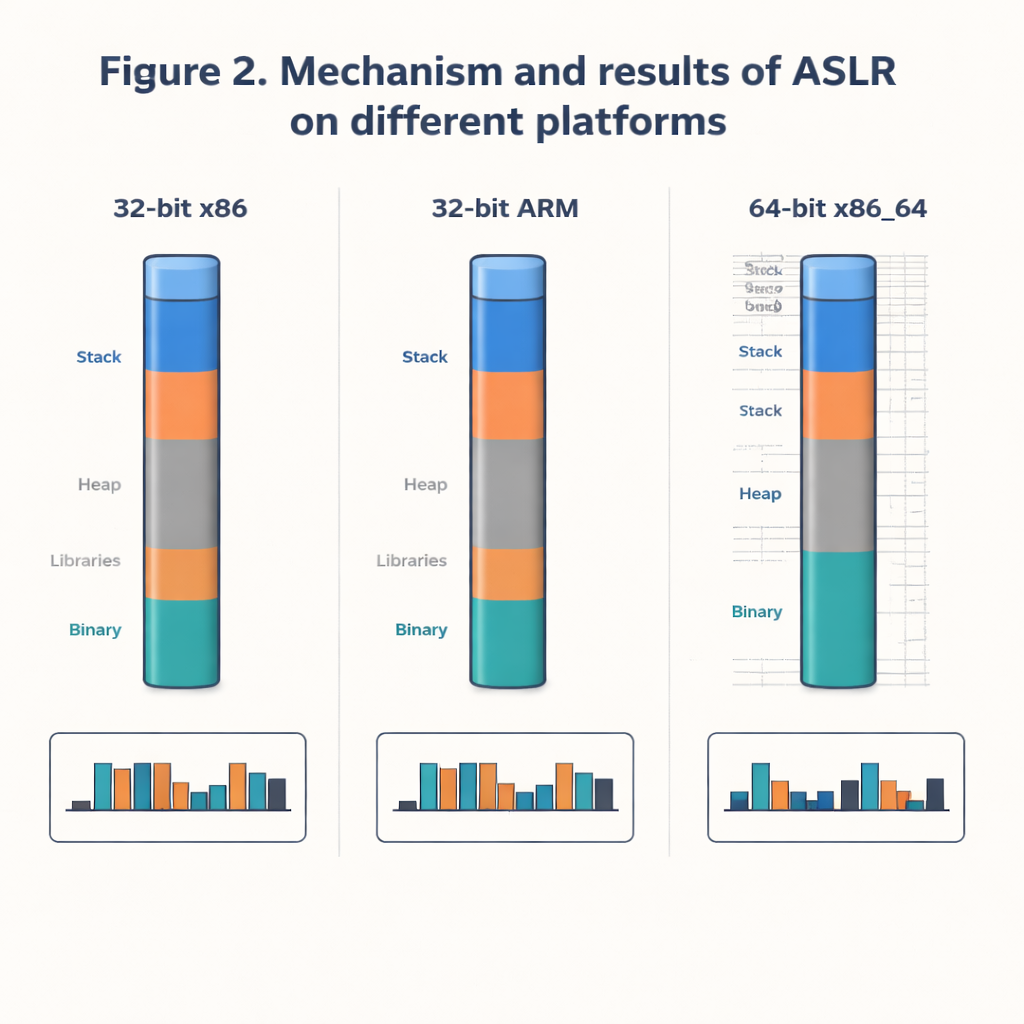

Yazarlar ASLR’nin üç Linux tabanlı yapılandırmada ne kadar iyi çalıştığını karşılaştırıyor: tipik bir Intel işlemci üzerinde 64 bit Kali Linux sistemi ve kenar cihazlarda, yönlendiricilerde ve ağ geçitlerinde sıkça bulunan iki 32 bit ARM sistemi; Raspberry Pi OS ve OpenWRT. Kör bir şekilde kırmaya çalışmak yerine, bilimsel bir yaklaşım benimsiyorlar: ortak bir sistem kütüphanesi (libc)’nin bellekte nerede konumlandığını tekrar tekrar kaydediyor, gerçek adreslerden oluşan büyük veri setleri oluşturuyorlar. Ardından bu adreslerin ne kadar geniş yayıldığına, adresin her bir baytının çalıştırmadan çalıştırmaya nasıl değiştiğine ve entropi adı verilen bir ölçü kullanarak genel düzenin ne kadar öngörülemez olduğuna bakıyorlar. Bu, bir saldırganın doğru konumu tahmin etmesinin ne kadar zor olduğunu nicelendirir.

“Yeterince rastgele” ne kadar rastgele?

Sonuçlar 64 bit büyük sistem ile 32 bit cihazlar arasında keskin bir karşıtlık gösteriyor. 64 bit Kali Linux’ta adresler geniş bir aralığa neredeyse uniform olarak dağılmış: adresin çoğu baytı çok değişiyor, çok az konum tekrar ediyor ve istatistiksel bir test seçimlerin neredeyse gerçek rastgelemiş gibi göründüğünü doğruluyor. Bir saldırgan için bu, devasa bir arama alanı ve doğru noktayı çabucak tahmin etme konusunda az umut demek. Buna karşılık 32 bit sistemlerde pratikte yalnızca 256 farklı adresin görülebildiği, hatta 100.000 örnek toplandığında bile bunun böyle olduğu ortaya çıkıyor. Birkaç bayt neredeyse hiç değişmiyor; bu büyük ölçüde mimari kısıtlamalar ve bellek sayfalarının hizalanma zorunlulukları nedeniyle oluyor. Uygulamada bu, bir saldırganın doğru adresi bulmak için milyonlarca veya milyarlarca deneme yerine yalnızca birkaç yüz deneme yapmasının gerekebileceği anlamına geliyor.

Gerçek dünya saldırısı ve küçük maliyetler

Bu farkların pratikte önemli olup olmadığını görmek için araştırmacılar tüm üç sistemde döndürme‑tabanlı programlama (ROP) olarak bilinen bir kontrol ele geçirme tekniğini uyguluyorlar. Pozisyon Bağımsız Yürütülebilir (PIE) adlı önemli bir sertleştirme seçeneği kapatıldığında saldırı başarılı oluyor: programın normal akışı saldırgan tarafından seçilen gizli işlevlere yönlendiriliyor. Ancak PIE etkinleştirildiğinde — ana programın konumunu bile hareketli hale getirmek için ASLR ile birleştiğinde — saldırı ele geçirmek yerine güvenilir şekilde çöküyor; bu hem güçlü 64 bit makinede hem de mütevazı 32 bit ARM cihazlarda görülüyor. Ölçümler ayrıca ASLR, yığın korumaları ve yürütülemez bellek etkinleştirmenin bellek kullanımı ve yürütme zamanında yalnızca yüzde bir düzeyinde küçük bir ek yük getirdiğini gösteriyor.

Günlük cihazlar için bunun anlamı

Çalışma, 32 bit ARM sistemlerinde ASLR’nin matematiksel olarak 64 bit masaüstü ve sunuculardakinden daha zayıf ve daha az rastgele olmasına rağmen, yine de eski 32 bit PC’lerle karşılaştırılabilir koruma sunduğunu ve diğer yerleşik savunmalarla birleştirildiğinde doğrudan saldırıları başarıyla engelleyebildiğini sonucuna varıyor. En küçük IoT sensörleri için ASLR sıklıkla imkânsızdır çünkü donanım gerekli bellek özelliklerinden yoksundur; bu durumda güvenli önyükleme ve hafif şifreleme gibi diğer teknikler daha uygundur. Ancak yönlendiriciler ve Raspberry Pi sınıfı kartlar gibi kenar cihazlar için ASLR, PIE ve ilgili önlemleri etkinleştirmek hem pratik hem de değerli. Bu platformları 64 bit mimarilere taşımak ve ASLR’yi ağ ve yazılım düzeyinde diğer hareketli‑hedef tekniklerle eşleştirmek, gündelik nesneleri silaha çevirmeye çalışan saldırganlar için eşiği önemli ölçüde yükseltebilir.

Atıf: Gurung, D., Pradhan, M.P. & Gurung, S. Towards understanding the applicability of runtime moving target defense for the internet of things and cyber physical systems. Sci Rep 16, 5907 (2026). https://doi.org/10.1038/s41598-026-36797-4

Anahtar kelimeler: hareketli hedef savunması, ASLR, Nesnelerin İnterneti güvenliği, siber-fiziksel sistemler, tampon taşması saldırıları