Clear Sky Science · tr

Kısıtlı kaynaklı uç cihazlarda ultra-güvenli biyometrik koruma için kafes-entegre AES çerçevesi

Parmak İzinizin Neden Ek Koruma Gerektirdiği

Birçoğumuz artık telefonların kilidini açmak, faturaları ödemek veya uygulamalara giriş yapmak için bir parmak ucunu şifre yerine kullanıyoruz. Bu pratik ve yüksek teknoloji hissi verse de ciddi bir sorunu gizliyor: dijital bir parmak izi kopyalanırsa, bir şifreyi değiştirebildiğiniz gibi bunu değiştiremezsiniz. Bu makale, günlük cihazlarda parmak izi verilerini o kadar sıkı kilitlemenin yeni bir yolunu sunuyor ki, hackerlar bir cihaza sızsa bile parmak izinizi yeniden kullanamaz veya tersine mühendislik yapamazlar.

Basit Bir Açma Kodundan Dijital Hazineye

Telefonlarımız ve diğer “uç cihazlar” sürekli olarak hassas bilgiler toplar—ne satın aldığımızı, nereye gittiğimizi ve çevrimiçi nasıl etkileşimde bulunduğumuzu. Parmak izleri benzersiz ve kullanımı kolay oldukları için bu verileri korumada popüler bir yol haline geldi. Ancak bugünün sistemleri genellikle işlenmiş bir parmak izi “şablonu” saklar; bu şablon kopyalanırsa yeniden oynatılabilir veya diğer cihazları kandırmak için kullanılabilir. RSA, ElGamal veya RC5 gibi eski şifreleme araçları bu şablonları koruyabilir, ancak akıllı telefonlar veya akıllı kilitler gibi küçük cihazlarda yavaş ve enerji tüketimi yüksek olma eğilimindedir ve hâlâ yetenekli saldırganların sömürebileceği boşluklar bırakır.

Parmak İzini Kırılmaz Bir Anahtara Dönüştürmek

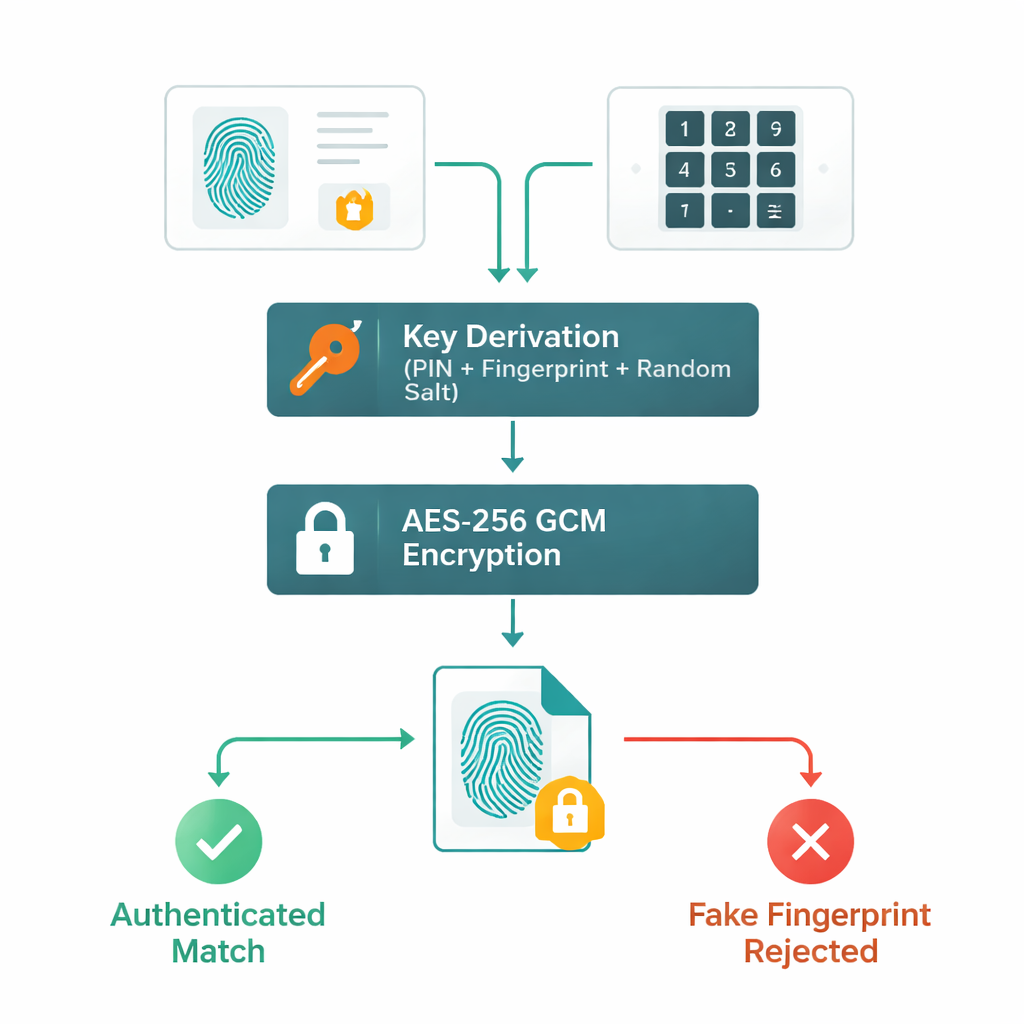

Yazarlar, parmak izinizi yalnızca bir kimlik olarak değil, tek kullanımlık, ultra-güçlü bir kriptografik anahtarın parçası olarak ele alan bir çerçeve öneriyor. Önce parmak izi görüntüsü temizlenir ve geliştirilir, böylece minyatür sırt özellikleri olarak adlandırılan minutiae adlı küçük iz detayları kompakt bir dijital şablonda yakalanabilir. Bu şablon daha sonra kişisel PIN’inizle birleştirilir, ama basit bir şekilde değil. PIN, ağır hizmete uygun bir karma işlemi (SHA-512) ve binlerce kez tekrarlanan bir anahtar türetme rutini üzerinden geçirilir. Aynı zamanda, kafes matematiğinden ve “learning with errors” (hatalarla öğrenme) olarak bilinen bir teknikten esinlenen özel bir rastgele sayı üreteci öngörülemez “tuz” değerleri ve benzersiz nonce’lar üretir. Parmak izi özellikleri, PIN ve kafes tabanlı rastgelelik gibi tüm bu bileşenler AES-256 Galois/Counter Mode (GCM) şifreleme algoritması tarafından kullanılacak 256 bitlik bir anahtarda harmanlanır.

Küçük Cihazlarda Hızlı Kilitleme ve Açma

Bu anahtar oluşturulduktan sonra, parmak izi şablonunun kendisi bir kilobayttan küçük, karıştırılmış bir veri bloğuna şifrelenir. Daha sonra cihazınızın kilidini açtığınızda sistem taze bir parmak izi tarar, yeni taramanız ve PIN’inizden anahtarı yeniden üretir ve saklanan bloğu çözüp çözemeyeceğini dener. Herhangi bir müdahale varsa, AES-GCM’nin yerleşik bütünlük kontrolleri başarısız olur ve erişim reddedilir. Rastgele tuz, tam ağırlıklı bir post-kuantum kripto sisteminden ziyade hafif bir kafes-tabanlı üreteç tarafından üretildiği için, tüm süreç standart telefon sınıfı donanımda onu çıtlatır gibi hızlı kalarak bir saniyenin onda biri içinde çalışır; bu da deneyimi akıcı tutarken kaba kuvvet tahmini, yeniden oynatma girişimleri ve anahtarları dolaylı olarak okumaya çalışan birçok “yan kanal” hilelerine karşı koyar.

Sistemi Teste Sokmak

Tasarımın ne kadar iyi çalıştığını görmek için araştırmacılar, yaygın olarak kullanılan FVC2002 ve SOCOFing veri kümeleri dahil olmak üzere kamuya açık parmak izi koleksiyonlarını ve gerçek sırt desenlerini taklit etmek için oluşturulmuş sentetik baskıları kullandılar. Sisteminin gerçek kullanıcıları sahtekarlardan ne kadar doğru ayırt edebildiğini ve şifreleme ile şifre çözmenin ne kadar sürdüğünü ölçtüler. Yeni çerçeve, sahte veya eşleşmeyen parmak izlerini vakaların %98,69’unda doğru tespit etti—birkaç rakip şemadan daha iyi—ve şablonları şifreleme veya şifre çözme işlemlerini yalnızca yaklaşık 20 milisaniyede gerçekleştirdi. İlave analizler, şifrelenmiş şablonların temel olarak rastgele gürültü gibi göründüğünü, saldırganların sömürebileceği görünür bir yapı içermediğini, ancak yetkili kullanım sırasında yine de mükemmel biçimde geri yüklenebildiğini gösterdi.

Günlük Kullanıcılar için Anlamı

Basitçe söylemek gerekirse, bu çalışma parmak izi tabanlı girişleri telefonunuzu veya akıllı cihazınızı yavaşlatmadan çok daha güvenli hale getirmenin bir yolunu gösteriyor. Parmak iziniz cihazda okunabilir bir resim veya basit bir şablon olarak hiç durmaz; bunun yerine, yalnızca parmağınızın, PIN’inizin ve yerleşik rastgeleliğin birleşimiyle açılabilen tek kullanımlık bir kilit oluşturulmasına yardımcı olur. Saldırganlar şifrelenmiş veriyi kopyalasalar bile, onu tersine çevirip parmak izinizi yeniden oluşturamaz veya başka yerde yeniden kullanamazlar. Gelecekte akıllı evler, otomobiller ve şehirler aracılığıyla gadget’lar yayıldıkça, bu tür yaklaşımlar biyometriye dayanma konusunda “değiştirilemez” beden imzalarımızın gizli kalacağı konusunda daha fazla güven verebilir.

Atıf: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Anahtar kelimeler: parmak izi güvenliği, biyometrik doğrulama, AES-256 şifreleme, uç cihazlar, kafes tabanlı kriptografi