Clear Sky Science · tr

Sis bilişim ortamında AĞ Tespiti için yeni dönüştürücü tabanlı model

Ağın kenarında daha akıllı savunmalar neden önemli

Evlerimiz, arabalarımız, fabrikalarımız ve şehirlerimiz artık birbirleriyle ve bulutla sürekli iletişim kuran sayısız küçük cihaza bağlı. Gecikmeleri düşük tutmak için bu dijital konuşmaların büyük bir kısmı, kullanıcılara yakın yerel geçitler ve mini veri merkezlerinden oluşan “sis bilişim” adlı ara bir katmanda işleniyor. Ancak bu kolaylık aynı zamanda bilgisayar korsanları için yeni açılımlar sunuyor. Bu makale, Transformer olarak bilinen yeni bir yapay zeka modelinin bu sis katmanında son derece keskin bir bekçi köpeği gibi davranarak kritik sistemlere ulaşmadan önce ağ trafiğindeki tehlikeli etkinlikleri tespit edebileceğini inceliyor.

Sizinle bulut arasındaki bilgisayarlar

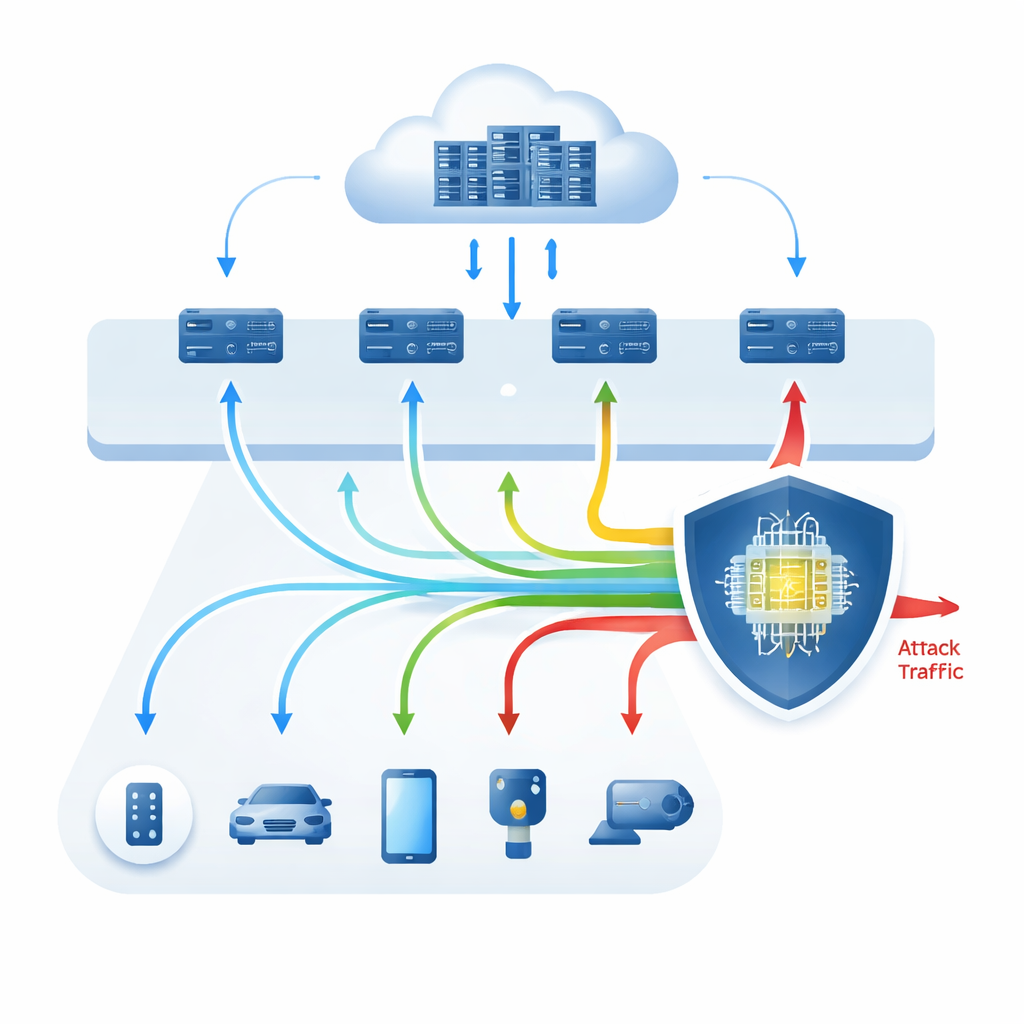

Sis bilişim, uçtaki küçük cihazlar (sensörler, telefonlar, akıllı cihazlar gibi) ile güçlü bulut veri merkezleri arasında yer alır. Tüm verileri uzak sunuculara doğrudan göndermek yerine çoğu veri kısa süreliğine yakındaki sis düğümlerinde işlenir veya filtrelenir. Bu düzenleme gecikmeyi azaltır ve bant genişliğinden tasarruf sağlar, ancak güvenlik kontrollerinin hızlı ve sınırlı kaynaklarla yapılması gerektiği anlamına da gelir. Ağ izinsiz giriş tespit sistemleri, servis dışı bırakma saldırıları, tarama denemeleri veya hesap ele geçirme girişimleri gibi saldırı belirtileri için trafiği izleyen araçlardır. Geleneksel sistemler sabit kurallara veya bilinen saldırı imzalarına dayanır ve genellikle yeni veya gelişen tehditleri kaçırır; bu durum özellikle modern Nesnelerin İnterneti (IoT) cihazlarının ürettiği büyük ve çeşitli trafik ortamında belirgindir.

Klasik algoritmalardan derin öğrenmeye ve ötesine

Yazarlar önce mevcut yöntemlerin bu zorlu ortamda saldırıları nasıl tespit etmeye çalıştığını gözden geçirir. Klasik makine öğrenimi yaklaşımları “normal” trafiğin nasıl göründüğünü öğrenir ve sapmaları işaretler; k-en yakın komşu, karar ağaçları, rastgele ormanlar ve basit sinir ağları gibi algoritmalar bu kategoriye girer. Tekrarlayan ağlar ve türevleri (RNN, LSTM, GRU) dahil olmak üzere derin öğrenme yöntemleri ham trafikteki karmaşık desenleri otomatik olarak ortaya çıkararak daha önce görülmemiş saldırıları yakalayabilir. Ancak bu derin modeller genellikle büyük miktarda etiketli veriye ihtiyaç duyar, çalıştırılması maliyetlidir ve genellikle neden alarm verdiklerine dair çok az içgörü sağlayan kara kutu davranışı sergilerler. Bu kısıtlamalar, donanımın sınırlı olduğu ve güvenlik analistlerinin anlaşılabilir uyarılara ihtiyaç duyduğu sis bilişim ortamlarında özellikle sorunludur.

Ağ trafiğini okumanın yeni bir yolu

Bu sorunların üstesinden gelmek için makale, sis ortamlarında ağ izinsiz giriş tespiti için uyarlanmış Transformer tabanlı bir çerçeve önerir. Her trafik kaydını düz bir sayı listesi olarak ele almak yerine model, her özelliği kısa bir dizide bir “token” olarak işler ve dikkat mekanizmasının tüm kayıt boyunca özelliklerin birbirleriyle nasıl ilişkili olduğunu öğrenmesine izin verir. Yazarlar üç varyantı araştırırlar: GPT'ye benzer bir yalnızca kod çözücü (decoder-only) stil, BERT'e benzer bir yalnızca kodlayıcı (encoder-only) stil ve tam bir kodlayıcı–kod çözücü Transformer. Tüm modeller yaygın olarak kullanılan bir kıyas veri seti (NSL-KDD) ve daha modern, IoT odaklı bir veri seti (IoT-20) üzerinde eğitilip test edilir. Önyargı ve aşırı uyumu azaltmak için dikkatli veri hazırlığı, çapraz doğrulama ve nadir saldırı türleriyle başa çıkma teknikleri kullanılır.

Neredeyse kusursuz performans ve daha net kararlar

Sonuçlar çarpıcı. NSL-KDD kıyasında, tam Transformer modeli hem basit “saldırı vs. normal” kararlar hem de birden çok saldırı kategorisi arasındaki ayrımı için %100 doğruluk, kesinlik, geri çağırma ve F1-skora ulaşır. Günümüzün çeşitli IoT trafiğini daha iyi yansıtan IoT-20 veri setinde model hâlâ çok yüksek puanlar elde eder: ikili sınıflandırma için yaklaşık %99,6 doğruluk ve çoklu saldırı türleri için %95’in üzerinde performans. Yazarlar ayrıca sistemlerini birçok en son makine öğrenimi ve derin öğrenme yöntemiyle karşılaştırır ve Transformer’ın genellikle onlarla eşleştiğini veya onları aştığını, aynı zamanda sis düğümlerine dağıtım için yeterince hızlı kaldığını tespit eder. Davranışını daha şeffaf kılmak için çalışma, her karar üzerinde en çok etkili olan trafik özelliklerini sıralayan açıklanabilir yapay zeka araçları kullanır ve kasıtlı olarak bozulmuş “düşmanca” örnekler oluşturarak dayanıklılığı test eder. Transformer, bu tür saldırılar altında bile güçlü performansını korur ve en çok dayandığı özellikleri gösterir.

Laboratuvar başarısından gerçek dünya korumasına

Basitçe söylemek gerekirse, bu çalışma modern dil modellerini güçlendiren aynı teknolojinin sis ağları için yüksek kapasiteli, daha yorumlanabilir bir güvenlik bekçisine dönüştürülebileceğini gösteriyor. Farklı ağ verisi parçalarının nasıl etkileşime girdiğini öğrenerek Transformer tabanlı sistem hem tanıdık hem de nadir izinsiz girişleri olağanüstü doğrulukla tespit edebilir ve ağ kenarına yakın pratik olacak kadar hızlı çalışır. Yazarlar, canlı ve sürekli değişen trafik üzerinde daha fazla denemenin hâlâ gerekli olduğunu; gelecekteki çalışmaların yaklaşımı ölçeklendirmeye, değişen saldırı modelleriyle başa çıkmaya ve çok sayıda dağıtık sis düğümü arasında gizliliği korumaya odaklanması gerektiğini not eder. Yine de çalışma, Transformer tarzı modellerin günlük yaşamımızı destekleyen geniş, cihaz açısından zengin ağları savunmanın temel taşlarından biri haline gelebileceğini öne sürer.

Atıf: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Anahtar kelimeler: sis bilişim güvenliği, ağ izinsiz giriş tespiti, dönüştürücü modeller, Nesnelerin İnterneti siber saldırıları, uç AI