Clear Sky Science · tr

Makine öğrenimiyle güçlendirilmiş tarayıcı eklentileri aracılığıyla oltalama saldırılarının gerçek zamanlı tanımlanması

Sahte web sitelerinin neden herkesin sorunu olduğu

Her gün insanlara bankalarından, bir kargo hizmetinden veya işyerlerinden geliyormuş gibi görünen mesajlar ulaşıyor—ancak bunların bazıları dikkatle hazırlanmış tuzaklar. Oltalama dolandırıcılıkları, şifreleri, kredi kartı numaralarını ve diğer kişisel verileri çalmak için benzer e‑posta ve web siteleri kullanır. Suçlular gerçek siteleri taklit etmede daha usta oldukça, basit engelleme listeleri ve içgüdü artık yeterli değil. Bu makale, ziyaret ettiğiniz sayfaları sessizce izleyen ve tehlikeli siteleri gerçek zamanlı olarak işaretlemek için makine öğrenimi kullanan yeni bir tarayıcı eklentisini tanımlıyor; amaç sıradan kullanıcılara güvenlik uzmanı olmalarını gerektirmeden güçlü bir koruma sağlamaktır.

Modern oltalama saldırıları bizi nasıl kandırıyor

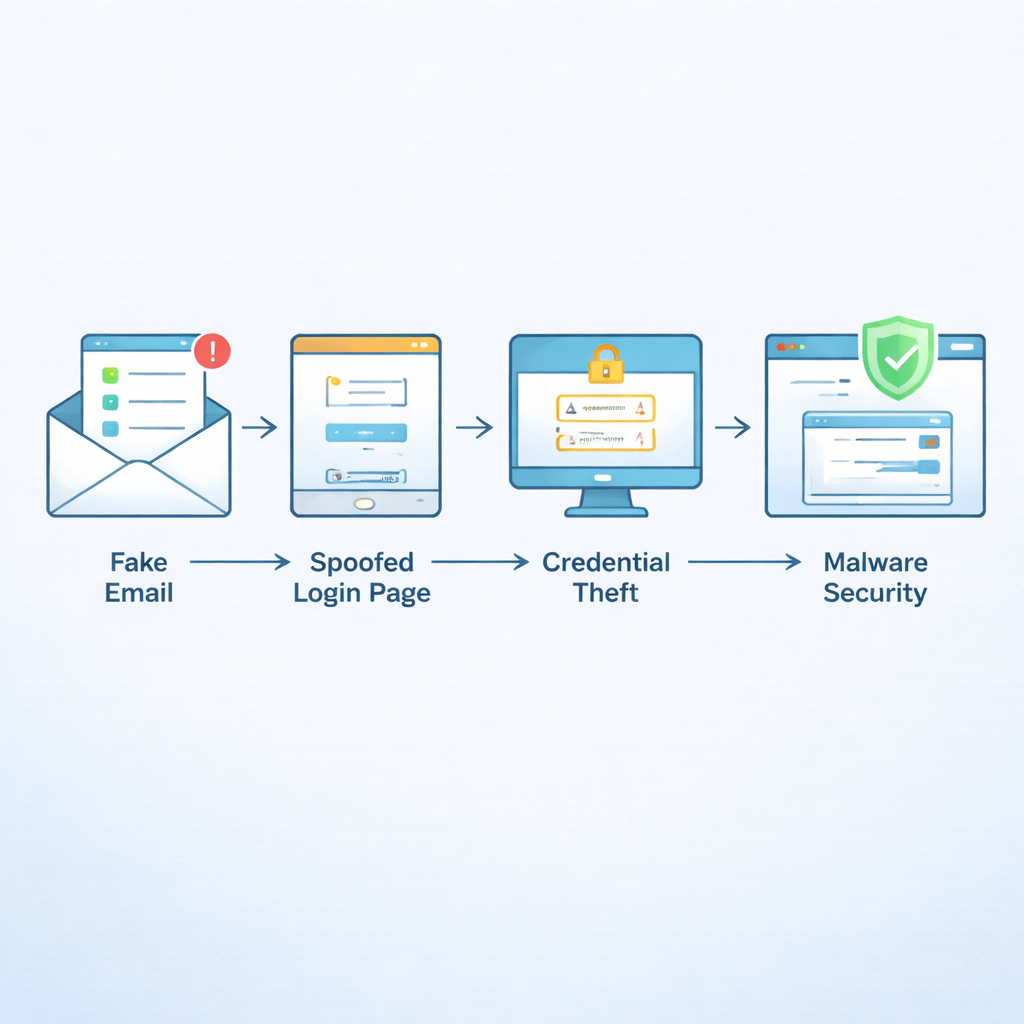

Oltalama, dünya çapında en yaygın çevrimiçi suçlardan biri haline geldi ve bildirilen siber olaylar ve mali kayıpların büyük bir bölümünden sorumlu. Saldırganlar hızlı harekete geçmeyi teşvik eden ikna edici e‑postalar gönderir—“hesabınızı doğrulayın,” “ödemenizi güncelleyin,” “paketinizi takip edin”—ve kurbanları gerçek bankacılık, alışveriş veya bulut hizmeti sayfalarına çok benzeyen sahte sitelere yönlendirir. Bu sitelerin birçoğu artık geçerli HTTPS sertifikaları ve kusursuz tasarımlar kullanıyor; bu yüzden “kilit yok” ya da “çirkin sayfa” gibi eski tarz uyarılar artık işe yaramıyor. Anketler ve suç raporları, 20’li ile 40’lı yaşlardaki yetişkinlerin yoğun hedef alındığını gösteriyor ve güvenlik ekipleri e‑posta tabanlı dolandırıcılıklar konusunda hâlâ derin endişe taşıyor.

Web adresi ve sayfa görünümüne daha akıllıca bakış

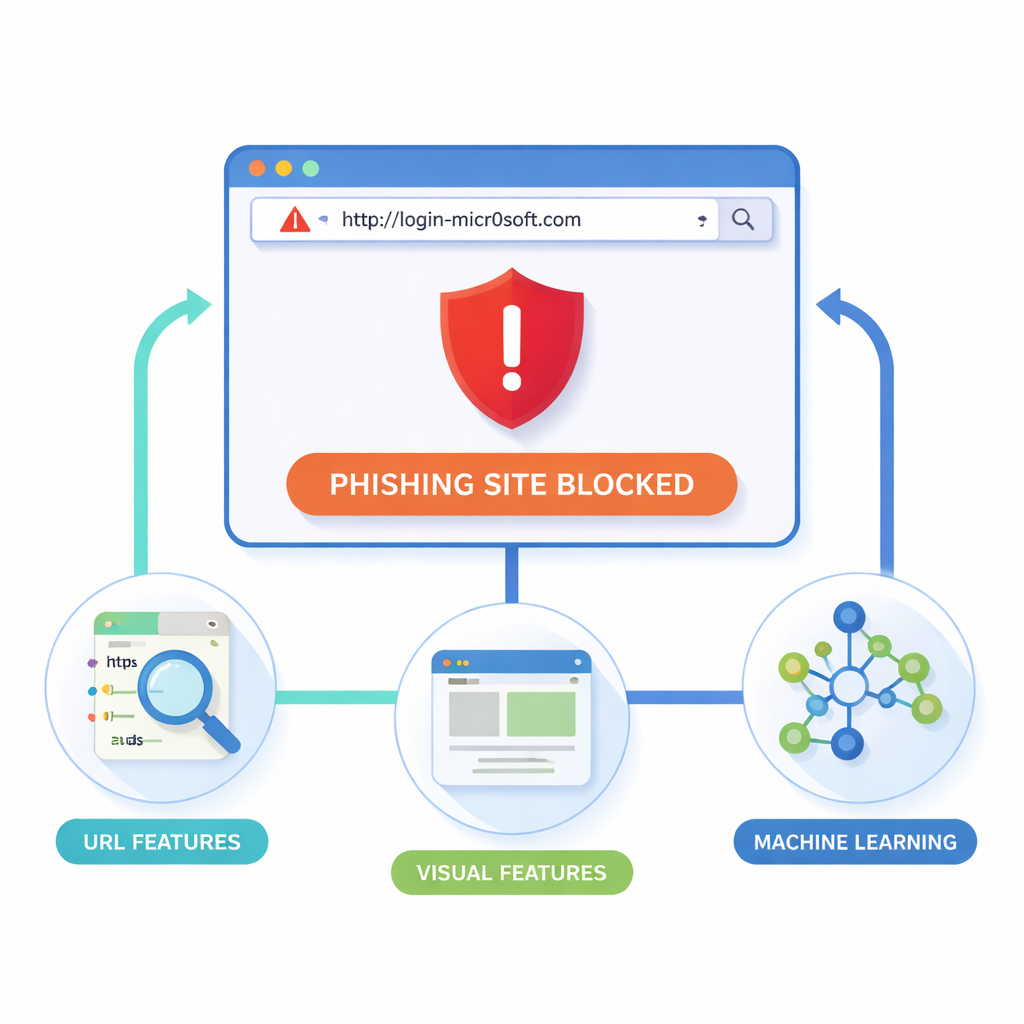

Araştırmacılar, oltalamayı durdurmanın en güvenli yerinin sayfa yüklendiği anda tarayıcı içinde olduğunu savunuyor. Google Chrome (ve uyumlu tarayıcılar) için geliştirdikleri eklenti iki ana ipucunu inceliyor: web adresinin kendisi ve sayfanın görünümü. Her siteden URL’den gelen “lüksemsal” (lexical) ayrıntılar toplanıyor; örneğin uzunluk, alışılmadık semboller veya şüpheli alt alan adları; ayrıca trafik ve kayıt verileri gibi “yapısal” ve alan adı ayrıntıları; ve düzen blokları, renkler ve logolar gibi “görsel” ipuçları. Denetimli bir şekilde her sayfayı render eden bir başsız tarayıcı, sayfayı dikdörtgen bölgelere ayırıyor ve formların, logoların ve gezinme çubuklarının nerede göründüğünü kaydediyor. Ardından bu görsel parmak izini güvenilir sitelerinkilerle karşılaştırarak sahte olabilecek neredeyse kopyaları arıyor.

En belirleyici ipuçlarını seçmek için dijital “kurtlar” kullanmak

Sistem her siteden onlarca ölçüm topladığı için, hangi ölçümlerin gerçekten dolandırıcılığı güvenli sayfalardan ayırmaya yardımcı olduğunu belirlemesi gerekiyor. Bunu yapmak için yazarlar gri kurtların avlanmasından ilham alan bir algoritma ödünç alıyor. Bu “Gri Kurt Optimizatörü”nde birçok aday özellik seti yarışıyor ve algoritma, oltalama sitelerini yakalama ile yanlış alarmlardan kaçınma arasında en iyi dengeyi sağlayan kompakt bir alt kümeye yavaşça yakınsıyor. Bu seçilen özellikler daha sonra üç makine öğrenimi modeline—Destek Vektör Makinesi (SVM), Karar Ağacı ve özellikle birçok karar ağacını güçlü bir ansamble hâline getiren Random Forest—veriliyor. Eğitim, PhishTank gibi halka açık koleksiyonlar ve akademik arşivlerden alınan 80.000 web sitesi kullanılarak yapılıyor ve meşru ile kötü niyetli siteler arasındaki dengesizliği ele almak için ek teknikler uygulanıyor.

Laboratuvar modellerini kullanışlı bir tarayıcı aracına dönüştürmek

Optimize edilmiş Random Forest modeli yaklaşık %98–99 doğruluk ve hem kaçırılan saldırıları hem de yanlış alarmları hesaba katan sıkı bir ölçüt olan yaklaşık 0.96 Matthews Korelasyon Katsayısı elde etti. Bir Chrome eklentisiyle yapılan canlı testlerde sistem her URL’yi yaklaşık 200 milisaniyede taradı; bu kullanıcıların gecikme fark etmemesi için yeterince hızlıydı. Riskli bir sayfa tespit edildiğinde eklenti net bir uyarı gösterdi ve kullanıcılara geri dönme veya kendi riskleriyle ilerleme seçeneği sundu. Google Safe Browsing ve mevcut anti‑oltalama eklentileri gibi popüler araçlarla karşılaştırıldığında, yeni sistem daha yüksek tespit oranları, daha az hatalı uyarı ve kısaltılmış, hafifçe karartılmış veya yeni oluşturulmuş olsa bile yanıltıcı adresleri tespit etme yeteneği gösterdi.

Günlük gezinme için bunun anlamı

Uzman olmayanlar için temel çıkarım, oltalama savunmasının artık yalnızca tahmine veya elle tutulan kara listelere dayanmak zorunda olmadığıdır. Bir bağlantının nasıl yazıldığıyla bir sayfanın nasıl göründüğünü birleştirerek ve en bilgilendirici sinyalleri otomatik olarak seçerek önerilen eklenti, birisi bunu bildirmeden önce bile birçok dolandırıcılığı ilk ortaya çıktıklarında tanıyabilir. Yazarlar saldırganların evrimleşmeye devam edeceğini ve modellerin yeniden eğitilmesi gerekeceğini ve telefonlar ile diğer tarayıcılara da genişletilmesi gerektiğini kabul ediyor. Yine de onların çalışması, cihazınızda çalışan zeki, gizliliği koruyan bir eklentinin yorulmadan ikinci bir göz görevi görebileceğini gösteriyor—ziyaret ettiğiniz her siteyi sessizce kontrol ederek bir şey ters olduğunda müdahale etmek, aceleyle tıklamanın maliyetli bir hataya dönüşmesinden çok önce.

Atıf: Dandotiya, M., Goyal, N., Khunteta, A. et al. Real time identification of phishing attacks through machine learning enhanced browser extensions. Sci Rep 16, 6612 (2026). https://doi.org/10.1038/s41598-026-35655-7

Anahtar kelimeler: oltalama tespiti, tarayıcı eklentisi, makine öğrenimi, siber güvenlik, sahte web siteleri