Clear Sky Science · tr

Yazılım tanımlı ağlarda DDoS saldırılarını tespit etmek için hibrit bir makine öğrenmesi yaklaşımı

İnternet trafiği baskınlarını durdurmanın önemi

Çevrimiçi film izlerken, alışveriş yaparken veya bulut uygulamaları kullanırken verileriniz, hızlı ve güvenilir kalması gereken ağlar üzerinden akar. Yazılım tanımlı ağlar (SDN) adı verilen, ağları çalıştırmanın popüler yeni bir yöntemi şirketlere daha fazla kontrol ve esneklik sağlıyor—ancak bu aynı zamanda dağıtılmış hizmet reddi (DDoS) olarak bilinen güçlü siber saldırılara yol açabiliyor. Bu saldırılar gerçek kullanıcıları dışarıda bırakana kadar sistemleri gereksiz trafikle boğar. Bu çalışma, uyarlanmış bir makine öğrenmesi biçiminin bu trafik baskınlarını erken ve doğru şekilde tespit edebileceğini gösteriyor; bu da çevrimiçi hizmetlerin ihtiyaç duyduğumuzda erişilebilir kalmasına yardımcı oluyor.

Yeni zayıf noktaları olan yeni bir ağ türü

Geleneksel ağlar, veriyi nereye göndereceklerine karar veren ve veriyi fiziksel olarak taşıyan yönlendiriciler gibi cihazlara dayanır. SDN bu rolleri ayırır: denetleyici adı verilen merkezi bir “beyin” trafiğin nasıl akması gerektiğine karar verirken, daha basit anahtarlar (switch) sadece bu talimatları uygular. Bu ayrım ağları yönetmeyi kolaylaştırır, kurulum maliyetini düşürür ve veri merkezleri, bulut platformları, 5G ve Nesnelerin İnterneti gibi ağır kullanım durumları için daha uyumlu hale getirir. Ancak bir takas vardır. Çok fazla güç denetleyicide yoğunlaştığı ve açık yazılım arayüzleriyle erişilebilir olduğu için saldırganlar saldırılarını oraya odaklayabilir. Denetleyiciyi sahte isteklerle boğabilirlerse tüm ağı aynı anda felç edebilirler.

Saldırganlar faydalı özellikleri nasıl silaha dönüştürüyor

DDoS saldırıları, ele geçirilmiş cihaz ordularını—ev bilgisayarlarından güvenli olmayan kameralara kadar her şeyi—hedefe istenmeyen trafik dalgaları göndermeye zorlar. SDN’de bu hedef genellikle denetleyici veya ona rapor veren anahtarlardır. Her yeni veya alışılmadık veri akışı denetleyicinin bir karar vermesini ve anahtarlardaki kuralları güncellemesini tetikleyebilir. Bir DDoS baskını sırasında akışların ve kontrol mesajlarının sayısı hızla artarak denetleyicinin kaynaklarını tıkayabilir ve normal kullanıcıları engelleyebilir. Önceki tespit araçları genellikle eski, non-SDN verilerine veya sabit eşiklere dayanıyordu; bu da onları daha yeni, daha sinsice gerçekleştirilen saldırılar ve modern ağ trafiğinin değişken desenleri karşısında yetersiz kıldı.

Saldırı ve normal durumu gerçekçi şekilde modellemek

Bu boşlukları gidermek için araştırmacılar eski veri setlerini yeniden kullanmak yerine kendi SDN test ortamlarını oluşturdular. Yaygın kullanılan açık kaynaklı bir SDN denetleyicisi (Ryu) ve bir sanal anahtar kullanarak, günlük trafiği ve TCP, UDP ile ICMP tabanlı birkaç DDoS türünü üretebildikleri basit ama dikkatle kontrol edilen bir ağ kurdular. Denetleyici, her veri akışı ve her anahtar portu hakkında akışların ne kadar sürdüğü, kaç paket ve bayt geçtiği, kaç akışın aktif olduğu ve her portun ne kadar bant genişliği kullandığı gibi ayrıntılı istatistikleri düzenli olarak topladı. Bu ölçümler, her akışın taşıdığı veri miktarını yakalayan yeni ortalamalar da dahil olmak üzere 22 odaklanmış özelliğe dönüştürüldü. Her akış kaydı otomatik olarak iyi niyetli veya kötü niyetli olarak etiketlendi ve sonuç olarak 99.225 örnekten oluşan orta ölçekli, SDN’e özgü bir veri kümesi ortaya çıktı.

Sorunu yakalamak için birlikte çalışan bir öğrenme motoru

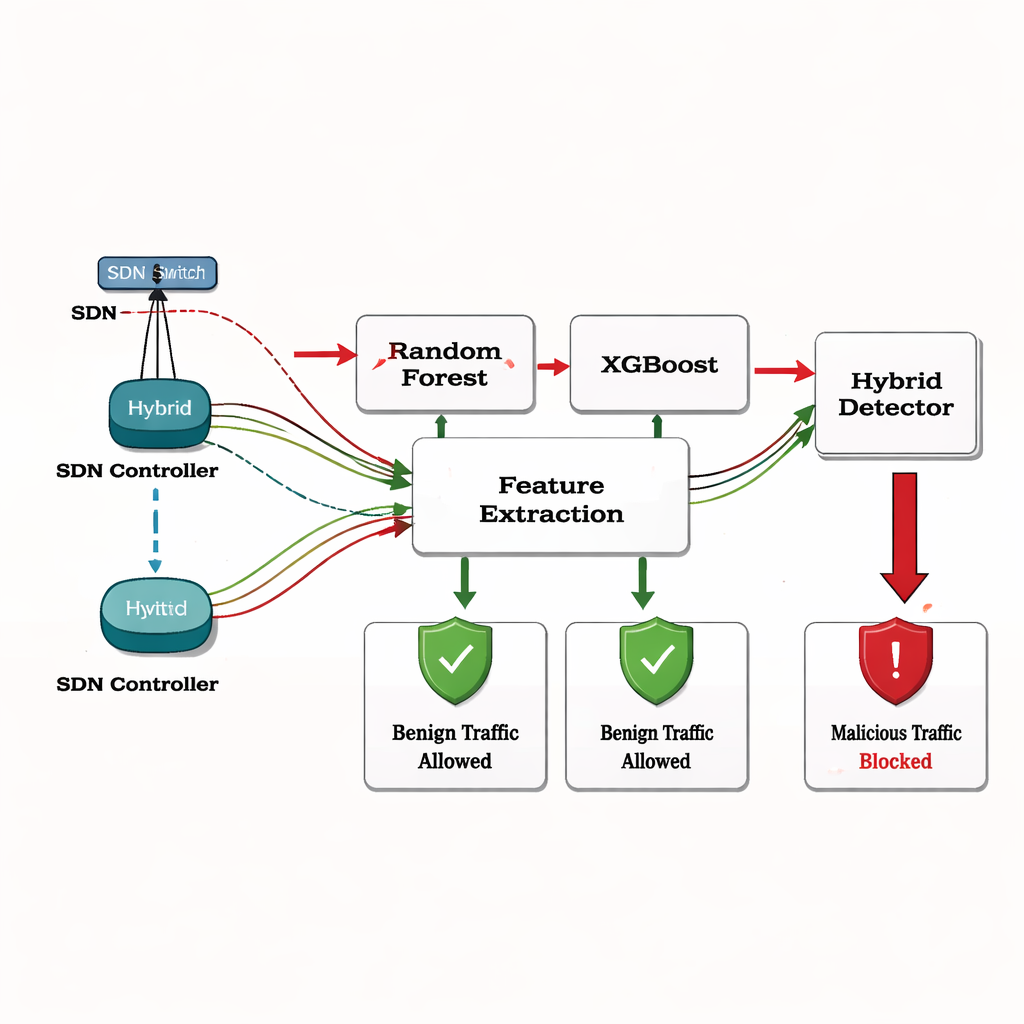

Bu veri kümesiyle ekip, akışları normal veya saldırı trafiği olarak sınıflandırmak için çeşitli makine öğrenmesi yöntemlerini karşılaştırdı. Lojistik regresyon veya temel karar ağaçları gibi basit modellerin istatistiklerde gizli birçok ince deseni kaçırdığı görüldü. İki ağaç tabanlı “ensemble” yöntem—Random Forest ve XGBoost—öne çıktı; her biri karmaşık ilişkilerle farklı şekillerde başa çıkıyordu. Araştırmacılar sonra bunları hibrit bir modele birleştirip her iki yöntemin de sonuca oy vermesine izin verdi. Bu birlikte çalışan dedektör %99,36 doğruluk oranına ulaştı; çok az yanlış alarm ve neredeyse hiç kaçırılmış saldırı yoktu. Alıcı işletim karakteristiği (ROC) eğrileri kullanılarak yapılan testler neredeyse mükemmele yakın performans gösterdi; yani model, geniş bir ayar aralığında saldırı trafiğini normal trafikten ayırabiliyor.

Erken uyarıdan otomatik savunmaya

Tespitin ötesinde, yazarlar böyle bir modelin doğrudan bir SDN denetleyicisine nasıl bağlanabileceğini özetliyor. Denetleyici canlı istatistikleri topladıkça bunları eğitilmiş modele besleyebilir ve bir akış kötü amaçlı görünürse anında yeni kuralları anahtarlara iterek o trafiği düşürebilir, yavaşlatabilir veya engelleyebilir. Bu çalışma yalnızca kontrollü, tek anahtarlı bir kurulumda ve sentetik trafik ile test edilmiş olsa da, dikkatle seçilmiş SDN farkında özelliklerin ve akıllı bir hibrit öğrenme yaklaşımının DDoS saldırılarını yanıt verilebilecek kadar erken ve güvenilir şekilde tespit edebileceğini gösteriyor. Uzman olmayanlar için ana mesaj, modern ağ tasarımlarını eşit derecede modern, veri odaklı savunmalarla eşleştirmenin, bağımlı olduğumuz çevrimiçi hizmetleri büyük ölçekli trafik baskınlarına karşı daha dayanıklı kılabileceğidir.

Atıf: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Anahtar kelimeler: yazılım tanımlı ağlar, DDoS saldırıları, makine öğrenmesi, ağ güvenliği, trafik tespiti