Clear Sky Science · tr

Android IoT kötü amaçlı yazılım tespiti için verimli özellik sıralı hibrit çerçeve

Akıllı cihazlarınızın neden daha iyi korumalara ihtiyacı var

Akıllı kapı zilleri ve TV’lerden fabrika sensörleri ve bağlantılı arabalara kadar milyarlarca cihaz artık Android ile çalışıyor. Bu kolaylığın gizli bir bedeli var: bu cihazlar giderek veri çalabilen, kullanıcıları gözetleyebilen veya tüm ağları ele geçirebilen kötü amaçlı yazılımların hedefi oluyor. Bu makale, düşük güçlü cihazlarda bile saldırıları hızlı ve verimli biçimde tespit etmeye yarayan yeni bir yöntem sunuyor; bu da evleri, hastaneleri, şehirleri ve endüstrileri daha güvenli kılma yolunu açıyor.

Günlük cihazların içindeki büyüyen sorun

Android, esnek, açık ve uyarlaması ucuz olduğu için birçok Nesnelerin İnterneti (IoT) cihazı için varsayılan işletim sistemi hâline geldi. Aynı açıklık suçlular için de çekici kılıyor. Birçok Android tabanlı cihaz antivirüs korumasına sahip değil, güvenilmez uygulama mağazalarına dayalı ve nadiren zamanında güvenlik güncellemeleri alıyor. Büyük botnetler gibi interneti tıkayan saldırılar başlatan ya da parola, mesaj ve hatta biyometrik verileri sessizce toplayan casus yazılımlar da dahil olmak üzere son tehditler, mobil ve IoT kötü amaçlı yazılımlarının ne kadar hızlı evrildiğini gösteriyor. İmza eşleştirme ve basit izin kontrolleri gibi geleneksel savunmalar, özellikle saldırganlar kodlarını gizlediğinde veya davranışlarını hızla değiştirdiğinde yetişmekte zorlanıyor.

Uygulamaya aynı anda iki açıdan bakmak

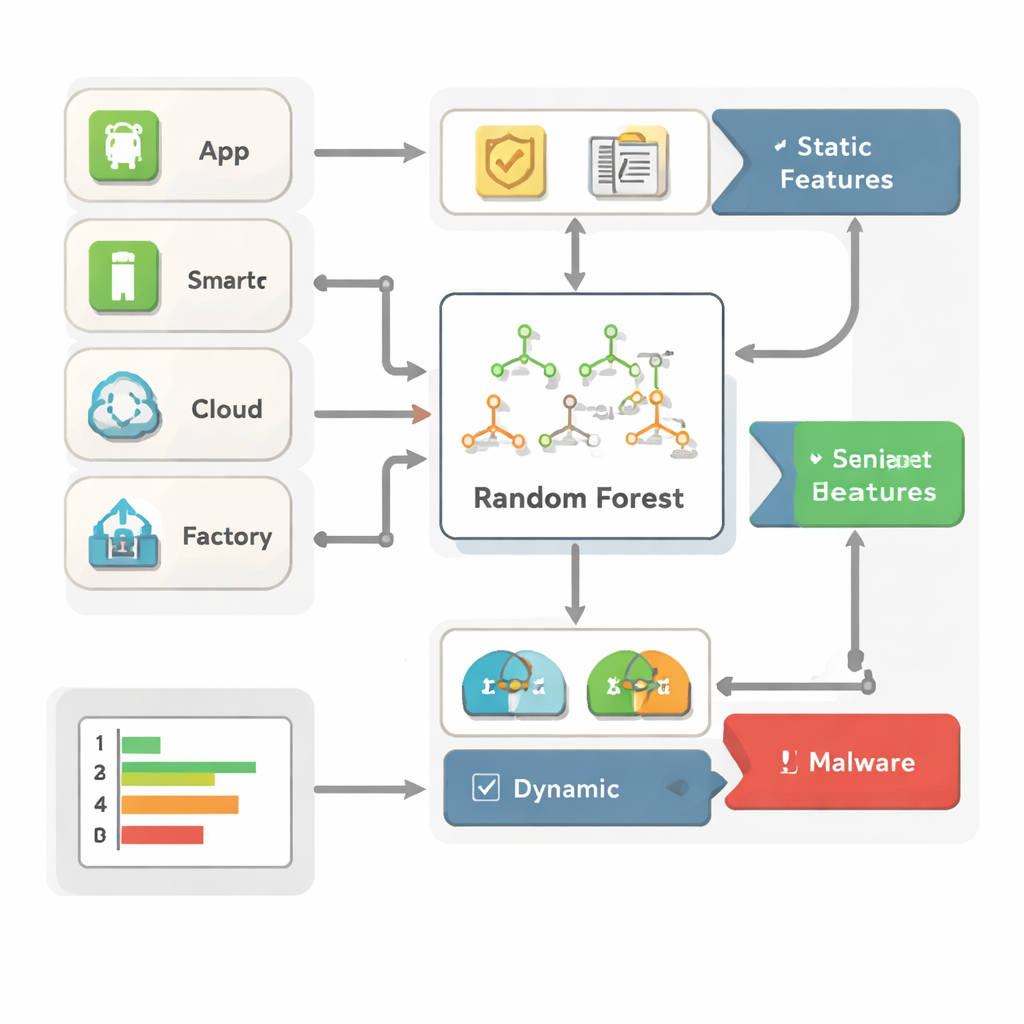

Yazarlar artık bir uygulamanın tek bir bakış açısından yeterli olmadığını savunuyor. Bunun yerine iki tamamlayıcı görünümü birleştiriyorlar. Birincisi, genellikle statik analiz olarak adlandırılan yöntem, uygulama çalıştırılmadan onun hangi izinleri istediğini, hangi programlama arabirimlerine dokunduğunu ve temel meta verilerini inceler. İkincisi, dinamik analiz, uygulama çalıştırıldığında neler yaptığını gözlemler: belleği ve işlemciyi nasıl kullandığı, hangi sistem çağrılarını yaptığı ve ağ üzerinden nasıl iletişim kurduğu gibi. Bu iki tür ipucunu birleştirerek çerçeve, hem bariz tehditleri hem de tek bir yöntemle kandırılabilecek daha ince, biçim değiştiren kötü amaçlı yazılımları yakalayabiliyor.

Kötü davranışı tespit etmek için bir karar ağacları ormanı öğretmek

Bu zengin ipuçları karışımını kararlara dönüştürmek için sistem, Random Forest (Rastgele Orman) adı verilen bir makine öğrenimi yöntemini kullanıyor; bu yöntem, bir uygulamanın zararsız mı yoksa kötü amaçlı mı olduğuna oy veren basit karar ağaçları topluluğu gibi düşünülebilir. Kritik olarak, yazarlar her ham detayı bu modele sokmuyor. Bunun yerine iki fayda ölçütü kullanarak özellikleri sıralıyor ve yalnızca en bilgilendirici olanları tutuyorlar. Bu budama adımı, modelin işlemesi gereken veri boyutunu azaltıyor, tespiti hızlandırıyor ve hangi sinyallerin—örneğin belirli kısa mesaj izinleri, şüpheli ağ portları veya tuhaf bellek desenleri—kararları yönlendirdiğini daha net hale getiriyor. Random Forest’lar hangi girdilerin en önemli olduğunu doğal olarak vurguladığı için güvenlik analistleri sistemin seçimlerini daha iyi anlayıp güvenebilirler.

Farklı saldırı ve veri türleri üzerinde test etme

Çerçeve, dört iyi bilinen Android ve endüstriyel IoT veri koleksiyonu üzerinde değerlendirildi. Birincisi (Drebin) uygulama izinleri ve koduna odaklanıyor, diğeri (TUANDROMD) daha ayrıntılı uygulama özellikleri içeriyor, üçüncüsü (CCCS‑CIC‑AndMal‑2020) uygulamaların çalışma zamanındaki davranışlarını izliyor ve dördüncüsü (CIMD‑2024) gerçek endüstriyel cihazlardan yıllarca ağ etkinliği kaydediyor. İlk üçünde sistem çarpıcı derecede yüksek doğruluk—yaklaşık yüzde 99 ile 100 aralığında—ve benzer şekilde güçlü kesinlik ve geri çağırma oranlarına ulaşıyor; bu, kötü amaçlı yazılımları nadiren kaçırdığı veya temiz uygulamaları yanlış etiketlediği anlamına geliyor. Ayrıca hızlı çalışıyor ve mütevazı bellek gereksinimleri var, bu da ağır derin öğrenme modellerini barındıramayan uç cihazlar için uygun kılıyor. Endüstriyel veri seti önemli bir sınırlamayı açığa çıkarıyor: temiz trafik saldırılardan çok daha fazla olduğu için basit bir model doğru görünürken nadir ama tehlikeli birçok tehdidi kaçırabiliyor; bu da dengesiz verilerle başa çıkmak için özel tekniklere ihtiyaç olduğunu vurguluyor.

Bugünkü sınırlar ve yarın nasıl geliştirilebilir

Önerilen yaklaşım birkaç benchmark’ta son derece iyi performans gösterse de, gerçek endüstriyel ağlarda olduğu gibi kötü niyetli trafiğin nadir ve çeşitli olduğu durumlarda daha az etkili oluyor. Yazarlar, böyle durumlarda modelin çoğunlukta olan “güvenli” sınıfı tercih etme ve küçük kötü amaçlı yazılım ailelerini gözden kaçırma eğiliminde olduğunu açıkça belirtiyor. Bunun, daha akıllı örnekleme, maliyet‑duyarlı eğitim ve sürekli özellik mühendisliğiyle iyileştirilebileceğini ve ayrıca öğrenmeye dayalı sistemleri kandırmaya çalışan ustaca gizlenmiş kötü amaçlı yazılımlara karşı test edilmesi gerektiğini öneriyorlar. Yine de, çalışma dikkatle tasarlanmış, şeffaf bir modelin derin öğrenmenin ağır maliyetleri olmadan neredeyse en iyi düzeyde koruma sağlayabileceğini gösteriyor; bu, Android destekli cihazların büyüyen evrenini savunmak için pratik bir plan sunuyor.

Günlük güvenlik için bunun anlamı

Uzman olmayanlar için çıkarılacak basit ders şu: hem akıllı hem de günlük cihazlarda çalışacak kadar hafif ve insan uzmanların nasıl çalıştıklarını denetleyebileceği kadar şeffaf kötü amaçlı yazılım savunmaları oluşturmak mümkün. Uygulamaların iddia ettiklerini, gerçekten pratikte ne yaptıklarıyla birleştirerek ve en belirgin uyarı işaretlerine odaklanarak bu çerçeve Android tabanlı telefonları ve cihazları çok daha az davetkâr hedeflere dönüştürüyor. Oldukça dengesiz, gerçek dünya verileri için daha fazla iyileştirme ile benzer sistemler, bağlı evlerimizi, hastanelerimizi, fabrikalarımızı ve şehirlerimizi dijital saldırılardan koruyan görünmez güvenlik ağının önemli bir parçası haline gelebilir.

Atıf: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Anahtar kelimeler: Android kötü amaçlı yazılım, IoT güvenliği, makine öğrenimi, hibrit analiz, random forest