Clear Sky Science · tr

Sanal fiziksel olarak kopyalanamaz işlev verilerinin gizlenmesi ve doğrulanması için dijital filigran

Verideki gizli izlerin önemi

Her gün milyarlarca küçük cihaz—akıllı sayaçlar, sensörler, kameralar ve giyilebilirler—sessizce veriyi havadan gönderir. Bir saldırgan dinleyebilirse veya kaydettiğini tekrar oynatabilirse, cihazınızmış gibi davranıp ağa sızabilir. Bu makale, kimlik kontrolleri için gönderilen verinin içine görünmez bir “işaret” gizleyerek bu tür küçük cihazları korumanın yeni bir yolunu araştırıyor; bu, hacimli donanım veya ağır hesaplama eklemeden kapıya ekstra bir kilit koyuyor.

Her küçük cihaz için dijital bir parmak izi

Birçok güvenli sistem zaten Fiziksel Olarak Kopyalanamaz İşlev (PUF) adı verilen bir tür dijital parmak izine dayanır. PUF, bir cihazın elektroniğindeki küçük, kontrol edilemeyen farklılıklardan yararlanarak kopyalanması son derece zor yanıtlar üretir. Bir sunucu bir meydan okuma—bir tür soru—gönderdiğinde cihaz, benzersiz devresel yapısının şekillendirdiği bir yanıt verir. Eşleşen meydan okuma–yanıt çiftleri sunucunun gerçek cihazları sahtecilikten ayırmasını sağlar. Ancak klasik PUF’ler özel donanım gerektirir, zamanla eskir ve uyanık saldırganlar tarafından incelenip taklit edilebilir. Bu sınırlamaların üstesinden gelmek için yazarlar daha önce bir sinir ağı kullanarak “sanal PUF” (VPUF) oluşturmuşlardır: gerçek bir PUF’un öngörülemez davranışını sıradan, düşük maliyetli donanımda taklit etmeyi öğrenen yazılım.

Cihaz ile sunucu arasındaki havadaki tehditler

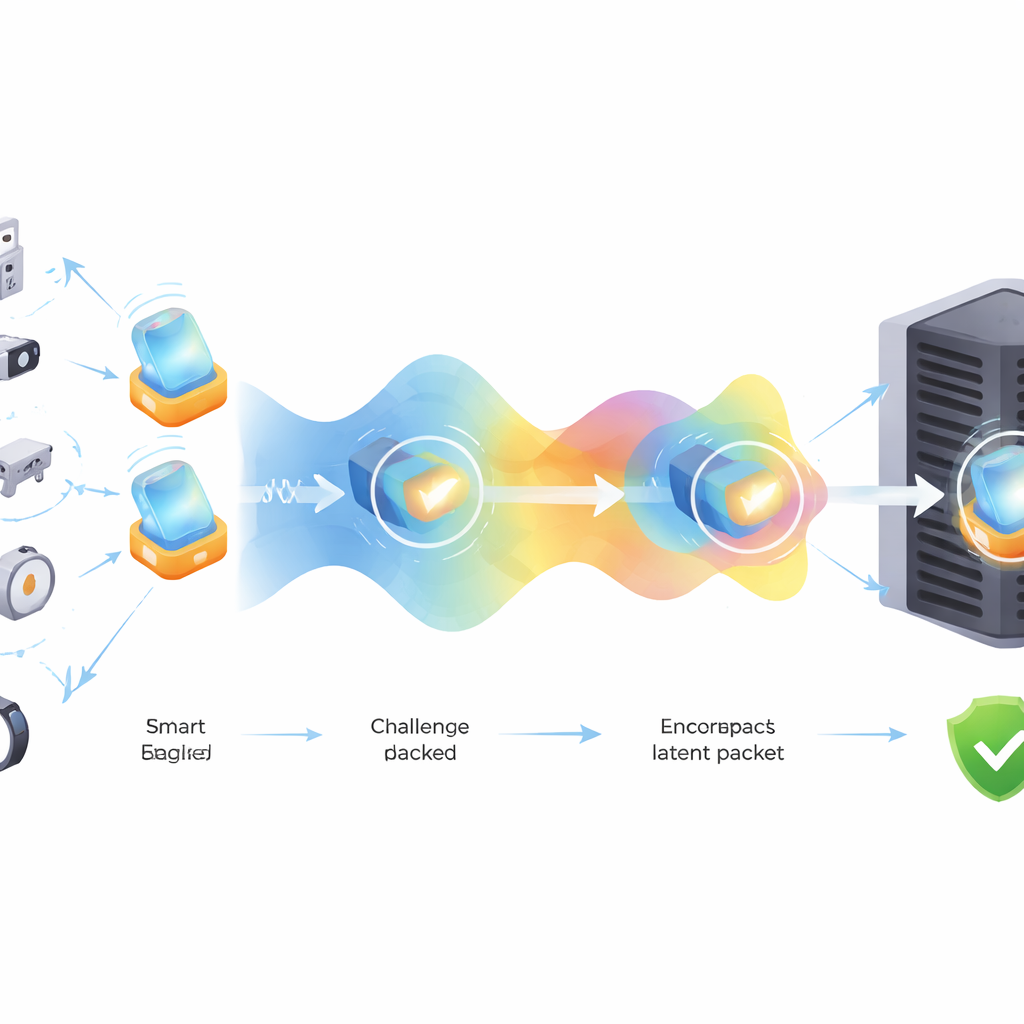

VPUF olsa bile bir zayıf nokta kalır: kablosuz kanal üzerinden giden mesajlar. Burada kullanılan bölünmüş öğrenme (split‑learning) tasarımında, cihaz üzerindeki bir kodlayıcı her meydan okumayı sıkıştırılmış bir iç koda, yani latent temsil’e dönüştürür ve yalnızca bu kodu sunucudaki bir çözücüye gönderir. Bu ham veriyi gizler, ancak bir dinleyici yeterince çok bu kodları kaydederse sistemi tersine mühendislik edebilir veya eski kodları tekrar oynatarak sunucuyu kandırabilir. Sorun, bu ara kodları ele geçirilen sinyallerin dışarıdakiler için işe yaramaz hale gelmesi, ancak sunucunun cihazı hızlı ve doğru biçimde doğrulamaya devam etmesi için korumaktır.

Sinyalin içinde hareketli bir sırrı gizlemek

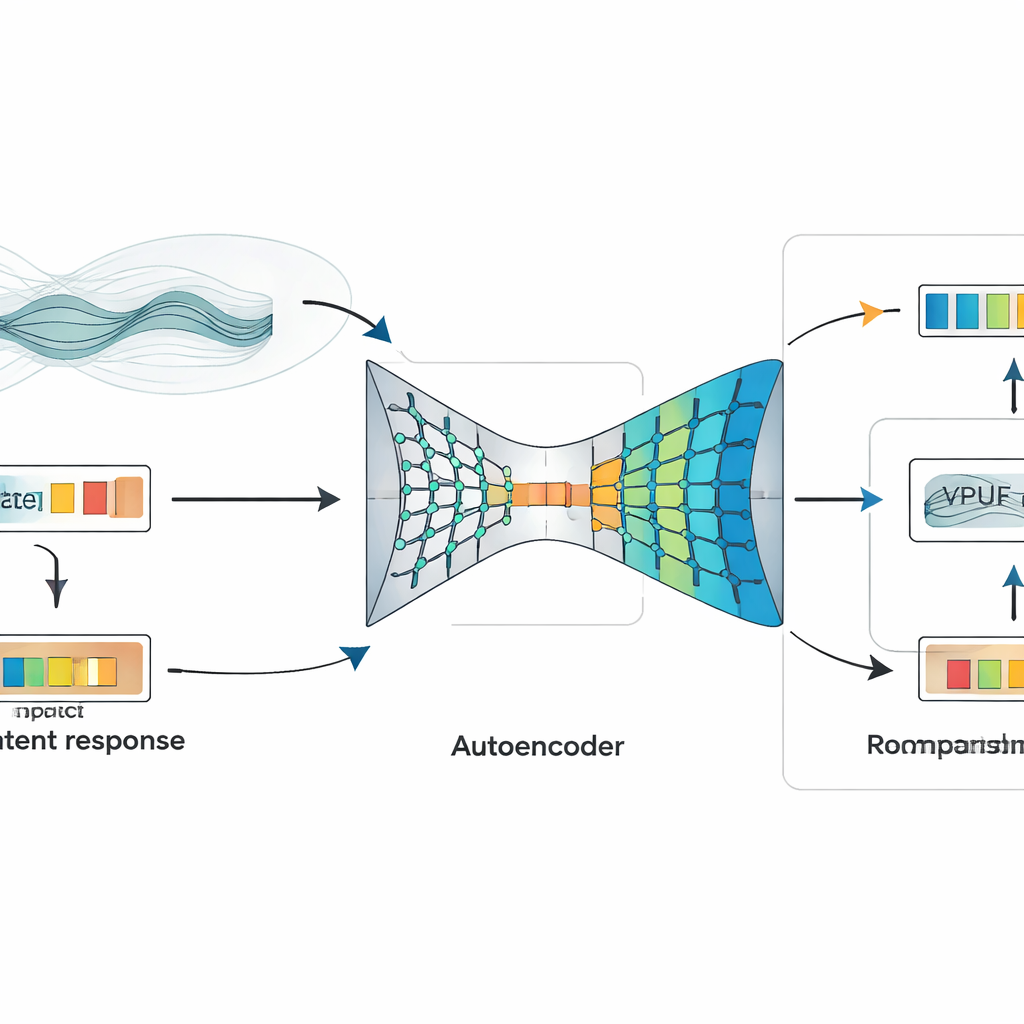

Makalede temel fikir, VPUF’un latent kodu cihazı terk etmeden önce içine ekstra, anlamlı bir işaret—dijital bir filigran—gizlemektir. Sabit, anlamsız bir desen kullanmak yerine filigran radyo kanalının kendine özgü bozukluklarından oluşturulur. Kablosuz sinyaller yol alırken yansır, saçılır ve zayıflar; mühendisler bunu “Rayleigh sönümü” modelleriyle tanımlar. Yazarlar bu sönümlenmeyi standart bir modelle simüle eder ve ortaya çıkan sinyal değişimlerini, veriyi sıkıştırarak sıkı bir iç koda dönüştürmeyi öğrenen bir sinir ağı olan bir otoenkodere besler. Bu sıkıştırılmış kod filigran olur. Cihaz daha sonra bu filigranı VPUF’un latent yanıtıyla başka bir hafif otoenkoder kullanarak birleştirir ve havaya gönderilen tek bir filigranlı kod üretir.

İki kilit, tek hafif tasarım

Sunucu tarafında, eşleşen bir ağ filigranlı kodu çözer, onu tahmini bir VPUF latent yanıtı ve tahmini bir filigrana ayırır. Tahmini yanıt, orijinal meydan okuma için beklenen yanıtı vermek üzere VPUF çözücüsünden geçer. Paralel olarak, çıkarılan filigran sunucunun kendi kanal koşulları görünümünden beklediğiyle karşılaştırılır. Yalnızca her iki parça—VPUF yanıtı ve filigran—doğrulanırsa sistem cihazı kabul eder. Testlerde bu ekstra işlem kimlik doğrulama doğruluğunu yaklaşık yüzde 99 civarında tuttu, normal koşullar altında filigranın neredeyse kusursuz kurtarılmasını gösterdi ve on bin denemeden sonra bile geçerli bir filigran sahteleme girişimlerine karşı dirençli kaldı.

Güç, gizlilik ve maliyet dengesini sağlamak

Yazarlar ayrıca yöntemin parazit altında nasıl davrandığını da inceler; bu, filigranı silmeye veya karıştırmaya çalışan saldırganları taklit eder. Sistem orta düzey parazite kadar güvenilir kalır; daha yüksek seviyelerde filigran kurtarma düşerken genel kimlik doğrulama doğruluğu yüksek kalır. Bu kasıtlı bir tercihi yansıtır: yöntem aşırı girişime karşı maksimum dayanıklılıktan ziyade düşük hesaplama maliyeti ve güçlü kimlik kontrolleri için ayarlanmıştır. Her şey küçük kodlar üzerinde çalışan kompakt sinir ağları içinde gerçekleştiği için yaklaşım birçok Nesnelerin İnterneti cihazının sıkı bellek ve güç bütçelerine uyar.

Daha güvenli bağlı cihazlar için anlamı

Basitçe söylemek gerekirse, makale, küçük cihazların kimlik doğrulama için gönderdiği zaten sıkıştırılmış kimlik verilerinin içine hareketli, çevreye bağlı bir sırrı gizlemenin mümkün olduğunu gösteriyor. Bu gizli işaret hem meraklı gözler için sinyali karıştırıyor hem de sunucuya konuşanın kim olduğunu kontrol etmek için ikinci, bağımsız bir yol sağlıyor. Sonuç, mütevazı donanımda çalışabilen fakat dinlemeyi, tekrar oynatmayı ve taklit saldırılarını çok daha zorlaştıran esnek, yazılım tabanlı bir güvenlik katmanı. Daha güçlü saldırılar altında ve gerçek dünya ortamlarında daha fazla test gerekse de, bu latent‑uzay filigranlama stratejisi küçük, ucuz cihazlardan oluşan daha güvenilir ağlara işaret ediyor.

Atıf: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Anahtar kelimeler: IoT güvenliği, dijital filigran, cihaz doğrulama, sinir ağları, kablosuz kanallar