Clear Sky Science · tr

Ağ saldırısı tespiti için gerçek dünya endüstriyel kontrol sistemlerinden toplanmış bir veri kümesi

Fabrika ağlarındaki gizli saldırılar neden sizi ilgilendirir

Elektrik, temiz su ve üretilen mallar, pompaları, türbinleri ve vanaları sessizce yöneten görünmez bilgisayarlara bağlıdır. Bu endüstriyel kontrol sistemleri daha “akıllı” ve verimli olmak için daha geniş ağlara bağlandıkça ofis bilgisayarları ve ev yönlendiricileriyle aynı siber riskleri de devralırlar. Bu makale, günlük yaşamı kesintiye uğratmadan önce araştırmacıların siber saldırıları tespit edip durdurmasına yardımcı olmak amacıyla gerçek endüstri sahalarından toplanmış büyük ve gerçekçi bir ağ verisi koleksiyonu olan ICS-NAD’i tanıtıyor.

Modern fabrikalar artık izole değil

Endüstriyel kontrol sistemleri eskiden fiziksel olarak izole olur, internete ya hiç veya çok az bağlantı verilebilirdi. Sanayi 4.0 yönündeki dönüşümle birlikte şirketler bu sistemleri uzaktan izleyebilmek, performansı analiz edebilmek ve yapay zekâ uygulamak için birbirine bağlıyor. Ancak bunun tersi, saldırganların da bu dijital yollarla içeri erişebilmesi demek. Dünya genelinde elektrik, su ve diğer kritik hizmetleri hedef alan ciddi olaylar yaşandı ve bunun ne kadar önemli olduğunu gösterdi. Saldırıları erken tespit etmek güvenlik araçları için iyi eğitim verisi gerektirir, fakat mevcut veri kümeleri genellikle küçük, yapay veya doğru saldırı türleri ve etiketlerden yoksundur.

Endüstriyel ağların daha gerçekçi bir resmini oluşturmak

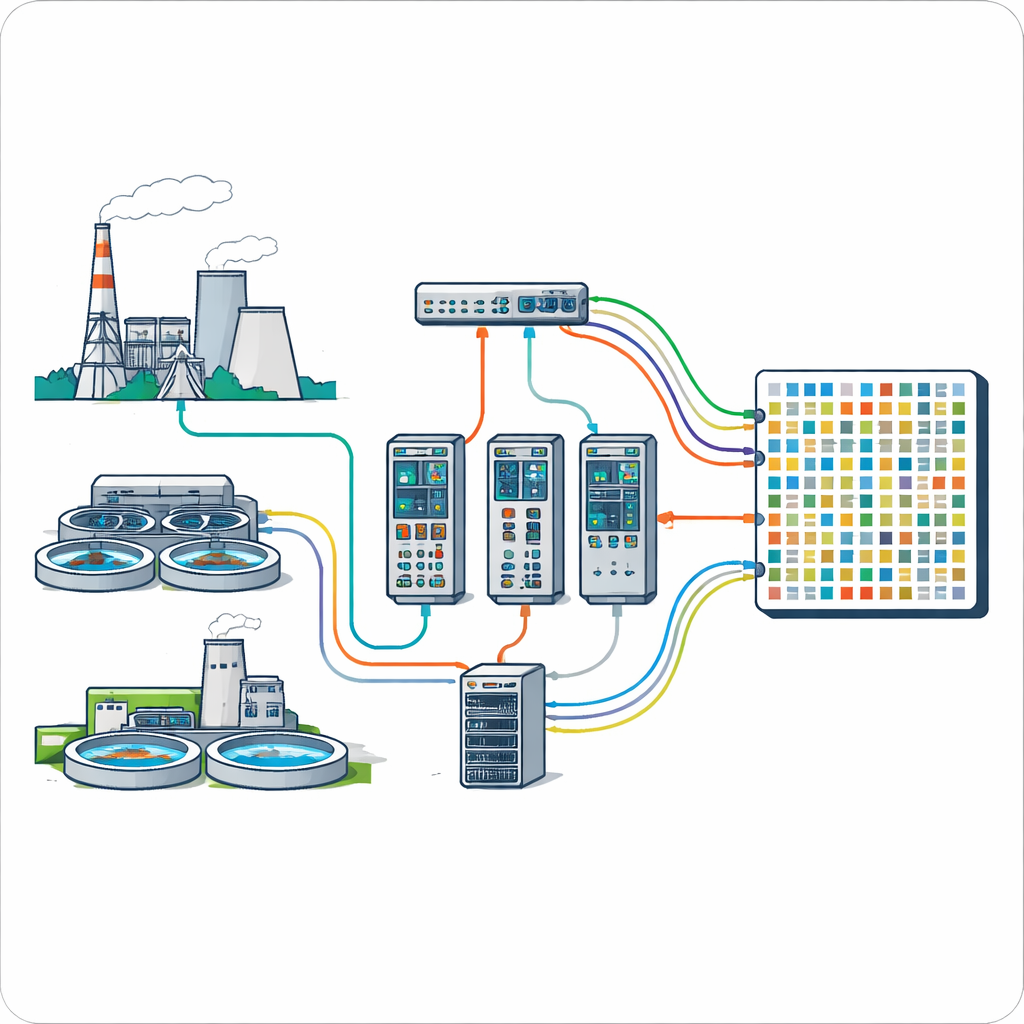

Yazarlar bu eksiklikleri, gerçek sanayiye benzeyen büyük bir test sahasından kaydedilen bir kıyaslama veri kümesi olan ICS-NAD’i oluşturarak gideriyor. Site, on marka endüstriyel kontrol cihazı ve on farklı proses kurulumunu içeriyor; veri kümesi için termik enerji santrali provası ve atık su arıtma provası içinde kullanılan üç tanınmış markaya odaklanıyorlar. Her marka, mesajları şifrelemeden ileten ve cihazlar arasındaki konuşmanın ince ayrıntılarını gözlemlemeyi mümkün kılan farklı, yaygın bir endüstriyel protokol kullanıyor. Ağ trafiği, insan–makine arayüzlerinin programlanabilir lojik kontrolörlere komut gönderdiği ve bunların da pompaları, ısıtıcıları ve diğer ekipmanları çalıştırdığı anahtarlar üzerinden doğrudan yakalanıyor.

Bir sistemi bozmanın çok sayıda yolunu yakalamak

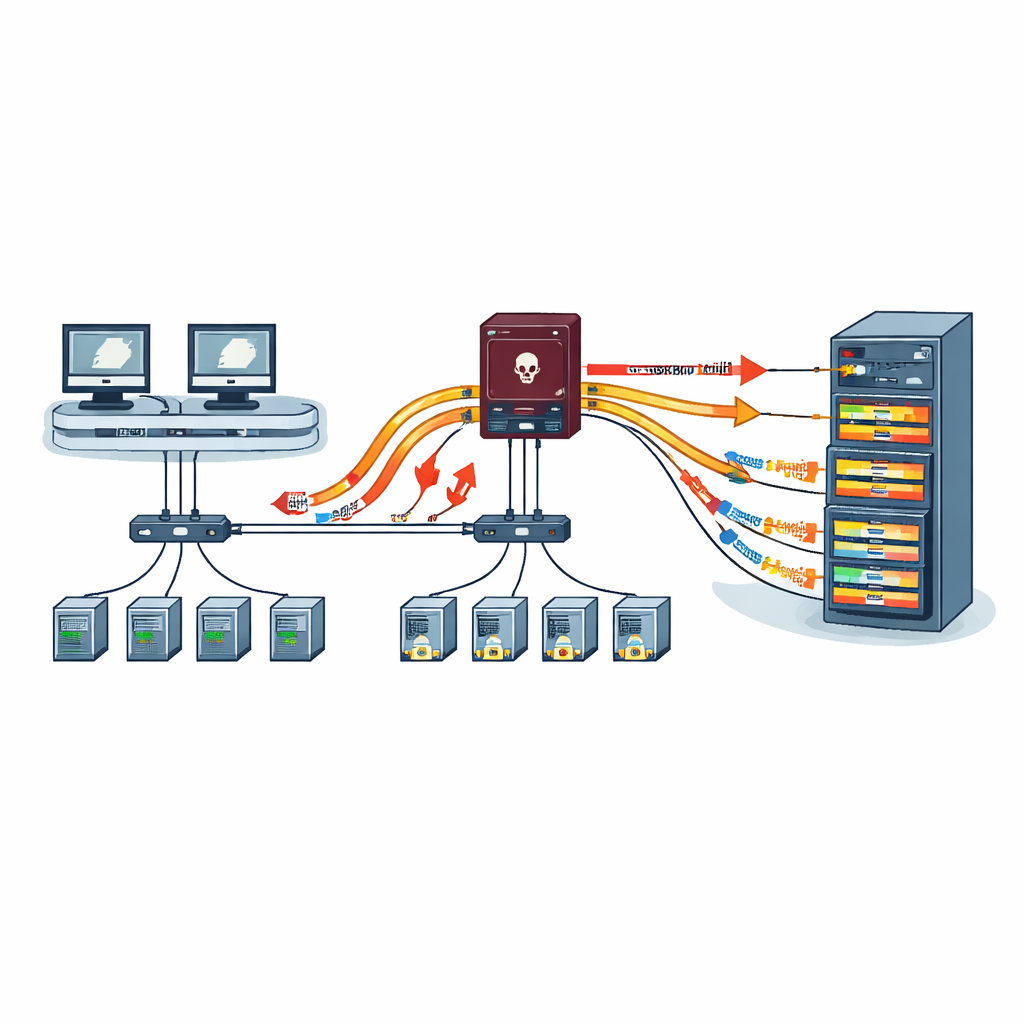

Gerçek tehdit çeşitliliğini yansıtmak için ICS-NAD, dört aile halinde gruplanmış 20 yaygın saldırı türünü içeriyor. Keşif (reconnaissance) saldırıları, aktif cihazları ve açık portları sessizce tarar. Hizmet engelleme (DoS) ve dağıtık hizmet engelleme (DDoS) saldırıları, paketlerle ağı doldurarak cihazları bunaltmayı ve meşru komutların gecikmesine veya düşmesine neden olmayı amaçlar. Sahte veri enjeksiyonu saldırıları, kontrolörleri veya operatörleri yanıltmak için mesajlar ve yanıtlar uydurur; aradaki adam (man-in-the-middle) saldırıları ise cihazlar arasında konumlanarak iletim halindeki trafiği değiştirir. Her senaryo için araştırmacılar yalnızca ham paketleri kaydetmekle kalmıyor, aynı zamanda her saldırının ne zaman başladığını ve bittiğini de kaydediyor ve bu zaman günlüklerini saldırıya özgü kurallarla birleştiren iki aşamalı bir etiketleme yöntemi uyguluyor. Bu, gözlemlenen her akışın zararsız mı yoksa belirli bir saldırıya mı ait olduğunu gösteren net etiketler üretiyor.

Saldırı öncesi ve sırasındaki trafik kalıplarını görmek

Sadece paketleri kaydetmenin ötesinde ekip, trafiğin her iki yönde kaç paket aktığı, paketlerin boyutu ve geliş hızları gibi 60 tanımlayıcı özellik çıkarıyor. Bu özellikler hem zaman içindeki kaba eğilimleri hem de tek tek paketlerin içindeki ince detayları kapsıyor. Kontrol sistemlerinden birinin trafiğini inceleyerek yoğun bir flood saldırısının iletişim ritmini nasıl değiştirdiğini gösteriyorlar: paket patlamaları daha keskin, zirveler daha yüksek ve boşalar daha kısa hale geliyor; bunların tümü istatistiksel ölçütlerle yakalanabiliyor. Bu daha zengin görünüm, algoritmaların endüstriyel etkinlikteki doğal dalgalanmaları bir saldırganın yol açtığı şüpheli yükselişlerden ayırmasına yardımcı oluyor.

Veri kümesini öğrenen makinelerle sınamak

ICS-NAD’in pratik olduğunu göstermek için yazarlar veri kümesini on farklı makine öğrenmesi ve derin öğrenme yöntemini eğitmek ve değerlendirmek için kullanıyor; klasik karar ağaçları ve en yakın komşu şemalarından modern güçlendirilmiş ağaçlara ve sinir ağlarına kadar çeşitleniyorlar. Temel temizleme ve ölçeklendirmeden sonra, trafik akışlarının boyutu ve içeriğiyle büyük ölçüde ilişkili en bilgilendirici özelliklerden oluşan küçük bir set otomatik olarak seçiliyor. Model başına yalnızca dört özellik ile bile çoğu yöntem, dört saldırı ailesinin tamamında saldırıları tanımlamada genellikle yüzde 90’ın üzerinde doğruluk, geri çağırma, kesinlik ve F1-skoru gibi yüksek puanlara ulaşıyor. Bu, ICS-NAD’in araştırmacıların gelişmiş tespit araçları geliştirmesi ve karşılaştırması için yeterli çeşitlilik ve gerçekçilik içerdiğini gösteriyor.

Daha güvenli altyapı için ne anlama geliyor

Basitçe söylemek gerekirse, ICS-NAD fabrika ağları için detaylı bir uçuş kaydedici gibi: gerçek endüstriyel sistemlerin normal şartlarda ve birçok farklı siber ateş altında nasıl davrandığını yakalıyor. Büyük, çeşitli ve açıkça erişilebilir olduğu için güvenlik araştırmacılarına, mühendislere ve öğrencilere kritik altyapı için daha iyi alarm sistemleri geliştirmek üzere paylaşılan bir test zemini sunuyor. Kamu hizmetleri ve fabrikalar ekipmanlarının daha fazlasını birbirine bağlamaya devam ettikçe, ICS-NAD gibi veri kümeleri ham ağ gürültüsünü erken uyarı sistemlerine dönüştürmede hayati öneme sahip olacak; bu sayede ışıklar açık, musluklar akan ve üretim hatları çalışır kalmaya yardımcı olur.

Atıf: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Anahtar kelimeler: endüstriyel kontrol sistemleri, siber saldırı tespiti, ağ saldırı veri kümesi, <keyword>makine öğrenmesi güvenliği