Clear Sky Science · sv

Federerat lärande-drivet realtidsbeteendeintrångsdetektion med LSTM, attention, GANs och stora språkmodeller

Varför smartare cyberförsvar är viktigt för alla

Varje e‑post du skickar, bild du delar eller räkning du betalar online färdas genom nätverk som ständigt utsätts för attacker. Traditionella säkerhetsverktyg har svårt att upptäcka nya, sällsynta eller slugt dolda intrång utan att inkräkta på användarnas integritet eller överbelasta analytiker med förvirrande larm. Denna artikel presenterar ett nytt sätt att övervaka digital trafik som syftar till att vara både mycket träffsäkert och djupt integritetsvänligt, samtidigt som det förklarar sina beslut på ett begripligt språk.

Observera attacker utan att samla in din data

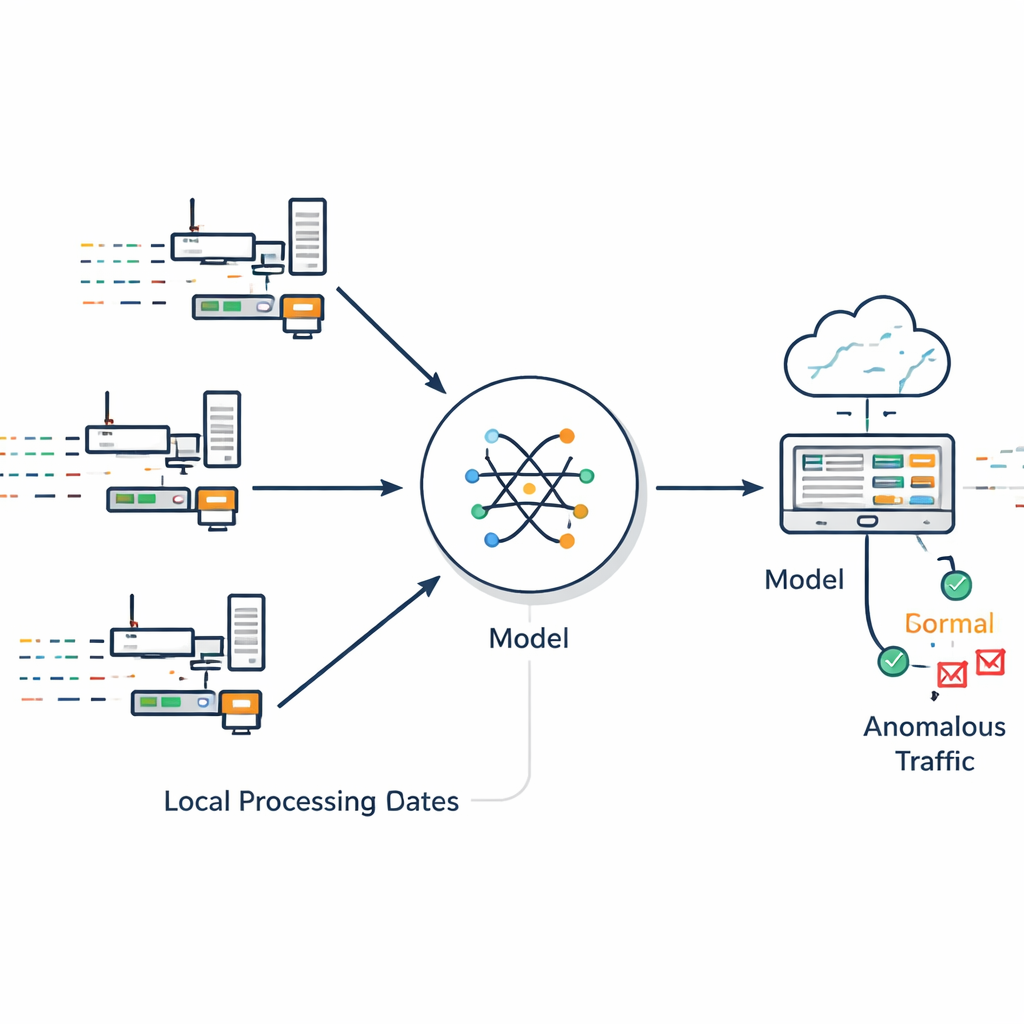

De flesta intrångsdetekteringssystem fungerar som en central kontrollpunkt: de samlar in rådata från många enheter till ett ställe och skannar efter problem. Det väcker uppenbara integritetsbekymmer och blir svårare att skala när nätverk växer. Författarna föreslår ett annat tillvägagångssätt kallat Federated Intrusion Detection and Mitigation Framework, eller FIDMF. Istället för att skicka råa trafikloggar till en central server tränar varje deltagande enhet eller plats en lokal detektionsmodell på sina egna data. Endast de inlärda modelluppdateringarna delas och sammanfogas till en global modell, som sedan skickas tillbaka till enheterna. På så sätt lär sig systemet från ett brett spektrum av verkliga miljöer utan att någonsin exponera de underliggande privata uppgifterna.

Lära från beteende över tid

Attacker utvecklas ofta som sekvenser: en skanning, sedan en sondering, sedan ett intrång, ibland utdraget över långa perioder. FIDMF fokuserar på dessa beteendemönster snarare än på enkla signaturer. Det använder ett sekvensmedvetet neuralt nätverk som kan komma ihåg vad som hände tidigare i en förbindelse och en "attention"-komponent som framhäver de viktigaste delarna av ett trafikflöde. Detta hjälper systemet att fokusera på egenskaper som verkligen signalerar misstänkt beteende, såsom plötsliga attacker av anslutningsförsök eller ovanliga kombinationer av protokoll, istället för att distraheras av rutinmässiga variationer i normal användning.

Fyller i luckorna med syntetisk och semantisk insikt

Verkliga nätverk innehåller mycket mer normalt aktivitet än attacker, och vissa typer av attacker är extremt sällsynta. Att träna en detektor på sådan snedfördelad data leder ofta till att den missar ovanliga hot. FIDMF tacklar detta på två sätt. För det första använder det matematiska tekniker för att generera extra exempel på sällsynta attacktyper så att modellen bättre kan lära sig deras mönster. För det andra använder det generativa modeller styrda av språkbaserad kontext för att skapa nya, realistiska attackvariationer som stämmer överens med hur experter beskriver hot. Denna dubbla strategi ger detektorn många fler meningsfulla exempel att lära av, vilket gör den bättre rustad att upptäcka obekanta eller "zero‑day"-intrång som skiljer sig från allt som setts tidigare.

Lära maskiner att förstå nätverkshistorier

En viktig nyhet i detta arbete är att ta textorienterade språkmodeller in i nätverksförsvarets domän. Många nätverksfunktioner—som tjänstenamn, protokolltyper och anslutningstillstånd—bär på subtila betydelser som enkla numeriska koder inte fångar. Författarna omvandlar dessa kategoriska detaljer till korta fraser och matar dem till kompakta språkmodeller som producerar rika, kontextkänsliga representationer. Dessa representationer hjälper detektorn att greppa relationer som annars skulle vara osynliga, såsom hur vissa tjänster och flaggor tenderar att förekomma tillsammans i riskfyllda situationer. Samma språkteknik styr också den syntetiska datageneratorn och säkerställer att påhittade attackmönster förblir koherenta och realistiska snarare än slumpmässigt brus.

Tydliga förklaringar för mänskliga analytiker

Säkerhetsteam är förståeligt skeptiska till "black‑box"-verktyg som ger larm utan att förklara varför. FIDMF möter detta genom att para ihop sin beteendebaserade detektor med en annan språkmodell som specialiserar sig på förklaringar. När systemet flaggar en händelse som misstänkt lyfter det fram de funktioner som bidrog mest till beslutet—såsom en våg av korta anslutningar eller ovanligt protokollbruk—och omvandlar dem till en kort, läsbar berättelse. I tester med expertgranskare bedömdes dessa förklaringar både begripliga och användbara för incidenthantering, vilket hjälper analytiker att lita på och agera utifrån systemets fynd.

Vad resultaten betyder för vardaglig säkerhet

Över flera vitt använda benchmark-dataset nådde FIDMF mycket hög noggrannhet och identifierade korrekt både normal och skadlig trafik i mer än 99 av 100 fall samtidigt som rådata stannade kvar på lokala enheter. Lika viktigt är att det hanterade sällsynta attacktyper betydligt bättre än tidigare metoder och behöll stark prestanda i olika typer av nätverk. För vanliga användare är slutsatsen att det blir möjligt att bygga försvar som inte bara är starkare och mer adaptiva, utan också mer privata och mer transparenta. Ramverk som FIDMF pekar mot en framtid där dina enheter tyst samarbetar för att hålla dig säker online—utan att ge upp dina data eller lämna dig i mörkret om hur beslut fattas.

Citering: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Nyckelord: intrångsdetektion, federerat lärande, cybersäkerhet, djupt lärande, stora språkmodeller