Clear Sky Science · sv

En ny 1D‑driven Chebyshev‑kvadratisk karta för bildkryptering med dynamisk permutation‑diffusion

Varför det verkligen spelar roll att dölja bilder

Vi skickar foton hela tiden — till läkare, banker, myndighetsportaler eller molnbackupper — ofta utan att reflektera över vem som annars kan se dem. Men bilder av medicinska skanningar, militära anläggningar eller id‑handlingar kan vara extremt känsliga. Om någon kan avlyssna eller lätt manipulera dem kan konsekvenserna bli allvarliga. Denna artikel presenterar ett nytt sätt att förvilla digitala bilder så grundligt att även ihärdiga angripare får mycket svårt att gissa, analysera eller manipulera innehållet.

Ett nytt sätt att framkalla digitalt kaos

I kärnan av arbetet finns ett nytt matematiskt recept som författarna kallar „1D‑Powered Chebyshev Quadratic Map“. Trots det skrämmande namnet är det i grunden en kompakt formel som, när den tillämpas upprepade gånger, producerar en talström som beter sig som kaos: små förändringar i början växer till helt olika utfall senare. Klassiska kaotiska formler används redan i kryptering, men många har svagheter: de beter sig kaotiskt bara för smala parameterintervall, kan i vissa förhållanden förutses, eller reagerar inte tillräckligt starkt på små förändringar. Den nya kartan är utformad för att undvika dessa fallgropar genom att kombinera två välkända kaotiska komponenter på ett upphöjt, eller förstärkt, sätt, styrt av endast två justerbara parametrar.

Testning av hur intensivt kaoset egentligen är

För att vara användbart i säkerhet måste kaos vara både starkt och mätbart. Forskarna utsatte därför sin nya karta för en omfattande serie dynamiska tester. De undersökte hur snabbt närliggande värden avviker (Lyapunov‑exponent), hur systemets beteende förändras när parametrar varieras (bifurkationsdiagram) och hur komplexa dess geometriska mönster blir (korrelationsdimension och Poincaré‑sektioner). De tillämpade även moderna kaosdiagnostiska metoder som den så kallade 0–1‑testen, tillsammans med flera begrepp av entropi som kvantifierar slumpmässighet. Över vida parameterområden bibehöll den nya kartan stora positiva Lyapunov‑exponenter, hög entropi och oregelbundna, icke‑repeterande mönster, och överträffade flera etablerade kaotiska kartor. Slumpmässighetstester som standardiseringsorgan använder för att granska kryptografiska slumptalsgeneratorer bekräftade att sekvenserna som produceras av denna karta statistiskt sett är svåra att skilja från ideal brus.

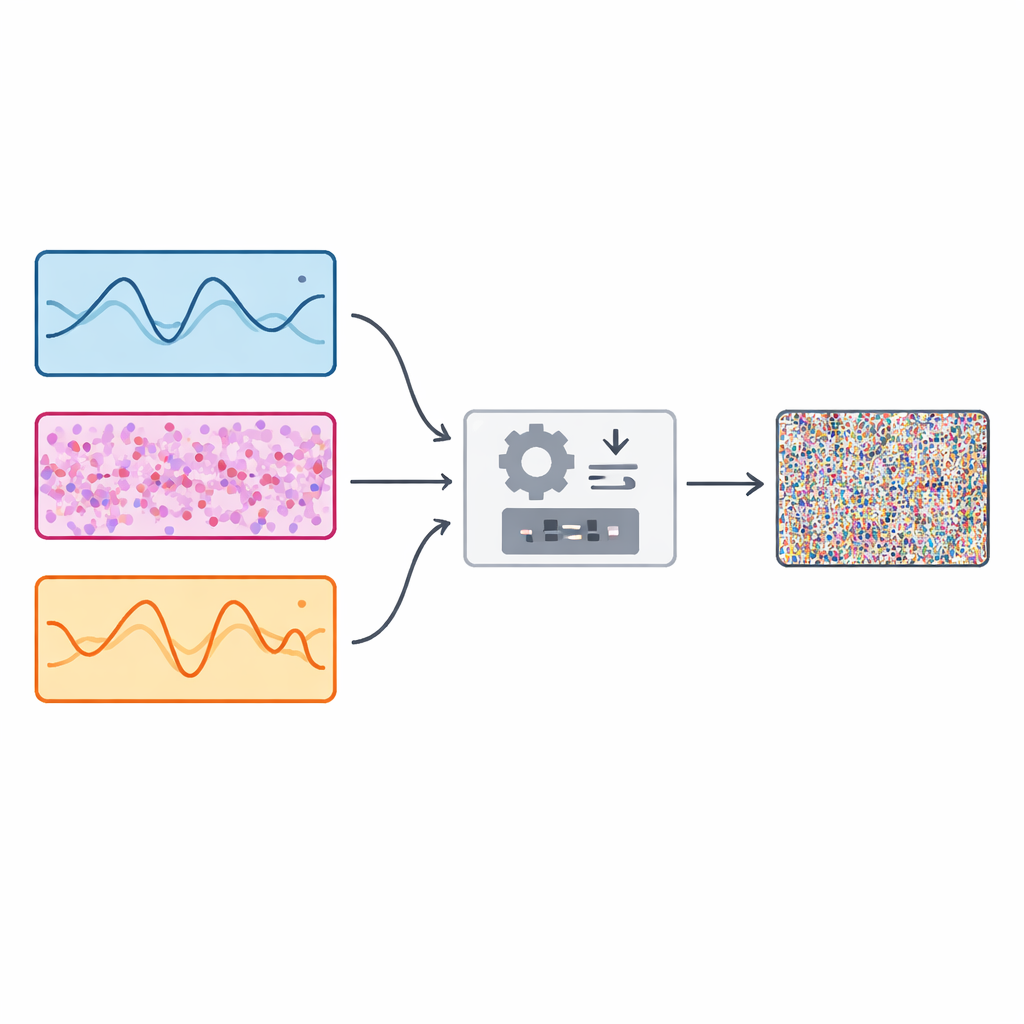

Från ekvationer till ett praktiskt bildlås

Med denna kaotiska motor som grund designar författarna ett bildkrypteringsschema de kallar D3CM‑IES. Istället för att förlita sig på en enda källa till kaos kör systemet tre olika kaotiska generatorer parallellt, inklusive den nya kartan och två befintliga baserade på sinus‑ respektive tangensfunktioner. För varje pixel i en bild väljer algoritmen dynamiskt en av dessa tre kaotiska sekvenser för att styra krypteringens steg. Först slumpas pixlarnas positioner om i ett permuteringssteg som ser slumpmässigt ut men är exakt reproducerbart endast om den hemliga nyckeln är känd. Sedan ändrar ett diffusionssteg varje pixels ljusstyrka med hjälp av kaotiska tal för att skjuta värdena omkring nästan som om brus hade adderats. Eftersom valet av kaotisk källa varierar från pixel till pixel blir den övergripande transformeringen mycket oregelbunden och svår att vända utan exakt nyckel och parametrar.

Utsätta låset för prov

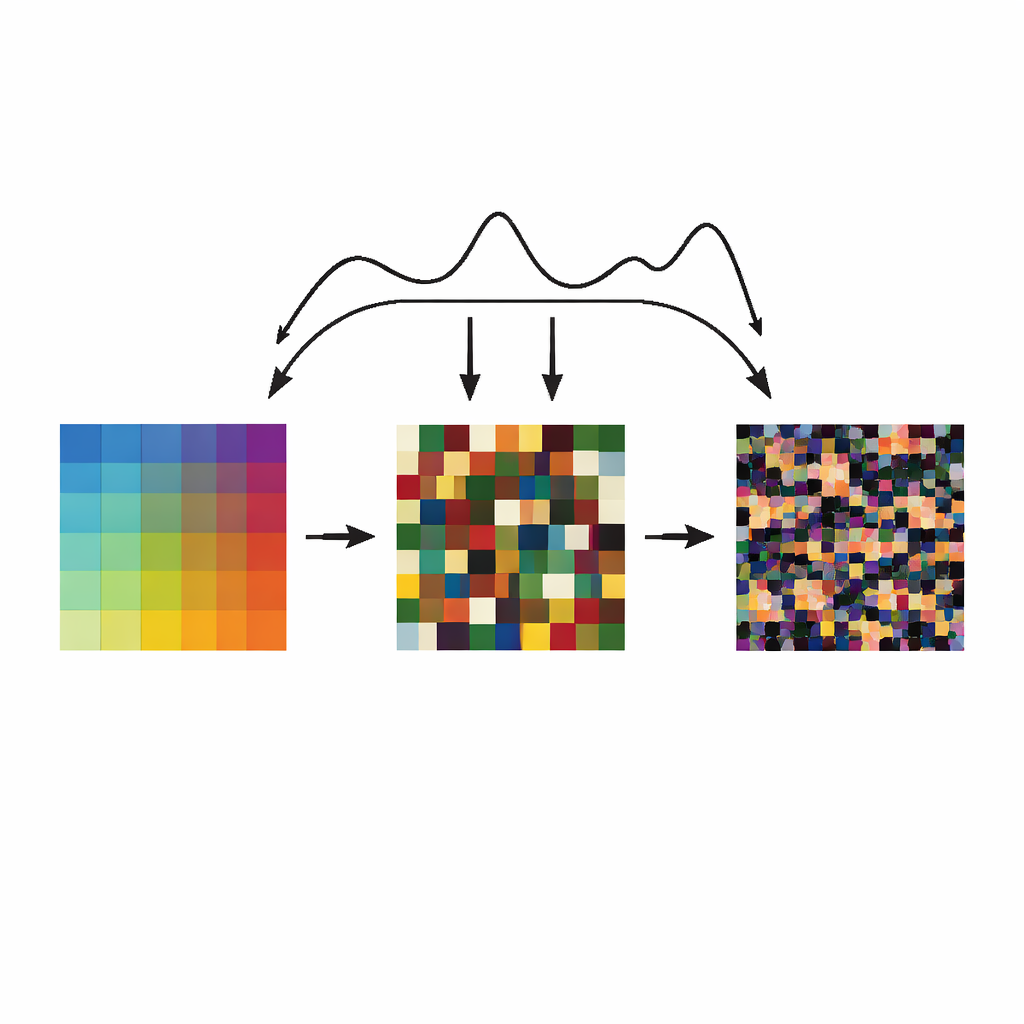

Teamet kontrollerar om deras schema verkligen döljer struktur genom att köra ett batteri av säkerhets‑ och bildkvalitetsutvärderingar. När de krypterar standardtestbilder liknar de resulterande bilderna rent flerdimensionellt brus, och statistiska mått visar nästan ingen korrelation mellan närliggande pixlar. Histogram—antalet gånger varje ljushetsnivå uppträder—planas ut, vilket innebär att angripare inte kan utnyttja synliga mönster. När de ändrar en enda pixel i originalbilden ändras nästan varje pixel i den krypterade versionen, och mängden ljushetsförändring över bilden ligger nära det teoretiska idealet för att stå emot differensattacker. Metoden klarar också valda‑klartext‑tester där angripare får välja specialbilder som helt svarta eller helt vita; även dessa ger chifferbilder som ser slumpmässiga och orelaterade ut. Samtidigt förblir algoritmen effektiv: med enkla programoptimeringar kan den kryptera medelstora bilder på betydligt under en sekund på en vanlig bärbar dator, och dess operationer lämpar sig väl för vidare acceleration på grafikchip eller dedikerad hårdvara.

Vad detta innebär för vardaglig säkerhet

I grunden visar artikeln att genom att omsorgsfullt utforma och analysera en ny kaotisk formel, och sedan väva ihop den med två andra på ett dynamiskt sätt, kan vi bygga ett bild"lås" som är både starkare och mer flexibelt än många befintliga konstruktioner. Det nya systemet förvandlar vanliga bilder till brusliknande mönster som avslöjar nästan ingenting, även vid sofistikerad matematisk granskning, samtidigt som det är tillräckligt lättviktigt för realtidsanvändning i enheter och kommunikationssystem. För alla som oroar sig för sekretess och integriteten i visuella data — från telemedicin och intelligenta kameror till satelliter och drönare — pekar detta arbete mot säkrare sätt att skydda vad våra bilder avslöjar.

Citering: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

Nyckelord: bildkryptering, kaotiska kartor, digitalt integritetsskydd, säkra bildsystem, kryptografi