Clear Sky Science · sv

Avvikelsebaserad intrångsdetektion på benchmark-datamängder för nätverkssäkerhet: en omfattande utvärdering

Varför smartare försvar spelar roll för alla online

Varje mejl du skickar, video du strömmar eller räkning du betalar online färdas genom nätverk som ständigt sonderas av angripare. Säkerhetsverktyg som kallas intrångsdetekteringssystem fungerar som digitala larmsystem och skannar denna trafik efter tecken på problem. Men när attacker blir mer varierade och sofistikerade har äldre regelbaserade verktyg svårt att hänga med. Denna studie undersöker hur moderna metoder inom djupinlärning kan ge mer precisa och anpassningsbara larm som upptäcker både kända och tidigare osedda hot samtidigt som antalet falska larm hålls lågt.

Från fasta regler till lärande av erfarenhet

Traditionella intrångsdetekteringsverktyg fungerar mycket som antivirusprogram: de söker efter kända signaturer—specifika mönster som matchar katalogiserade attacker. Detta tillvägagångssätt är snabbt och pålitligt för välbekanta hot, men fallerar när angripare ändrar taktik eller använder så kallade zero-day-exploits. En nyare strategi, anomalidetektion, lär sig istället hur normal nätverkstrafik ser ut och flaggar ovanlig aktivitet. Det gör den bättre på att fånga nya attacker, men risken är att den ger för många falska larm. Författarna fokuserar på djupinlärning, en gren av artificiell intelligens där flerskiktade nätverk av enkla bearbetningsenheter automatiskt lär sig mönster från data, med målet att kombinera anomalidetektionens anpassningsförmåga med signatursystemens tillförlitlighet.

Att testa två inlärningsmotorer

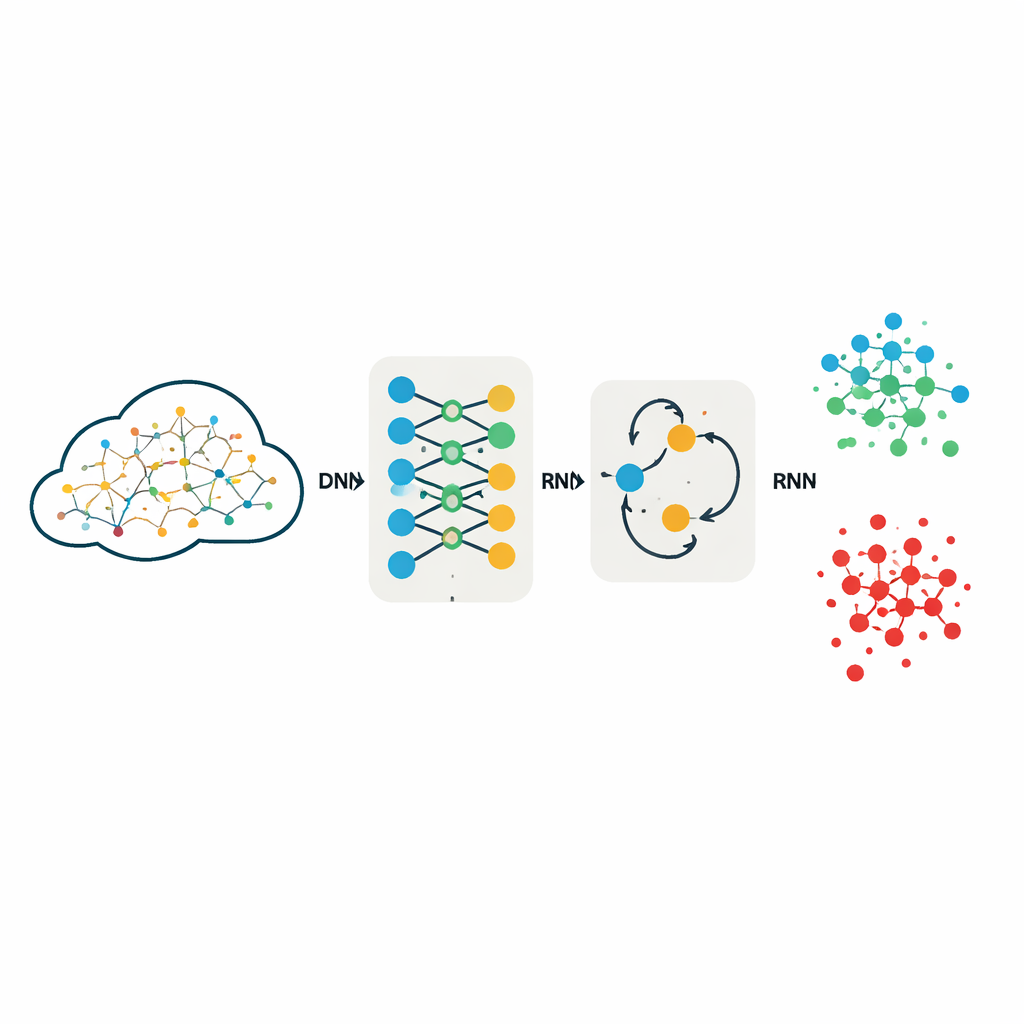

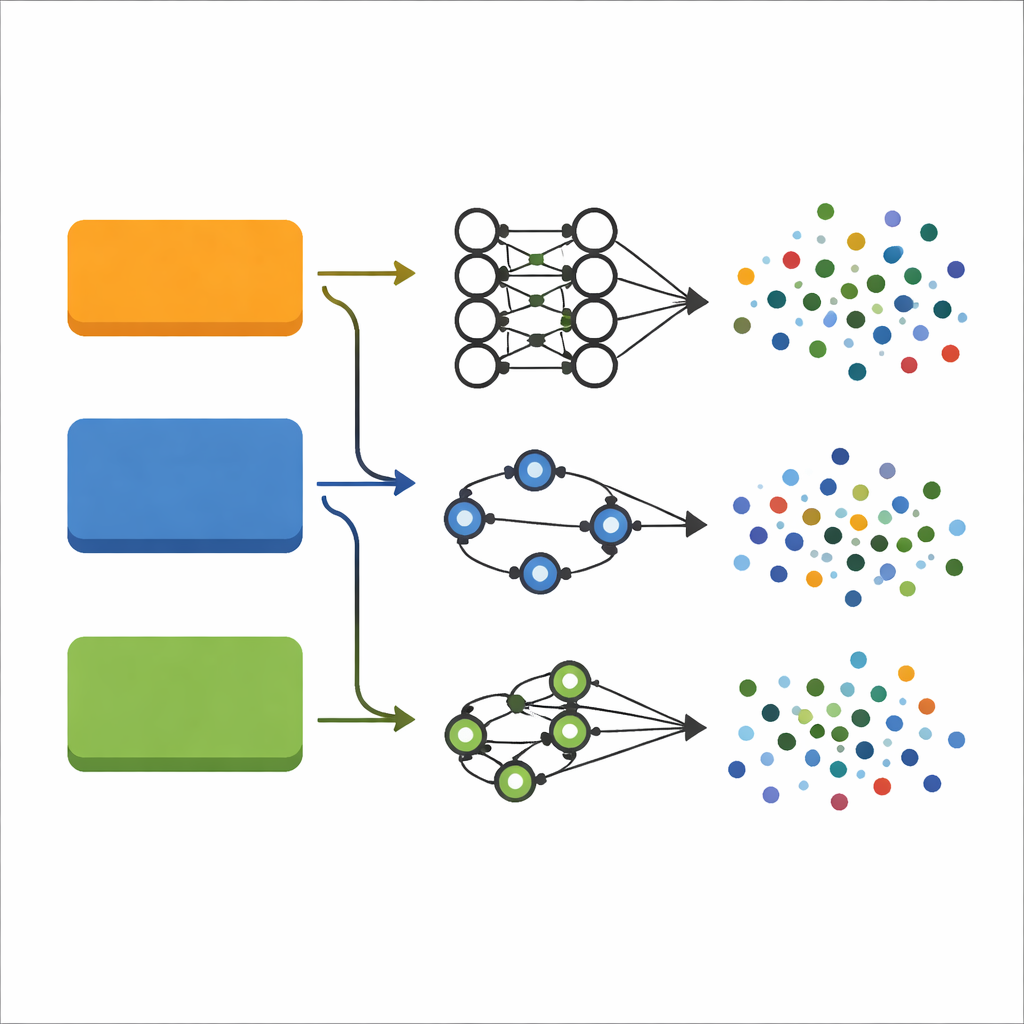

Forskarna utvärderar två populära modeller inom djupinlärning: ett djupt neuralt nätverk (DNN), som behandlar varje nätverksanslutning som en rik numerisk post, och ett rekurrent neuralt nätverk (RNN), som lägger till ett internt "minne" avsett att fånga relationer över ordnade data. Istället för att handkonstruera funktioner matar de dessa modeller med fullständiga uppsättningar mätvärden som beskriver varje nätverksanslutning, efter att textfält omvandlats till siffror och alla värden skalats. Båda modellerna tränas och testas på exakt samma sätt på tre allmänt använda benchmark-samlingar av nätverkstrafik: KDDCup99, NSL-KDD och UNSW-NB15, vilka tillsammans täcker ett brett spektrum av attacktyper, från att överbelasta en server med trafik (DoS) till smygande försök att få extra användarrättigheter.

Hur studien noggrant utformades

För att göra jämförelsen rättvis och reproducerbar håller teamet modellernas utformning avsiktligt enkel och transparent. DNN:n använder tre fullt anslutna lager för att omvandla de 40–42 indatafunktionerna till prediktioner över antingen fem eller tio trafikklasser, såsom "normal" eller olika attackfamiljer. RNN:n använder ett lättvikts rekurrent lager följt av ett slutligt beslutslager, och behandlar varje post som en mycket kort sekvens så att den ändå kan modellera interaktioner mellan funktioner. Båda modellerna använder samma aktiveringsfunktion och en allmänt använd optimeringsstrategi känd för stabil inlärning. Viktigt är att författarna inte kasserar funktioner för att krympa datan; tidigare arbete visade att aggressiv funktionsreduktion kan kasta bort subtila ledtrådar som är avgörande för att skilja sällsynta men farliga attacker.

Vad resultaten säger om noggrannhet och tillförlitlighet

På de äldre KDDCup99- och NSL-KDD-datamängderna levererar båda modellerna slående hög prestanda: noggrannheten överstiger 99 % med falska larm under 1 %. Det innebär att nästan alla skadliga anslutningar fångas korrekt, medan mycket få legitima anslutningar felaktigt flaggas. På UNSW-NB15, en mer modern och utmanande datamängd med tio distinkta klasser, sjunker prestandan något som väntat, men förblir stark. DNN når omkring 96 % noggrannhet, medan RNN ligger efter på ungefär 82 %. Detaljerade poäng visar att DNN inte bara klassificerar vanliga attacker väl, utan också hanterar sällsynta kategorier som maskar och user-to-root-attacker med höga F1-värden, ett mått som väger fångst av attacker mot att undvika missar. Experiment med en mer komplex transformer-baserad modell presterar faktiskt sämre, vilket antyder att extra arkitektonisk komplexitet inte automatiskt ger bättre säkerhet.

Vad detta innebär för säkrare nätverk

Studien drar slutsatsen att välutformade men relativt enkla djupinlärningsmodeller kan utgöra ryggraden i praktiska intrångsdetekteringssystem. Genom att träna direkt på fullutrustade benchmark-datamängder och noggrant ställa in sin inlärningsprocess uppnår DNN:n särskilt toppmodern noggrannhet med låga falska positiva över en mängd olika attacktyper. För vardagsanvändare innebär detta säkerhetsverktyg som är bättre på att upptäcka både rutinmässiga och ovanliga hot utan att ständigt ropa varg. Författarna föreslår att framtida arbete kan bygga vidare på denna grund genom att förfina rekurrenta modeller, utforska selektiv funktionsreduktion för snabbhet och kombinera djupa funktionsutdragare med traditionella klassificerare, vilket för oss närmare intrångsdetektion som är både kraftfull och effektiv i verkliga nätverk.

Citering: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

Nyckelord: intrångsdetektion, nätverkssäkerhet, djupinlärning, anomalidetektion, cyberattacker