Clear Sky Science · sv

Ensemblemaskininlärning för proaktiv Android-ransomwaredetektion med nätverkstrafik

Varför din telefons internetprat spelar roll

Våra smartphones pratar tyst med internet hela dagen. Dolt i det pratet kan cyberkriminella smyga in en obehaglig typ av attack kallad ransomware, som låser dina filer eller till och med hela enheten tills du betalar en lösensumma. Denna artikel undersöker hur noggrann övervakning av det nätverkssnacket — inte apparna i sig — kan avslöja Android-ransomware tidigt, genom en samling smarta maskininlärningsmodeller som lär sig och anpassar sig när angripare ändrar sina metoder.

Hur ransomware kapar en Android-telefon

Ransomware börjar ofta med ett enkelt misstag: att installera en app som ser ofarlig ut från en tredjepartsbutik, följa en länk i ett meddelande eller acceptera en falsk uppdatering. När appen väl finns på telefonen begär den ofta vida behörigheter, som åtkomst till lagring, kamera, mikrofon eller systemkontroller. Med dessa beviljade krypterar den tyst bilder, dokument och meddelanden och kan dessutom skicka känsliga data till fjärrservrar. Först därefter visar den sitt verkliga väsen genom att visa en låsskärm eller ett varningsmeddelande och kräva betalning, ofta i kryptovaluta, för att återställa åtkomst. Vissa varianter är byggda för att överleva borttagningsförsök, vilket gör dem särskilt svåra att få bort och kan förvandla ett ögonblicks ouppmärksamhet till dagar av avbrott för privatpersoner och företag.

Att bevaka flödet istället för filerna

Traditionella antivirusverktyg letar efter kända skadliga kod-”signaturer”, vilket fungerar dåligt när angripare ständigt skriver om och förklär sin mjukvara. Denna studie tar en annan väg: den fokuserar på metadata från nätverkstrafik — siffror som beskriver hur data rör sig in och ut ur telefonen, såsom paketstorlekar, tid mellan paket och anslutningsmönster. Genom att använda mer än 200 000 trafikposter som inkluderar normal aktivitet och tio ökända ransomware-familjer, bygger författarna ett system som lär sig ransomware:s karaktäristiska rytm: plötsliga trafikspikar, ovanliga anslutningstider eller märkliga kombinationer av tekniska flaggor som sällan syns i vardagsanvändning. Eftersom denna metod ser till beteendet snarare än koden kan den upptäcka nya eller modifierade ransomware-familjer som aldrig tidigare katalogiserats.

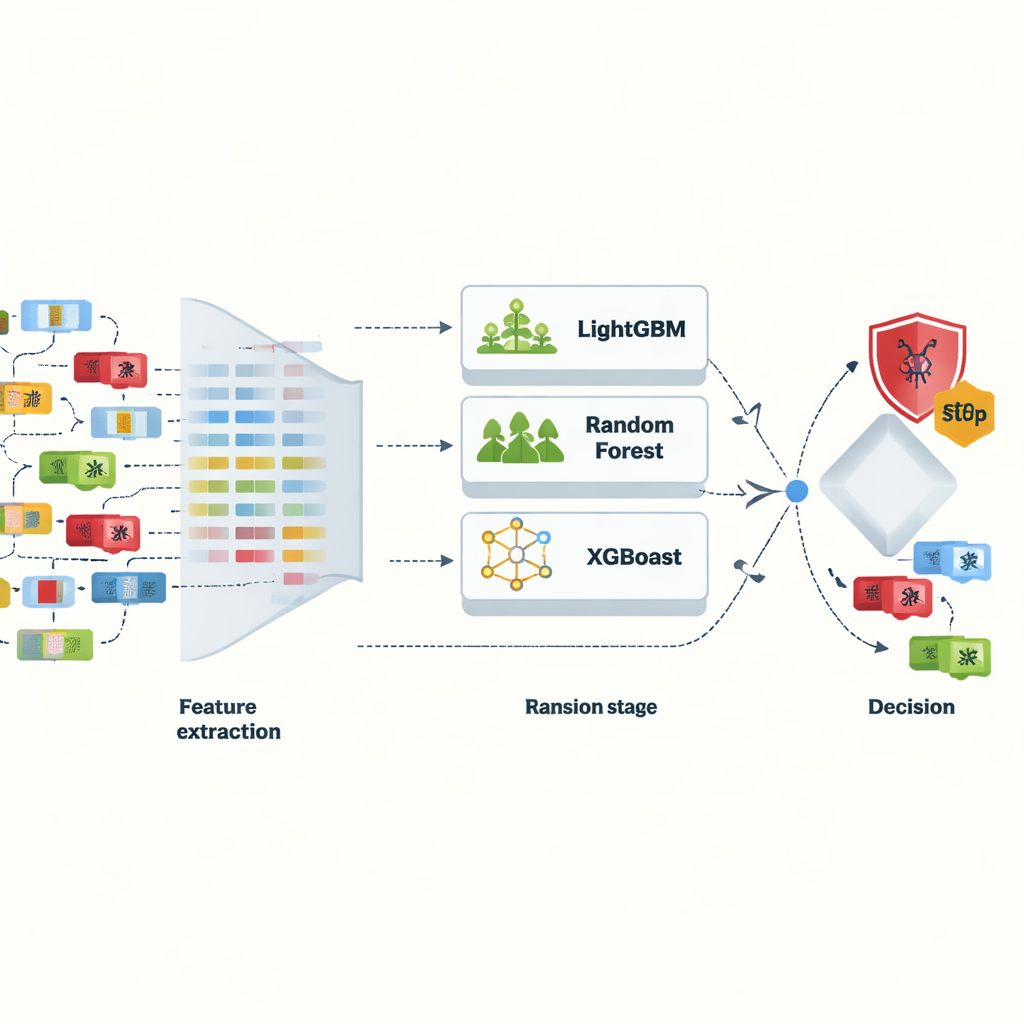

Att bygga ett team av digitala “domare”

I stället för att lita på en enda modell kombinerar forskarna flera maskininlärningsmetoder — Light Gradient Boosting Machine, XGBoost, Random Forest och andra — i ett ensemble, ungefär som att rådfråga en expertpanel snarare än en ensam granskare. De börjar med att rensa och normalisera data, för att sedan välja de mest informativa funktionerna med en trestegsprocess som filtrerar, testar och rankar nätverksattribut. Tekniker som SMOTE används för att balansera datamängden så att ransomware-exempel inte dränks av vanlig trafik. Efter noggrann justering och femfaldig korsvalidering jämförs modellerna mot varandra. LightGBM levererar särskilt imponerande prestanda och särskiljer korrekt ransomware från godartad trafik i nästan alla testfall, samtidigt som den använder en relativt liten och effektiv uppsättning funktioner lämpliga för realtidsanvändning på resurssnåla enheter.

Att öppna svart låda för mänskliga analytiker

Hög noggrannhet räcker inte för säkerhetsteam som behöver förstå varför ett system flaggat en anslutning som farlig. För att hantera detta använder författarna förklarbar AI-verktyg kallade SHAP och LIME. Dessa metoder visar vilka trafikmönster som mest påverkade varje beslut — till exempel extremt korta luckor mellan paket som liknar snabb kryptering, eller ovanligt långa dataflöden som ser ut som information som smugglas ut till en fjärrserver. Genom att kartlägga sådana funktioner till välkända angripartaktiker katalogiserade i MITRE ATT&CK-ramverket blir systemets larm mer än bara ja- eller nej-svar; de blir ledtrådar som utredare kan följa. Denna transparens gör det lättare att lita på modellen, förfina försvarsregler och reagera snabbare när en ny våg av ransomware dyker upp.

Att förbli adaptiv när angripare utvecklas

Cyberkriminella står inte stilla, så en fast modell som tränats en gång kommer gradvis att förlora sin förmåga när ransomware utvecklas. För att undersöka hur man kan hålla sig aktuell simulerar forskarna tidens gång genom att dela upp sin trafikdata i fem kronologiska block och uppdatera en LightGBM-modell steg för steg, vilket efterliknar ett online-inlärningsscenario. Medan en statisk modells noggrannhet urholkas i detta skiftande landskap behåller den inkrementellt uppdaterade versionen starkare prestanda, även om den fortfarande förlorar något i slutblocket. Denna experiment belyser både värdet och begränsningarna i inkrementell inlärning: kontinuerliga uppdateringar hjälper, men långsiktig robusthet kommer fortfarande att kräva periodisk omlärning eller mer avancerade adaptiva strategier, särskilt när angripare hittar nya sätt att gömma sig i krypterade och brusiga nätverksmiljöer.

Vad detta betyder för vanliga användare

För icke-specialister är budskapet lugnande: genom att uppmärksamma hur data rör sig snarare än att försöka katalogisera varje möjlig skadlig fil kan säkerhetsverktyg upptäcka Android-ransomware snabbt och noggrant — även när det förändrar skepnad. Ramverket som föreslås i denna artikel visar att ett väl utformat ensemble av maskininlärningsmodeller, stödd av noggrann datahantering och tydliga förklaringar, kan utgöra ryggraden i praktiskt, realtidsskydd för mobila enheter. Även om mer arbete krävs för att stärka dessa metoder mot framtida hot och för att köra dem effektivt på telefoner och edge-enheter, pekar studien mot en framtid där subtila mönster i din telefons nätverkstrafik fungerar som ett tidigt varningssystem som tyst blockerar ransomware innan det får chansen att låsa din digitala tillvaro.

Citering: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Nyckelord: Android-ransomware, analys av nätverkstrafik, maskininlärningssäkerhet, ensemblemodeller, mobil cybersäkerhet