Clear Sky Science · sv

Effektiv upptäckt av intrång i TON-IoT-datasättet med en hybrid metod för funktionsurval

Varför skydd av smarta enheter är viktigt

Miljarder vardagliga prylar — från hemmakameror till fabriksensorer — kommunicerar nu över internet och bildar det vi kallar sakernas internet (IoT). Denna uppkoppling ger visserligen bekvämlighet och effektivitet, men öppnar också nya dörrar för angripare. Den här artikeln sammanfattar en studie som tar sig an en enkel men avgörande fråga: hur kan vi pålitligt upptäcka attacker i dessa utbredda enhetsnätverk utan att behöva tunga, strömkrävande säkerhetslösningar?

Utmaningen att upptäcka digitala inbrott

För att studera attacker mot IoT-system använder forskare ofta stora, publika datasätt som registrerar hur nätverkstrafiken ser ut under både normal drift och cyberattacker. Ett av de mest använda är ToN-IoT-datasättet, som fångar verklig trafik från ett realistiskt industriellt testmiljö, inklusive många typer av attacker som överbelastningsattacker, ransomware, lösenordsbrytning och man-in-the-middle-spionage. Författarna visar dock att detta datasätt har en dold fälla: många attacker initierades från fasta IP-adress- och portintervall. Det innebär att en modell kan "fuska" genom att lära sig vem angriparen är, i stället för vad som kännetecknar skadligt beteende. Sådana modeller kan få mycket höga resultat i labbet men misslyckas kraftigt när en angripare kommer från en ny adress.

Från skrymmande data till ett kompakt beteendeperspektiv

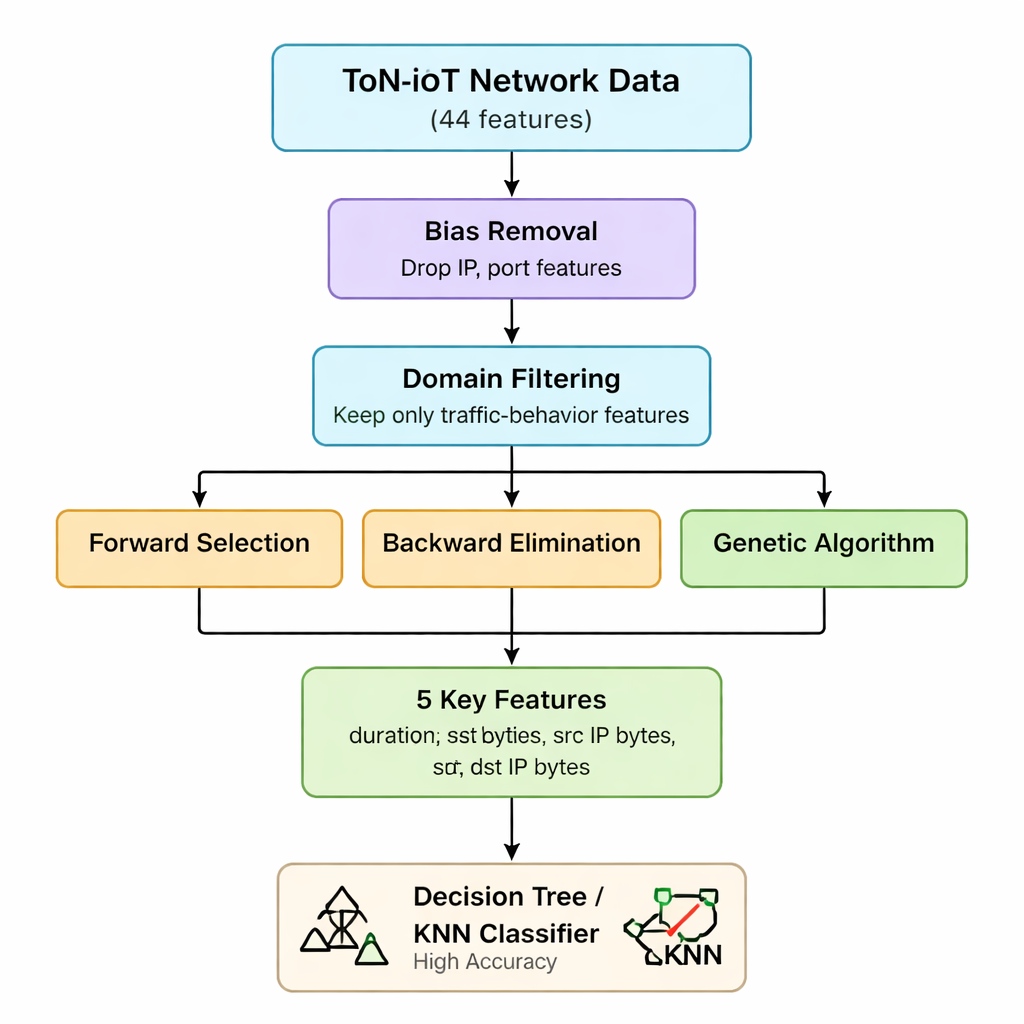

Det ursprungliga ToN-IoT-nätverksdatat innehåller 44 olika mätvärden för varje förbindelse, från IP-information till detaljer om webb- och krypterad trafik. Att hantera alla dessa ökar beräkningstid och minnesbehov, vilket är ett problem för små IoT-gateways och edge-enheter. Författarna använder först sin förståelse för hur attacker beter sig för att ta bort funktioner som antingen är snedvridna (såsom IP-adresser och portnummer) eller inte särskilt hjälpsamma för att skilja attacker åt. De menar att de flesta IoT-hot i slutändan visar sig som avvikande mönster i hur många paket och byte som skickas, tas emot och hur länge förbindelser varar — oavsett vem som kommunicerar med vem. Detta första steg krymper funktionsmängden från 44 till sju kärnstatistikmått relaterade till volym och varaktighet.

Hybrid funktionsurval: tre perspektiv på samma data

Därefter tillämpar teamet tre olika "wrapper"-metoder som upprepade gånger tränar en modell samtidigt som de lägger till, tar bort eller kombinerar funktioner för att se vilka delmängder som verkligen betyder mest. Framåtriktat urval bygger upp från en tom mängd och behåller en funktion bara om den förbättrar noggrannheten. Bakåteliminering börjar från alla sju och tar bort funktioner som inte försämrar noggrannheten när de tas bort. En genetisk algoritm utforskar många kombinationer parallellt och utvecklar bättre delmängder över generationer. Alla tre testas med en enkel beslutssträdsklassificerare, med noggrannhet som måttstock. Genom att korssnitta resultaten når författarna en stabil kärna av fem funktioner: förbindelsens varaktighet, skickade byte, mottagna byte och motsvarande IP-nivå byteantal. Dessa fem variabler fångar effektivt onormala toppar eller obalanser i trafiken som signalerar många olika typer av attacker.

Lättviktiga modeller som ändå presterar väl

Med detta avskalade, beteendefokuserade datasätt utvärderar forskarna hur väl enkla maskininlärningsmodeller kan skilja säker trafik från attacker. Endast med de fem utvalda funktionerna uppnår ett besluts-träd 98,6 % noggrannhet för grundläggande klassificering "attack vs normal" och 97,2 % noggrannhet vid differentiering mellan flera attackkategorier. En k-närmaste grannar-modell presterar på liknande nivå, och mer komplexa ensemblemetoder som random forests eller gradient boosting ger bara små förbättringar samtidigt som de kräver mer beräkning och minne. Viktigt är att författarna via statistiska tester bekräftar att de valda funktionerna verkligen är informativa snarare än artefakter av hur datat samlades in. De noterar dock att subtila man-in-the-middle-attacker — designade för att smälta in i normala flöden — fortfarande är svårare att upptäcka, vilket antyder att framtida arbete kan behöva rikare protokoll- eller tidsmässiga ledtrådar för dessa fall.

Vad detta betyder för säkerhet i verkligheten

För icke-specialister är huvudslutsatsen att du inte alltid behöver massiva modeller eller dussintals tekniska mätvärden för att skydda IoT-system. Genom att ta bort signaler som bara gäller i en laboratorieuppställning och i stället fokusera på ett fåtal trafikbeteenden visar författarna att enkla, snabba algoritmer ändå kan fånga de flesta attacker med hög tillförlitlighet. Deras fem-funktionsversion av ToN-IoT-datasättet är lättare att bearbeta på begränsade enheter i nätverkets kant, vilket gör det praktiskt för routrar, gateways och små nav som måste reagera på hot i realtid. Kort sagt pekar studien mot en väg för mer pålitlig och driftsättbar intrångsdetektion för de vardagliga smarta enheter som alltmer omger oss.

Citering: Dharini, N., Janani, V.S. & Katiravan, J. Efficient detection of intrusions in TON-IoT dataset using hybrid feature selection approach. Sci Rep 16, 7763 (2026). https://doi.org/10.1038/s41598-026-37834-y

Nyckelord: IoT-säkerhet, intrångsdetektion, maskininlärning, funktionsurval, nätverkstrafik