Clear Sky Science · sv

Förbättrad säkerhet i IoMT med federated TinyGAN för lättviktig och noggrann malware-detektion

Varför smartare säkerhet är viktigt för uppkopplade medicinska apparater

Från sjukhussängar till aktivitetsarmband är ett växande antal medicinska prylar nu uppkopplade och samlar tyst hjärtfrekvenser, insulinvärden och annan känslig data. Detta ”Internet of Medical Things” (IoMT) lovar bättre och snabbare vård — men öppnar också nya dörrar för hackare. Artikeln som sammanfattas här introducerar ett nytt sätt att upptäcka skadlig programvara, eller malware, på dessa enheter som är både mycket noggrant och skonsamt mot deras begränsade batteri, minne och processorkraft.

Den ökande risken i en värld av smarta enheter

Milliarder vardagsföremål — från infusionspumpar till blodtrycksmanschetter för hemmabruk — kommunicerar över internet. Eftersom de är billiga, små och tillverkade av många olika aktörer saknar de ofta stark och enhetlig säkerhet. Malware som infekterar bara en sådan enhet kan snabbt spridas genom ett sjukhus- eller hemnätverk, stjäla privata uppgifter eller sätta igång störande attacker som det ökända Mirai-botnet som en gång slog ut stora webbplatser. Traditionella försvar förlitar sig ofta på centrala servrar som samlar in rådata från varje enhet, analyserar den och skickar tillbaka beslut. Även om det är effektivt kan detta överbelasta sköra enheter, introducera fördröjningar och skapa saftiga mål för angripare som bara behöver bryta sig in i den centrala databasen för att få tillgång till allt.

En ny metod för att lära av enheter utan att exponera deras data

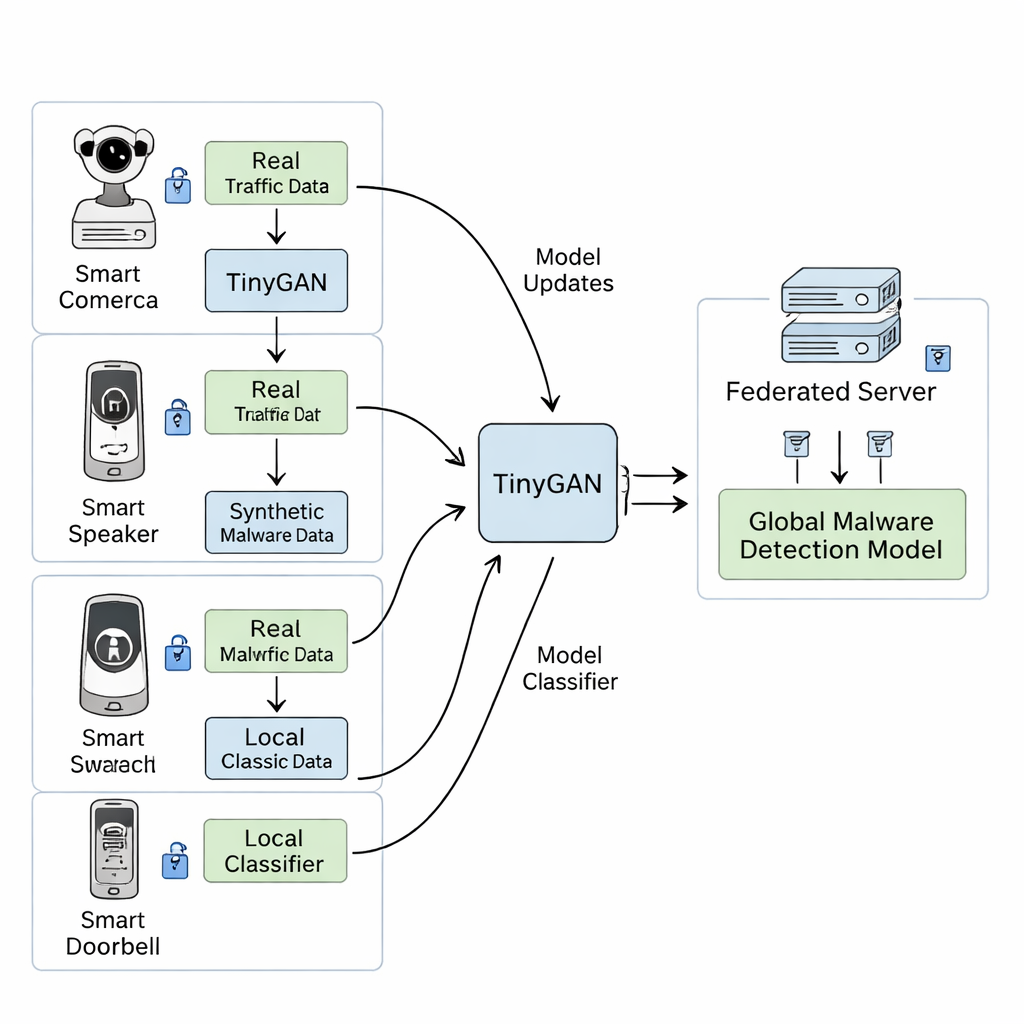

Författarna föreslår en annan strategi baserad på en teknik som kallas federated learning. I stället för att skicka rådata till en central server tränar varje enhet en egen liten detektionsmodell lokalt med sina egna trafikloggar. Periodvis skickar enheterna endast anonymiserade modelluppdateringar — som förfinade ”tumregler” — till en central server, som genomsnittar dem till en starkare, delad modell och skickar den förbättrade versionen tillbaka. Ingen personlig eller medicinsk data lämnar någonsin enheterna. Denna design minskar bandbreddsbehovet, respekterar integritetslagar och patientförtroende och kan anpassa sig när nya angreppsmönster dyker upp i fält.

Att lära systemet om sällsynta och nya angrepp

En viktig utmaning inom säkerhet är att upptäcka sällsynt eller aldrig tidigare sedd (”zero-day”) malware. Verkliga datamängder är ofta obalanserade: vanliga attacker syns överallt, medan vissa farliga varianter bara förekommer ett fåtal gånger. För att hantera detta lägger ramverket till en kompakt syntetisk datagenerator kallad TinyGAN. På varje enhet lär TinyGAN sig den statistiska ”formen” hos skadliga nätverksflöden och skapar sedan realistiska fejkexempel som liknar svårfunna malware. Dessa syntetiska exempel blandas med verklig trafik för att träna den lokala detektorn, vilket ger den en rikare uppfattning om hur skadligt beteende kan se ut utan att kräva stora mängder verkliga attackdata.

Att testa systemet på verklig nätverkstrafik

Forskarna testade sin metod på IoT-23, en stor publik datamängd av internettrafik som inkluderar många välkända IoT-malwarefamiljer som Mirai och Hajime. De distribuerade systemet på två måttliga edge-enheter — en Raspberry Pi och en NVIDIA Jetson Nano — anslutna till en central server, vilket efterliknar en liten men realistisk IoMT-miljö. De jämförde tre alternativ: ett enkelt neuralt nätverk (MLP), en djupare modell som blandar feedforward- och minnesbaserade lager (FNN/LSTM), och deras federated TinyGAN-design. Medan den tyngre FNN/LSTM uppnådde mycket hög noggrannhet i en enkel tvåklassuppgift (skadlig vs. legitim), hade den svårt när den ombads särskilja många olika typer av malware och krävde mer tid och resurser. Den enkla MLP:en kördes lätt på små enheter men misslyckades med att generalisera över de mycket olika data varje enhet såg. I kontrast konvergerade det federerade TinyGAN-systemet snabbt — inom cirka 20 träningsrundor — och levererade en precision på 99,30%, en perfekt recall på 100% och en total F1-poäng nära 99,5%, samtidigt som modellstorlek och minnesanvändning hölls tillräckligt låga för verklig IoT-hårdvara.

Robust, privat skydd för det medicinska internet

Utöver ren noggrannhet undersökte författarna hur deras system beter sig under stress. De visade att även om en enhet i det lilla nätverket komprometteras och avsiktligt felmärker data, eller om kommunikationskanalen är brusig, försämras den globala modellens prestanda bara marginellt och fortsätter att förbättras över tiden. Analyser av de syntetiska data bekräftade att TinyGAN producerar varierade, realistiska malware-exempel snarare än att bara kopiera träningsuppsättningen, vilket hjälper modellen att undvika överanpassning och bättre hantera obekanta angrepp. Sammanfattningsvis drar studien slutsatsen att kombinationen av federated learning och en lättviktig syntetisk datagenerator erbjuder ett praktiskt, integritetsbevarande sätt att stärka medicinska och andra IoT-enheter mot utvecklande malware, utan att kräva tung hårdvara eller exponera känslig patientinformation.

Citering: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Nyckelord: IoT-säkerhet, medicinska enheter, malwaredetektion, federated learning, syntetiska data