Clear Sky Science · sv

Smarta IoT‑applikationer för detektion av flera attacker med Cluster F1MI‑metoden

Varför dina uppkopplade prylar behöver smartare skydd

Från smarta ringklockor och kameror till medicinska sensorer och fabriksautomater — Sakernas internet (IoT) styr i dag i det tysta stora delar av vår vardag. Men dessa uppkopplade enheter är ofta dåligt skyddade och enkla mål för hackare som kan spionera på oss, störa tjänster eller stjäla data. Denna artikel presenterar ett lågt kostnadsalternativ: ett automatiserat försvarssystem som övervakar nätverkstrafik, upptäcker många olika typer av attacker i realtid och larmar innan allvarliga skador uppstår.

En digital grannsamverkan för smarta enheter

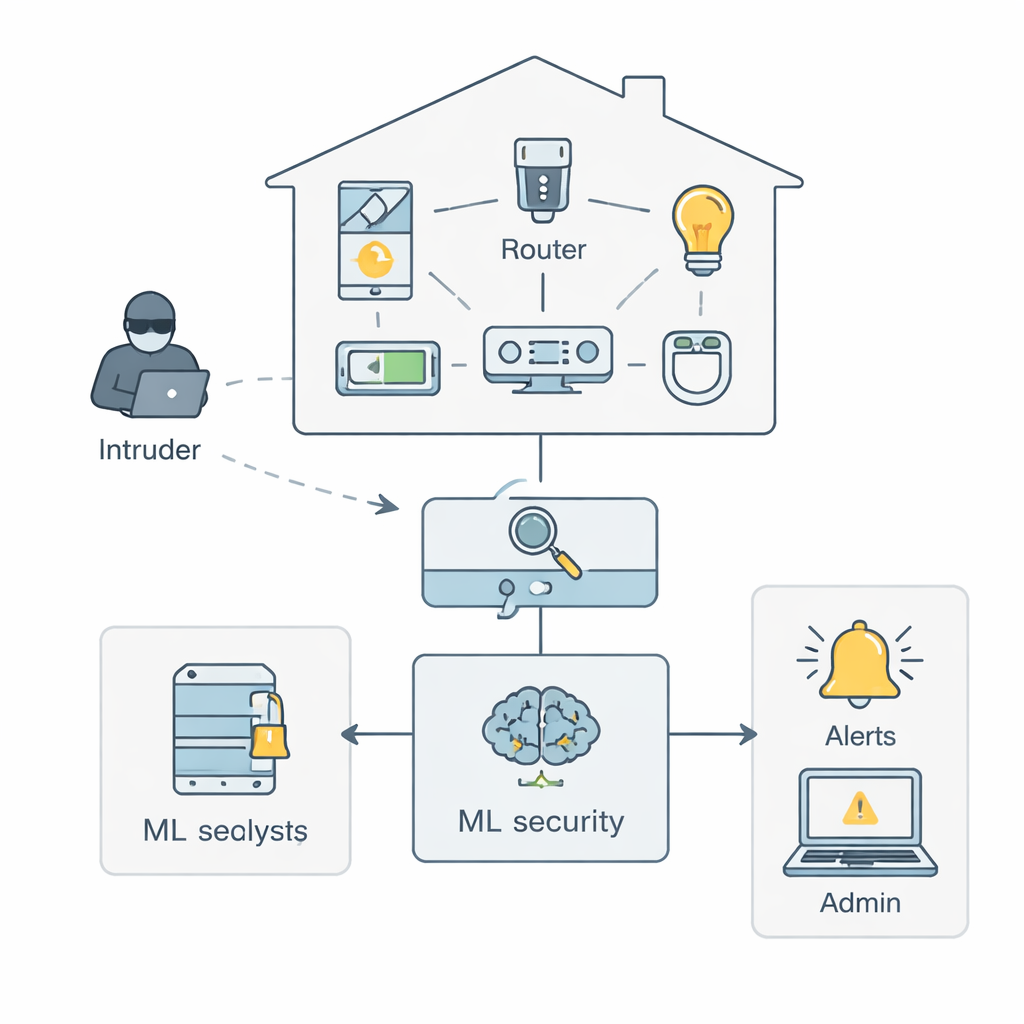

Tänk dig ett hem eller en arbetsplats fullt av smarta prylar som alla kommunicerar via en gemensam router. I det scenariot som författarna beskriver försöker en angripare smyga sig in i kommunikationen, antingen genom att översvämma nätverket med skadlig trafik eller tyst suga ut data. Ett övervakningsverktyg fångar först alla paket som passerar routern och omvandlar dem till en strukturerad datamängd. En säkerhetsmodul byggd på maskininlärning analyserar sedan dessa data för att skilja normal beteende från suspekta mönster, och när den upptäcker problem varnas administratörer och larm kan triggas. Denna uppsättning fungerar som en slags grannsamverkan för dina enheter — den skannar kontinuerligt efter avvikande beteenden utan att en människa behöver stirra på dashboards hela dagarna.

Lära maskiner att fokusera på rätt varningssignaler

Rå nätverksdata är röriga: de innehåller miljontals poster och dussintals tekniska mätvärden för varje anslutning, många repetitiva eller utan värde. Författarna föreslår ett Smart Secured IoT Framework (SSIF) som först rensar och standardiserar dessa data, för att sedan balansera dem så att sällsynta men farliga attacker inte drunknar i vardagstrafiken. Nästa steg är kärnan i deras metod: en feature‑engineering‑strategi kallad Cluster F1–MI. Enkelt uttryckt lär sig systemet vilka mätvärden som bär de mest användbara ledtrådarna om attacker — exempelvis hur lång en kommunikation är, hur många paket som skickas i ena riktningen eller hur oregelbundna tidsintervallen mellan paket är. Det rankar dessa mätvärden efter hur väl de hjälper till att skilja attacker från normal trafik, tar bort dem som bidrar lite, och grupperar liknande mått i kluster så att endast en representant från varje grupp behöver behållas.

Göra trafikmönster till attacketiketter

När ramen har kokat ner data till en kompakt uppsättning starka signaler tränas en rad maskininlärningsmodeller för att känna igen olika hot. Modellerna tränas med BoT‑IoT‑datasetet, en stor, realistisk samling trafik från simulerade IoT‑enheter som innehåller både normal aktivitet och många attacker. Dessa attacker faller i tre breda kategorier: underrättelseinhämtning (såsom nätverksskanning och identifiering av enhetstyper), tjänsteavbrott (inklusive trafikfloder som överbelastar en enhet) och dataexfiltration (stöld av lösenord, tangenttryckningar eller annan känslig information). Författarna testar flera populära algoritmer — Support Vector Machines, Random Forests, Gradient Boosting‑metoder, XGBoost och neurala nätverk — och använder rigorös korsvalidering samt parameterjustering för att undvika överoptimistiska resultat.

Hur bra fungerar ramen i praktiken?

Den förfinade funktionsuppsättningen och de finslipade modellerna visar sig vara mycket effektiva. För 11 olika attacktyper når den bäst presterande modellen, Random Forest, en noggrannhet över 97 %, med liknande stark precision, recall och F1‑poäng. I praktiken betyder det att systemet inte bara fångar de flesta attacker utan också håller antalet falsklarm lågt. Även för subtila hot som stöld av inloggningsuppgifter eller dataintrång, som förekommer mycket mer sällan i data, upprätthåller ramen höga detektionspoäng. Jämfört med tidigare intrångsdetekteringsmetoder som antingen använde mycket få funktioner eller alltför många, hittar SSIF en balans: det minskar antalet mätvärden modellerna behöver beakta samtidigt som det förbättrar upptäcktskvaliteten och håller beräkningskostnaderna tillräckligt låga för resursbegränsade IoT‑miljöer.

Från laboratorieramverk till vardagligt skydd

För icke‑specialister är huvudpoängen att det är möjligt att bygga ett automatiserat, ständigt aktivt säkerhetslager som skyddar stora mängder smarta enheter utan att kräva dyr hårdvara eller ständig mänsklig övervakning. Genom att låta algoritmerna lära sig vilka mönster i enheternas trafik som verkligen är betydelsefulla, och genom att kontinuerligt kontrollera för tre huvudtyper av skadligt beteende — rekognosering, störning och datastöld — kan Smart Secured IoT Framework ge tidiga varningar via e‑post och larm när onormal aktivitet upptäcks. Medan framtida arbete kommer att utvidga metoden till rikare, mer varierade verkliga datamängder visar denna studie en tydlig väg för att göra dagens sårbara smarta hem, sjukhus och industrier till betydligt mer robusta uppkopplade system.

Citering: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Nyckelord: IoT‑säkerhet, anomalidetektion, maskininlärning, nätverksattacker, intrångsdetektion