Clear Sky Science · sv

Mot en förståelse för tillämpbarheten av runtime moving target defense för internet of things och cyber‑fysiska system

Varför små datorer behöver stora försvar

Från smarta termostater till industrirobotar är vardagen nu beroende av små uppkopplade enheter som tyst mäter, styr och automatiserar vår värld. Men dessa samma prylar kan kapras av hackare som utnyttjar långkända programvarusvagheter för att ta kontroll. Denna artikel utforskar om ett kraftfullt säkerhetstrick, kallat moving target defense, verkligen fungerar på den modest hårdvara som driver de flesta Internet of Things (IoT) och cyber‑fysiska system (CPS) — och vad det innebär för att hålla vår alltmer automatiserade värld säker.

En rörlig måltavla för hackare

Traditionella säkerhetsverktyg som brandväggar eller antivirus reagerar oftast först efter att en attack redan har startat. Moving target defense försöker en annan taktik: den ändrar ständigt viktiga delar av ett system så att angripare aldrig kan vara säkra på var de ska sikta. Den specifika teknik som studerats här är Address Space Layout Randomization (ASLR), som slumpvis fördelar var program och bibliotek ligger i minnet varje gång de körs. På så vis, även om angripare vet att det finns en svag punkt, kan de inte lätt hitta dess exakta adress igen. ASLR är nu standard i större operativsystem, men dess beteende på små, resursbegränsade enheter — den typ som ofta finns i IoT och CPS — har inte varit väl förstått.

Att testa tre system

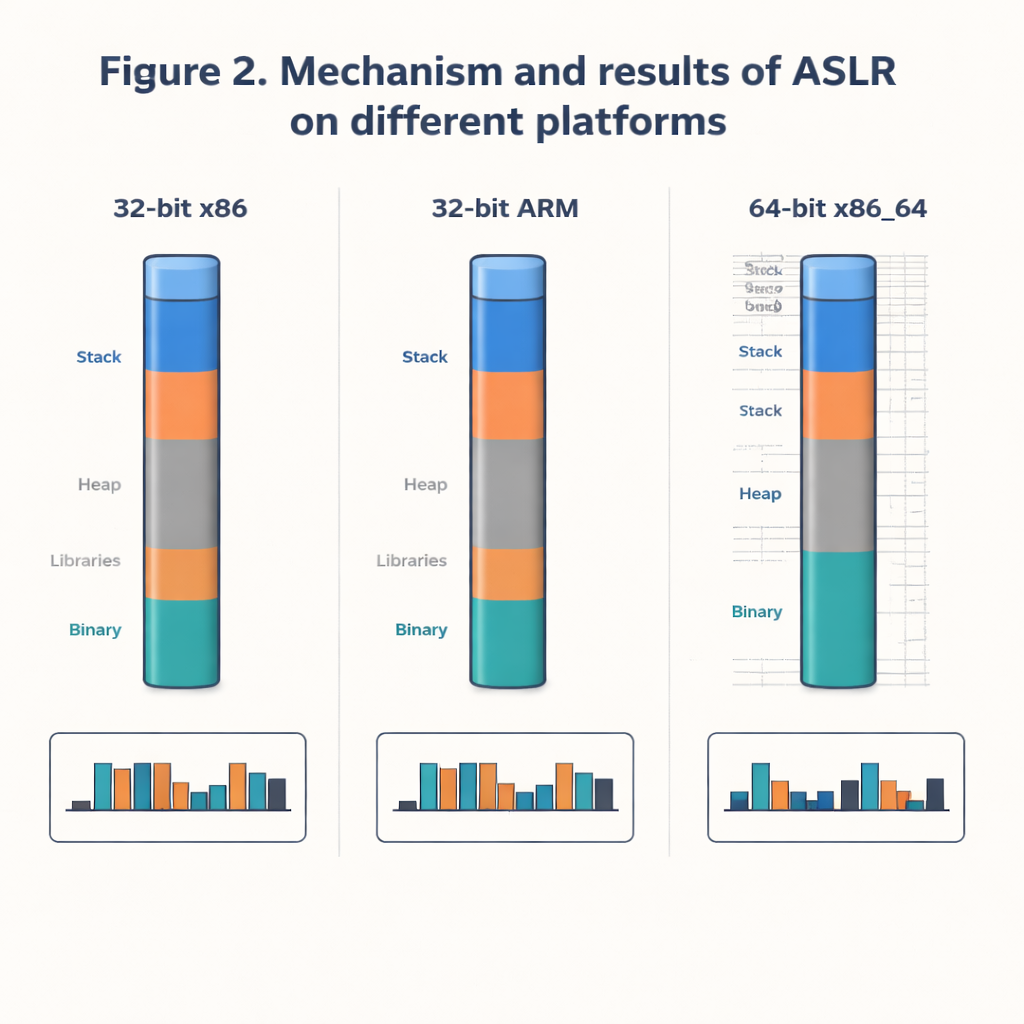

Författarna jämför hur väl ASLR fungerar på tre Linux‑baserade konfigurationer: ett 64‑bitars Kali Linux‑system på en vanlig Intel‑processor, och två 32‑bitars ARM‑system som kör Raspberry Pi OS respektive OpenWRT, vilka ligger närmare vad man hittar i edge‑enheter, routrar och gateways. Istället för att försöka bryta sig in blint tar de en forskares synsätt: de registrerar upprepade gånger var ett vanligt systembibliotek (libc) hamnar i minnet och bygger stora dataset med verkliga adresser. De undersöker sedan hur brett dessa adresser sprider sig, hur enskilda bytes i varje adress förändras från körning till körning, och hur oförutsägbart det övergripande mönstret är med ett mått som kallas entropi. Detta låter dem kvantifiera hur svårt det skulle vara för en angripare att gissa rätt plats.

Hur slumpmässigt är ”tillräckligt slumpmässigt”?

Resultaten visar en skarp kontrast mellan det stora 64‑bitarsystemet och de 32‑bitars enheterna. På 64‑bitars Kali Linux sprids adresserna nästan jämnt över ett brett intervall: de flesta bytes i adressen varierar mycket, mycket få positioner upprepas, och ett statistiskt test bekräftar att valen ser nära nog verkligt slumpmässiga ut. För en angripare innebär det ett enormt sökutrymme och liten chans att snabbt gissa rätt plats. På 32‑bitarsystemen, däremot, visar det sig att endast ett litet urval av 256 distinkta adresser faktiskt förekommer, även när 100 000 prover samlas in. Flera bytes ändras knappt alls, till stor del på grund av arkitektoniska begränsningar och hur minnessidor måste vara justerade. I praktiken betyder det att en angripare kanske behöver endast några hundra försök — inte miljoner eller miljarder — för att träffa rätt adress.

Realistisk attack och små kostnader

För att se om dessa skillnader spelar roll i praktiken implementerar forskarna en typ av kontrollkapningsmetod känd som return‑oriented programming (ROP) attack på alla tre systemen. När ett viktigt hårdningalternativ som Position Independent Executable (PIE) är avstängt lyckas attacken: programmets normala flöde omdirigeras till dolda funktioner valda av angriparen. Men när PIE aktiveras, i kombination med ASLR som gör även huvudprogrammets plats förflyttbar, kraschar attacken konsekvent istället för att ta över — både på den kraftfulla 64‑bitarsmaskinen och de modest 32‑bitars ARM‑enheterna. Mätningar visar också att aktivering av ASLR, stackskydd och icke‑exekverbart minne bara medför en liten overhead i minnesanvändning och exekveringstid, på storleksordningen en procent.

Vad detta betyder för vardagsenheter

Studien slutar i att även om ASLR på 32‑bitars ARM‑system är matematiskt svagare och mindre slumpmässigt än på 64‑bitars stationära och servrar, så erbjuder det fortfarande skydd jämförbart med äldre 32‑bitars PC‑system och kan framgångsrikt blockera enkla attacker när det kombineras med andra inbyggda försvar. För de minsta IoT‑sensorerna är ASLR ofta omöjligt eftersom hårdvaran saknar nödvändiga minnesfunktioner; där är andra tekniker som säker uppstart och lättviktig kryptering bättre lämpade. Men för edge‑enheter såsom routrar och Raspberry Pi‑klassade kort är det både praktiskt och värt besväret att aktivera ASLR, PIE och relaterade skydd. Att flytta dessa plattformar mot 64‑bitarsarkitekturer, och att kombinera ASLR med andra moving‑target‑knep på nätverks‑ och mjukvarunivå, kan avsevärt höja ribban för angripare som försöker göra vardagsföremål till vapen.

Citering: Gurung, D., Pradhan, M.P. & Gurung, S. Towards understanding the applicability of runtime moving target defense for the internet of things and cyber physical systems. Sci Rep 16, 5907 (2026). https://doi.org/10.1038/s41598-026-36797-4

Nyckelord: moving target defense, ASLR, Internet of Things‑säkerhet, cyberfysiska system, buffer overflow‑attacker